ความปลอดภัยของ DNS คืออะไร? เหตุใดจึงสำคัญสำหรับธุรกิจของคุณ

เผยแพร่แล้ว: 2022-09-02หลังจากปี 2543 เมื่อการใช้และการพัฒนาเทคโนโลยีพุ่งสูงขึ้น ความเสี่ยงทางไซเบอร์ก็เพิ่มขึ้นเรื่อยๆ

ภาคการรักษาความปลอดภัยทางไซเบอร์มุ่งเน้นไปที่มาตรฐานการรักษาความปลอดภัยใหม่และการปฏิบัติตามข้อกำหนดในช่วงเวลานี้ และจากนั้นก็ข้ามการปฏิบัติตามเพื่อดูความเสี่ยงทางธุรกิจหลักที่เกิดจากภัยคุกคามทางไซเบอร์

ในปี 2022 และปีต่อๆ ไป อุตสาหกรรมและสังคมเติบโตเต็มที่ และตอนนี้เรากำลังมุ่งเน้นไปที่ชุดความปลอดภัยและการรวมโครงสร้างพื้นฐาน ตลอดจนการจัดการความเสี่ยงทางไซเบอร์ โอกาสและปัจจัยขับเคลื่อนของหนึ่งทศวรรษไม่ได้มาแทนที่สิ่งเหล่านั้นในทศวรรษก่อนหน้านั้น

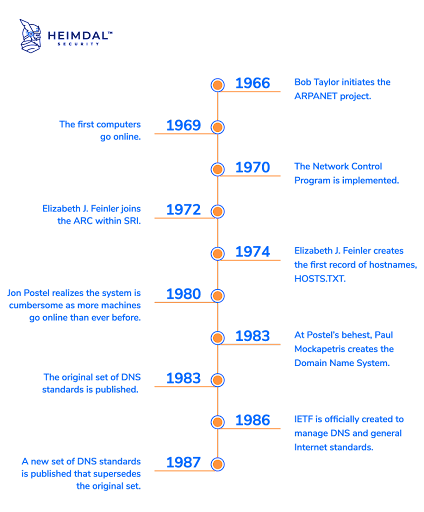

แต่กลับทำให้มุมมองกว้างขึ้นและเน้นแนวคิดที่เป็นที่รู้จักในรูปแบบใหม่ ตัวอย่างหนึ่งคือ DNS แม้ว่ารากของมันสามารถสืบย้อนไปถึงปี 1966 ได้ แต่การรักษาความปลอดภัย DNS จะต้องเป็นส่วนหนึ่งของกลยุทธ์ความปลอดภัยทางไซเบอร์ที่มีประสิทธิภาพทุกประการในปัจจุบัน

ความปลอดภัยของ DNS คืออะไร?

สงสัยว่าการรักษาความปลอดภัย DNS คืออะไรและเหตุใดจึงสำคัญสำหรับธุรกิจของคุณ เรามาทำความรู้จักกับ DNS กันก่อนว่ามันเริ่มต้นอย่างไร

ระบบชื่อโดเมน (DNS) เป็นโปรโตคอลอินเทอร์เน็ตที่ให้ชื่อที่มนุษย์สามารถอ่านได้สำหรับบริการบนเว็บต่างๆ รวมถึงอีเมล ทำหน้าที่เป็นสมุดโทรศัพท์ของอินเทอร์เน็ต DNS จะแปลงชื่อที่มนุษย์สามารถอ่านได้เป็นที่อยู่ IP จากนั้นเปลี่ยนที่อยู่ IP กลับเป็นชื่อ

โครงการนี้เริ่มต้นโดย Bob Taylor ผู้บุกเบิกอินเทอร์เน็ตชาวอเมริกันในปี 1966 และเป็นที่รู้จักในชื่อ Advanced Research Projects Agency Network (ARPANET) แสดงถึงจุดเริ่มต้นของประวัติศาสตร์ DNS การแปลชื่อที่อยู่เดิมถูกเก็บไว้ใน ARPANET ในตารางเดียวที่อยู่ภายในไฟล์ชื่อ HOSTS.TXT เอกสารนี้ใช้เพื่อกำหนดที่อยู่ด้วยตนเอง

อย่างไรก็ตาม การรักษาที่อยู่ด้วยตนเองนั้นกว้างขวางและท้าทายมากขึ้น ด้วยเหตุนี้ Paul Mockapetris นักวิทยาศาสตร์คอมพิวเตอร์ชาวอเมริกันจึงเสนอกรอบการทำงานใหม่ในปี 1983 ที่ให้ระบบไดนามิกและกระจายข้อมูลที่เรียกว่าระบบชื่อโดเมน

ด้วยความช่วยเหลือของ Mockapetris ทำให้ DNS สามารถค้นหาชื่อที่อยู่ IP ได้ แทนที่จะเป็นเพียงชื่อโฮสต์ ทำให้ผู้ใช้ทั่วไปเข้าถึงเว็บได้ง่ายขึ้น พูดง่ายๆ ว่า ถ้าไม่มีอินเทอร์เน็ต จะไม่มีอินเทอร์เน็ตอย่างที่เรารู้จักในปัจจุบัน

ที่มา: Heimdal Security

ที่มา: Heimdal Security

นอกจากนี้ Domain Name System Security Extensions (DNSSEC) ยังปกป้อง DNS จากภัยคุกคาม เช่น แคชที่เป็นพิษ และรับประกันความปลอดภัยและการรักษาความลับของข้อมูล การตอบสนองของเซิร์ฟเวอร์ทั้งหมดได้รับการเซ็นชื่อแบบดิจิทัลโดยเซิร์ฟเวอร์ DNSSEC ตัวแก้ไข DNSSEC ตรวจสอบลายเซ็นของเซิร์ฟเวอร์เพื่อดูว่าข้อมูลที่ได้รับตรงกับข้อมูลบนเซิร์ฟเวอร์ DNS ที่เชื่อถือได้หรือไม่ คำขอจะไม่ได้รับหากไม่ใช่กรณีนี้

ดังนั้นการรักษาความปลอดภัย DNS คืออะไร?

การรักษาความปลอดภัย DNS หมายถึงขั้นตอนทั้งหมดที่สร้างขึ้นเพื่อให้โครงสร้างพื้นฐาน DNS ปลอดภัยจากภัยคุกคามทางไซเบอร์ เพื่อรักษาความเร็วและความเชื่อถือได้ และป้องกันผลร้าย (บางครั้ง) ของการโจมตีทางไซเบอร์

เหตุใดการรักษาความปลอดภัย DNS จึงมีความสำคัญ

DNS ให้อินเทอร์เน็ตแก่เราอย่างที่เราทราบกันในปัจจุบัน คุณคิดว่ามันจะพัฒนาไปได้ขนาดไหนถ้าผู้คนต้องจำตัวเลขยาวๆ แทนชื่อโดเมน

เห็นได้ชัดว่าผู้ใช้อินเทอร์เน็ตส่วนใหญ่ใช้ชื่อโดเมนเพื่ออธิบายเว็บไซต์ที่ต้องการเข้าถึง อย่างไรก็ตาม คอมพิวเตอร์ใช้ที่อยู่ IP เพื่อแยกความแตกต่างระหว่างระบบที่เชื่อมต่ออินเทอร์เน็ตต่างๆ และเพื่อกำหนดเส้นทางการรับส่งข้อมูลทางอินเทอร์เน็ต ด้วยการเปิดใช้งานชื่อโดเมน ระบบชื่อโดเมนจะทำหน้าที่เป็นแกนหลักของอินเทอร์เน็ตและทำให้ใช้งานได้

DNS เป็นช่องโหว่ด้านความปลอดภัย

แม้ว่า DNS จะมีความสำคัญอย่างไม่ต้องสงสัย แต่ DNS ก็ไม่ได้ออกแบบมาโดยคำนึงถึงความปลอดภัยเสมอไป ดังนั้นจึงมีการโจมตีทางไซเบอร์มากมายที่อาจส่งผลกระทบ เช่น การโจมตีทางไซเบอร์ที่อาจส่งผลกระทบต่อเงิน เวิร์กโฟลว์ และชื่อเสียงของบริษัท

ความเสี่ยง DNS ที่พบบ่อยที่สุด ได้แก่ การปฏิเสธการให้บริการ (DoS) การปฏิเสธการให้บริการแบบกระจาย (DDoS) การจี้ DNS การปลอมแปลง DNS การทันเนล DNS การขยาย DNS การพิมพ์ DNS

ความเสี่ยงด้านความปลอดภัยของ DNS

การโจมตี DNS เป็นภัยคุกคามด้านความปลอดภัยบนเว็บที่แพร่หลายและมีประสิทธิภาพมากที่สุด มาพูดคุยกันเพิ่มเติมเกี่ยวกับพวกเขา

ประเภทการโจมตี DNS

ด้านล่างนี้คือประเภทการโจมตี DNS ทั่วไป

- DoS: การโจมตีแบบปฏิเสธการให้บริการ (DoS) มีจุดมุ่งหมายเพื่อลดระบบคอมพิวเตอร์หรือเครือข่ายเพื่อให้ผู้ใช้ที่ตั้งใจไม่สามารถเข้าถึงได้ การโจมตีแบบ DoS ทำได้โดยส่งปริมาณข้อมูลหรือปริมาณข้อมูลมากเกินไปไปยังเป้าหมาย ทำให้เกิดความผิดพลาด

ผู้มุ่งร้ายที่ใช้การโจมตี DoS มักมุ่งเป้าไปที่เว็บเซิร์ฟเวอร์ของบริษัทที่มีชื่อเสียงในอุตสาหกรรมต่างๆ เช่น สื่อ การธนาคาร และการค้า ตลอดจนองค์กรภาครัฐและการค้า - DDoS: การโจมตีแบบปฏิเสธการให้บริการ (DDoS) แบบกระจาย เกิดขึ้นเมื่อระบบหลายระบบประสานการโจมตี DoS แบบซิงโครไนซ์กับเป้าหมาย ดังนั้น ความแตกต่างหลักจาก DoS คือเป้าหมายถูกโจมตีพร้อมกันจากหลายจุด แทนที่จะเป็นเพียงจุดเดียว

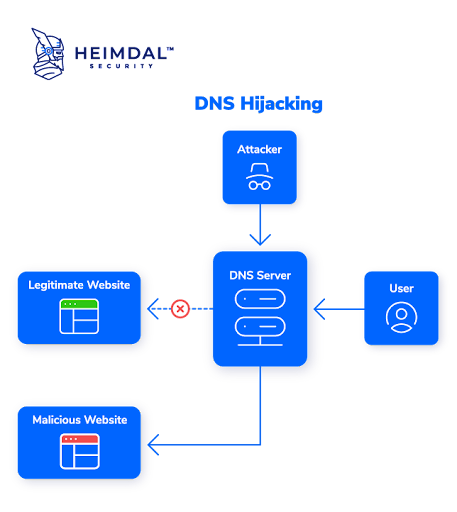

การโจมตี DDoS สามารถส่งผลกระทบต่อประสบการณ์ของลูกค้าและเวิร์กโฟลว์ แต่ยังรวมถึงรายได้และชื่อเสียงของแบรนด์ด้วย - การหักหลัง DNS: ผู้โจมตีใช้การจี้ DNS หรือที่เรียกว่าการเปลี่ยนเส้นทาง DNS เพื่อนำผู้ใช้ไปยังเว็บไซต์ที่เป็นอันตรายโดยแก้ไขคำขอ DNS อย่างไม่ถูกต้อง หากผู้เล่นที่เป็นอันตรายควบคุมเซิร์ฟเวอร์ DNS และกำหนดเส้นทางการรับส่งข้อมูลไปยังเซิร์ฟเวอร์ DNS ปลอม เซิร์ฟเวอร์ DNS ปลอมจะแปลที่อยู่ IP ที่ถูกต้องเป็นที่อยู่ IP ของไซต์ที่เป็นอันตราย

ที่มา: Heimdal Security

ที่มา: Heimdal Security

- การโจมตีทางอ้อมอื่นๆ: ความสำคัญอย่างยิ่งยวดของการรักษาความปลอดภัย DNS ได้รับการเน้นย้ำโดยข้อเท็จจริงที่ว่ารูปแบบอื่นของการโจมตีทางอินเทอร์เน็ตอาจใช้ DNS เป็นเครื่องมือหรือเป็นเครื่องมือที่แฮ็กเกอร์ใช้เพื่อประนีประนอม DNS การโจมตีโดยคนกลาง ร่วมกับการโจมตีแบบบอทและซีโร่เดย์ เป็นสิ่งสำคัญที่สุดที่จะกล่าวถึงในบริบทนี้

วิธีการโจมตี DNS

นี่เป็นวิธีการโจมตี DNS ที่พบบ่อยที่สุด

- การปลอมแปลง DNS: การปลอมแปลง DNS เป็นวิธีการโจมตีที่ผู้ใช้จะถูกส่งไปยังเว็บไซต์ปลอมที่มีลักษณะเหมือนของจริง เพื่อเปลี่ยนเส้นทางการรับส่งข้อมูลหรือขโมยข้อมูลประจำตัวของผู้ใช้

การโจมตีด้วยการปลอมแปลงสามารถคงอยู่เป็นเวลานานโดยที่ไม่มีใครค้นพบ และอย่างที่คุณจินตนาการได้ ก็นำไปสู่ปัญหาด้านความปลอดภัยที่สำคัญ - DNS tunneling: การรับส่งข้อมูลเครือข่ายถูกส่งผ่าน Domain Name System (DNS) โดยใช้กระบวนการที่เรียกว่า DNS tunneling เพื่อสร้างเส้นทางเพิ่มเติมสำหรับการส่งข้อมูล การเลี่ยงผ่านตัวกรองเครือข่ายและไฟร์วอลล์เป็นเพียงหนึ่งในหลายๆ วิธีที่ใช้เทคนิคนี้

DNS tunneling สามารถใช้อย่างประสงค์ร้ายเพื่อส่งข้อมูลผ่านคำขอ DNS เทคนิคนี้มักใช้เพื่อปลอมแปลงเนื้อหาโดยไม่ถูกตรวจพบโดยการกรองหรือไฟร์วอลล์ หรือเพื่อสร้างช่องที่ปิดไว้สำหรับการถ่ายโอนข้อมูลผ่านเครือข่ายที่ปกติจะไม่อนุญาตการรับส่งข้อมูล - การขยาย DNS: ในการโจมตีด้วยการขยาย DNS ตัวแสดงภัยคุกคามใช้ประโยชน์จากข้อบกพร่องในเซิร์ฟเวอร์ DNS เพื่อเปลี่ยนคำขอขนาดเล็กในขั้นต้นเป็นเพย์โหลดที่ใหญ่ขึ้นซึ่งจะใช้เพื่อแซงเซิร์ฟเวอร์ของเหยื่อ

โดยทั่วไป การขยาย DNS จะเกี่ยวข้องกับการปลอมแปลงระบบชื่อโดเมนที่เข้าถึงได้แบบสาธารณะโดยทำให้เป้าหมายล้นหลามด้วยแพ็กเก็ต User Datagram Protocol (UDP) จำนวนมาก ขนาดของแพ็กเก็ต UDP เหล่านี้สามารถขยายได้โดยผู้โจมตีโดยใช้เทคนิคการขยายสัญญาณที่หลากหลาย ทำให้การโจมตีมีประสิทธิภาพเพียงพอที่จะโค่นล้มโครงสร้างพื้นฐานอินเทอร์เน็ตที่แข็งแกร่งที่สุด - การพิมพ์ผิด DNS: Typosquatting เป็นกระบวนการฉ้อโกงในการลงทะเบียนชื่อโดเมนที่มีความคล้ายคลึงกับแบรนด์และบริษัทที่มีชื่อเสียงอย่างมาก เพื่อหลอกลวงผู้ใช้ ผู้ใช้สามารถป้อนที่อยู่เว็บไซต์ไม่ถูกต้องและลงเอยที่ไซต์ที่เป็นอันตรายซึ่งมีลักษณะเป็นเว็บไซต์ที่ถูกต้องอย่างสมบูรณ์ ส่วนที่เสี่ยงคือผู้ใช้อาจทำธุรกรรมและเปิดเผยข้อมูลส่วนตัว

Typosquatting อาจรวมกับฟิชชิ่งและการโจมตีออนไลน์อื่นๆ

วิธีการรักษาความปลอดภัย DNS

ดังที่เห็นได้ใน รายงานภัยคุกคาม DNS ทั่วโลกของ IDC 2022 แม้ว่าการโจมตี DNS จะส่งผลกระทบต่อการหยุดทำงานของแอปพลิเคชันภายในองค์กรและการหยุดทำงานของบริการคลาวด์ลดลงเล็กน้อยในปี 2565 เมื่อเทียบกับปี 2564 เปอร์เซ็นต์ของการสูญเสียธุรกิจและความเสียหายของแบรนด์เพิ่มขึ้น

ผู้ใช้ต้องการ DNS เพื่อเข้าถึงแอปและบริการของตน ไม่ว่าจะโฮสต์ในเครื่องหรือในระบบคลาวด์ หากบริการ DNS ถูกบุกรุก ผู้ใช้จะไม่สามารถเข้าถึงแอปพลิเคชันของตนได้

ไม่มี DNS ใดที่เทียบเท่ากับการไม่มีธุรกิจ ดังนั้นไม่ว่าองค์กรจะมีขนาดเท่าใด การรักษาความปลอดภัย DNS ก็เป็นสิ่งจำเป็น

การรักษาความปลอดภัย DNS ซึ่งเป็นส่วนหนึ่งของกลยุทธ์การป้องกันในเชิงลึกที่แข็งแกร่ง

กลยุทธ์การรักษาความปลอดภัยทางไซเบอร์ที่ใช้แนวทางแบบหลายแง่มุมในการปกป้องโครงสร้างพื้นฐานด้านเทคโนโลยีสารสนเทศ (IT) เรียกว่ากลยุทธ์การป้องกันในเชิงลึก และการรักษาความปลอดภัย DNS ถือเป็นหนึ่งในองค์ประกอบหลัก

กลยุทธ์การป้องกันในเชิงลึกประกอบด้วยความซ้ำซ้อนในกรณีที่ระบบหนึ่งล้มเหลวหรืออ่อนไหวต่อการโจมตี เพื่อป้องกันภัยคุกคามที่หลากหลาย

เมื่อพูดถึงความปลอดภัยของ DNS คุณต้องคำนึงถึงทั้งปลายทางและเครือข่าย

ความปลอดภัยของ DNS ปลายทาง

เรียนรู้เพิ่มเติมเกี่ยวกับการรักษาความปลอดภัย DNS ปลายทาง โดยเฉพาะการกรองเนื้อหา DNS และการค้นหาภัยคุกคามที่ด้านล่าง

- การกรอง DNS: การกรองเนื้อหา DNS เป็นกระบวนการที่ตัวกรองอินเทอร์เน็ตจำกัดการเข้าถึงเนื้อหาของเว็บไซต์เฉพาะตามที่อยู่ IP แทนที่จะเป็นชื่อโดเมน

วิธีการกรองเนื้อหา DNS ประกอบด้วยตัวกรองหมวดหมู่ (เช่น ความเกลียดชังทางเชื้อชาติ เว็บไซต์ลามกอนาจาร ฯลฯ ) ตัวกรองคำหลัก (จำกัดการเข้าถึงเว็บไซต์เฉพาะหรือเว็บแอปพลิเคชันตามคำหลักที่พบในเนื้อหาของเว็บไซต์เหล่านั้น) และบัญชีดำที่ผู้ดูแลระบบควบคุมและ รายการที่อนุญาต - การไล่ล่าภัยคุกคาม: การไล่ล่าภัยคุกคาม หนึ่งในองค์ประกอบหลักของการรักษาความปลอดภัยทางไซเบอร์สมัยใหม่ คือกระบวนการในการระบุและทำความเข้าใจผู้คุกคามที่อาจบุกรุกโครงสร้างพื้นฐานของบริษัทโดยมุ่งเน้นที่พฤติกรรมที่เกิดซ้ำ

การใช้ข้อสันนิษฐานของการประนีประนอม การไล่ล่าภัยคุกคามเป็นกลยุทธ์การป้องกันทางไซเบอร์เชิงรุกที่ช่วยให้คุณมุ่งเน้นไปที่ความเสี่ยงที่อาจเกิดขึ้นในเครือข่ายของคุณที่อาจตรวจไม่พบ

คุณควรทำอย่างไรเพื่อให้มั่นใจในความปลอดภัยของ DNS ปลายทาง

มองหาโซลูชันการรักษาความปลอดภัยที่มีองค์ประกอบการตามล่าภัยคุกคาม

คุณสามารถค้นหาโซลูชันความปลอดภัยหรือชุดเครื่องมือที่มีองค์ประกอบการตามล่าภัยคุกคาม เพื่อช่วยคุณบล็อกโดเมนที่เป็นอันตราย การสื่อสารไปยังและจากคำสั่งและการควบคุม (C&C) และเซิร์ฟเวอร์ที่เป็นอันตราย องค์กรควรประเมินการรับส่งข้อมูลในเชิงรุกและกรองแพ็คเกจเครือข่ายทั้งหมด

ความปลอดภัย DNS ของเครือข่าย

ในแง่ของการรักษาความปลอดภัย DNS ของเครือข่าย คุณต้องคำนึงถึงการเพิ่มขึ้นของ BYOD และ IoT และกำหนดอย่างชัดเจนว่าคุณระบุได้อย่างไรว่าใครและสิ่งใดที่เชื่อมต่อกับขอบเขตเครือข่ายออนไลน์ของคุณ โดยเฉพาะอย่างยิ่งในแง่ของการเปลี่ยนไปสู่การทำงานระยะไกลหรือแบบผสมที่เราได้เห็น ในช่วงสองสามปีที่ผ่านมา

การเพิ่มขึ้นของ BYoD

นโยบายการนำอุปกรณ์มาใช้เอง (BYOD) หมายถึงแนวทางปฏิบัติที่พนักงานเชื่อมต่ออุปกรณ์ส่วนตัวกับเครือข่ายของนายจ้างและทำงานประจำวัน

ประโยชน์บางประการของ BYOD ได้แก่ ต้นทุนที่ลดลง ประสิทธิภาพการทำงานของพนักงานที่เพิ่มขึ้น และความพึงพอใจของพนักงานที่สูงขึ้น แต่ข้อเสียก็ควรค่าแก่การพูดถึงไม่แพ้กัน: ความเสี่ยงด้านความปลอดภัยที่สูง (หรือสูงกว่านั้น) การสูญเสียความเป็นส่วนตัวที่อาจเกิดขึ้น การขาดอุปกรณ์ และความจำเป็นในการ ระบบสนับสนุนด้านไอทีที่ซับซ้อนมากขึ้น

ภัยคุกคามที่สำคัญที่สุดที่นโยบาย BYOD กล่าวเป็นนัยคือการปนเปื้อนข้ามข้อมูล การขาดการจัดการและการรักษาความปลอดภัยจากภายนอก การใช้งานที่ไม่ปลอดภัยและการติดไวรัสในอุปกรณ์ การละเมิดความปลอดภัยและข้อกังวลของ GDPR แอปพลิเคชันที่ไม่ชัดเจน การแฮ็กและการโจมตีแบบกำหนดเป้าหมาย ฟิชชิ่ง แอดแวร์ สปายแวร์ ซอฟต์แวร์บันทึกกิจกรรม นโยบายที่ไม่เพียงพอ และสุดท้ายแต่ไม่ท้ายสุด ความผิดพลาดของมนุษย์และการผสมผสานธุรกิจเข้าด้วยกันอย่างมีความสุข

การเพิ่มขึ้นของ IoT

รายการทางกายภาพที่ฝังด้วยซอฟต์แวร์ เซ็นเซอร์ และเทคโนโลยีอื่น ๆ ที่ช่วยให้พวกเขาสามารถเชื่อมต่อและแลกเปลี่ยนข้อมูลกับอุปกรณ์และระบบอื่น ๆ ผ่านทางอินเทอร์เน็ตเรียกว่าอ็อบเจ็กต์ Internet of Things (IoT)

ปัจจัยที่น่าประทับใจมากมาย เช่น การเชื่อมต่อและการถ่ายโอนข้อมูลที่เรียบง่าย การเข้าถึงเทคโนโลยีเซ็นเซอร์ที่ใช้พลังงานต่ำและราคาไม่แพง ความพร้อมใช้งานของแพลตฟอร์มคลาวด์ที่เพิ่มขึ้น ความก้าวหน้าในการเรียนรู้ของเครื่องและการวิเคราะห์รวมกับข้อมูลจำนวนมหาศาลที่จัดเก็บไว้ในระบบคลาวด์ และการเพิ่มขึ้น ของ AI ในการสนทนาล้วนมีส่วนทำให้เกิด IoT

ความเสี่ยงต่อความปลอดภัยของ IoT นั้นมีมากมาย ภัยคุกคามต่อการจัดการข้อมูลประจำตัวและการเข้าถึง การรั่วไหลของข้อมูลที่อาจเกิดขึ้น จำนวนอุปกรณ์ที่เพิ่มขึ้นและรูปแบบการโจมตีที่สำคัญ อินเทอร์เฟซผู้ใช้ที่ไม่ปลอดภัยหรือความสะดวกของอุปกรณ์ การอัปเดตซอฟต์แวร์ที่ไม่ดี และความง่ายในการเข้าถึงผลิตภัณฑ์ทางกายภาพของบุคคลที่สามารถเข้าถึงผลิตภัณฑ์ได้ รหัสผ่านของเจ้าของจากข้อความธรรมดา คีย์ส่วนตัว และรหัสผ่านรูทเป็นเพียงตัวอย่างบางส่วนเท่านั้น

คุณควรทำอย่างไรเพื่อให้มั่นใจในความปลอดภัย DNS ของเครือข่าย

มองหาโซลูชันที่สามารถปกป้องบริษัทของคุณได้ในระดับปริมณฑล/เครือข่าย

ด้วยการใช้เทคโนโลยีการป้องกัน การตรวจจับ และการตอบสนองของเครือข่าย โซลูชันการรักษาความปลอดภัยเครือข่ายที่แข็งแกร่งสามารถกำจัดภัยคุกคามได้อย่างมีประสิทธิภาพ พวกเขาสามารถทำงานร่วมกับไฟร์วอลล์เพื่อป้องกันไม่ให้คำขอที่เป็นอันตรายเข้าถึงเซิร์ฟเวอร์ในขอบเขตตั้งแต่แรก

วิธีเพิ่มความปลอดภัย DNS

แม้ว่าธุรกิจจำนวนมากจะรับทราบถึงความสำคัญของการรักษาความปลอดภัย DNS แต่เวลาเฉลี่ยในการบรรเทาการโจมตีเพิ่มขึ้น 29 นาที โดยขณะนี้ใช้เวลา 6 ชั่วโมง 7 นาที โดย 24% ใช้เวลานานกว่า 7 ชั่วโมง ตามรายงาน 2022 Global DNS Threat

จำนวนเวลาที่เสียไปแปลเป็นรายได้ที่เสียไป ดังนั้นสิ่งสำคัญคือต้องระวังเทคนิคทางเลือกในการเพิ่มความปลอดภัย DNS เพื่อให้แน่ใจว่าคุณจะไม่ตกเป็นเหยื่อรายต่อไปของผู้เล่นที่ประสงค์ร้าย นี่คือตัวอย่างบางส่วน:

การสำรองข้อมูล DNS ในสถานที่

คุณอาจพิจารณาโฮสต์เซิร์ฟเวอร์ DNS สำรองเฉพาะของคุณเองเพื่อปรับปรุงความปลอดภัย DNS แม้ว่าผู้ให้บริการ DNS ที่มีการจัดการและผู้ให้บริการอินเทอร์เน็ตสามารถถูกโจมตีได้ แต่การสำรองข้อมูลเป็นสิ่งสำคัญไม่เพียงในกรณีที่มีการโจมตีตามแผนกับผู้ขายของคุณเท่านั้น ความล้มเหลวของฮาร์ดแวร์หรือเครือข่ายมักจะถูกตำหนิสำหรับปัญหาด้านประสิทธิภาพของ DNS หรือการหยุดทำงาน

โซนนโยบายการตอบสนอง

การใช้โซนนโยบายการตอบสนอง (RPZ) เป็นวิธีการเพิ่มเติมในการเพิ่มความปลอดภัยของ DNS ผู้ดูแลระบบเนมเซิร์ฟเวอร์สามารถใช้ RPZ เพื่อจัดเตรียมคำตอบอื่นสำหรับการสืบค้นข้อมูลโดยการวางข้อมูลที่กำหนดเองทับบน DNS ส่วนกลาง

โซนนโยบายการตอบสนองจะช่วยได้อย่างไร? ด้วย RPZ คุณสามารถ:

- นำผู้ใช้ไปยังสวนที่มีกำแพงล้อมรอบเพื่อป้องกันไม่ให้เข้าถึงชื่อโฮสต์หรือชื่อโดเมนที่เป็นอันตรายที่รู้จัก

- ป้องกันไม่ให้ผู้ใช้เข้าถึงชื่อโฮสต์ที่ชี้ไปที่ซับเน็ตหรือที่อยู่ IP ที่เป็นอันตรายที่รู้จัก

- จำกัดการเข้าถึงข้อมูล DNS ของผู้ใช้ที่จัดการโดยเนมเซิร์ฟเวอร์ที่โฮสต์โดเมนที่เป็นอันตรายเท่านั้น

IPAM

การจัดการที่อยู่อินเทอร์เน็ตโปรโตคอล (IPAM) เป็นระบบที่ช่วยให้การจัดการที่อยู่ IP ในการตั้งค่าขององค์กร โดยอำนวยความสะดวกให้กับองค์กร การติดตาม และแก้ไขข้อมูลที่เกี่ยวข้องกับพื้นที่การกำหนดที่อยู่ IP

บริการเครือข่ายที่กำหนดที่อยู่ IP ให้กับเครื่องในรูปแบบ TCP/IP และแก้ไขคือ DNS และ Dynamic Host Configuration Protocol (DHCP) บริการเหล่านี้จะเชื่อมต่อโดย IPAM ทำให้แต่ละบริการได้รับแจ้งการเปลี่ยนแปลงในส่วนอื่นๆ ตัวอย่างเช่น DNS จะอัปเดตตัวเองตามที่อยู่ IP ที่ไคลเอ็นต์เลือกผ่าน DHCP

งานรักษาความปลอดภัยอัตโนมัติ

ระบบอัตโนมัติเป็นหนึ่งในกลยุทธ์หลักในการเพิ่มความปลอดภัย DNS และควรใช้ทุกเมื่อและทุกเมื่อที่ทำได้

โซลูชันอัตโนมัติสามารถช่วยให้คุณตอบสนองต่อภัยคุกคามด้านความปลอดภัยที่อาจเกิดขึ้นด้วยข้อมูลภัยคุกคามขั้นสูง จัดการกับปัญหาที่เกี่ยวข้องกับความปลอดภัยโดยอัตโนมัติในแบบเรียลไทม์ และรวบรวมตัวชี้วัดความปลอดภัยที่สำคัญ ตลอดจนปรับปรุงการตอบสนองต่อเหตุการณ์การละเมิด ยิ่งไปกว่านั้น มันสามารถลดอินพุตของมนุษย์ในงานแก้ไขที่ใช้เวลานานและเพิ่มประสิทธิภาพการทำงานของพนักงาน แต่ยังเร่งการตอบสนองต่อเหตุการณ์ที่ฝ่าฝืนและช่วยในการตัดสินใจอย่างชาญฉลาด

บทสรุป

แม้ว่าจะเป็นรากฐานของอินเทอร์เน็ตอย่างที่เราทราบ แต่อาชญากรไซเบอร์มักเลือก DNS เป็นเป้าหมายเพื่อใช้ประโยชน์จากช่องโหว่ เข้าถึงเครือข่าย และขโมยข้อมูล

สิ่งนี้หมายความว่าสำหรับธุรกิจ? การสูญเสียเงิน เวลา ความเสียหายของแบรนด์ ตลอดจนค่าปรับและผลกระทบทางกฎหมายที่อาจเกิดขึ้น

ดังนั้น ทุกธุรกิจจึงต้องตระหนักถึงความเสี่ยงด้านความปลอดภัยที่สำคัญที่สุดที่ DNS บอกเป็นนัย รวมถึง DoS, DDoS, การจี้ DNS, การปลอมแปลง DNS, DNS tunneling, การขยาย DNS, การพิมพ์ผิด DNS

สิ่งสำคัญเท่าเทียมกันคือการรู้ว่าคุณสามารถทำอะไรได้บ้างเพื่อรับประกันความปลอดภัยของ DNS ธุรกิจสามารถเลือกที่จะใช้โซนนโยบายการตอบสนอง, การสำรองข้อมูล DNS ในสถานที่, IPAM, การกรองเนื้อหา DNS และ IPAM ที่สำคัญที่สุด พวกเขาควรพยายามทำให้งานด้านความปลอดภัยเป็นอัตโนมัติและค้นหาโซลูชันการรักษาความปลอดภัยที่อาศัยส่วนประกอบการไล่ล่าภัยคุกคามขั้นสูง

เมื่อต้องนำหน้าภัยคุกคามในโลกไซเบอร์ การป้องกันจะเป็นแนวทางปฏิบัติที่ดีที่สุดเสมอ

พร้อมที่จะเพิ่มความปลอดภัยของคุณแล้วหรือยัง? ค้นหาซอฟต์แวร์รักษาความปลอดภัย DNS ที่ดีที่สุดเพื่อรักษาความปลอดภัยเซิร์ฟเวอร์ DNS และเว็บไซต์ที่รองรับ