Che cos'è la sicurezza DNS? Perché è importante per il tuo business

Pubblicato: 2022-09-02Dopo il 2000, quando l'uso e lo sviluppo della tecnologia sono saliti alle stelle, la progressione del rischio informatico è stata cumulativa.

Il settore della sicurezza informatica si è concentrato su nuovi standard di sicurezza e conformità durante questo periodo, per poi andare oltre la conformità per esaminare i principali rischi aziendali rappresentati dalle minacce informatiche.

Nel 2022 e oltre, l'industria e la società sono maturate e ora ci stiamo concentrando su suite di sicurezza e unificazione dell'infrastruttura, oltre alla gestione dei rischi informatici. Le opportunità ei fattori trainanti di un decennio non prendono il posto di quelli di quello precedente.

Al contrario, ampliano la prospettiva e sottolineano idee ben note in modi nuovi. Uno di questi esempi è il DNS: sebbene le sue radici risalgano al 1966, la sicurezza DNS deve far parte di ogni solida strategia di sicurezza informatica odierna.

Che cos'è la sicurezza DNS?

Ti chiedi cos'è esattamente la sicurezza DNS e perché è importante per la tua azienda? Diamo prima un'occhiata al DNS e a come tutto è iniziato.

Il Domain Name System (DNS) è un protocollo Internet che fornisce nomi leggibili dall'uomo per una varietà di servizi basati sul Web, inclusa la posta elettronica. Agendo come la rubrica di Internet, il DNS converte i nomi leggibili dall'uomo in indirizzi IP, quindi modifica gli indirizzi IP in nomi.

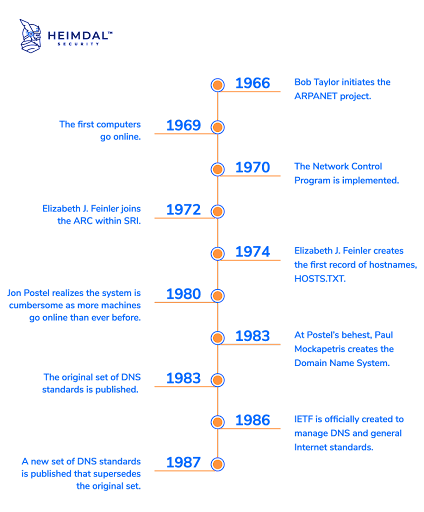

Il progetto avviato dal pioniere americano di Internet Bob Taylor nel 1966 e noto come Advanced Research Projects Agency Network (ARPANET) rappresenta l'inizio della storia del DNS. I nomi per indirizzare le traduzioni erano precedentemente conservati su ARPANET in un'unica tabella contenuta in un file chiamato HOSTS.TXT. Questo documento è stato utilizzato per assegnare manualmente gli indirizzi.

Tuttavia, il mantenimento manuale degli indirizzi era diventato estensivo e impegnativo. Di conseguenza, l'informatico americano Paul Mockapetris ha proposto un nuovo framework nel 1983 che ha fornito un sistema dinamico e distribuito noto come Domain Name System.

Con l'aiuto di Mockapetris, il DNS è diventato in grado di cercare i nomi degli indirizzi IP anziché solo i nomi host, rendendo più semplice l'accesso al Web per gli utenti regolari. In poche parole, senza di esso, non ci sarebbe Internet come lo conosciamo oggi.

Fonte: sicurezza Heimdal

Fonte: sicurezza Heimdal

Inoltre, DNSSEC (Domain Name System Security Extensions) protegge il DNS da minacce come il cache poisoning e garantisce la sicurezza e la riservatezza dei dati. Tutte le risposte del server sono firmate digitalmente dai server DNSSEC. I risolutori DNSSEC controllano la firma di un server per vedere se le informazioni ricevute corrispondono alle informazioni sul server DNS autorevole. La richiesta non sarà accolta in caso contrario.

Quindi cos'è esattamente la sicurezza DNS?

La sicurezza DNS si riferisce a tutte le procedure create per proteggere l'infrastruttura DNS dalle minacce informatiche al fine di mantenere velocità e affidabilità e prevenire gli effetti (a volte) disastrosi degli attacchi informatici.

Perché la sicurezza DNS è importante?

Il DNS ci ha fornito Internet come lo conosciamo oggi. Quanto pensi che si sarebbe sviluppato se le persone dovessero ricordare lunghe stringhe di numeri anziché nomi di dominio?

È ovvio che la maggior parte degli utenti di Internet utilizza i nomi di dominio per descrivere i siti Web a cui desidera accedere. Tuttavia, i computer utilizzano indirizzi IP per distinguere tra vari sistemi connessi a Internet e per instradare il traffico su Internet. Abilitando l'uso dei nomi di dominio, il Domain Name System funge da spina dorsale di Internet e lo rende funzionale.

DNS come vulnerabilità di sicurezza

Sebbene la sua importanza sia indiscutibile, il DNS non è stato necessariamente progettato pensando alla sicurezza. Pertanto, ci sono molti attacchi informatici che possono influenzarlo: attacchi informatici che possono influire sul denaro, sul flusso di lavoro e sulla reputazione delle aziende.

I rischi DNS più comuni includono denial-of-service (DoS), denial-of-service distribuito (DDoS), dirottamento DNS, spoofing DNS, tunneling DNS, amplificazione DNS, typosquating DNS.

Rischi per la sicurezza del DNS

Gli attacchi DNS sono tra le minacce alla sicurezza web più diffuse ed efficaci. Discutiamo di più su di loro.

Tipi di attacco DNS

Di seguito sono riportati i tipi di attacco DNS comuni.

- DoS: un attacco denial-of-service (DoS) mira a far cadere un sistema informatico o una rete in modo che gli utenti previsti non possano accedervi. Gli attacchi DoS raggiungono questo obiettivo inviando al bersaglio una quantità eccessiva di traffico o informazioni, provocandone il crash.

Gli attori malintenzionati che impiegano attacchi DoS prendono spesso di mira i server Web di note aziende in settori come i media, le banche e il commercio, nonché organizzazioni governative e commerciali. - DDoS: un attacco DDoS (Distributed Denial-of-Service) si verifica quando più sistemi coordinano un attacco DoS sincronizzato contro un bersaglio. Pertanto, la principale distinzione da DoS è che il bersaglio viene attaccato contemporaneamente da più punti anziché da uno solo.

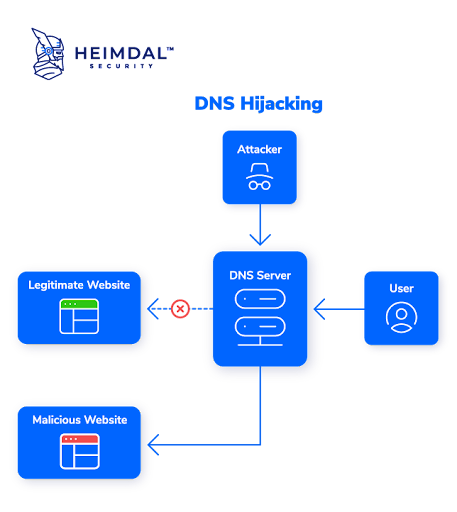

Gli attacchi DDoS possono influenzare l'esperienza del cliente e il flusso di lavoro, ma anche le entrate e la reputazione del marchio. - Dirottamento DNS: gli aggressori utilizzano il dirottamento DNS, noto anche come reindirizzamento DNS, per indirizzare gli utenti a siti Web dannosi risolvendo in modo errato le richieste DNS. Se i giocatori malintenzionati controllano un server DNS e indirizzano il traffico a un server DNS falso, il server DNS falso tradurrà quindi un indirizzo IP valido nell'indirizzo IP di un sito dannoso.

Fonte: sicurezza Heimdal

Fonte: sicurezza Heimdal

- Altri attacchi indiretti: l'importanza critica della sicurezza DNS è sottolineata dal fatto che altre forme di attacchi informatici possono utilizzare il DNS come strumento o essere strumenti utilizzati dagli hacker per compromettere il DNS. Gli attacchi man-in-the-middle, insieme ai bot e agli attacchi zero-day, sono i più cruciali da menzionare in questo contesto.

Metodi di attacco DNS

Questi sono i metodi di attacco DNS più comuni.

- Spoofing DNS: lo spoofing DNS è un metodo di attacco in cui gli utenti vengono inviati a un sito Web falso che è stato creato per sembrare reale, al fine di reindirizzare il traffico o rubare le credenziali dell'utente.

Gli attacchi di spoofing possono durare a lungo senza essere scoperti e, come puoi immaginare, portare a notevoli problemi di sicurezza. - Tunneling DNS: il traffico di rete viene instradato attraverso il Domain Name System (DNS) utilizzando un processo noto come tunneling DNS per creare un percorso aggiuntivo per la trasmissione dei dati. Bypassare i filtri di rete e i firewall è solo uno dei tanti usi di questa tecnica.

Il tunneling DNS può essere utilizzato in modo dannoso per inviare dati tramite richieste DNS. Questa tecnica viene in genere utilizzata per falsificare il contenuto senza essere notato da filtri o firewall o per generare canali occlusi per il trasferimento di informazioni su una rete che normalmente non autorizzerebbe il traffico. - Amplificazione DNS: negli attacchi di amplificazione DNS, l'attore della minaccia sfrutta i difetti nei server DNS per trasformare inizialmente piccole richieste in payload più grandi che vengono poi utilizzati per superare i server della vittima.

In genere, l'amplificazione DNS comporta la manomissione dei sistemi di nomi di dominio accessibili pubblicamente inondando un target con una moltitudine di pacchetti UDP (User Datagram Protocol). La dimensione di questi pacchetti UDP può essere ingrandita dagli aggressori utilizzando una varietà di tecniche di amplificazione, rendendo l'attacco abbastanza efficace da far cadere anche l'infrastruttura Internet più potente. - Typosquatting DNS: il Typosquatting è il processo fraudolento di registrazione di nomi di dominio che hanno una forte somiglianza con marchi e aziende noti al fine di ingannare gli utenti. Gli utenti potrebbero inserire l'indirizzo del sito Web in modo errato e finire su un sito dannoso che assomiglia perfettamente a un sito Web legittimo. La parte rischiosa è che gli utenti possano quindi effettuare transazioni e rivelare informazioni private.

Il typosquatting potrebbe essere combinato con phishing e altri attacchi online.

Come garantire la sicurezza DNS

Come si può vedere nell'IDC 2022 Global DNS Threat Report , sebbene l'impatto dell'attacco DNS sui tempi di inattività delle applicazioni interne e sui tempi di inattività dei servizi cloud sia leggermente diminuito nel 2022 rispetto al 2021, la percentuale di perdita di attività e danni al marchio è aumentata.

Gli utenti hanno bisogno di DNS per accedere alle loro app e servizi, indipendentemente dal fatto che siano ospitati localmente o nel cloud. Se i servizi DNS sono compromessi, gli utenti non possono accedere alle loro applicazioni.

Nessun DNS equivale semplicemente a nessuna attività, quindi, indipendentemente dalle dimensioni dell'organizzazione, la sicurezza DNS è obbligatoria.

Sicurezza DNS come parte di una solida strategia di difesa in profondità

Una strategia di sicurezza informatica che utilizza un approccio multiforme per salvaguardare un'infrastruttura IT (IT) è nota come strategia di difesa in profondità e la sicurezza DNS è e deve essere considerata una delle sue componenti chiave.

Una strategia di difesa in profondità incorpora la ridondanza nel caso in cui un sistema si guasta o diventi suscettibile di attacchi per proteggersi da una varietà di minacce.

Quando si tratta di sicurezza DNS, è necessario prendere in considerazione sia gli endpoint che la rete.

Sicurezza DNS degli endpoint

Scopri di più sulla sicurezza DNS degli endpoint, in particolare sul filtraggio dei contenuti DNS e sulla ricerca delle minacce, di seguito.

- Filtraggio DNS: il filtraggio dei contenuti DNS è il processo mediante il quale un filtro Internet limita l'accesso al contenuto di un determinato sito Web in base al suo indirizzo IP anziché al nome di dominio.

I metodi di filtraggio dei contenuti DNS includono filtri di categoria (ad esempio, odio razziale, siti Web di pornografia, ecc.), filtri per parole chiave (limitando l'accesso a siti Web o applicazioni Web specifici in base alle parole chiave presenti nel contenuto di tali siti Web) e liste nere controllate dall'amministratore e whitelist. - Caccia alle minacce : la caccia alle minacce, una delle componenti chiave della moderna sicurezza informatica, è il processo di identificazione e comprensione degli attori delle minacce che possono compromettere l'infrastruttura di un'azienda concentrandosi su comportamenti ricorrenti.

Utilizzando la presunzione di compromissione, la caccia alle minacce è una tattica di difesa informatica proattiva che ti consente di concentrarti sui potenziali rischi della tua rete che potrebbero non essere stati rilevati.

Cosa dovresti fare per garantire la sicurezza DNS degli endpoint?

Cerca una soluzione di sicurezza che includa un componente per la ricerca delle minacce.

Puoi cercare una soluzione o una suite di sicurezza con un componente di ricerca delle minacce. Per aiutarti a bloccare domini dannosi, comunicazioni da e verso comando e controllo (C&C) e server dannosi, dovrebbe valutare in modo proattivo il traffico e filtrare tutti i pacchetti di rete.

Sicurezza DNS di rete

In termini di sicurezza DNS di rete, è necessario tenere conto dell'aumento del BYOD e dell'IoT e stabilire chiaramente come determinare chi e cosa si connette al perimetro della rete online, soprattutto alla luce del passaggio al lavoro remoto o ibrido a cui abbiamo assistito negli ultimi due anni.

Ascesa di BYoD

La politica Bring Your Own Device (BYOD) si riferisce alla pratica in base alla quale i dipendenti collegano i propri dispositivi personali alle reti dei loro datori di lavoro ed eseguono le attività quotidiane.

Alcuni dei vantaggi del BYOD includono costi ridotti, maggiore produttività dei dipendenti e maggiore soddisfazione del personale, ma vale ugualmente la pena menzionare gli svantaggi: rischi per la sicurezza elevati (o anche maggiori), potenziale perdita di privacy, mancanza di dispositivi e necessità di un sistema informatico di supporto più complesso.

Le minacce più significative implicate da una politica BYOD sono la contaminazione incrociata dei dati, la mancanza di gestione e di sicurezza esternalizzata, l'uso non protetto e l'infezione del dispositivo, le violazioni della sicurezza e le preoccupazioni relative al GDPR, applicazioni oscure, hacking e attacchi mirati, phishing, adware, spyware, software di registrazione delle attività, politiche inadeguate e, ultimo ma non meno importante, l'errore umano e l'unione di affari e piacere.

Ascesa dell'IoT

Gli elementi fisici incorporati con software, sensori e altre tecnologie che consentono loro di connettersi e scambiare dati con altri dispositivi e sistemi su Internet sono indicati come oggetti Internet delle cose (IoT).

Un numero impressionante di fattori, come la semplice connettività e il trasferimento dei dati, l'accesso a una tecnologia di sensori poco costosa e a basso consumo, la maggiore disponibilità della piattaforma cloud, i progressi nell'apprendimento automatico e nell'analisi combinati con l'enorme quantità di dati archiviati nel cloud e l'aumento dell'IA conversazionale, hanno tutti contribuito all'emergere dell'IoT.

I rischi per la sicurezza dell'IoT sono sostanziali. Minacce alla gestione di identità e accessi, potenziali violazioni dei dati, numero crescente di dispositivi e superficie di attacco consistente, interfacce utente non sicure o comodità dei dispositivi, aggiornamenti software scadenti e facilità con cui qualcuno con accesso fisico a un prodotto può estrarre il la password del proprietario dal testo in chiaro, le chiavi private e le password di root sono solo alcuni esempi.

Cosa dovresti fare per garantire la sicurezza del DNS di rete?

Cerca una soluzione in grado di proteggere la tua azienda a livello di perimetro/rete.

Utilizzando la tecnologia di prevenzione, rilevamento e risposta della rete, le solide soluzioni di sicurezza della rete eliminano efficacemente le minacce. Possono funzionare in combinazione con i firewall per impedire che richieste dannose raggiungano i server perimetrali in primo luogo.

Modi per migliorare la sicurezza DNS

Sebbene un'alta percentuale di aziende riconosca l'importanza della sicurezza DNS, il tempo medio per mitigare gli attacchi è aumentato di 29 minuti, impiegando ora 6 ore e 7 minuti, con il 24% che impiega più di 7 ore, secondo il Global DNS Threat Report 2022 .

La quantità di tempo perso si traduce in entrate mancate, quindi è importante essere a conoscenza di tecniche alternative per migliorare la sicurezza DNS per assicurarti di non essere la prossima vittima di giocatori malintenzionati. Ecco alcuni esempi:

Backup DNS in loco

Potresti considerare di ospitare il tuo server DNS di backup specializzato per migliorare la sicurezza DNS. Sebbene i provider di servizi DNS gestiti e i provider di servizi Internet possano essere attaccati, disporre di un backup è fondamentale non solo nel caso di un attacco pianificato al fornitore. Errori hardware o di rete sono più frequentemente responsabili di problemi di prestazioni DNS o interruzioni.

Zone della politica di risposta

L'uso delle zone dei criteri di risposta (RPZ) è un metodo aggiuntivo per migliorare la sicurezza DNS. Un amministratore del server dei nomi può utilizzare RPZ per fornire risposte alternative alle query sovrapponendo dati personalizzati al DNS globale.

In che modo una zona politica di risposta può essere d'aiuto? Bene, con un RPZ, puoi:

- Indirizzare gli utenti a un giardino recintato per impedire loro di accedere a un nome host o nome di dominio dannoso noto

- Impedisci agli utenti di accedere a nomi host che puntano a sottoreti o indirizzi IP dannosi noti

- Limita l'accesso degli utenti ai dati DNS gestiti da server dei nomi che ospitano solo domini dannosi

IPAM

La gestione degli indirizzi del protocollo Internet (IPAM) è un sistema che consente la gestione degli indirizzi IP in un ambiente aziendale. Lo fa facilitando l'organizzazione, il monitoraggio e la modifica dei dati relativi allo spazio di indirizzamento IP.

I servizi di rete che assegnano indirizzi IP alle macchine in un modello TCP/IP e li risolvono sono DNS e DHCP ( Dynamic Host Configuration Protocol ). Questi servizi saranno collegati tramite IPAM, consentendo a ciascuno di essere informato delle modifiche nell'altro. Ad esempio, il DNS si aggiornerà in base all'indirizzo IP selezionato da un client tramite DHCP.

Automazione delle attività di sicurezza

L'automazione è una delle strategie chiave per aumentare la sicurezza DNS e dovrebbe essere utilizzata quando e dove possibile.

Le soluzioni automatizzate possono aiutarti a rispondere a potenziali minacce alla sicurezza con informazioni avanzate sulle minacce, affrontare automaticamente i problemi relativi alla sicurezza in tempo reale e raccogliere parametri di sicurezza cruciali, oltre a semplificare la risposta agli incidenti di violazione. Inoltre, può ridurre al minimo l'input umano nelle attività di riparazione che richiedono tempo e aumentare la produttività dei dipendenti, ma anche accelerare la risposta agli incidenti di violazione e aiutare a prendere decisioni ben informate.

Conclusione

Nonostante sia il fondamento di Internet come lo conosciamo, i criminali informatici hanno spesso scelto il DNS come obiettivo per sfruttare le vulnerabilità, accedere alle reti e rubare dati.

Cosa significa questo per le aziende? Perdita di denaro, tempo, danni al marchio, nonché potenziali multe e ripercussioni legali.

Ogni azienda deve quindi essere consapevole dei rischi per la sicurezza più significativi che il DNS implica, inclusi DoS, DDoS, DNS hijacking, DNS spoofing, DNS tunneling, DNS amplification, DNS typosquating.

Altrettanto cruciale è sapere cosa puoi fare per garantire la sicurezza DNS. Le aziende possono scegliere di utilizzare le zone dei criteri di risposta, backup DNS in loco, IPAM, filtro dei contenuti DNS e IPAM. Soprattutto, dovrebbero provare ad automatizzare le attività di sicurezza e trovare soluzioni di sicurezza che si basano su componenti avanzati di ricerca delle minacce.

Quando si tratta di stare al passo con le minacce informatiche, la prevenzione sarà sempre la migliore linea d'azione.

Pronto per aumentare la tua sicurezza? Trova il miglior software di sicurezza DNS per proteggere i server DNS e i siti Web che supportano.