O que é segurança DNS? Por que é importante para o seu negócio

Publicados: 2022-09-02Após o ano 2000, quando o uso e o desenvolvimento da tecnologia dispararam, a progressão do risco cibernético foi cumulativa.

O setor de segurança cibernética concentrou-se em novos padrões de segurança e conformidade durante esse período e, em seguida, foi além da conformidade para analisar os principais riscos de negócios representados por ameaças cibernéticas.

Em 2022 e além, o setor e a sociedade amadureceram e agora estamos nos concentrando em suítes de segurança e unificação de infraestrutura, bem como no gerenciamento de riscos cibernéticos. As oportunidades e os fatores determinantes de uma década não substituem os da anterior.

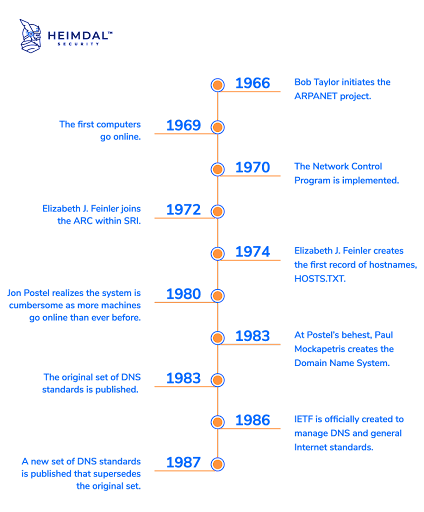

Em vez disso, eles ampliam a perspectiva e enfatizam ideias conhecidas de novas maneiras. Um exemplo é o DNS – embora suas raízes possam ser rastreadas até 1966, a segurança do DNS deve fazer parte de toda estratégia robusta de segurança cibernética hoje.

O que é segurança DNS?

Quer saber o que exatamente é a segurança do DNS e por que ela é importante para o seu negócio? Vamos primeiro dar uma olhada no DNS e como tudo começou.

O Domain Name System (DNS) é um protocolo de Internet que fornece nomes legíveis por humanos para uma variedade de serviços baseados na Web, incluindo e-mail. Atuando como a agenda telefônica da Internet, o DNS converte nomes legíveis por humanos em endereços IP e, em seguida, altera os endereços IP de volta para nomes.

O projeto iniciado pelo pioneiro americano da Internet Bob Taylor em 1966 e conhecido como Advanced Research Projects Agency Network (ARPANET) representa o início da história do DNS. Antigamente, as traduções de nomes para endereços eram mantidas na ARPANET em uma única tabela contida em um arquivo chamado HOSTS.TXT. Este documento foi usado para atribuir endereços manualmente.

No entanto, manter os endereços manualmente tornou-se extenso e desafiador. Como resultado, o cientista da computação americano Paul Mockapetris propôs uma nova estrutura em 1983 que forneceu um sistema dinâmico e distribuído conhecido como Domain Name System.

Com a ajuda do Mockapetris, o DNS tornou-se capaz de procurar nomes de endereços IP em vez de apenas nomes de host, tornando mais fácil para usuários comuns acessarem a web. Simplificando, sem ele, não haveria internet como a conhecemos hoje.

Fonte: Heimdal Security

Fonte: Heimdal Security

Além disso, as Extensões de Segurança do Sistema de Nomes de Domínio (DNSSEC) protegem o DNS de ameaças como envenenamento de cache e garantem a segurança e a confidencialidade dos dados. Todas as respostas do servidor são assinadas digitalmente pelos servidores DNSSEC. Os resolvedores DNSSEC verificam a assinatura de um servidor para ver se as informações recebidas correspondem às informações do servidor DNS autoritativo. O pedido não será concedido se não for o caso.

Então, o que exatamente é a segurança do DNS?

A segurança do DNS refere-se a todos os procedimentos criados para manter a infraestrutura do DNS protegida contra ameaças cibernéticas, a fim de manter a velocidade e a confiabilidade e evitar os efeitos (às vezes) desastrosos dos ataques cibernéticos.

Por que a segurança do DNS é importante?

O DNS nos forneceu a internet como a conhecemos hoje. Quanto você acha que teria evoluído se as pessoas tivessem que se lembrar de longas sequências de números em vez de nomes de domínio?

É óbvio que a maioria dos internautas usa nomes de domínio para descrever os sites que deseja acessar. No entanto, os computadores empregam endereços IP para distinguir entre vários sistemas conectados à Internet e para rotear o tráfego pela Internet. Ao permitir o uso de nomes de domínio, o Domain Name System serve como backbone da Internet e a torna funcional.

DNS como uma vulnerabilidade de segurança

Embora sua importância seja inquestionável, o DNS não foi necessariamente projetado com a segurança em mente. Portanto, há muitos ataques cibernéticos que podem afetá-lo – ataques cibernéticos que podem afetar o dinheiro, o fluxo de trabalho e a reputação das empresas.

Os riscos de DNS mais comuns incluem negação de serviço (DoS), negação de serviço distribuído (DDoS), sequestro de DNS, falsificação de DNS, encapsulamento de DNS, amplificação de DNS, digitação de DNS.

Riscos de segurança do DNS

Os ataques de DNS estão entre as ameaças à segurança da Web mais prevalentes e eficazes. Vamos discutir mais sobre eles.

Tipos de ataque DNS

Abaixo estão os tipos comuns de ataque de DNS.

- DoS: Um ataque de negação de serviço (DoS) visa derrubar um sistema de computador ou rede para que seus usuários pretendidos não possam acessá-lo. Os ataques DoS conseguem isso enviando ao alvo uma quantidade excessiva de tráfego ou informações, fazendo com que ele trave.

Atores mal-intencionados que empregam ataques DoS frequentemente têm como alvo os servidores da Web de empresas conhecidas em setores como mídia, bancos e comércio, bem como organizações governamentais e comerciais. - DDoS: Um ataque distribuído de negação de serviço (DDoS) ocorre quando vários sistemas coordenam um ataque DoS sincronizado contra um alvo. Portanto, a principal distinção do DoS é que o alvo é atacado simultaneamente de vários pontos em vez de apenas um.

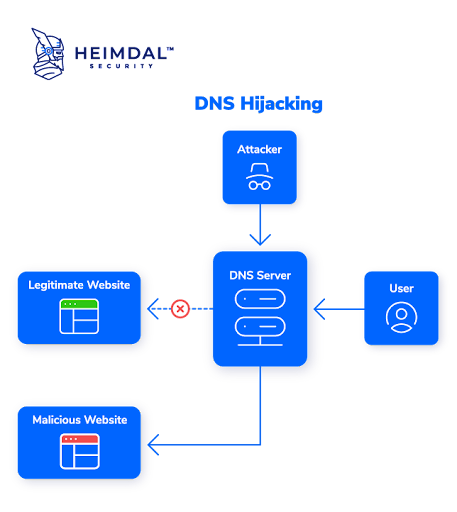

Os ataques DDoS podem afetar a experiência e o fluxo de trabalho do cliente, mas também a receita e a reputação da marca. - Sequestro de DNS: os invasores usam o seqüestro de DNS, também conhecido como redirecionamento de DNS, para direcionar os usuários a sites maliciosos, resolvendo incorretamente as solicitações de DNS. Se jogadores mal-intencionados controlarem um servidor DNS e direcionarem o tráfego para um servidor DNS falso, o servidor DNS falso traduzirá um endereço IP válido para o endereço IP de um site malicioso.

Fonte: Heimdal Security

Fonte: Heimdal Security

- Outros ataques indiretos: A importância crítica da segurança do DNS é ressaltada pelo fato de que outras formas de ataques cibernéticos podem usar o DNS como ferramenta ou ser ferramentas usadas por hackers para comprometer o DNS. Os ataques man-in-the-middle, juntamente com ataques de bot e de dia zero, são os mais importantes a serem mencionados nesse contexto.

Métodos de ataque DNS

Esses são os métodos de ataque de DNS mais comuns.

- Falsificação de DNS: falsificação de DNS é um método de ataque em que os usuários são enviados para um site falso que foi feito para parecer real, para redirecionar o tráfego ou roubar as credenciais do usuário.

Os ataques de falsificação podem durar muito tempo sem serem descobertos e, como você pode imaginar, levar a problemas de segurança significativos. - Tunelamento de DNS: o tráfego de rede é roteado por meio do Sistema de Nomes de Domínio (DNS) usando um processo conhecido como encapsulamento de DNS para criar um caminho adicional para a transmissão de dados. Ignorar filtros de rede e firewalls é apenas um dos muitos usos dessa técnica.

O tunelamento de DNS pode ser empregado de forma maliciosa para enviar dados por meio de solicitações de DNS. Essa técnica é normalmente usada para falsificar conteúdo sem ser notado por filtros ou firewalls ou para gerar canais ocluídos para transferência de informações em uma rede que normalmente não autorizaria o tráfego. - Amplificação de DNS: em ataques de amplificação de DNS, o agente da ameaça aproveita as falhas nos servidores DNS para transformar solicitações inicialmente pequenas em cargas maiores que são usadas para ultrapassar os servidores da vítima.

Normalmente, a amplificação de DNS envolve adulterar sistemas de nomes de domínio publicamente acessíveis, inundando um alvo com uma infinidade de pacotes UDP (User Datagram Protocol). O tamanho desses pacotes UDP pode ser ampliado pelos invasores usando uma variedade de técnicas de amplificação, tornando o ataque eficaz o suficiente para derrubar até mesmo a infraestrutura de Internet mais forte. - Typosquatting de DNS: Typosquatting é o processo fraudulento de registro de nomes de domínio que têm uma forte semelhança com marcas e empresas conhecidas para enganar os usuários. Os usuários podem inserir o endereço do site incorretamente e acabar em um site malicioso que se assemelha perfeitamente a um site legítimo. A parte arriscada é que os usuários podem realizar transações e revelar informações privadas.

Typosquatting pode ser combinado com phishing e outros ataques online.

Como garantir a segurança do DNS

Como pode ser visto no Relatório Global de Ameaças de DNS da IDC 2022 , embora o impacto do ataque de DNS no tempo de inatividade de aplicativos internos e no tempo de inatividade do serviço de nuvem tenha diminuído ligeiramente em 2022 em comparação com 2021, a porcentagem de perda de negócios e danos à marca aumentou.

Os usuários precisam de DNS para acessar seus aplicativos e serviços, sejam eles hospedados localmente ou na nuvem. Se os serviços DNS estiverem comprometidos, os usuários não poderão acessar seus aplicativos.

Nenhum DNS é igual a nenhum negócio, portanto, independentemente do tamanho da organização, a segurança do DNS é obrigatória.

Segurança do DNS como parte de uma forte estratégia de defesa em profundidade

Uma estratégia de segurança cibernética que usa uma abordagem multifacetada para proteger uma infraestrutura de tecnologia da informação (TI) é conhecida como estratégia de defesa em profundidade – e a segurança do DNS é e deve ser considerada um de seus principais componentes.

Uma estratégia de defesa profunda incorpora redundância caso um sistema falhe ou fique suscetível a ataques para proteger contra uma variedade de ameaças.

Quando se trata de segurança DNS, você deve levar em consideração os endpoints e a rede.

Segurança de DNS de endpoint

Saiba mais sobre segurança de DNS de endpoint, especificamente filtragem de conteúdo de DNS e caça a ameaças, abaixo.

- Filtragem DNS: A filtragem de conteúdo DNS é o processo pelo qual um filtro da Internet restringe o acesso ao conteúdo de um determinado site com base em seu endereço IP em vez de seu nome de domínio.

Os métodos de filtragem de conteúdo DNS incluem filtros de categoria (por exemplo, ódio racial, sites de pornografia etc.), filtros de palavras-chave (restringindo o acesso a sites ou aplicativos da Web específicos com base em palavras-chave encontradas no conteúdo desses sites) e listas negras e listas brancas. - Caça a ameaças: a caça a ameaças, um dos principais componentes da segurança cibernética moderna, é o processo de identificar e entender os agentes de ameaças que podem comprometer a infraestrutura de uma empresa concentrando-se em comportamentos recorrentes.

Usando a presunção de comprometimento, a caça a ameaças é uma tática proativa de defesa cibernética que permite que você se concentre em riscos potenciais em sua rede que podem não ter sido detectados.

O que você deve fazer para garantir a segurança do DNS do endpoint?

Procure uma solução de segurança que inclua um componente de caça a ameaças.

Você pode procurar uma solução ou conjunto de segurança com um componente de caça a ameaças. Para ajudá-lo a bloquear domínios maliciosos, comunicações de e para comando e controle (C&C) e servidores maliciosos, ele deve avaliar proativamente o tráfego e filtrar todos os pacotes de rede.

Segurança de DNS de rede

Em termos de segurança de DNS de rede, você deve levar em conta o aumento de BYOD e IoT e estabelecer claramente como você determina quem e o que se conecta ao seu perímetro de rede online – especialmente à luz da mudança para o trabalho remoto ou híbrido que testemunhamos nos últimos dois anos.

Ascensão do BYoD

A política Traga seu próprio dispositivo (BYOD) refere-se à prática pela qual os funcionários conectam seus dispositivos pessoais às redes de seus empregadores e realizam tarefas diárias.

Alguns dos benefícios do BYOD incluem custos reduzidos, aumento da produtividade dos funcionários e maior satisfação da equipe, mas também vale a pena mencionar as desvantagens: riscos de segurança altos (ou até maiores), perda potencial de privacidade, falta de dispositivos e a necessidade de um sistema de suporte de TI mais complexo.

As ameaças mais significativas que uma política de BYOD implica são contaminação cruzada de dados, falta de gerenciamento e segurança terceirizada, uso não seguro e infecção de dispositivos, violações de segurança e preocupações com GDPR, aplicativos obscuros, hackers e ataques direcionados, phishing, adware, spyware, software de registro de atividades, políticas inadequadas e, por último, mas não menos importante, erro humano e mistura de negócios com prazer.

Ascensão da IoT

Os itens físicos que são incorporados com software, sensores e outras tecnologias que permitem que eles se conectem e troquem dados com outros dispositivos e sistemas pela Internet são chamados de objetos da Internet das Coisas (IoT).

Um número impressionante de fatores, como conectividade simples e transferência de dados, acesso a tecnologia de sensores barata e de baixo consumo de energia, maior disponibilidade da plataforma de nuvem, avanços em aprendizado de máquina e análise combinados com as enormes quantidades de dados armazenados na nuvem e o aumento de IA conversacional, todos contribuíram para o surgimento da IoT.

Os riscos para a segurança da IoT são substanciais. Ameaças ao gerenciamento de identidade e acesso, possíveis violações de dados, o número crescente de dispositivos e a superfície de ataque substancial, interfaces de usuário inseguras ou a conveniência dos dispositivos, atualizações de software ruins e a facilidade com que alguém com acesso físico a um produto pode extrair o senha do proprietário do texto simples, chaves privadas e senhas de root são apenas alguns exemplos.

O que você deve fazer para garantir a segurança do DNS da rede?

Procure uma solução que possa proteger a sua empresa ao nível do perímetro/rede.

Ao utilizar tecnologia de prevenção, detecção e resposta de rede, soluções de segurança de rede robustas eliminam efetivamente as ameaças. Eles podem trabalhar em conjunto com firewalls para impedir que solicitações maliciosas cheguem aos servidores de perímetro em primeiro lugar.

Maneiras de melhorar a segurança do DNS

Embora uma alta porcentagem de empresas reconheça a importância da segurança do DNS, o tempo médio para mitigar os ataques aumentou em 29 minutos, agora levando 6 horas e 7 minutos, com 24% levando mais de 7 horas, de acordo com o Relatório Global de Ameaças ao DNS de 2022 .

A quantidade de tempo perdido se traduz em perda de receita, por isso é importante estar ciente de técnicas alternativas para aprimorar a segurança do DNS para garantir que você não acabe sendo a próxima vítima de jogadores mal-intencionados. aqui estão alguns exemplos:

Backup de DNS no local

Você pode considerar hospedar seu próprio servidor DNS de backup especializado para melhorar a segurança do DNS. Embora provedores de serviços de DNS gerenciados e provedores de serviços de Internet possam ser atacados, ter um backup é crucial não apenas no caso de um ataque planejado ao seu fornecedor. As falhas de hardware ou de rede são mais frequentemente responsáveis por problemas ou interrupções de desempenho do DNS.

Zonas da política de resposta

O uso de zonas de política de resposta (RPZ) é um método adicional para aprimorar a segurança do DNS. Um administrador de servidor de nomes pode usar o RPZ para fornecer respostas alternativas a consultas sobrepondo dados personalizados no DNS global.

Como uma zona de política de resposta pode ajudar? Bem, com um RPZ, você pode:

- Direcione os usuários para um jardim murado para impedir que eles acessem um nome de host ou nome de domínio malicioso conhecido

- Impedir que os usuários acessem nomes de host que apontam para sub-redes ou endereços IP maliciosos conhecidos

- Restringir o acesso do usuário aos dados DNS gerenciados por servidores de nomes que hospedam apenas domínios maliciosos

IPAM

O gerenciamento de endereços de protocolo da Internet (IPAM) é um sistema que permite o gerenciamento de endereços IP em um ambiente corporativo. Ele faz isso facilitando a organização, rastreamento e modificação de dados pertencentes ao espaço de endereçamento IP.

Os serviços de rede que atribuem endereços IP a máquinas em um modelo TCP/IP e os resolvem são DNS e DHCP ( Dynamic Host Configuration Protocol ). Esses serviços serão conectados pelo IPAM, permitindo que cada um seja informado de modificações no outro. Por exemplo, o DNS se atualizará de acordo com o endereço IP selecionado por um cliente via DHCP.

Automação de tarefas de segurança

A automação é uma das principais estratégias para aumentar a segurança do DNS e deve ser usada sempre e sempre que possível.

As soluções automatizadas podem ajudá-lo a responder a possíveis ameaças de segurança com inteligência avançada contra ameaças, lidar com problemas relacionados à segurança automaticamente em tempo real e coletar métricas de segurança cruciais, além de agilizar a resposta a incidentes de violação. Além disso, pode minimizar a entrada humana em tarefas de correção demoradas e aumentar a produtividade dos funcionários, mas também acelerar a resposta a incidentes de violação e ajudar na tomada de decisões bem informadas.

Conclusão

Apesar de ser a base da internet como a conhecemos, os cibercriminosos costumam escolher o DNS como alvo para aproveitar vulnerabilidades, acessar redes e roubar dados.

O que isso significa para as empresas? Perda de dinheiro, tempo, danos à marca, bem como potenciais multas e repercussões legais.

Toda empresa deve, portanto, estar ciente dos riscos de segurança mais significativos que o DNS implica, incluindo DoS, DDoS, seqüestro de DNS, falsificação de DNS, encapsulamento de DNS, amplificação de DNS, digitação de DNS.

Igualmente crucial é saber o que você pode fazer para garantir a segurança do DNS. As empresas podem optar por usar zonas de política de resposta, backups DNS no local, IPAM, filtragem de conteúdo DNS e IPAM. Mais importante, eles devem tentar automatizar as tarefas de segurança e encontrar soluções de segurança que dependam de componentes avançados de caça a ameaças.

Quando se trata de ficar à frente das ameaças cibernéticas, a prevenção sempre será o melhor curso de ação.

Pronto para aumentar sua segurança? Encontre o melhor software de segurança DNS para proteger os servidores DNS e os sites que eles suportam.