Apa itu Keamanan DNS? Mengapa Penting untuk Bisnis Anda

Diterbitkan: 2022-09-02Setelah tahun 2000, ketika penggunaan dan perkembangan teknologi meroket, perkembangan risiko siber bersifat kumulatif.

Sektor keamanan siber berkonsentrasi pada standar dan kepatuhan keamanan baru selama ini, dan kemudian melampaui kepatuhan untuk melihat risiko bisnis inti yang ditimbulkan oleh ancaman siber.

Pada tahun 2022 dan seterusnya, industri dan masyarakat telah matang, dan kami sekarang berfokus pada rangkaian keamanan dan penyatuan infrastruktur, serta mengelola risiko dunia maya. Peluang dan faktor pendorong satu dekade tidak menggantikan yang ada di dekade sebelumnya.

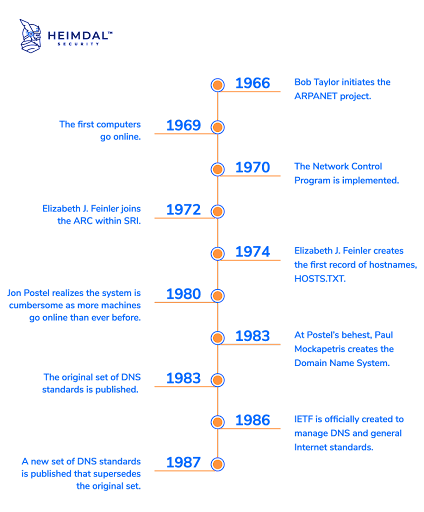

Sebaliknya, mereka memperluas perspektif dan menekankan ide-ide terkenal dengan cara baru. Salah satu contohnya adalah DNS – meskipun akarnya dapat ditelusuri kembali ke tahun 1966, keamanan DNS harus menjadi bagian dari setiap strategi keamanan siber yang kuat saat ini.

Apa itu keamanan DNS?

Ingin tahu apa sebenarnya keamanan DNS dan mengapa itu penting bagi bisnis Anda? Mari kita lihat dulu DNS dan bagaimana semuanya dimulai.

Domain Name System (DNS) adalah protokol internet yang menyediakan nama yang dapat dibaca manusia untuk berbagai layanan berbasis web, termasuk email. Bertindak sebagai buku telepon internet, DNS mengubah nama yang dapat dibaca manusia menjadi alamat IP, kemudian mengubah alamat IP kembali menjadi nama.

Proyek yang dimulai oleh pelopor Internet Amerika Bob Taylor pada tahun 1966 dan dikenal sebagai Advanced Research Projects Agency Network (ARPANET) merupakan awal dari sejarah DNS. Nama-nama untuk mengatasi terjemahan sebelumnya disimpan di ARPANET dalam satu tabel yang terdapat dalam file bernama HOSTS.TXT. Dokumen ini digunakan untuk menetapkan alamat secara manual.

Namun, mempertahankan alamat secara manual telah berkembang luas dan menantang. Akibatnya, ilmuwan komputer Amerika Paul Mockapetris mengusulkan kerangka kerja baru pada tahun 1983 yang menyediakan sistem dinamis dan terdistribusi yang dikenal sebagai Sistem Nama Domain.

Dengan bantuan Mockapetris, DNS dapat mencari nama alamat IP daripada hanya nama host, sehingga memudahkan pengguna biasa untuk mengakses web. Sederhananya, tanpa itu, tidak akan ada internet seperti yang kita kenal sekarang.

Sumber: Keamanan Heimdal

Sumber: Keamanan Heimdal

Selain itu, Ekstensi Keamanan Sistem Nama Domain (DNSSEC) melindungi DNS dari ancaman seperti keracunan cache dan menjamin keamanan dan kerahasiaan data. Semua respons server ditandatangani secara digital oleh server DNSSEC. Penyelesai DNSSEC memeriksa tanda tangan server untuk melihat apakah informasi yang diterima cocok dengan informasi di server DNS otoritatif. Permintaan tidak akan dikabulkan jika tidak demikian.

Jadi apa sebenarnya keamanan DNS itu?

Keamanan DNS mengacu pada semua prosedur yang dibuat untuk menjaga infrastruktur DNS aman dari ancaman dunia maya untuk menjaga kecepatan dan keandalan, dan mencegah (terkadang) efek bencana dari serangan dunia maya.

Mengapa keamanan DNS penting?

DNS memberi kita internet seperti yang kita kenal sekarang. Menurut Anda seberapa besar perkembangannya jika orang harus mengingat deretan angka yang panjang alih-alih nama domain?

Jelas bahwa mayoritas pengguna internet menggunakan nama domain untuk menggambarkan situs web yang ingin mereka akses. Namun, komputer menggunakan alamat IP untuk membedakan antara berbagai sistem yang terhubung ke internet dan untuk merutekan lalu lintas melalui internet. Dengan mengaktifkan penggunaan nama domain, Sistem Nama Domain berfungsi sebagai tulang punggung internet dan membuatnya berfungsi.

DNS sebagai kerentanan keamanan

Meskipun kepentingannya tidak perlu dipertanyakan lagi, DNS tidak selalu dirancang dengan mempertimbangkan keamanan. Oleh karena itu, ada banyak serangan siber yang dapat memengaruhinya – serangan siber yang dapat memengaruhi uang, alur kerja, dan reputasi perusahaan.

Risiko DNS yang paling umum termasuk penolakan layanan (DoS), penolakan layanan terdistribusi (DDoS), pembajakan DNS, spoofing DNS, tunneling DNS, amplifikasi DNS, kesalahan ketik DNS.

Risiko keamanan DNS

Serangan DNS adalah salah satu ancaman keamanan web yang paling umum dan efektif. Mari kita bahas lebih lanjut tentang mereka.

Jenis serangan DNS

Di bawah ini adalah jenis serangan DNS yang umum.

- DoS: Serangan penolakan layanan (DoS) bertujuan untuk menjatuhkan sistem komputer atau jaringan sehingga pengguna yang dituju tidak dapat mengaksesnya. Serangan DoS mencapai ini dengan mengirimkan sejumlah lalu lintas atau informasi yang berlebihan kepada target, menyebabkannya mogok.

Pelaku jahat yang menggunakan serangan DoS sering menargetkan server web perusahaan terkenal di industri seperti media, perbankan, dan perdagangan, serta organisasi pemerintah dan komersial. - DDoS: Serangan penolakan layanan (DDoS) terdistribusi terjadi ketika beberapa sistem mengoordinasikan serangan DoS yang disinkronkan terhadap target. Oleh karena itu, perbedaan utama dari DoS adalah bahwa target diserang secara bersamaan dari beberapa titik, bukan hanya satu.

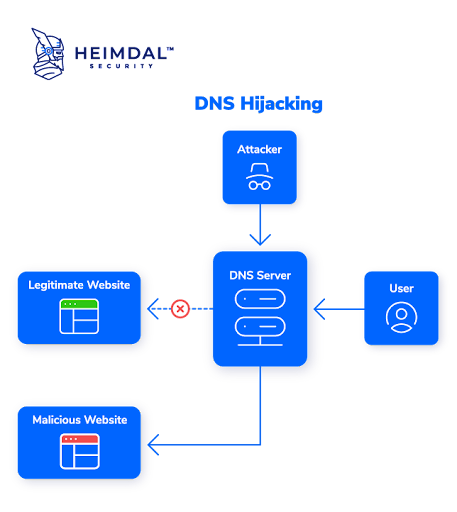

Serangan DDoS dapat memengaruhi pengalaman dan alur kerja pelanggan, tetapi juga pendapatan dan reputasi merek. - Pembajakan DNS: Penyerang menggunakan pembajakan DNS, juga dikenal sebagai pengalihan DNS, untuk mengarahkan pengguna ke situs web jahat dengan salah menyelesaikan permintaan DNS. Jika pemain jahat mengontrol server DNS dan mengarahkan lalu lintas ke server DNS palsu, server DNS palsu kemudian akan menerjemahkan alamat IP yang valid ke alamat IP situs jahat.

Sumber: Keamanan Heimdal

Sumber: Keamanan Heimdal

- Serangan tidak langsung lainnya: Pentingnya keamanan DNS digarisbawahi oleh fakta bahwa bentuk lain dari serangan siber dapat menggunakan DNS sebagai alat atau alat yang digunakan oleh peretas untuk mengkompromikan DNS. Serangan man-in-the-middle, bersama dengan bot dan serangan zero-day, adalah yang paling penting untuk disebutkan dalam konteks ini.

Metode serangan DNS

Ini adalah metode serangan DNS yang paling umum.

- DNS spoofing: DNS spoofing adalah metode serangan di mana pengguna dikirim ke situs web palsu yang telah dibuat agar terlihat seperti situs asli, untuk mengarahkan lalu lintas atau mencuri kredensial pengguna.

Serangan spoofing dapat bertahan untuk waktu yang sangat lama tanpa ditemukan dan, seperti yang dapat Anda bayangkan, menyebabkan masalah keamanan yang signifikan. - DNS tunneling: Lalu lintas jaringan dirutekan melalui Domain Name System (DNS) menggunakan proses yang dikenal sebagai tunneling DNS untuk membuat jalur tambahan untuk transmisi data. Melewati filter jaringan dan firewall hanyalah salah satu dari banyak kegunaan teknik ini.

Penerowongan DNS dapat digunakan secara jahat untuk mengirim data melalui permintaan DNS. Teknik ini biasanya digunakan untuk menipu konten tanpa diketahui oleh pemfilteran atau firewall atau untuk menghasilkan saluran tertutup untuk mentransfer informasi melalui jaringan yang biasanya tidak mengizinkan lalu lintas. - Amplifikasi DNS: Dalam serangan amplifikasi DNS, pelaku ancaman memanfaatkan kelemahan di server DNS untuk mengubah permintaan yang awalnya kecil menjadi muatan yang lebih besar yang kemudian digunakan untuk mengambil alih server korban.

Biasanya, amplifikasi DNS melibatkan gangguan dengan sistem nama domain yang dapat diakses publik dengan membanjiri target dengan banyak paket User Datagram Protocol (UDP). Ukuran paket UDP ini dapat diperbesar oleh penyerang menggunakan berbagai teknik amplifikasi, membuat serangan tersebut cukup efektif untuk menggulingkan bahkan infrastruktur Internet terkuat sekalipun. - DNS typosquating: Typosquatting adalah proses penipuan mendaftarkan nama domain yang memiliki kemiripan yang kuat dengan merek dan perusahaan terkenal untuk menipu pengguna. Pengguna bisa salah memasukkan alamat situs web dan berakhir di situs berbahaya yang sangat mirip dengan situs web yang sah. Bagian yang berisiko adalah bahwa pengguna kemudian dapat melakukan transaksi dan mengungkapkan informasi pribadi.

Typosquatting mungkin dikombinasikan dengan phishing dan serangan online lainnya.

Bagaimana memastikan keamanan DNS

Seperti yang terlihat dalam Laporan Ancaman DNS Global IDC 2022 , meskipun serangan DNS berdampak pada waktu henti aplikasi internal dan waktu henti layanan cloud sedikit menurun pada tahun 2022 dibandingkan dengan tahun 2021, persentase kerugian bisnis dan kerusakan merek meningkat.

Pengguna memerlukan DNS untuk mengakses aplikasi dan layanan mereka, baik yang dihosting secara lokal maupun di cloud. Jika layanan DNS disusupi, pengguna tidak dapat mengakses aplikasi mereka.

Tidak ada DNS sama dengan tidak ada bisnis, jadi terlepas dari ukuran organisasi, keamanan DNS adalah wajib.

Keamanan DNS sebagai bagian dari strategi pertahanan mendalam yang kuat

Strategi keamanan siber yang menggunakan pendekatan multi-segi untuk melindungi infrastruktur teknologi informasi (TI) dikenal sebagai strategi pertahanan mendalam – dan keamanan DNS harus dianggap sebagai salah satu komponen utamanya.

Strategi pertahanan mendalam menggabungkan redundansi jika satu sistem gagal atau menjadi rentan terhadap serangan untuk melindungi dari berbagai ancaman.

Ketika datang ke keamanan DNS, Anda harus memperhitungkan titik akhir dan jaringan.

Keamanan DNS titik akhir

Pelajari lebih lanjut tentang keamanan DNS titik akhir, khususnya pemfilteran konten DNS dan perburuan ancaman, di bawah ini.

- Pemfilteran DNS: Pemfilteran konten DNS adalah proses di mana filter internet membatasi akses ke konten situs web tertentu berdasarkan alamat IP-nya daripada nama domainnya.

Metode penyaringan konten DNS mencakup filter kategori (misalnya, kebencian rasial, situs web pornografi, dll.), filter kata kunci (membatasi akses ke situs web atau aplikasi web tertentu berdasarkan kata kunci yang ditemukan dalam konten situs web tersebut), dan daftar hitam yang dikontrol administrator dan daftar putih. - Perburuan ancaman: Perburuan ancaman, salah satu komponen kunci keamanan siber modern, adalah proses mengidentifikasi dan memahami pelaku ancaman yang dapat membahayakan infrastruktur perusahaan dengan berkonsentrasi pada perilaku yang berulang.

Menggunakan asumsi kompromi, perburuan ancaman adalah taktik pertahanan siber proaktif yang memungkinkan Anda untuk fokus pada potensi risiko di jaringan Anda yang mungkin tidak terdeteksi.

Apa yang harus Anda lakukan untuk memastikan keamanan DNS titik akhir?

Cari solusi keamanan yang menyertakan komponen pemburu ancaman.

Anda dapat mencari solusi atau suite keamanan dengan komponen pemburu ancaman. Untuk membantu Anda memblokir domain jahat, komunikasi ke dan dari perintah-dan-kontrol (C&C), dan server jahat, itu harus secara proaktif mengevaluasi lalu lintas dan memfilter semua paket jaringan.

Keamanan DNS jaringan

Dalam hal keamanan DNS jaringan, Anda harus mempertimbangkan munculnya BYOD dan IoT dan dengan jelas menetapkan bagaimana Anda menentukan siapa dan apa yang terhubung ke perimeter jaringan online Anda – terutama mengingat pergeseran ke arah pekerjaan jarak jauh atau hibrida yang telah kita saksikan dalam beberapa tahun terakhir.

Bangkitnya BYoD

Kebijakan Bawa perangkat Anda sendiri (BYOD) mengacu pada praktik di mana karyawan menghubungkan perangkat pribadi mereka ke jaringan perusahaan mereka dan melakukan tugas sehari-hari.

Beberapa manfaat BYOD termasuk pengurangan biaya, peningkatan produktivitas karyawan, dan kepuasan staf yang lebih tinggi, tetapi kerugiannya juga patut disebutkan: risiko keamanan yang tinggi (atau bahkan lebih tinggi), potensi hilangnya privasi, kurangnya perangkat, dan kebutuhan untuk sistem pendukung TI yang lebih kompleks.

Ancaman paling signifikan yang disiratkan oleh kebijakan BYOD adalah kontaminasi silang data, kurangnya manajemen dan keamanan yang dialihdayakan, penggunaan yang tidak aman dan infeksi perangkat, pelanggaran keamanan dan masalah GDPR, aplikasi yang tidak jelas, peretasan dan serangan yang ditargetkan, phishing, adware, spyware, perangkat lunak perekaman aktivitas, kebijakan yang tidak memadai, dan yang tak kalah pentingnya, kesalahan manusia dan mencampuradukkan bisnis dengan kesenangan.

Kebangkitan IoT

Item fisik yang disematkan dengan perangkat lunak, sensor, dan teknologi lain yang memungkinkannya terhubung dan bertukar data dengan perangkat dan sistem lain melalui internet disebut sebagai objek internet of things (IoT).

Sejumlah faktor yang mengesankan, seperti konektivitas sederhana dan transfer data, akses ke teknologi sensor yang murah dan berdaya rendah, peningkatan ketersediaan platform cloud, kemajuan dalam pembelajaran mesin dan analitik yang dikombinasikan dengan sejumlah besar data yang disimpan di cloud, dan peningkatan AI percakapan, semuanya berkontribusi pada munculnya IoT.

Risiko terhadap keamanan IoT sangat besar. Ancaman terhadap manajemen identitas dan akses, potensi pelanggaran data, meningkatnya jumlah perangkat dan permukaan serangan yang substansial, antarmuka pengguna yang tidak aman atau kenyamanan perangkat, pembaruan perangkat lunak yang buruk, dan kemudahan yang dapat digunakan seseorang dengan akses fisik ke suatu produk untuk mengekstrak kata sandi pemilik dari plaintext, kunci pribadi, dan kata sandi root hanyalah beberapa contoh.

Apa yang harus Anda lakukan untuk memastikan keamanan DNS jaringan?

Cari solusi yang dapat melindungi perusahaan Anda di tingkat perimeter/jaringan.

Dengan memanfaatkan teknologi pencegahan, deteksi, dan respons jaringan, solusi keamanan jaringan yang kuat secara efektif menghilangkan ancaman. Mereka dapat bekerja sama dengan firewall untuk mencegah permintaan jahat mencapai server perimeter sejak awal.

Cara untuk meningkatkan keamanan DNS

Meskipun persentase bisnis yang tinggi mengakui pentingnya keamanan DNS, waktu rata-rata untuk mengurangi serangan meningkat 29 menit, sekarang menjadi 6 jam dan 7 menit, dengan 24% membutuhkan waktu lebih lama dari 7 jam, menurut Laporan Ancaman DNS Global 2022 .

Jumlah waktu yang hilang berarti pendapatan yang hilang, jadi penting untuk mengetahui teknik alternatif untuk meningkatkan keamanan DNS guna memastikan Anda tidak menjadi korban berikutnya dari pemain jahat. Berikut beberapa contohnya:

Cadangan DNS di tempat

Anda dapat mempertimbangkan untuk menghosting server DNS cadangan khusus Anda sendiri untuk meningkatkan keamanan DNS. Meskipun penyedia layanan DNS terkelola dan penyedia layanan Internet keduanya dapat diserang, memiliki cadangan sangat penting tidak hanya jika terjadi serangan terencana pada vendor Anda. Kegagalan perangkat keras atau jaringan lebih sering disalahkan atas masalah atau pemadaman kinerja DNS.

Zona kebijakan respons

Penggunaan zona kebijakan respons (RPZ) adalah metode tambahan untuk meningkatkan keamanan DNS. Administrator server nama dapat menggunakan RPZ untuk memberikan tanggapan alternatif terhadap kueri dengan menempatkan data khusus di atas DNS global.

Bagaimana zona kebijakan respons dapat membantu? Nah, dengan RPZ, Anda dapat:

- Arahkan pengguna ke taman bertembok untuk mencegah mereka mengakses nama host atau nama domain berbahaya yang diketahui

- Mencegah pengguna mengakses nama host yang mengarah ke subnet atau alamat IP berbahaya yang diketahui

- Batasi akses pengguna ke data DNS yang dikelola oleh server nama yang hanya menghosting domain berbahaya

IPAM

Manajemen alamat protokol Internet (IPAM) adalah sistem yang memungkinkan manajemen alamat IP dalam pengaturan perusahaan. Hal ini dilakukan dengan memfasilitasi organisasi, pelacakan, dan modifikasi data yang berkaitan dengan ruang pengalamatan IP.

Layanan jaringan yang menetapkan alamat IP ke mesin dalam model TCP/IP dan menyelesaikannya adalah DNS dan Dynamic Host Configuration Protocol (DHCP). Layanan ini akan dihubungkan oleh IPAM, memungkinkan masing-masing untuk diberitahu tentang modifikasi yang lain. Misalnya, DNS akan mengupdate dirinya sendiri sesuai dengan alamat IP yang dipilih oleh klien melalui DHCP.

Otomatisasi tugas keamanan

Otomatisasi adalah salah satu strategi utama untuk meningkatkan keamanan DNS dan harus digunakan kapan pun dan di mana pun memungkinkan.

Solusi otomatis dapat membantu Anda merespons potensi ancaman keamanan dengan intelijen ancaman tingkat lanjut, menangani masalah terkait keamanan secara otomatis dalam waktu nyata, dan mengumpulkan metrik keamanan penting, serta menyederhanakan respons insiden pelanggaran. Selain itu, dapat meminimalkan input manusia dalam tugas perbaikan yang memakan waktu dan meningkatkan produktivitas karyawan, tetapi juga mempercepat respons insiden pelanggaran dan membantu dalam membuat keputusan yang tepat.

Kesimpulan

Meskipun menjadi dasar dari internet seperti yang kita ketahui, penjahat siber sering memilih DNS sebagai target untuk memanfaatkan kerentanan, mengakses jaringan, dan mencuri data.

Apa artinya ini bagi bisnis? Kehilangan uang, waktu, kerusakan merek, serta potensi denda dan akibat hukum.

Oleh karena itu, setiap bisnis harus menyadari risiko keamanan paling signifikan yang disiratkan DNS, termasuk DoS, DDoS, pembajakan DNS, spoofing DNS, tunneling DNS, amplifikasi DNS, kesalahan ketik DNS.

Sama pentingnya adalah mengetahui apa yang dapat Anda lakukan untuk menjamin keamanan DNS. Bisnis dapat memilih untuk menggunakan zona kebijakan respons, cadangan DNS di lokasi, IPAM, pemfilteran konten DNS, dan IPAM. Yang terpenting, mereka harus mencoba mengotomatiskan tugas keamanan dan menemukan solusi keamanan yang mengandalkan komponen pemburu ancaman tingkat lanjut.

Dalam menghadapi ancaman siber, pencegahan akan selalu menjadi tindakan terbaik.

Siap untuk meningkatkan keamanan Anda? Temukan perangkat lunak keamanan DNS terbaik untuk mengamankan server DNS dan situs web yang didukungnya.