ما هو أمن DNS؟ لماذا يهم عملك

نشرت: 2022-09-02بعد عام 2000 ، عندما ارتفع استخدام التكنولوجيا وتطويرها بشكل كبير ، كان تطور المخاطر السيبرانية تراكميًا.

ركز قطاع الأمن السيبراني على معايير الأمان الجديدة والامتثال خلال هذا الوقت ، ثم ذهب إلى أبعد من الامتثال للنظر في مخاطر الأعمال الأساسية التي تشكلها التهديدات الإلكترونية.

في عام 2022 وما بعده ، نضجت الصناعة والمجتمع ، ونحن الآن نركز على أجنحة الأمان وتوحيد البنية التحتية ، فضلاً عن إدارة المخاطر السيبرانية. الفرص والعوامل الدافعة لعقد واحد لا تحل محل تلك الموجودة في العقد الذي سبقه.

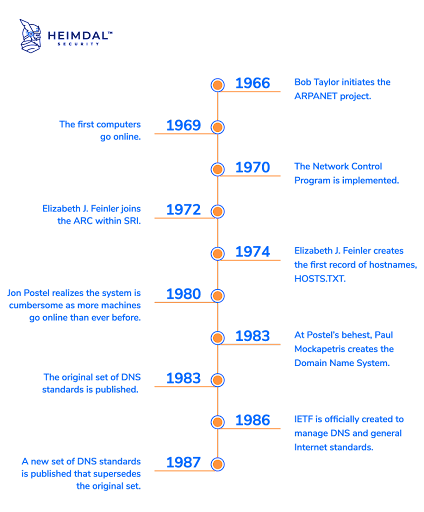

بدلاً من ذلك ، يوسعون المنظور ويؤكدون على الأفكار المعروفة بطرق جديدة. أحد الأمثلة على ذلك هو DNS - على الرغم من إمكانية تتبع جذوره إلى عام 1966 ، يجب أن يكون أمان DNS جزءًا من كل إستراتيجية قوية للأمن السيبراني اليوم.

ما هو أمن DNS؟

هل تتساءل ما هو أمان DNS بالضبط ولماذا يهم عملك؟ دعونا أولاً نلقي نظرة على DNS وكيف بدأ كل شيء.

نظام اسم المجال (DNS) هو بروتوكول إنترنت يوفر أسماء يمكن قراءتها بواسطة الإنسان لمجموعة متنوعة من الخدمات المستندة إلى الويب ، بما في ذلك البريد الإلكتروني. بصفته دفتر هاتف الإنترنت ، يحول DNS الأسماء التي يمكن قراءتها إلى عناوين IP ، ثم يغير عناوين IP مرة أخرى إلى أسماء.

بدأ المشروع من قبل رائد الإنترنت الأمريكي بوب تايلور في عام 1966 والمعروف باسم شبكة وكالة مشاريع الأبحاث المتقدمة (ARPANET) يمثل بداية تاريخ DNS. تم الاحتفاظ بأسماء عناوين الترجمات سابقًا على ARPANET في جدول واحد موجود في ملف يسمى HOSTS.TXT. تم استخدام هذا المستند لتعيين العناوين يدويًا.

ومع ذلك ، فقد أصبح الحفاظ على العناوين يدويًا أمرًا مكثفًا وصعبًا. نتيجة لذلك ، اقترح عالم الكمبيوتر الأمريكي Paul Mockapetris إطارًا جديدًا في عام 1983 يوفر نظامًا ديناميكيًا وموزعًا يُعرف باسم نظام اسم المجال.

بمساعدة Mockapetris ، أصبح DNS قادرًا على البحث عن أسماء عناوين IP بدلاً من أسماء المضيفين فقط ، مما يسهل على المستخدمين العاديين الوصول إلى الويب. ببساطة ، بدونها ، لن يكون هناك إنترنت بالشكل الذي نعرفه اليوم.

المصدر: Heimdal Security

المصدر: Heimdal Security

بالإضافة إلى ذلك ، فإن امتدادات أمان نظام اسم المجال (DNSSEC) تحمي DNS من التهديدات مثل تسمم ذاكرة التخزين المؤقت وتضمن أمن وسرية البيانات. يتم توقيع جميع استجابات الخادم رقميًا بواسطة خوادم DNSSEC. تتحقق أدوات حل DNSSEC من توقيع الخادم لمعرفة ما إذا كانت المعلومات التي تلقتها تتطابق مع المعلومات الموجودة على خادم DNS الموثوق. لن يتم قبول الطلب إذا لم يكن الأمر كذلك.

إذن ما هو بالضبط أمان DNS؟

يشير أمان DNS إلى جميع الإجراءات التي تم إنشاؤها للحفاظ على البنية التحتية لـ DNS آمنة من التهديدات السيبرانية من أجل الحفاظ على السرعة والاعتمادية ، ومنع (أحيانًا) الآثار الكارثية للهجمات الإلكترونية.

لماذا يعتبر أمان DNS مهمًا؟

قدم لنا DNS الإنترنت كما نعرفه اليوم. إلى أي مدى تعتقد أنه سيتطور إذا كان على الأشخاص تذكر سلاسل طويلة من الأرقام بدلاً من أسماء المجالات؟

من الواضح أن غالبية مستخدمي الإنترنت يستخدمون أسماء النطاقات لوصف مواقع الويب التي يرغبون في الوصول إليها. ومع ذلك ، تستخدم أجهزة الكمبيوتر عناوين IP للتمييز بين مختلف الأنظمة المتصلة بالإنترنت ولتوجيه حركة المرور عبر الإنترنت. من خلال تمكين استخدام أسماء النطاقات ، يعمل نظام أسماء النطاقات بمثابة العمود الفقري للإنترنت ويجعله فعالاً.

DNS باعتباره ثغرة أمنية

على الرغم من أهميته التي لا جدال فيها ، إلا أن DNS لم يتم تصميمه بالضرورة مع وضع الأمان في الاعتبار. لذلك ، هناك العديد من الهجمات الإلكترونية التي يمكن أن تؤثر عليها - الهجمات الإلكترونية التي يمكن أن تؤثر على أموال الشركات وسير العمل والسمعة.

تشمل مخاطر DNS الأكثر شيوعًا رفض الخدمة (DoS) ، والحرمان الموزع للخدمة (DDoS) ، واختطاف DNS ، وانتحال DNS ، ونفق DNS ، وتضخيم DNS ، والخطأ المطبعي لـ DNS.

مخاطر أمان DNS

تعد هجمات DNS من بين أكثر تهديدات أمان الويب انتشارًا وفعالية. دعونا نناقش المزيد عنها.

أنواع هجوم DNS

فيما يلي أنواع هجمات DNS الشائعة.

- DoS: يهدف هجوم رفض الخدمة (DoS) إلى تدمير نظام أو شبكة كمبيوتر بحيث لا يتمكن المستخدمون المقصودون من الوصول إليها. تحقق هجمات DoS هذا عن طريق إرسال كمية زائدة من حركة المرور أو المعلومات إلى الهدف ، مما يؤدي إلى تعطله.

غالبًا ما تستهدف الجهات الفاعلة الخبيثة التي تستخدم هجمات DoS خوادم الويب لشركات معروفة في صناعات مثل الإعلام والمصارف والتجارة ، فضلاً عن المؤسسات الحكومية والتجارية. - DDoS: يحدث هجوم رفض الخدمة الموزع (DDoS) عندما تقوم أنظمة متعددة بتنسيق هجوم DoS متزامن ضد هدف. لذلك ، فإن الفارق الرئيسي عن DoS هو أن الهدف يتم مهاجمته في وقت واحد من نقاط متعددة بدلاً من نقطة واحدة فقط.

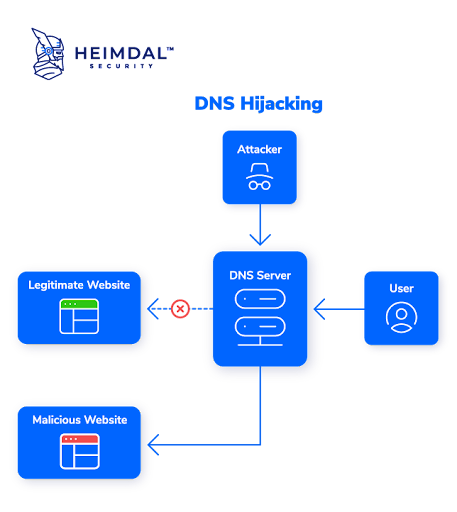

يمكن أن تؤثر هجمات DDoS على تجربة العميل وسير العمل ، ولكن أيضًا على الإيرادات وسمعة العلامة التجارية. - اختطاف DNS: يستخدم المهاجمون اختطاف DNS ، المعروف أيضًا باسم إعادة توجيه DNS ، لتوجيه المستخدمين إلى مواقع الويب الضارة عن طريق حل طلبات DNS بشكل خاطئ. إذا كان اللاعبون الضارون يتحكمون في خادم DNS ويوجهون حركة المرور إلى خادم DNS مزيف ، فسيقوم خادم DNS المزيف بعد ذلك بترجمة عنوان IP صالح إلى عنوان IP لموقع ضار.

المصدر: Heimdal Security

المصدر: Heimdal Security

- الهجمات غير المباشرة الأخرى: يتم التأكيد على الأهمية الحاسمة لأمن DNS من خلال حقيقة أن الأشكال الأخرى من الهجمات الإلكترونية قد تستخدم DNS كأداة أو تكون أدوات يستخدمها المتسللون لاختراق DNS. تعتبر هجمات Man-in-the-middle ، جنبًا إلى جنب مع هجمات الروبوتات وهجمات Zero-day ، هي الأكثر أهمية في هذا السياق.

طرق هجوم DNS

هذه هي أكثر طرق هجوم DNS شيوعًا.

- انتحال DNS: انتحال DNS هو طريقة هجوم حيث يتم إرسال المستخدمين إلى موقع ويب مزيف تم تصميمه ليبدو وكأنه موقع حقيقي ، من أجل إعادة توجيه حركة المرور أو سرقة بيانات اعتماد المستخدم.

يمكن أن تستمر هجمات الانتحال لفترة طويلة جدًا دون أن يتم اكتشافها ، وكما يمكنك أن تتخيل ، فإنها تؤدي إلى مشكلات أمنية كبيرة. - نفق DNS: يتم توجيه حركة مرور الشبكة عبر نظام اسم المجال (DNS) باستخدام عملية تعرف باسم نفق DNS لإنشاء مسار إضافي لنقل البيانات. يعد تجاوز عوامل تصفية الشبكة والجدران النارية أحد الاستخدامات العديدة لهذه التقنية.

يمكن استخدام نفق DNS بشكل ضار لإرسال البيانات من خلال طلبات DNS. تُستخدم هذه التقنية عادةً لانتحال المحتوى دون أن يتم ملاحظته من خلال التصفية أو جدران الحماية أو لإنشاء قنوات مسدودة لنقل المعلومات عبر شبكة لا تسمح عادةً بحركة المرور. - تضخيم DNS: في هجمات تضخيم DNS ، يستفيد ممثل التهديد من العيوب في خوادم DNS لتحويل الطلبات الصغيرة في البداية إلى حمولات أكبر يتم استخدامها بعد ذلك لتجاوز خوادم الضحية.

عادةً ما يتضمن تضخيم DNS التلاعب بأنظمة اسم المجال التي يمكن الوصول إليها بشكل عام عن طريق إغراق الهدف بالعديد من حزم بروتوكول مخطط بيانات المستخدم (UDP). يمكن للمهاجمين تضخيم حجم حزم UDP باستخدام مجموعة متنوعة من تقنيات التضخيم ، مما يجعل الهجوم فعالاً بما يكفي لإسقاط حتى أقوى بنية تحتية للإنترنت. - الكتابة المطبعية لـ DNS: Typosquatting هي عملية احتيالية لتسجيل أسماء النطاقات التي تشبه إلى حد كبير العلامات التجارية والشركات المعروفة من أجل خداع المستخدمين. يمكن للمستخدمين إدخال عنوان موقع الويب بشكل غير صحيح وينتهي بهم الأمر في موقع ضار يشبه تمامًا موقع ويب شرعي. الجزء المحفوف بالمخاطر هو أن المستخدمين قد يقومون بعد ذلك بإجراء معاملات ويكشفون عن معلومات خاصة.

قد يتم دمج Typosquatting مع التصيد الاحتيالي والهجمات الأخرى عبر الإنترنت.

كيفية ضمان أمان DNS

كما يتضح من IDC 2022 Global DNS Threat Report ، على الرغم من أن تأثير هجوم DNS على وقت تعطل التطبيقات الداخلية وتعطل الخدمة السحابية قد انخفض بشكل طفيف في عام 2022 مقارنة بعام 2021 ، إلا أن النسبة المئوية لخسارة الأعمال وتلف العلامة التجارية زادت.

يحتاج المستخدمون إلى DNS من أجل الوصول إلى تطبيقاتهم وخدماتهم ، سواء كانت مستضافة محليًا أو في السحابة. إذا تم اختراق خدمات DNS ، فلن يتمكن المستخدمون من الوصول إلى تطبيقاتهم.

لا يعني أي DNS ببساطة عدم وجود عمل ، لذلك بغض النظر عن حجم المؤسسة ، فإن أمان DNS إلزامي.

أمان DNS كجزء من استراتيجية دفاع متعمقة قوية

تُعرف إستراتيجية الأمن السيبراني التي تستخدم نهجًا متعدد الأوجه لحماية البنية التحتية لتكنولوجيا المعلومات بأنها استراتيجية دفاع متعمقة - وأمن DNS يجب اعتباره أحد مكوناته الرئيسية.

تتضمن الإستراتيجية الدفاعية المتعمقة التكرار في حالة فشل نظام أو تعرضه للهجمات من أجل الحماية من مجموعة متنوعة من التهديدات.

عندما يتعلق الأمر بأمان DNS ، يجب أن تأخذ في الاعتبار كل من نقاط النهاية والشبكة.

أمن نقطة النهاية DNS

تعرف على المزيد حول أمان DNS لنقطة النهاية ، وتحديداً تصفية محتوى DNS والبحث عن التهديدات أدناه.

- تصفية DNS: تصفية محتوى DNS هي العملية التي يقوم من خلالها عامل تصفية الإنترنت بتقييد الوصول إلى محتوى موقع ويب معين بناءً على عنوان IP الخاص به بدلاً من اسم المجال الخاص به.

تتضمن طرق تصفية محتوى DNS عوامل تصفية الفئات (على سبيل المثال ، الكراهية العرقية ، ومواقع الويب الإباحية ، وما إلى ذلك) ، ومرشحات الكلمات الرئيسية (تقييد الوصول إلى مواقع ويب أو تطبيقات ويب معينة بناءً على الكلمات الرئيسية الموجودة في محتوى تلك المواقع) ، والقوائم السوداء التي يتحكم فيها المسؤول و القوائم البيضاء. - البحث عن التهديدات: يعد مطاردة التهديدات ، أحد المكونات الرئيسية للأمن السيبراني الحديث ، هو عملية تحديد وفهم الجهات الفاعلة التي قد تهدد البنية التحتية للشركة من خلال التركيز على السلوكيات المتكررة.

باستخدام افتراض التسوية ، يعد البحث عن التهديدات بمثابة تكتيك دفاع إلكتروني استباقي يمكّنك من التركيز على المخاطر المحتملة في شبكتك التي ربما لم يتم اكتشافها.

ما الذي يجب عليك فعله لضمان أمان نقطة النهاية لنظام أسماء النطاقات؟

ابحث عن حل أمني يتضمن مكون البحث عن التهديدات.

يمكنك البحث عن حل أمني أو مجموعة تحتوي على مكون البحث عن التهديدات. من أجل مساعدتك في حظر المجالات الضارة ، والاتصالات من وإلى القيادة والتحكم (C&C) ، والخوادم الضارة ، يجب تقييم حركة المرور بشكل استباقي وتصفية جميع حزم الشبكة.

أمن شبكة DNS

فيما يتعلق بأمان DNS للشبكة ، يجب أن تأخذ في الاعتبار صعود BYOD و IoT وأن تحدد بوضوح كيف تحدد من وماذا يتصل بمحيط شبكتك عبر الإنترنت - خاصة في ضوء التحول نحو العمل عن بعد أو المختلط الذي شهدناه في العامين الماضيين.

صعود BYoD

تشير سياسة إحضار جهازك (BYOD) إلى الممارسة التي يقوم من خلالها الموظفون بتوصيل أجهزتهم الشخصية بشبكات أصحاب العمل وأداء المهام اليومية.

تتضمن بعض مزايا BYOD خفض التكاليف وزيادة إنتاجية الموظفين وزيادة رضا الموظفين ، ولكن يجب ذكر العيوب أيضًا: مخاطر أمنية عالية (أو حتى أعلى) ، وفقدان محتمل للخصوصية ، ونقص في الأجهزة ، والحاجة إلى نظام دعم أكثر تعقيدًا لتكنولوجيا المعلومات.

أهم التهديدات التي تشير إليها سياسة BYOD هي التلوث المتبادل للبيانات ، ونقص الإدارة والأمان الخارجي ، والاستخدام غير الآمن وعدوى الجهاز ، والانتهاكات الأمنية ومخاوف الناتج المحلي الإجمالي ، والتطبيقات الغامضة ، والهجمات المستهدفة ، والتصيد الاحتيالي ، والبرامج الإعلانية ، وبرامج التجسس ، برامج تسجيل النشاط والسياسات غير الملائمة وأخيراً وليس آخراً الخطأ البشري وخلط العمل مع المتعة.

صعود إنترنت الأشياء

يشار إلى العناصر المادية المضمنة في البرامج وأجهزة الاستشعار والتقنيات الأخرى التي تمكنهم من الاتصال وتبادل البيانات مع الأجهزة والأنظمة الأخرى عبر الإنترنت باسم كائنات إنترنت الأشياء (IoT).

عدد مثير للإعجاب من العوامل ، مثل الاتصال البسيط ونقل البيانات ، والوصول إلى تقنية مستشعر غير مكلفة ومنخفضة الطاقة ، وزيادة توفر النظام الأساسي السحابي ، والتقدم في التعلم الآلي والتحليلات جنبًا إلى جنب مع الكميات الهائلة من البيانات المخزنة في السحابة ، والارتفاع الذكاء الاصطناعي للمحادثة ، ساهمت جميعها في ظهور إنترنت الأشياء.

تعتبر المخاطر التي يتعرض لها أمن إنترنت الأشياء كبيرة. تهديدات لإدارة الوصول والهوية ، وخروقات البيانات المحتملة ، والعدد المتزايد من الأجهزة وسطح الهجوم الكبير ، وواجهات المستخدم غير الآمنة أو راحة الأجهزة ، وتحديثات البرامج السيئة ، والسهولة التي يمكن بها لأي شخص لديه وصول مادي إلى منتج استخراج كلمة مرور المالك من النص العادي والمفاتيح الخاصة وكلمات مرور الجذر ليست سوى أمثلة قليلة.

ما الذي يجب عليك فعله لضمان أمان DNS للشبكة؟

ابحث عن حل يمكنه حماية شركتك على مستوى المحيط / الشبكة.

من خلال الاستفادة من تقنية منع الشبكة واكتشافها والاستجابة لها ، تعمل حلول أمان الشبكة القوية على القضاء على التهديدات بشكل فعال. يمكنهم العمل جنبًا إلى جنب مع جدران الحماية لمنع الطلبات الضارة من الوصول إلى الخوادم المحيطة في المقام الأول.

طرق لتعزيز أمن DNS

على الرغم من أن نسبة عالية من الشركات تقر بأهمية أمان DNS ، إلا أن متوسط الوقت للتخفيف من الهجمات زاد بمقدار 29 دقيقة ، ويستغرق الآن 6 ساعات و 7 دقائق ، مع 24٪ يستغرق أكثر من 7 ساعات ، وفقًا لتقرير تهديدات DNS العالمي لعام 2022 .

يُترجم مقدار الوقت الضائع إلى ضياع في الإيرادات ، لذلك من المهم أن تكون على دراية بالتقنيات البديلة لتعزيز أمان DNS للتأكد من أنك لن تصبح الضحية التالية للاعبين الضارين. وهنا بعض الأمثلة:

نسخ احتياطي لنظام أسماء النطاقات في الموقع

قد تفكر في استضافة خادم DNS المخصص للنسخ الاحتياطي لتحسين أمان DNS. على الرغم من إمكانية مهاجمة مزودي خدمة DNS المدارة وموفري خدمة الإنترنت ، فإن امتلاك نسخة احتياطية أمر بالغ الأهمية ليس فقط في حالة التخطيط لهجوم على البائع. غالبًا ما يتم إلقاء اللوم على فشل الأجهزة أو الشبكة في مشاكل أداء DNS أو انقطاعه.

مناطق سياسة الاستجابة

يعد استخدام مناطق سياسة الاستجابة (RPZ) طريقة إضافية لتحسين أمان DNS. يمكن لمسؤول خادم الأسماء استخدام RPZ لتوفير استجابات بديلة للاستعلامات من خلال تراكب البيانات المخصصة أعلى DNS العالمي.

كيف يمكن لمنطقة سياسة الاستجابة أن تساعد؟ حسنًا ، باستخدام RPZ ، يمكنك:

- قم بتوجيه المستخدمين إلى حديقة مسورة لمنعهم من الوصول إلى اسم مضيف أو اسم مجال ضار معروف

- منع المستخدمين من الوصول إلى أسماء المضيف التي تشير إلى الشبكات الفرعية أو عناوين IP الضارة المعروفة

- تقييد وصول المستخدم إلى بيانات DNS المُدارة بواسطة خوادم الأسماء التي تستضيف المجالات الضارة فقط

IPAM

إدارة عنوان بروتوكول الإنترنت (IPAM) هو نظام يمكّن إدارة عنوان IP في بيئة الشركة. يقوم بذلك من خلال تسهيل تنظيم وتتبع وتعديل البيانات المتعلقة بمساحة عنونة IP.

خدمات الشبكة التي تقوم بتعيين عناوين IP للأجهزة في نموذج TCP / IP وحلها هي DNS وبروتوكول التكوين الديناميكي للمضيف (DHCP). سيتم توصيل هذه الخدمات بواسطة IPAM ، مما يتيح لكل منها إبلاغه بالتعديلات في الأخرى. على سبيل المثال ، سيقوم DNS بتحديث نفسه وفقًا لعنوان IP الذي حدده العميل عبر DHCP.

أتمتة المهام الأمنية

الأتمتة هي إحدى الاستراتيجيات الرئيسية لزيادة أمان DNS ويجب استخدامها كلما وحيثما أمكن ذلك.

يمكن أن تساعدك الحلول التلقائية على الاستجابة للتهديدات الأمنية المحتملة من خلال استخبارات التهديدات المتقدمة ، والتعامل مع المشكلات المتعلقة بالأمان تلقائيًا في الوقت الفعلي ، وجمع مقاييس الأمان المهمة ، بالإضافة إلى تبسيط الاستجابة لحوادث الاختراق. علاوة على ذلك ، يمكن أن يقلل من المدخلات البشرية في مهام الإصلاح التي تستغرق وقتًا طويلاً ويزيد من إنتاجية الموظفين ، ولكنه أيضًا يسرع الاستجابة لحوادث الخرق ويساعد في اتخاذ قرارات مستنيرة.

استنتاج

على الرغم من كونه أساس الإنترنت كما نعرفه ، فقد اختار مجرمو الإنترنت في كثير من الأحيان DNS كهدف للاستفادة من نقاط الضعف وشبكات الوصول وسرقة البيانات.

ماذا يعني هذا بالنسبة للشركات؟ ضياع المال والوقت وتلف العلامة التجارية ، فضلاً عن الغرامات المحتملة والتداعيات القانونية.

لذلك يجب أن تكون كل شركة على دراية بأهم مخاطر الأمان التي ينطوي عليها DNS ، بما في ذلك DoS و DDoS واختطاف DNS وانتحال DNS ونفق DNS وتضخيم DNS وخطاب DNS المطبعي.

من المهم أيضًا معرفة ما يمكنك القيام به لضمان أمان DNS. يمكن للشركات اختيار استخدام مناطق سياسة الاستجابة ونسخ DNS الاحتياطية في الموقع و IPAM وتصفية محتوى DNS و IPAM. والأهم من ذلك ، يجب أن يحاولوا أتمتة مهام الأمان وإيجاد حلول أمنية تعتمد على مكونات مطاردة التهديدات المتقدمة.

عندما يتعلق الأمر بالبقاء في صدارة التهديدات الإلكترونية ، فإن الوقاية ستكون دائمًا أفضل مسار للعمل.

هل أنت مستعد لرفع مستوى الأمان لديك؟ ابحث عن أفضل برامج أمان DNS لتأمين خوادم DNS والمواقع التي تدعمها.