如何在 Windows、Linux 和 Mac 上检测 Rootkit?

已发表: 2022-02-04如果您想了解如何检测不同操作系统上的 rootkit 以及防止它们的方法,那么您来对地方了。

rootkit 是一种隐蔽且致命的恶意软件,黑客利用它来完全控制计算机或网络。 使用 Rootkit,攻击者可以轻松地操纵和窃取系统中的数据。

Rootkit 可能表现为单个软件,但它们通常是一组工具,可为攻击者提供对目标系统的未经授权的管理访问,同时主动隐藏其存在。

一旦 rootkit 以某种方式被放置在系统中,攻击者将能够执行远程文件并更改主机的系统配置。 识别系统或服务器中的 rootkit 感染的最简单方法是运行 rootkit 扫描。

让我们开始吧。

如何检测系统中的 Rootkit?

在计算机或服务器上手动检测 rootkit 并不容易。 Rootkit 总是以另一个应用程序或文件的形式伪装。 因此,检测它们的存在具有挑战性。 但是,有一些命令行工具、软件和方法可以自动检测各种操作系统中的 rootkit。

视窗

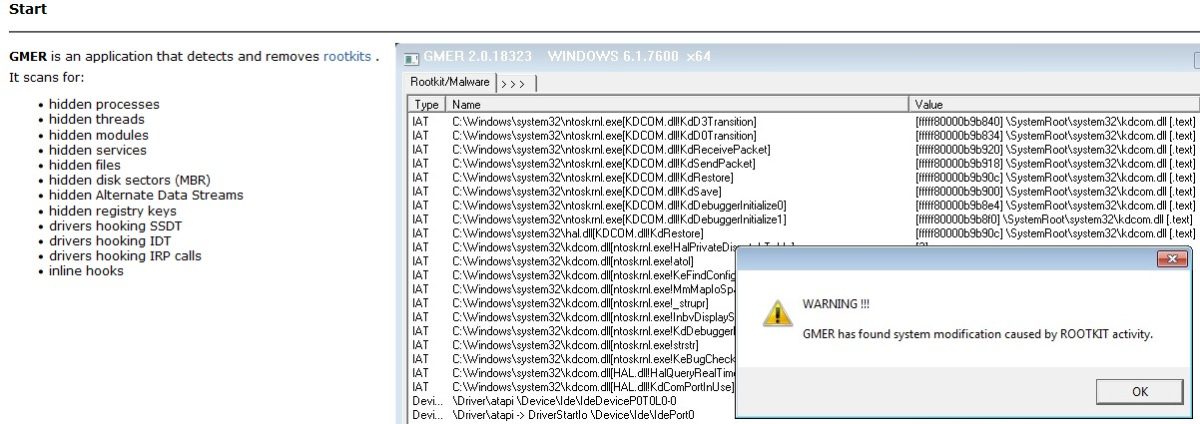

对于 Windows,没有用于检测 rootkit 的命令行工具。 然而,一个名为 GMER 的强大而详尽的扫描程序应用程序可以非常有效地检测甚至删除 Windows 系统上的 rootkit。

该工具在整个系统中搜索隐藏线程、注册表项和其他隐藏进程。 执行所有类型的分析,如行为、签名和完整性检查,以检测和删除 rootkit。

此应用程序有利于检测所有类型的 rootkit,例如内核模式、应用程序、内存和引导加载程序 rootkit。 它适用于所有主要的 Windows 操作系统。

Linux 和 Mac 操作系统

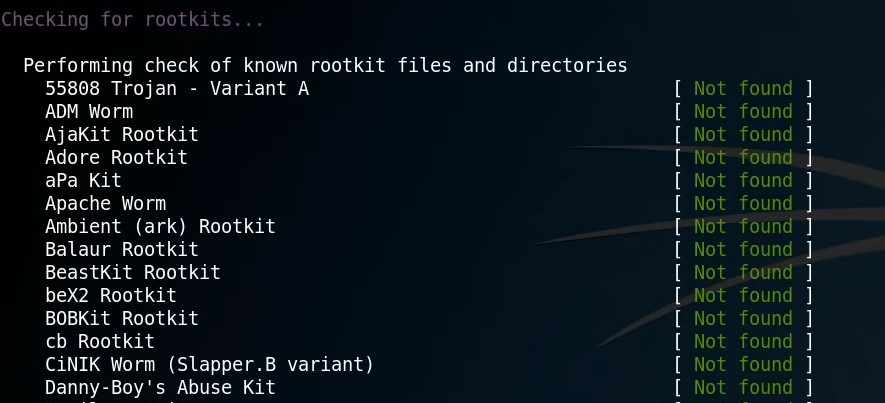

在所有 Linux 发行版和 Mac OS 中,您都可以使用chkrootkit和rkhunter命令行工具轻松检测 rootkit。

使用 chkrootkit

chkrootkit 在机器的二进制系统中深入搜索木马、恶意软件和其他类型的恶意代码。 它查找 rootkit 在系统可执行二进制文件中所做的更改。 chkrootkit 未预装在 Linux 发行版中。

该工具使用简单,可以使用以下命令安装:

sudo apt-get install chkrootkit或者您也可以通过克隆 Git 存储库来安装它。

git clone https://github.com/Magentron/chkrootkit.git接下来,导航到该目录并运行 chkrootkit。

./chkrootkit此命令开始在系统中搜索 rootkit。 您可以使用 help 命令获取有关此工具使用的更多说明。

┌──(rootkali)-[/home/geekflare/chkrootkit] └─# ./chkrootkit -help Usage: ./chkrootkit [options] [test ...] Options: -h show this help and exit -V show version information and exit -l show available tests and exit -d debug -q quiet mode -x expert mode -r dir use dir as the root directory -p dir1:dir2:dirN path for the external commands used by chkrootkit -n skip NFS mounted dirs该工具主要用于签名分析和完整性检查,以追查系统或服务器中的rootkit。

使用 rkhunter

或者,还有另一个命令行工具可以在 Linux 发行版中查找 rootkit。 那是rkhunter 。 该工具还可以检测系统中的远程漏洞利用和后门。 只需使用以下命令安装此工具。

$ sudo apt-get install rkhunter 下一步是运行rkhunter来检测后门和 rootkit。

$ rkhunter -c它执行搜索,默认情况下会给出状态。 如果有任何问题,它会以红色表示。

这是一个完美的取证分析工具,因为它执行额外的网络测试、内核模块检查和其他chrootkit没有的测试。

该工具适用于行为分析、签名分析,并以在不同介质上启动为条件来检测 rootkit。

始终确保在执行扫描之前更新chkrootkit和rkhunter工具数据库。 只有这样,您才能检测到当前已发布的最新 rootkit。 为此,请使用以下命令确保您的 Linux 系统使用最新的补丁程序是最新的。

$ sudo apt update && sudo apt upgradeRootkit 删除工具

下面列出的 rootkit 删除应用程序和工具使用简单且有效。 这些工具可以自动检测并从系统中删除 rootkit。

#1。 Avast Rootkit Scanner 工具功能强大,可在系统签名扫描中检测和删除 Rootkit。 内存转储分析和系统内存搜索是其中的一些功能。 该程序还跟踪所有导入的 DLL(动态链接库)库调用。

它有一个全面的报告系统,允许您在每次扫描后查看当前和之前的扫描结果和电子邮件警报报告。

不仅是计算机,您还可以使用 Avast 从 Android 或 iOS 移动设备中删除 rootkit。

#2。 Malware Bytes 可防止 rootkit、广告软件、间谍软件和其他威胁感染您的计算机。 该程序检查内核内存的完整性并提醒用户注意任何潜在问题。 它使您只需单击一下即可扫描系统中的 rootkit。 这也将保证您的在线安全,同时保持您的计算机顺利运行。

#3。 Lynis 是一款出色的 Linux 和 BSD 系统安全审计工具。 它非常详细地审核系统安全性和配置的几个元素。 Lynis 可以检测安全问题,例如 rootkit 和后门,以及配置缺陷。

它不仅可以简单地识别缺陷,还提供了解决方案,例如要删除哪个文件以及如何避免再次感染。

#4。 恶意软件 fox 使用其基于云的 rootkit 库; 它会检查系统中是否存在所有类型的 rootkit。 还可以检测到高级rootkit ,例如键盘记录程序。 它可以检测和删除各种 rootkit,并关闭黑客可能用来访问您计算机的任何后门。 其数据库也会定期更新,以确保最佳安全性。

#5。 Sophos 是一个方便的工具,可以快速检测和删除 rootkit。 该工具主要使用行为分析(检查每个文件和应用程序的行为),如果任何文件或程序的行为与rootkits相似,它们将立即被删除。 它甚至可以保护注册表项和文件位置免受再次感染。

结论

在您的计算机上安装复杂而强大的反恶意软件,并在打开附件和未知电子邮件时始终保持专心。 仅从可靠来源下载文件和程序。 对 rootkit 的最大保护是为云存储设置一个自动和加密的备份过程。

如果 rootkit 已经非常严重地感染了您的系统,那么删除它的唯一方法是重新安装操作系统。

您可能也有兴趣了解扫描 Linux 服务器以查找恶意软件和安全漏洞的工具。