什么是网络勒索以及如何保护自己免受其侵害?

已发表: 2022-03-03请继续关注,我们将向您介绍一些臭名昭著的网络勒索企图以及提前阻止它们的可能方法。

对于一个老练的坏演员来说,银行抢劫是非常不安全的。 当它发生时,它会在身体上危及罪犯,如果被抓住,就会受到严厉的惩罚。

相比之下,如果你策划了一场未来的勒索软件攻击,你几乎不会受到影响。

总而言之,与传统的盗窃或抢劫相比,网络勒索的风险要小得多,而且利润更高。 此外,较轻的处罚进一步有利于网络犯罪分子。

考虑到无法追踪的加密货币,我们应该已经开始加强防御。

网络勒索是一种用于提取巨额赎金的在线攻击。 这通常是通过 DDoS 攻击威胁服务器故障或加密您的数据,拒绝访问来完成的。

网络勒索是以下形式的勒索行为:

数据人质

不良行为者阻止您访问您的计算机网络,并要求支付赎金以恢复访问权限。 这通常发生在您意外单击下载恶意软件、加密文件并将您锁定的恶意链接时。

或者,有人劫持了您的系统,复制了敏感数据,并吓唬您付款或冒险将其暴露给公众。 这有时涉及社会工程,他们只是在玩心理把戏,让你在没有黑客攻击的情况下错误地相信黑客攻击。

分布式拒绝服务

有时用于掩盖数据盗窃,分布式拒绝服务 (DDoS) 是指您的网络充斥着虚假服务请求,阻止您的实际用户进入。

这是通过受感染的服务器(僵尸网络)网络或通过 memcaching 执行的,导致服务器减速或故障。 根据您在线业务的规模,损失可能是巨大的。

一个人可以轻松地以每小时 4 美元的价格为 DDoS 攻击提供资金,同时给受害者造成数十万的损失。 除了直接损失外,停机时间还会将您的客户推向竞争对手,随着时间的推移造成额外的损失。

主要网络勒索攻击

让我们来看看过去记录的一些最大的此类事件。

#1。 想哭

从 2017 年 5 月 12 日开始,WannaCry 是针对运行 Microsoft Windows 的计算机的全球勒索软件攻击。 它的实际规模尚不清楚,因为它仍然以某些形式存在。

在上任的第一天,WannaCry 就感染了 150 多个国家的 23 万台计算机。 这影响了世界各地的大公司和政府。 它可以在网络中复制、安装、执行和传播自身,而无需任何人工干预。

借助 WannaCry,黑客利用 EternalBlue 漏洞利用了 Windows 漏洞。 有趣的是,EternalBlue 是由美国 NSA 开发的,用于利用 Windows 漏洞。 漏洞利用代码不知何故被一个名为 The Shadow Brokers 的黑客组织窃取并发布。

微软知道了这个问题,发布了一个更新来修补它。 但大多数运行过时系统的用户成为主要目标。

这次的救星是 Marcus Hutchins,他不小心通过注册漏洞代码中提到的域使恶意软件陷入困境。 这起到了杀戮开关的作用,让 WannaCry 无法进入。 但它还有更多内容,包括遭受 DDoS 攻击的终止开关,Hutchins 处理 Cloudflare 的终止开关,您可以在 TechCrunch 上获取。

全球估计损失约为 40 亿美元。

#2。 中航金融

2021 年 3 月 21 日,总部位于芝加哥的 CNA Financial 得知有人复制了其员工、合同工及其家属的敏感个人数据。 这在两个多星期后才曝光,因为从 2021 年 3 月 5 日起,黑客就没有被发现。

这是一种混合攻击,包括数据盗窃以及将 CNA 系统作为人质。 黑客是一家总部位于俄罗斯的黑客组织 Evil Corp,他们使用恶意软件加密 CNA 服务器。 据彭博社报道,在就初始赎金金额 6000 万美元进行谈判后,黑客最终以 4000 万美元和解。

#3。 殖民管道

Colonial Pipeline 黑客攻击导致美国最大管道之一的燃料供应中断。 调查显示,这是暗网上的一次密码泄露造成的。

但是,不知道不良行为者如何获得与泄露密码匹配的正确用户名。 黑客使用专供远程员工使用的虚拟专用网络访问 Colonial 系统。 由于没有多重身份验证,用户名和密码就足够了。

这项活动进行了一周后,即 2021 年 5 月 7 日,一名在职员工看到了一张要求 440 万美元加密货币的赎金票据。 几小时内,官员们就关闭了整个管道,并聘请了网络安全公司来核实和减轻损失。 他们还注意到 100GB 的数据被盗,黑客威胁要在不支付赎金的情况下将其暴露。

勒索软件削弱了 Colonial IT 系统的计费和会计部分。 赎金是在袭击东欧黑客组织 DarkSide 后不久支付的。 DarkSide 提供了一个解密工具,该工具被证明非常缓慢,以至于需要一周时间才能使管道操作正常化。

有趣的是,美国司法部于 2021 年 6 月 7 日发布了一份公开声明,称从原始付款中收回了 63.7 个比特币。 不知何故,FBI 拿到了与黑客账户相关的私钥,并带回了 230 万美元,显然比当时比特币价格突然暴跌所支付的要少。

#4。 动态

除了在互联网上做很多事情外,Dyn 主要为一些大牌充当 DNS 服务提供商,包括 Twitter、Netflix、Amazon、Airbnb、Quora、CNN、Reddit、Slack、Spotify、PayPal 等。 2016 年 10 月 21 日发生重大 DDoS 攻击。

攻击者使用 Mirai 僵尸网络,该网络部署了大量受感染的物联网设备来发送虚假 DNS 请求。 这种流量阻塞了 DNS 服务器,导致极度减速,在全球范围内造成了未知数量的损失。

虽然攻击的规模使得很难计算网站遭受的确切损失,但 Dyn 损失惨重。

大约 14,500 个域(大约 8%)在攻击后立即切换到不同的 DNS 提供商。

虽然还有更多的企业遭受了类似的攻击,比如亚马逊网络服务、GitHub,但让我们避免偏离道路,并制定一个坚如磐石的策略来防止此类网络勒索事件。

如何防止网络勒索?

可以帮助您抵御此类 Internet 攻击的一些非常基本的预防措施是:

#1。 避免点击恶意链接

攻击者经常利用人类心理的这种幼稚属性:好奇心。

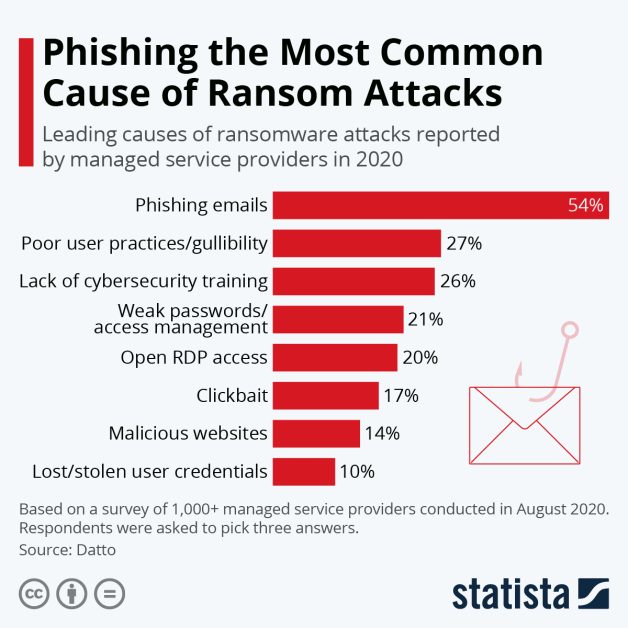

网络钓鱼电子邮件是大约 54% 的勒索软件攻击的门户。 因此,除了提醒自己和您的员工注意垃圾邮件之外,还要组织研讨会。

这可以包括虚拟网络钓鱼电子邮件以及每周活动以提供实时培训。 它将更像疫苗接种,其中少量死病毒负载可以防止活的威胁。

此外,您可以培训员工使用类似沙盒的技术来打开可疑链接和应用程序。

#2。 软件更新和安全解决方案

无论您的操作系统如何,过时的软件都容易受到网络勒索攻击。 如果他们及时更新他们的 Windows PC,人们很容易避开 WannaCay。

另一个常见的误解是使用 Mac 是安全的。 这是完全不真实的。 Malwarebytes 报告的恶意软件状态会破坏 Mac 用户的任何虚假安全感。

仅仅因为 Mac 不那么流行,Windows 操作系统就遭受了重大攻击。 微软的操作系统仍然拥有接近 74% 的市场份额,而且针对 Mac 用户并不简单。

但由于这种情况正在慢慢改变,从 2018 年到 2019 年,Malwarebytes 目睹了针对 Mac OS 的威胁增加了 400%。此外,他们注意到每台 Mac 有 11 个威胁,而 Windows 设备有 5.8 个威胁。

总而言之,投资像 Avast One 这样的综合互联网安全解决方案绝对可以证明其价值。

此外,您可以部署入侵检测系统,如 Snort 或 Suricata,以获得更好的安全网。

#3。 使用强密码

Colonial Pipeline 攻击是由于员工两次使用弱密码引起的。

根据 Avast 的一项调查,大约 83% 的美国人使用弱密码,多达 53% 的人在多个帐户上使用相同的密码。

诚然,推动用户为自己使用强密码已经证明是一项艰巨的任务。 要求他们在工作中这样做似乎几乎是不可能的。

那么,解决方案是什么? 用户认证平台。

您可以利用这些平台在您的组织中实施强密码要求。 这些是根据公司规模制定灵活计划的第 3 方专家。 您还可以从 Ory、Supabase、Frontegg 等的永久免费层开始。

在个人层面,使用密码管理器。

此外,还要忍受不时更新密码的痛苦。 即使您的凭据以某种方式被盗,这也将确保您的安全。 使用高级密码管理器,这要容易得多

但是不要仅仅停留在一个复杂的密码上; 尝试使用用户名进行创意。

#4。 离线备份

此类攻击的复杂程度有时甚至可以欺骗知名网络安全专家,更不用说小企业主了。

因此,请保持更新的备份。 这将有助于您的系统在决定性的一天启动。

离线备份是一个额外的优势。 它们是您的安全冷藏库,网络勒索者无法访问。

此外,请注意可用的恢复功能,因为长时间的停机有时会使要求的赎金看起来有利可图。 这正是为什么一些企业主与威胁参与者谈判并最终支付巨额费用的原因。

或者,第三方备份和数据恢复解决方案,如

#5。 内容交付网络 (CDN)

由于有能力的内容交付网络,许多人已经检测并避免了大型 DDoS 攻击。

如上所述,它毕竟是一个出色的 CDN,Cloudflare,它使 WannaCry killswitch 在线不间断地保持了两年。 它还帮助它在该时间范围内抵御了无数 DDoS 攻击。

CDN 在全球多台服务器上维护您网站的缓存副本。 他们将多余的负载转移到他们的网络,避免服务器过载和停机。

该策略不仅可以防御 DDoS 威胁,还可以为全球客户打造超快的网站。

最后,没有完整的清单可以保护您免受网络勒索。 事情在不断发展,最好每次都配备一名网络安全专家。

但是,如果它还是发生了怎么办? 如果您受到在线勒索企图的打击,您应该采取什么行动。

网络勒索响应

除了通常的焦虑之外,勒索软件攻击后首先想到的是支付并完成它。

但这可能并不总是有效。

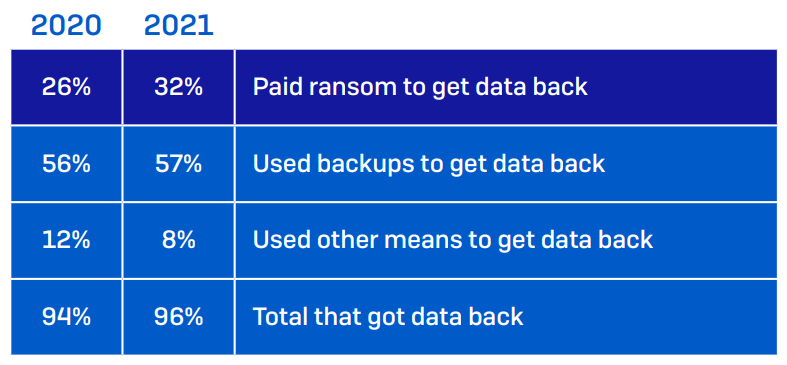

总部位于英国的 IT 安全公司 SOPHOS 进行的一项调查显示,支付赎金并不是最好的出路。 攻击调查报告提到,只有 8% 的公司在支付赎金后取回了完整的数据。 29% 的人只能恢复 50% 或更少的被盗/加密数据。

因此,您遵守赎金要求的行为可能会适得其反。 它使您依赖坏演员及其工具来解密您的数据,从而延迟其他救援工作。

此外,不能保证黑客提供的工具永远有效。 它可能会失败或进一步感染您的系统。 此外,向犯罪分子付款会突出您的组织是他们的付费客户。 因此,未来发生类似攻击的可能性非常大。

最后,付款应该是您的最后手段。 使用其他方法(例如恢复备份)比使用加密货币支付未知犯罪更安全。

此外,一些公司联系了领先的网络安全专家并通知了执法部门。 这就是拯救他们的原因,就像联邦调查局在殖民地管道敲诈勒索案中一样。

网络勒索:结论

您应该注意到,这并不像人们想象的那么罕见。 显然最好的方法是加强你的盾牌并保持备份。

如果无论如何都发生了,请保持冷静,开始当地的救援行动,并联系专家。

但尽量不要屈服于赎金要求,因为即使你支付了你的财富,这也可能行不通。

PS:通过我们为您的业务提供的网络安全清单可能会证明是有益的。