Botnet Adalah Ancaman yang Tumbuh bagi Organisasi Anda: Inilah Alasannya

Diterbitkan: 2020-10-28Penjahat dunia maya memiliki berbagai macam alat yang tersedia untuk mereka saat ini. Salah satu alat yang paling mendasar dan paling berbahaya adalah botnet.

Hampir semua serangan siber saat ini menggunakan botnet dalam satu atau lain bentuk. Bahkan serangan yang dilakukan langsung oleh peretas manusia, seperti upaya penetrasi manual, biasanya didahului oleh botnet yang menyelidiki jaringan yang ditargetkan dan melakukan pemindaian kerentanan. Oleh karena itu, sangat penting bagi para eksekutif untuk memahami cara kerja botnet, dan cara mempertahankan jaringan mereka dari serangan tersebut.

Apa itu botnet?

Sesuai dengan namanya, botnet adalah jaringan bot.

"Bot" adalah singkatan dari robot web, juga dikenal sebagai "bot internet" atau "robot www". Bot adalah aplikasi perangkat lunak yang secara otomatis melakukan aktivitas yang mungkin dilakukan manusia. Bot banyak digunakan saat ini, karena bot dapat melakukan banyak aktivitas lebih cepat, dan dalam skala yang lebih besar, daripada manusia.

Tidak semua bot buruk. Sebenarnya, ada berbagai jenis bot, termasuk banyak bot bagus yang diterima di sebagian besar situs. Laba-laba mesin pencari dan mesin belanja web mungkin adalah contoh paling umum dari bot bagus.

Namun, botnet terdiri dari bot yang bermusuhan ; program perangkat lunak berbahaya yang berjalan di jaringan besar perangkat yang disusupi. Setiap bot berkomunikasi secara berkala dengan server C&C (Command and Control) pusat; beginilah cara peretas mengontrol botnet dan mengeluarkan instruksi ke bot, memerintahkan mereka untuk melancarkan berbagai serangan. Pemilik perangkat yang disusupi tempat bot dijalankan biasanya tidak menyadari bahwa semua ini sedang terjadi.

Botnet dapat dikategorikan berdasarkan jenis perangkat yang digunakannya. Botnet yang paling kuat cenderung berupa jaringan komputer pribadi yang besar. Peretas membangun jaringan ini dengan menginstal perangkat lunak berbahaya di mesin; salah satu cara yang umum adalah mengirimkan email spam yang berisi lampiran Trojan, atau mungkin tautan berbahaya yang, ketika diklik, akan mengarah ke penginstalan program bot. Bagaimanapun dibangun, botnet yang berjalan pada PC yang terinfeksi adalah alat yang sangat didambakan oleh peretas, karena PC yang mendasarinya memiliki berbagai macam kemampuan.

Di ujung lain spektrum adalah botnet yang terdiri dari perangkat Internet of Things (IoT). Selama beberapa tahun terakhir, banyak perangkat "pintar" yang terhubung ke Internet telah hadir di pasaran: mulai dari termostat hingga bel pintu hingga kamera keamanan. Sayangnya, banyak dari perangkat ini tidak memiliki keamanan yang kuat, dan peretas telah mampu mengkompromikannya dalam jumlah yang tak terhitung, memperbudak dan menggabungkannya ke dalam botnet besar.

Karena perangkat IoT jauh lebih sederhana dan jauh lebih terbatas kemampuannya daripada PC, botnet IoT mampu melakukan serangan yang tidak terlalu rumit dibandingkan botnet berbasis PC. Misalnya, sebagian besar perangkat IoT tidak memiliki perangkat lunak email, sementara sebagian besar PC memilikinya; dengan demikian, botnet PC dapat digunakan dalam kampanye email spam yang besar, sedangkan botnet IoT tidak bisa.

Namun, apa pun yang kurang dalam kualitas dapat dikompensasikan dengan kuantitas; beberapa botnet IoT berukuran besar, berisi ratusan ribu perangkat yang diperbudak. Jaringan ini cenderung digunakan untuk serangan volumetrik yang lebih sederhana seperti DDoS, di mana jumlah lalu lintas yang dihasilkan adalah fitur utama dari serangan tersebut.

Jenis serangan apa yang bisa digunakan botnet?

Botnet digunakan untuk berbagai jenis serangan saat ini. Berikut adalah beberapa yang paling umum.

DDoS (Distributed Denial of Service)

Dalam serangan DDoS, botnet akan menghasilkan lalu lintas dalam jumlah besar, semuanya ditujukan untuk satu target. Tujuan peretas adalah mengirim ke situs atau aplikasi web yang ditargetkan sejumlah besar permintaan HTTP masuk, agar tidak tersedia bagi pengguna yang dituju. Hasil ideal (dari sudut pandang peretas) adalah menghancurkan target sepenuhnya dan membuatnya offline.

Namun, bahkan kinerja yang sangat menurun akan dianggap sukses. Serangan DDoS modern dapat mencapai volume yang mengejutkan; saat artikel ini ditulis, rekor saat ini adalah serangan 2,3 Tbps yang ditujukan pada organisasi yang menggunakan Amazon Web Services. Tidak diragukan lagi, rekor ini akan segera dipecahkan oleh serangan yang lebih besar lagi.

Spam

Pada hari-hari awal internet, spammer email akan menggunakan sejumlah kecil komputer untuk mengirim pesan dalam jumlah besar. Perusahaan keamanan mengadaptasi, dan mulai menerbitkan alamat IP komputer ini, sehingga memudahkan perangkat lunak keamanan untuk memblokirnya.

Saat ini, spammer menghindari ini dengan menggunakan botnet besar untuk mencapai tujuan mereka. Setiap perangkat yang diperbudak mengirimkan pesan yang relatif sedikit, yang mempersulit organisasi keamanan untuk mengidentifikasi sumber kampanye spam. Namun, ukuran botnet berarti spammer masih bisa mengirimkan ribuan bahkan jutaan pesan dalam waktu singkat. Juga, beberapa botnet dapat melakukan ini tidak hanya dengan email, tetapi juga dapat menghasilkan spam SMS.

Pemindaian kerentanan

Botnet melakukan pemindaian kerentanan; mereka secara sistematis menyelidiki jaringan di Internet, mencari sistem dengan kerentanan yang diketahui yang belum ditambal. Ketika sistem yang dapat dieksploitasi ditemukan, peretas menindaklanjuti dengan upaya pelanggaran langsung dan serangan lainnya.

Instalasi perangkat lunak jahat

Terkadang pemindaian kerentanan tidak akan diikuti oleh campur tangan manusia. Untuk beberapa jenis kerentanan, ketika sejumlah besar calon korban ditemukan, botnet akan digunakan untuk mengunjungi sistem yang rentan dan menginfeksi mereka dengan malware. Pilihan populer di sini termasuk ransomware, atau untuk mesin individual, terkadang perangkat lunak bot diinstal, yang akan menyerap setiap mesin baru ke dalam botnet.

Tautan SEO dan spam konten

Situs dan aplikasi web yang menerima konten buatan pengguna (seperti ulasan produk, komentar, dan sebagainya) sering diganggu oleh botnet. Bot membuat akun palsu dan kemudian mencoba menambahkan "konten" palsu, seperti potongan kecil teks yang berisi tautan balik ke situs tertentu. Tujuan utama peretas adalah meningkatkan visibilitas situs tertaut di mesin telusur, dan bahkan mungkin mendapatkan beberapa pengunjung yang datang langsung dengan mengikuti tautan ini dari aplikasi web yang menjadi korban.

Pengambilalihan akun

Ketika peretas melanggar situs web besar, mereka sering memanen ribuan set kredensial seperti kombinasi nama pengguna dan kata sandi. Mereka tahu bahwa sayangnya, banyak orang masih menggunakan kredensial yang sama di banyak situs web yang berbeda. Oleh karena itu, setelah peretas mendapatkan daftar kredensial akun dari satu situs, mereka akan mencoba masuk ke banyak situs lain dengan kredensial yang dicuri.

Isian kredensial ini sangat umum; botnet akan mengunjungi situs profil tinggi tempat peretas ingin mengambil alih akun, dan secara sistematis "mengisi" kredensial curian ke dalam formulir login situs. Biasanya, setidaknya beberapa dari upaya login tersebut akan berhasil, yang berarti penyerang dapat mengambil alih akun tersebut di situs baru. Botnet adalah bagian penting dari proses ini, karena biasanya melibatkan ribuan atau bahkan jutaan upaya login sistematis, yang melampaui kapasitas penyerang manusia.

Penipuan kartu pembayaran

Pelaku ancaman menggunakan botnet untuk memvalidasi kartu pembayaran yang dicuri. Bot memasukkan nomor kartu ke dalam aplikasi web untuk melihat apakah mereka diterima atau ditolak. Teknik serupa digunakan untuk menemukan kartu baru; bot menggilir nomor potensial dan memasukkannya ke dalam aplikasi web. Ini adalah cara yang kasar, tetapi efektif, untuk mencuri kartu tambahan yang sebelumnya tidak diketahui oleh penyerang.

Pengikisan dan pencurian data

Peretas menggunakan botnet untuk mengikis situs dan aplikasi web, menyalin data untuk berbagai tujuan terlarang. Di beberapa industri (misalnya, e-commerce, asuransi, dan beberapa lainnya), data harga adalah informasi yang berharga; Bahkan, bisnis teduh terkadang menyewa aktor ancaman untuk mengikis situs pesaing untuk mendapatkannya. Di industri lain, seperti agregasi data, bisnis menjual akses ke konten, dan pengikisan botnet merupakan ancaman langsung terhadap model bisnis.

Penyalahgunaan aplikasi

Pelaku ancaman sering menggunakan botnet untuk tujuan yang sangat khusus, disesuaikan dengan organisasi yang menjadi sasaran. Salah satu contoh umum adalah penolakan inventaris , di mana botnet digunakan untuk mengakses situs web komersial atau aplikasi seluler, dan memulai proses pembelian, tanpa pernah menyelesaikan transaksi. Ini dapat menghapus item dari inventaris untuk waktu tertentu, yang menyangkal kemampuan pelanggan sebenarnya untuk membelinya. Seiring dengan hilangnya pendapatan dari penjualan yang dicegah, ini dapat menyebabkan masalah tambahan bagi korban.

Biasanya botnet menyerang situs dan aplikasi perjalanan; bot menanyakan jadwal penerbangan dan mulai membuat reservasi – yang menghapus kursi dari inventaris untuk waktu yang ditentukan, biasanya 10 atau 15 menit – tetapi tidak pernah membeli tiket. Ini tidak hanya menghapus banyak kursi dari inventaris yang tersedia pada waktu tertentu, tetapi juga dapat menimbulkan biaya pencarian data yang besar untuk situs perjalanan.

Banyak situs perjalanan mengandalkan umpan data eksternal untuk informasi jadwal penerbangan, dan membayarnya berdasarkan permintaan; dengan demikian, aktivitas bot menimbulkan kerusakan finansial langsung pada target.

Mengapa serangan botnet begitu umum saat ini?

Siapa pun yang terlibat dalam keamanan siber tahu bahwa pertahanan yang kuat terhadap bot musuh sangat penting saat ini. Serangan botnet yang dijelaskan di atas sangat sering terjadi.

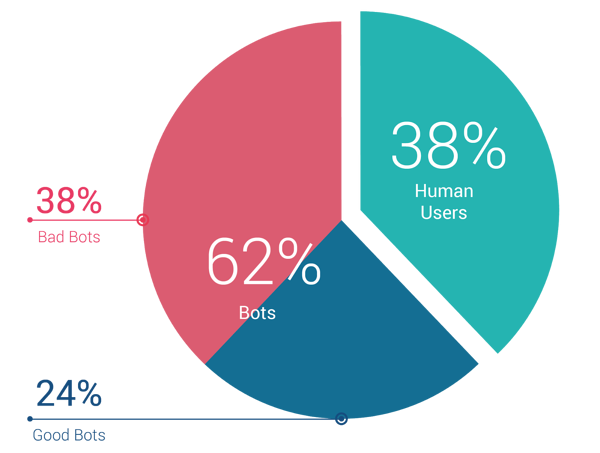

Bot terdiri hampir dua pertiga dari lalu lintas web hari ini. Beberapa adalah bot yang bagus, seperti spider mesin pencari. Sisanya – lebih dari setengah dari semua bot – bermusuhan. Sumber: Lalu lintas yang diproses oleh Reblaze (lebih dari delapan miliar permintaan HTTP/S per hari)

Ada banyak alasan untuk ini. Botnet adalah hal yang umum, dan yang baru selalu dibuat. Penjahat dunia maya menggunakan botnet karena itu diperlukan. Sebagian besar serangan yang dijelaskan sebelumnya tidak akan mungkin terjadi tanpa mereka.

Pelaku ancaman saat ini mencakup segala hal mulai dari jaringan kejahatan terorganisir di Rusia hingga peretas yang disponsori negara di China. Kebanyakan peretas canggih dan sangat terampil; banyak juga yang dibiayai dengan baik. Mereka akan menggunakan alat apa pun yang diperlukan untuk mencapai tujuan mereka. Oleh karena itu, botnet yang lebih besar dan lebih baik selalu dibuat.

Mereka menguntungkan bagi peretas

Seorang aktor ancaman yang mengendalikan botnet yang kuat memiliki banyak peluang untuk mendapatkan keuntungan. Berikut adalah beberapa.

pemerasan DDoS

Peretas akan meluncurkan DDoS besar-besaran terhadap sebuah situs, kemudian mengirimkan permintaan tebusan kepada pemilik situs tersebut. Mereka mengancam akan mempertahankan serangan sampai uang tebusan dibayarkan. DDoS yang berhasil dapat mencegah pelanggan mengakses situs atau aplikasi, sehingga pemilik situs akan sering membayar uang tebusan, alih-alih terus-menerus kehilangan pendapatan dari serangan tersebut.

Menjual data curian

Seperti disebutkan sebelumnya, botnet dapat digunakan untuk mencuri banyak jenis informasi berharga. Beberapa jenis data, seperti nomor kartu pembayaran, dapat digunakan langsung oleh peretas dan/atau dijual kembali di web gelap, di mana terdapat pasar besar dan matang untuk tujuan ini. Kredensial akun yang valid juga cukup berharga.

Email dan SMS spam

Bertahun-tahun yang lalu, sebagian besar spammer mengirim email massal untuk menjual produk palsu atau melakukan penipuan lainnya. Saat ini, kampanye phishing dan aktivitas terlarang lainnya merajalela. Selain itu, pemilik botnet dapat memperoleh keuntungan tidak hanya dengan mengirimkan pesan mereka sendiri, tetapi juga dengan menawarkan layanan spam kepada penjahat lain.

Spam SEO

Botnet sering disewakan ke apa yang disebut "layanan SEO" yang melakukan kampanye penurunan tautan di seluruh web.

Layanan malware lainnya

Seiring dengan spam dan SEO, peretas dapat menyewakan sumber daya botnet untuk berbagai tujuan: penipuan iklan, penyalahgunaan aplikasi, pengikisan, dan banyak lagi. Sekarang ada pasar aktif untuk ini, seperti yang akan kita bahas selanjutnya.

Botnet murah, berlimpah, dan mudah disewa

Web gelap mungkin paling dikenal untuk berbagi file dan penjualan obat-obatan terlarang. Tetapi juga merupakan rumah bagi banyak forum dan pasar bawah tanah untuk kejahatan dunia maya.

Peretas dengan berbagai spesialisasi dan keahlian menawarkan layanan mereka untuk disewa. Alat penyerang dan perangkat lunak lainnya dijual di pasar online di mana pembeli dapat menilai produk dan memberikan ulasan. Dan botnet dapat disewa berdasarkan jam, hari, atau minggu.

Bertahun-tahun yang lalu, seorang aktor ancaman yang menginginkan botnet harus membangunnya dari awal, yang merupakan tugas yang sulit dan mahal. Saat ini, botnet DDoS generik dapat disewa hanya dengan $50 per hari. Ketika sumber daya serangan begitu melimpah, dan tersedia dengan sangat murah, tidak mengherankan bahwa serangan botnet sangat umum.

Bagaimana melindungi jaringan Anda dari botnet

Karena serangan botnet datang dalam bentuk yang berbeda, pertahanan yang tepat terhadap mereka harus dipasang di beberapa front yang berbeda. Praktik terbaik dapat dikategorikan sebagai tindakan khusus terhadap DDoS, tindakan khusus terhadap serangan volumetrik lainnya, dan prinsip umum yang berlaku terhadap semua serangan bot.

Dari semua serangan botnet, serangan DDoS adalah jenis yang paling dramatis. Ukuran dan skala serangan DDoS modern dapat mengejutkan, dan aplikasi web dengan sumber daya yang tidak mencukupi dapat dengan cepat kewalahan.

Untungnya, sangat mudah bagi sebuah situs untuk memiliki bandwidth dan sumber daya lain untuk menahan DDoS hari ini. Platform cloud modern mempermudah penyiapan penskalaan otomatis untuk aplikasi web, sehingga sumber daya tambahan dapat online dengan cepat dan otomatis saat permintaan meningkat.

Jika situs Anda belum memilikinya, Anda harus segera menambahkannya. Selain itu, jika saat ini Anda tidak menjalankan solusi keamanan web ke cloud, pertimbangkan untuk memigrasikannya ke sana. Kemudian juga akan dapat melakukan penskalaan otomatis secara dinamis sebagai respons terhadap perubahan kondisi ancaman. Aplikasi web yang dilindungi jarang harus melakukan penskalaan otomatis karena lalu lintas DDoS tidak akan pernah mencapainya.

Saat Anda mempertimbangkan pertahanan DDoS Anda, pastikan Anda mengetahui semua opsi yang tersedia untuk Anda hari ini. Layanan perlindungan DDoS menjadi tersedia secara luas; misalnya, platform cloud tingkat atas sekarang menyertakan mitigasi bawaan untuk DDoS volumetrik pada lapisan jaringan dan transport. Anda harus memanfaatkan layanan apa pun yang tersedia untuk Anda.

Kiat lainnya termasuk menggunakan CDN untuk menyajikan konten statis; ini dapat mengurangi dampak serangan volumetrik. Secara tradisional, ini dilakukan sebagian besar untuk file individual (gambar, media, skrip, dan sebagainya), tetapi saat ini ada kecenderungan yang lebih besar untuk membuat seluruh halaman statis bila memungkinkan. Ini dapat mengurangi permukaan serangan situs untuk ancaman non-volumetrik, dan sebagai bonus, juga akan meningkatkan respons sistem yang dirasakan kepada pengguna Anda.

Jenis serangan volumetrik lainnya

Beberapa bentuk serangan bot masih memerlukan botnet untuk mengirim lalu lintas dalam jumlah besar, tetapi tujuannya bukan untuk membanjiri target. Contoh umum adalah isian kredensial: botnet mungkin mencoba mengakses satu formulir masuk ribuan kali. Dengan demikian, serangannya bersifat volumetrik (termasuk sejumlah besar permintaan yang dikirim ke target), tetapi tidak dimaksudkan untuk menimbulkan DDoS.

Mengalahkan serangan ini dapat menjadi tantangan, karena memerlukan aplikasi web yang ditargetkan untuk mengenali bahwa serangan skala besar sedang terjadi, sehingga dapat menolak permintaan. Namun, botnet yang canggih akan memutar permintaannya dengan cepat melalui perangkatnya yang diperbudak. Target mungkin hanya menerima satu permintaan dari alamat IP mana pun. Karena algoritme pembatas laju tradisional menghitung permintaan yang datang dari setiap sumber lalu lintas, algoritme ini tidak dapat bertahan terhadap jenis serangan ini.

Oleh karena itu, pertahanan yang kuat saat ini harus mencakup manajemen bot yang solid dan kemampuan verifikasi manusia. Solusi keamanan web harus dapat mendeteksi lalu lintas otomatis, terlepas dari berapa banyak (atau sedikit) permintaan yang dikirim oleh sumber lalu lintas tertentu ke aplikasi yang dilindungi.

Solusi keamanan yang lebih lama mengandalkan daftar hitam, tanda tangan, verifikasi browser, dan beberapa teknik lain untuk mendeteksi bot musuh. Teknik-teknik ini tidak memadai lagi. Untuk mendeteksi bot generasi terbaru dan serangan tingkat aplikasi secara andal seperti penolakan inventaris, solusi keamanan modern menyertakan fitur seperti profil perilaku. Mereka mempelajari dan memahami karakteristik dan pola perilaku pengguna yang sah untuk aplikasi yang mereka lindungi. Ini memungkinkan mereka untuk mengidentifikasi sumber lalu lintas berbahaya dan memblokirnya.

Terakhir, kami harus menyebutkan beberapa praktik terbaik yang mungkin tampak jelas, tetapi tetap saja sering diabaikan. Pertama, aplikasi web Anda harus menerapkan kebijakan keamanan yang ketat, misalnya ketika sebuah situs mengalami beberapa kali upaya login yang gagal untuk akun tertentu, akun tersebut harus diblokir/dinonaktifkan sementara untuk mencegah serangan ATO (pengambilalihan akun).

Kedua, jaringan Anda harus seburam mungkin. Ketika kondisi kesalahan terjadi, ia harus merespons dengan tepat, dengan informasi minimal. Ini akan mencegah peretas mempelajari detail implementasi backend, yang akan mempersulit mereka untuk menemukan kerentanan.

Berbicara tentang kerentanan, kami akan menyimpulkan bagian ini dengan saran yang akan tampak sangat jelas, tetapi bagaimanapun juga harus dikatakan: jaringan Anda harus tetap up-to-date! Organisasi Anda memerlukan kebijakan internal yang ketat untuk memastikan bahwa patch keamanan dan pemutakhiran diinstal segera setelah dikeluarkan, karena botnet selalu mencari sistem dengan kerentanan yang belum ditambal.

Anda mungkin pernah mendengar nasihat ini berkali-kali sebelumnya. Ya, dan begitu juga orang lain. Namun demikian, hal ini masih sering diabaikan oleh organisasi besar yang tentunya harus lebih tahu.

Contoh terbaru yang paling terkenal adalah pelanggaran Equifax, yang membahayakan informasi keuangan pribadi untuk 147 juta konsumen. Perusahaan ditembus melalui cacat di Apache Struts, yang patch dirilis (tetapi tidak diterapkan oleh Equifax) beberapa bulan sebelum pelanggaran terjadi.

Jangan seperti Equifax. Ingat: jika Anda meninggalkan lubang keamanan di jaringan Anda, bot akan menemukannya – dijamin.

Kesimpulan

Botnet adalah bagian yang ada di mana-mana dari lingkungan ancaman modern. Kegagalan untuk mempertahankan pertahanan yang memadai terhadap mereka akan membuat organisasi Anda rentan terhadap berbagai serangan, termasuk DDoS, spam, pemindaian kerentanan – diikuti oleh upaya pengujian penetrasi dan pelanggaran sistem, serangan pengambilalihan akun, pengikisan dan pencurian data, penyalahgunaan aplikasi, dan banyak lagi.

Untungnya, mengikuti praktik terbaik dapat mengecualikan bot musuh dari jaringan Anda. Tugas ini tidak selalu mudah; antara lain, memerlukan solusi keamanan web modern yang dilengkapi untuk mendeteksi generasi terbaru bot jahat. Tapi itu mungkin, dan tidak pernah lebih penting bagi organisasi Anda untuk memastikannya memiliki perlindungan yang memadai.