Las botnets son una amenaza creciente para su organización: este es el motivo

Publicado: 2020-10-28Los ciberdelincuentes tienen una amplia variedad de herramientas disponibles hoy en día. Una de las herramientas más fundamentales y más peligrosas es la botnet.

Casi todos los ciberataques de hoy utilizan botnets de una forma u otra. Incluso los ataques llevados a cabo directamente por un hacker humano, como los intentos de penetración manual, suelen estar precedidos por botnets que sondean la red objetivo y realizan análisis de vulnerabilidad. Por lo tanto, es fundamental que los ejecutivos entiendan cómo funcionan las botnets y cómo defender sus redes contra ellas.

¿Qué es una botnet?

Como su nombre lo indica, una botnet es una red de bots.

“Bot” es una abreviatura de robot web, también conocido como “robot de Internet” o “robot www”. Un bot es una aplicación de software que realiza automáticamente actividades que de otro modo podría realizar un ser humano. Los bots se usan ampliamente en la actualidad, porque un bot puede realizar muchas actividades más rápido y a mayor escala que un ser humano.

No todos los bots son malos. De hecho, existen diferentes tipos de bots, incluidos muchos bots buenos que son bienvenidos en la mayoría de los sitios. Las arañas de los motores de búsqueda y los motores de compras web son probablemente los ejemplos más comunes de buenos bots.

Sin embargo, las botnets están compuestas por bots hostiles ; programas de software malicioso que se ejecutan en una gran red de dispositivos comprometidos. Cada bot se comunica periódicamente con un servidor central C&C (Command and Control); así es como el hacker controla la red de bots y da instrucciones a los bots, ordenándoles realizar varios ataques. Los propietarios de los dispositivos comprometidos donde se ejecutan los bots generalmente no saben que esto está ocurriendo.

Las redes de bots se pueden clasificar según los tipos de dispositivos en los que se ejecutan. Las botnets más poderosas tienden a ser grandes redes de computadoras personales. Los piratas informáticos construyen estas redes instalando software malicioso en las máquinas; una forma común es enviar correo no deseado que contiene un archivo adjunto troyano, o quizás un enlace hostil que, al hacer clic, conducirá a la instalación del programa bot. Independientemente de cómo se construya, una botnet que se ejecuta en PC infectadas es una herramienta muy codiciada por los piratas informáticos, ya que las PC subyacentes tienen una amplia variedad de capacidades.

En el otro extremo del espectro se encuentran las botnets formadas por dispositivos de Internet de las cosas (IoT). En los últimos años, han aparecido en el mercado muchos dispositivos "inteligentes" conectados a Internet: desde termostatos hasta timbres y cámaras de seguridad. Desafortunadamente, muchos de estos dispositivos no tienen una seguridad robusta y los piratas informáticos han podido comprometer innumerables de ellos, esclavizándolos e incorporándolos a redes de bots masivas.

Debido a que los dispositivos IoT son mucho más simples y mucho más limitados en sus capacidades que las PC, las redes de bots de IoT son capaces de ataques menos complejos que las redes de bots basadas en PC. Por ejemplo, la mayoría de los dispositivos IoT no tienen software de correo electrónico, mientras que la mayoría de las PC sí; por lo tanto, las redes de bots de PC se pueden usar en grandes campañas de correo electrónico no deseado, mientras que las redes de bots de IoT no.

Sin embargo, lo que falta en calidad se puede compensar con cantidad; algunas botnets de IoT son masivas y contienen cientos de miles de dispositivos esclavizados. Estas redes tienden a usarse para ataques volumétricos más simples como DDoS, donde la cantidad de tráfico generado es la característica principal del ataque.

¿Para qué tipo de ataques se pueden utilizar las botnets?

Actualmente, las botnets se utilizan para muchos tipos diferentes de ataques. Aquí hay algunos de los más comunes.

DDoS (Denegación de servicio distribuida)

En un ataque DDoS, una botnet generará grandes cantidades de tráfico, todo dirigido a un objetivo. El objetivo del pirata informático es enviar al sitio o aplicación web de destino un volumen abrumador de solicitudes HTTP entrantes, para que no esté disponible para los usuarios previstos. El resultado ideal (desde la perspectiva del hacker) es bloquear el objetivo por completo y desconectarlo.

Sin embargo, incluso un rendimiento gravemente degradado se consideraría un éxito. Los ataques DDoS modernos pueden alcanzar volúmenes asombrosos; Mientras se escribe este artículo, el registro actual es un ataque de 2,3 Tbps dirigido a una organización que utiliza Amazon Web Services. Sin duda, este récord será batido pronto por un ataque aún mayor.

Correo no deseado

En los primeros días de Internet, los spammers de correo electrónico usaban una pequeña cantidad de computadoras para enviar cantidades masivas de mensajes. Las empresas de seguridad se adaptaron y comenzaron a publicar las direcciones IP de estas computadoras, lo que facilitó que el software de seguridad las bloqueara.

Hoy en día, los spammers evitan esto mediante el uso de grandes botnets para lograr sus objetivos. Cada dispositivo esclavizado envía relativamente pocos mensajes, lo que dificulta que las organizaciones de seguridad identifiquen las fuentes de una campaña de spam. Sin embargo, el tamaño de la botnet significa que el spammer aún puede enviar miles o incluso millones de mensajes en poco tiempo. Además, algunas redes de bots pueden hacer esto no solo con el correo electrónico, sino que también pueden generar spam por SMS.

Exploraciones de vulnerabilidad

Las botnets realizan análisis de vulnerabilidades; ellos sondean sistemáticamente las redes a través de Internet, buscando sistemas con vulnerabilidades conocidas que aún no han sido reparadas. Cuando se encuentran sistemas explotables, los piratas informáticos realizan un seguimiento con intentos de violación directa y otros ataques.

Instalación de malware

A veces, un análisis de vulnerabilidades no será seguido por la intervención humana. Para algunos tipos de vulnerabilidades, cuando se encuentra una gran cantidad de víctimas potenciales, se utilizará una botnet para visitar los sistemas vulnerables e infectarlos con malware. Las opciones populares aquí incluyen ransomware, o para máquinas individuales, a veces se instala el software bot, que absorberá cada máquina nueva en la botnet.

Enlaces SEO y spam de contenido

Los sitios y las aplicaciones web que aceptan contenido generado por los usuarios (como reseñas de productos, comentarios, etc.) a menudo están plagados de botnets. Los bots crean cuentas falsas y luego intentan agregar "contenido" espurio, como pequeños fragmentos de texto que contienen vínculos de retroceso a un sitio en particular. El objetivo principal del pirata informático es aumentar la visibilidad del sitio vinculado en los motores de búsqueda y, tal vez, incluso obtener algunos visitantes que lleguen directamente siguiendo estos vínculos desde la aplicación web víctima.

Adquisiciones de cuentas

Cuando los piratas informáticos violan sitios web grandes, a menudo recopilan miles de conjuntos de credenciales, como combinaciones de nombre de usuario y contraseña. Saben que, desafortunadamente, muchas personas aún usan las mismas credenciales en muchos sitios web diferentes. Por lo tanto, una vez que los piratas informáticos obtienen una lista de credenciales de cuenta de un sitio, intentarán iniciar sesión en muchos otros sitios con las credenciales robadas.

Este relleno de credenciales es muy común; una botnet visitará un sitio de alto perfil donde los piratas informáticos quieren apoderarse de las cuentas y "rellenar" sistemáticamente las credenciales robadas en el formulario de inicio de sesión del sitio. Por lo general, al menos algunos de esos intentos de inicio de sesión tendrán éxito, lo que significa que el atacante puede tomar el control de esas cuentas en el nuevo sitio. La botnet es una parte vital de este proceso, ya que suele implicar muchos miles o incluso millones de intentos de inicio de sesión sistemáticos, lo que estaría más allá de la capacidad de un atacante humano.

fraude con tarjeta de pago

Los actores de amenazas usan botnets para validar tarjetas de pago robadas. Los bots introducen los números de tarjeta en las aplicaciones web para ver si se aceptan o rechazan. Se utiliza una técnica similar para descubrir nuevas cartas; los bots recorren los números potenciales y los ingresan en las aplicaciones web. Esta es una forma cruda, pero efectiva, de robar cartas adicionales que antes eran desconocidas para el atacante.

Raspado y robo de datos

Los piratas informáticos utilizan botnets para raspar sitios y aplicaciones web, copiando datos para diversos fines ilícitos. En algunas industrias (p. ej., comercio electrónico, seguros y varias otras), los datos de precios son información valiosa; de hecho, las empresas sospechosas a veces contratan a actores de amenazas para raspar los sitios de los competidores para obtenerlo. En otras industrias, como la agregación de datos, las empresas están vendiendo el acceso al contenido y el raspado de botnets es una amenaza directa para el modelo comercial.

Abuso de aplicaciones

Los actores de amenazas a menudo usan botnets para fines altamente especializados, personalizados para la organización a la que se dirigen. Un ejemplo común es la denegación de inventario , donde se utiliza una botnet para acceder a un sitio web comercial o una aplicación móvil y comenzar un proceso de compra, sin siquiera completar la transacción. Esto puede eliminar artículos del inventario durante un tiempo específico, lo que niega a los clientes reales la posibilidad de comprarlos. Junto con la pérdida de ingresos de las ventas que se impidieron, esto puede causar problemas adicionales para la víctima.

Es común que las botnets ataquen sitios y aplicaciones de viajes; los bots consultan los horarios de los vuelos y comienzan a hacer reservas, lo que elimina los asientos del inventario durante un tiempo determinado, generalmente 10 o 15 minutos, pero nunca compran boletos. Esto no solo elimina muchos asientos del inventario disponible en un momento dado, sino que también puede incurrir en grandes tarifas de búsqueda de datos para el sitio de viajes.

Muchos sitios de viajes se basan en fuentes de datos externas para la información de horarios de vuelos y pagan por consulta; por lo tanto, la actividad del bot inflige un daño financiero directo al objetivo.

¿Por qué los ataques de botnets son tan comunes hoy en día?

Cualquier persona involucrada en la ciberseguridad sabe que una defensa robusta contra los bots hostiles es esencial hoy en día. Los ataques de botnet descritos anteriormente ocurren con mucha frecuencia.

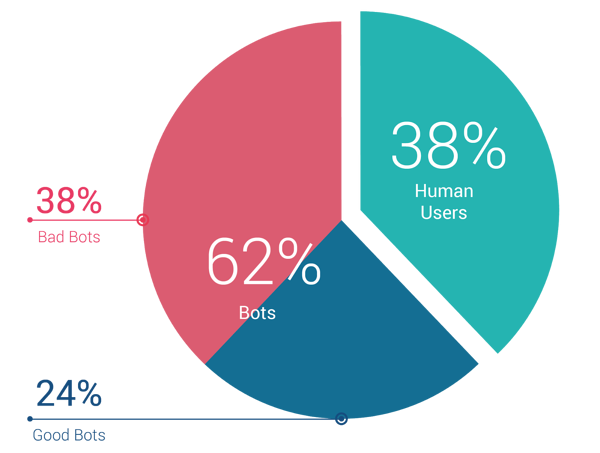

Los bots comprenden casi dos tercios del tráfico web actual. Algunos son buenos bots, como las arañas de los motores de búsqueda. El resto, más de la mitad de todos los bots, son hostiles. Fuente: Tráfico procesado por Reblaze (más de ocho mil millones de solicitudes HTTP/S por día)

Hay muchas razones para esto. Las redes de bots son comunes y siempre se crean nuevas. Los ciberdelincuentes usan botnets porque son necesarios. La mayoría de los ataques descritos anteriormente no serían posibles sin ellos.

Los actores de amenazas de hoy en día incluyen todo, desde redes del crimen organizado en Rusia hasta piratas informáticos patrocinados por el estado en China. La mayoría de los piratas informáticos son sofisticados y altamente calificados; muchos también están bien financiados. Usarán las herramientas que sean necesarias para lograr sus objetivos. Por lo tanto, siempre se están construyendo redes de bots más grandes y mejores.

Son rentables para los hackers.

Un actor de amenazas que controla una botnet robusta tiene muchas oportunidades de obtener ganancias. Aquí hay algunos.

extorsión DDoS

Los piratas informáticos lanzarán un DDoS masivo contra un sitio y luego enviarán una demanda de rescate al propietario del sitio. Amenazan con mantener el ataque hasta que se pague el rescate. Un DDoS exitoso puede evitar que los clientes accedan a un sitio o aplicación, por lo que los propietarios del sitio a menudo pagarán el rescate, en lugar de soportar la pérdida continua de ingresos del ataque.

Venta de datos robados

Como se mencionó anteriormente, las botnets se pueden usar para robar muchos tipos de información valiosa. Algunos tipos de datos, como los números de tarjetas de pago, pueden ser utilizados directamente por piratas informáticos y/o revenderse en la web oscura, donde existen mercados grandes y maduros para este fin. Las credenciales de cuenta válidas también son bastante valiosas.

Spam de correo electrónico y SMS

Hace años, la mayoría de los spammers enviaban correos electrónicos masivos para vender productos sospechosos o perpetrar otras estafas. Hoy en día, las campañas de phishing y otras actividades ilícitas son rampantes. Además, los propietarios de botnets pueden beneficiarse no solo enviando sus propios mensajes, sino también ofreciendo spam como servicio a otros delincuentes.

correo basura

Las botnets a menudo se alquilan a los llamados "servicios de SEO" que realizan campañas de caída de enlaces en la web.

Otros servicios de malware

Junto con el spam y el SEO, los piratas informáticos pueden alquilar recursos de botnet para una amplia variedad de propósitos: fraude publicitario, abuso de aplicaciones, raspado y más. Ahora hay un mercado activo para esto, como veremos a continuación.

Las botnets son baratas, abundantes y fáciles de alquilar

La web oscura es quizás mejor conocida por compartir archivos y vender drogas ilegales. Pero también es el hogar de muchos foros y mercados clandestinos para el ciberdelito.

Los piratas informáticos con diversas especializaciones y conjuntos de habilidades ofrecen sus servicios de alquiler. Las herramientas de ataque y otro software se venden en mercados en línea donde los compradores pueden calificar los productos y dejar reseñas. Y las botnets se pueden alquilar por horas, días o semanas.

Hace años, un actor de amenazas que quería una botnet tuvo que construir una desde cero, lo cual es una tarea difícil y costosa. Hoy en día, se puede alquilar una botnet DDoS genérica por tan solo $ 50 por día. Cuando los recursos de ataque son tan abundantes y están disponibles a un precio tan bajo, no sorprende que los ataques de botnets sean tan comunes.

Cómo proteger su red contra botnets

Debido a que los ataques de botnets vienen en diferentes formas, se debe montar una defensa adecuada contra ellos en varios frentes diferentes. Las mejores prácticas se pueden categorizar como medidas específicas contra DDoS, medidas específicas contra otros ataques volumétricos y principios generales que se aplican contra todos los ataques de bots.

De todos los ataques de botnets, los ataques DDoS son el tipo más dramático. El tamaño y la escala de un ataque DDoS moderno pueden ser asombrosos, y una aplicación web con recursos insuficientes puede verse abrumada rápidamente.

Afortunadamente, es sencillo para un sitio tener el ancho de banda y otros recursos para soportar un DDoS hoy. Las modernas plataformas en la nube simplifican la configuración del escalado automático para aplicaciones web, de modo que los recursos adicionales se conecten rápida y automáticamente cuando aumente la demanda.

Si su sitio aún no tiene esto implementado, debe agregarlo pronto. Además, si actualmente no está ejecutando su solución de seguridad web en la nube, considere migrarla allí. Luego, también podrá escalar automáticamente de forma dinámica en respuesta a las condiciones cambiantes de la amenaza. Las aplicaciones web protegidas rara vez tendrán que escalar automáticamente porque el tráfico DDoS nunca las alcanzará.

Mientras está considerando sus defensas DDoS, asegúrese de estar al tanto de todas las opciones disponibles para usted hoy. Los servicios de protección DDoS están cada vez más disponibles; por ejemplo, las plataformas en la nube de primer nivel ahora incluyen mitigación integrada para ataques DDoS volumétricos en las capas de red y transporte. Debe aprovechar cualquier servicio que esté disponible para usted.

Otros consejos incluyen el uso de un CDN para servir contenido estático; esto puede reducir el impacto de los ataques volumétricos. Tradicionalmente, esto se hacía principalmente para archivos individuales (imágenes, medios, secuencias de comandos, etc.), pero hoy en día existe una mayor tendencia a hacer estáticas páginas enteras siempre que sea posible. Esto puede reducir la superficie de ataque del sitio para amenazas no volumétricas y, como beneficio adicional, también mejorará la capacidad de respuesta percibida del sistema para sus usuarios.

Otros tipos de ataques volumétricos

Algunas formas de ataque de bots aún requieren que la red de bots envíe grandes volúmenes de tráfico, pero su objetivo no es abrumar al objetivo. Un ejemplo común es el relleno de credenciales: una botnet podría intentar acceder a un formulario de inicio de sesión miles de veces. Por lo tanto, el ataque es volumétrico (incluye un gran volumen de solicitudes que se envían al objetivo), pero no tiene como objetivo infligir un DDoS.

Derrotar estos ataques puede ser un desafío, ya que requiere que la aplicación web de destino reconozca que se está produciendo un ataque a gran escala, por lo que puede rechazar las solicitudes. Sin embargo, una botnet sofisticada rotará sus solicitudes rápidamente a través de sus dispositivos esclavizados. El objetivo solo puede recibir una solicitud de cualquier dirección IP dada. Debido a que los algoritmos de limitación de velocidad tradicionales cuentan las solicitudes provenientes de cada fuente de tráfico, estos algoritmos no pueden defenderse contra este tipo de ataques.

Por lo tanto, una defensa sólida hoy en día debe incluir capacidades sólidas de gestión de bots y verificación humana. La solución de seguridad web debe poder detectar el tráfico automatizado, independientemente de cuántas (o pocas) solicitudes haya enviado esa fuente de tráfico específica a la aplicación protegida.

Las soluciones de seguridad más antiguas se basaban en listas negras, firmas, verificación del navegador y un puñado de otras técnicas para detectar bots hostiles. Estas técnicas ya no son adecuadas. Para detectar de forma fiable los bots de última generación y los ataques a nivel de aplicación, como la denegación de inventario, las soluciones de seguridad modernas incluyen funciones como la creación de perfiles de comportamiento. Aprenden y comprenden las características y los patrones de comportamiento de los usuarios legítimos de las aplicaciones que protegen. Esto les permite identificar fuentes de tráfico malicioso y bloquearlas.

Finalmente, debemos mencionar algunas mejores prácticas que pueden parecer obvias, pero que a menudo se pasan por alto de todos modos. En primer lugar, sus aplicaciones web deben aplicar políticas de seguridad estrictas, por ejemplo, cuando un sitio experimenta varios intentos fallidos de inicio de sesión para una cuenta determinada, esa cuenta debe prohibirse/deshabilitarse temporalmente para evitar ataques ATO (adquisición de cuenta).

En segundo lugar, su red debe ser lo más opaca posible. Cuando ocurren condiciones de error, debe responder apropiadamente, con información mínima. Esto evitará que los piratas informáticos aprendan los detalles de implementación del back-end, lo que les dificultará descubrir vulnerabilidades.

Hablando de vulnerabilidades, concluiremos esta sección con consejos que parecerán muy obvios, pero que deben decirse de todos modos: ¡su red debe mantenerse actualizada! Su organización necesita políticas internas estrictas para garantizar que los parches de seguridad y las actualizaciones se instalen tan pronto como se emitan, ya que las botnets siempre están buscando sistemas con vulnerabilidades sin parches.

Probablemente hayas escuchado este consejo innumerables veces antes. Sí, y también todos los demás. Sin embargo, todavía es ignorado por las grandes organizaciones que ciertamente deberían saberlo mejor.

El ejemplo reciente más notorio es el incumplimiento de Equifax, que comprometió la información financiera privada de 147 millones de consumidores. La empresa fue penetrada a través de una falla en Apache Struts, para la cual se lanzó un parche (pero Equifax no lo aplicó) varios meses antes de que ocurriera la brecha.

No seas como Equifax. Recuerde: si deja un agujero de seguridad en su red, los bots lo encontrarán, garantizado.

Conclusión

Los botnets son una parte omnipresente del entorno de amenazas moderno. Si no mantiene las defensas adecuadas contra ellos, su organización será vulnerable a una variedad de ataques, incluidos DDoS, correo no deseado, análisis de vulnerabilidades, seguidos de intentos de pruebas de penetración e infracciones del sistema, ataques de apropiación de cuentas, raspado y robo de datos, abuso de aplicaciones y más.

Afortunadamente, seguir las mejores prácticas puede excluir a los bots hostiles de su red. Esta tarea no es necesariamente fácil; entre otras cosas, requiere una solución de seguridad web moderna que esté equipada para detectar las últimas generaciones de bots maliciosos. Pero es posible, y nunca ha sido más importante para su organización asegurarse de contar con la protección adecuada.