Uç Nokta Güvenliği Nedir? BT Varlıklarınızı Nasıl Korur?

Yayınlanan: 2021-04-12Güvenlik, herhangi bir işletmenin önemli bir temel taşıdır.

Güvenliğe bakışınız, gizli bilgilerini sizinle paylaşan müşterilere karşı minnettarlığınızı yansıtıyor. Güvenlerini kazanmak için verilerini güvende tutmanız ve yetkisiz varlıkların verilere erişememesini sağlamanız gerekir. Bunu doğru yapmak için tüm cihazlarınızı, sunucularınızı ve ağlarınızı siber suçlular için birincil giriş noktaları oldukları için güvende tutan bir yaklaşıma ihtiyacınız var.

Uç nokta güvenliği, işletmenizi çalışanlar, müşteriler ve kurumsal veriler için güvenli ve emniyetli bir ortam sağlama konusunda güçlendirebilecek bir yaklaşımdır.

Uç nokta güvenliği nedir?

Uç nokta güvenliği, bilgisayar ağlarının ve ağa uzaktan köprülenen tüm istemci cihazlarının güvenliğini sağlamaya yönelik bir yaklaşımdır. Uç noktalar, ağlar üzerinden bağlanan dizüstü bilgisayarlar, masaüstü bilgisayarlar, cep telefonları vb. cihazlardır. Bu cihazlar, hassas varlıklara ve bilgilere yetkisiz erişim elde etmek isteyen siber suçlular için giriş noktaları görevi görür.

benimseyen şirketler için Bulut depolama ve SaaS, çalışanların uzaktan çalışmasına ve şirket bilgilerine erişmesine yardımcı olduğu için uzaktan bağlantı çok önemlidir. Bu hizmetlere yönelik bir siber saldırı, kuruluşun verilerini riske sokar. Uç nokta güvenliği, bu cihazları ve hizmetleri, kötü niyetli bilgisayar korsanlarının istemci sunucularına erişmesini engellemek için şifreleme, uygulama denetimi ve diğer özelliklerin bir kombinasyonunu içeren güvenlik özellikleriyle korur.

Şifreleme, üçüncü taraflarla veri alışverişini engelleyerek uçtan uca gizliliği sağlar. Buna karşılık, uygulama denetimi, diğer uygulamalardan istenmeyen komut dosyalarının yürütülmesini engeller.

Ancak uç nokta güvenliğine daha derinlemesine dalmadan önce, uç noktanın tam olarak ne olduğunu anlamamız gerekir.

uç noktalar nelerdir?

Uç nokta, bir ağda iki cihazın etkileşimde bulunduğu bir noktadır. Uzaktan bağlantı kullanan çok çeşitli cihazları içerir. Güvenlik gerektiren bazı uç nokta örnekleri şunlardır:

- masaüstü bilgisayarlar

- dizüstü bilgisayarlar

- Akıllı telefonlar

- IoT cihazları

- iş istasyonları

- sunucular

- tabletler

Uç nokta güvenliği neden önemlidir?

Günümüz cihazları, bulutun bilgi paylaşım yeteneklerini kullandıkları sunuculara uzaktan bağlanır. Bu eğilim, uzaktan çalışmadaki artışla birlikte muazzam bir popülerlik kazanıyor. On yıl öncesine göre ağlara bağlı daha fazla cihaz var.

Bu cihazlar, hassas bilgilere erişebilecek, bir kuruluşun varlıklarını çalabilecek veya sistemlerinizi kontrol etmek için kötü niyetli programlar çalıştırabilecek kötü niyetli bilgisayar korsanları için bir giriş noktası görevi görür.

Uç nokta güvenliği, varlıklarınızı aşağıdaki şekillerde bilgisayar korsanlarından korumanıza yardımcı olur:

- Herhangi bir tehdit için bir uygulamanın etkinliğini izler. Varlıklarınızı çok vektörlü tehditlerden ve sıfır gün saldırılarından korumak için dizinlerinin dinamik olarak güncellendiği buluta bağlıdır.

- Gizliliği korurken ortaklar ve satıcılar arasında değiş tokuş edilen hassas verilerin güvenliğini sağlar.

- Üçüncü parti uygulamaların cihazlarınızla bağlantı kurmasını engeller ve kapsamlı güvenlik sağlamak için çeşitli güvenlik prosedürleri içerir.

- Ne zaman olursa olsun izleyerek ve uyararak ağ güvenliğini sağlar. uç nokta güvenlik aracı bir anomali tespit eder.

- Bireysel cihazları ve kurumsal ağları tehditlerden korur ve şirkette daha iyi esneklik ve işlevsellik sağlar.

Uç nokta güvenliği nasıl çalışır?

Kuruluşlar, buluta benzer yeteneklere sahip bir dizi gelişmiş araç aracılığıyla uç nokta güvenliğini uygular. makine öğrenimi, VPN, şifreleme ve uygulama kontrolü.

Bu araçlar, dinamik olarak gelişen tehdit ortamıyla günceldir ve şirketlerin kötü amaçlı yazılımlardan, sıfırıncı gün güvenlik açıklarından ve diğer siber güvenlik risklerinden korunmalarına yardımcı olur. Uç nokta güvenliğinin birincil amacı, her uç noktayı izlemek ve güvence altına almaktır. Bir uç nokta güvenlik yazılımı çözümü, bir ağ veya sunucu üzerine kurulu merkezi bir yönetim konsolu sağlayarak bu amaca ulaşılmasına yardımcı olur.

Merkezi bir sistem ile tüm uç noktaları tespit edebilir, izleyebilir ve güvenliğini sağlayabilirsiniz. Yazılım, gelişmiş tehditleri tespit etmek ve bunlarla başa çıkmak için uç nokta algılama, güvenlik duvarı, iki faktörlü kimlik doğrulama, konum veya zaman tabanlı kimlik doğrulama, gerçek zamanlı izleme ve davranışsal analiz gibi çok çeşitli özellikler sunar.

Uç nokta koruma platformlarının yetenekleri

Uç nokta güvenliği, tehditleri proaktif ve tahmine dayalı olarak etkisiz hale getirebilen çeşitli ve dinamik koruma sunar. Yazılım çözümleri, cihaz gereksinimlerine tam olarak uyacak ve maksimum güvenlik sağlayacak şekilde optimize edilmiştir.

IoT güvenliği

Nesnelerin İnterneti (IoT), cihazların uzaktan toplanmasına ve kontrol edilmesine yardımcı olur. Cihazlar önemli altyapı öğelerini oluşturur ve süreçleri değiştirilirse bir kuruluşun siber güvenlik çabalarını etkileyebilir. Uç nokta güvenlik çözümleri, bu cihazları ve tepkilerini yakından takip eder ve herhangi bir olağandışı aktivite tespit ederse sistemi uyarır.

Antivirüs koruması

Kötü amaçlı yazılımdan koruma veya virüsten koruma yazılımı, genellikle dosyaları kötü amaçlı yazılıma benzeyen kalıplar ve imzalar için tarar. Uç nokta güvenlik paketleri bu tür yeteneklere sahiptir ve tüm son kullanıcı cihazlarını ve istemci sunucularını kapsayan ağ genelindeki tehditleri arar.

%41

Saldırıların 2021'de dosyasız olması bekleniyor.

Kaynak: Ponemon Enstitüsü

Geleneksel antivirüs koruması, bilinen tehditler için yeterlidir ve sınırlı bir veritabanına sahiptir. Öte yandan, bir uç nokta güvenlik sistemi, dinamik olarak güncellenen, sıfır gün saldırılarını ve dosyasız kötü amaçlı yazılımları önleyen bir bulut sunucusunda çalışır. Uygulama davranışını sürekli olarak izler ve olağandışı etkinliğe sahip uygulamaları engeller.

Bir tehdit algılandığında, uç nokta güvenlik sistemleri yöneticiye uzaktan erişim sağlar ve sorunu hemen çözebilirler.

Tehdit algılama ve yanıt

Uç nokta güvenlik paketleri , veritabanlarını tutarlı bir şekilde güncellemek için bulut teknolojisinden, yapay zekadan ve makine öğreniminden yararlanır. Yapay zeka aracılığıyla işlenen verileri toplamak ve bunlar hakkında geri bildirim sağlamak için uygulamaları ve ağları izlerler.

Tüm cihazlar ve ağlar sürekli olarak izlendiğinden, uç nokta güvenliği, tehditleri erken tespit etmeye ve tehdit istihbaratı toplamaya yardımcı olarak şirket varlıklarına verilen zararı en aza indirir.

URL filtreleme

URL filtreleme kullanıcı cihazlarında erişilen web sitelerinin ve indirilen verilerin sürekli izlenmesini sağlar. Uç nokta güvenlik paketleri, şüpheli web sitelerini ve indirmeleri engellerken yalnızca güvenilir web sitelerinin açılmasına izin verir.

Kuruluşların güvenlik politikalarını uygulamalarına ve uzaktan kontrol etmelerine yardımcı olur.

Uygulama kontrolü

Uç nokta güvenlik çözümleri, bir uygulamanın kullanıcı cihazlarındaki etkinliğini izler. Üçüncü taraf kullanıcıların şirket uygulamasına erişmesini engeller.

Ayrıca verilerin USB veya diğer cihazlar üzerinden fiziksel olarak aktarılmasını da engeller. Uç noktalar, istenmeyen herhangi bir öğenin girişini kontrol etmek için sürekli olarak izlenir.

Ağ erişim kontrolü

Bu alan öncelikle bir sistemdeki ağların veya yolların güvenliği ile ilgilenir. Güvenlik, ağ erişim kontrolünün işlevleri ve verilere erişimi sınırladığı şirket politikalarına uyan kullanıcıların kimlik doğrulamasını temel alır.

Kuruluşların veri etkinliğini ve akışını izlemesine yardımcı olur ve dosyasız kötü amaçlı yazılımlara karşı koruma sağlar.

tarayıcı izolasyonu

Tarayıcılar, yetkisiz indirmeler, sıfır gün saldırıları, fidye yazılımları ve bilgisayar korsanlarının şirket sunucularına erişmek için kullanabilecekleri kötü amaçlı komut dosyaları açısından çeşitli zorluklar sunar.

Uç nokta güvenliği, tarama için güvenli, yalıtılmış bir yerel ortam oluşturmak için bir VPN ağının işlevlerini kullanır. Harici bir öğe sistemi sabote etmeye çalışırsa, geçersiz bir yerel ağa yönlendirilir. Ayrıca, bir oturumun sonunda tüm tarama verileri silinir.

Bulut çevre güvenliği

Bugün, bir sistem artık bir son kullanıcı cihazıyla sınırlı değil, buluta kadar genişledi. Buradaki herhangi bir güvenlik açığı, bir şirketin hassas bilgilerini ve varlıklarını sabote edebilir.

Uç nokta güvenlik paketleri, bireysel kullanıcı cihazlarını güvence altına alır ve güvenlik ihlallerini önlemek için bulutla ilişkili tüm unsurları hesaba katar.

şifreleme

Uçtan uca şifreleme, veriler iletilirken veri güvenliğini sağlar. Uç nokta güvenlik çözümleri, yetkisiz varlıkların verilere erişememesini ve paylaşılan bilgilerin güvenli olmasını sağlamak için şifrelemenin uygulanmasına yardımcı olur.

Kuruluşlar, fiziksel veri aktarımına gerek olmadığından şifrelemeden yararlanır ve şifrelenmiş verilerin siber suçlulara karşı güvende olduğundan emin olurlar.

Güvenli e-posta ağ geçitleri

Bilgisayar korsanları, kötü amaçlı komut dosyalarının ve programların taşıyıcısı olarak hizmet veren e-postaları kullanarak bilgi için kimlik avı yapmaktadır. Bu programlar veya kodlar genellikle, yürütüldüğünde sisteminizi veya ağınızı tehlikeye atabilecek eklerin içine yerleştirilmiştir.

Uç nokta güvenlik çözümleri, postaları şüpheli öğelere karşı sürekli olarak kontrol eder ve bunların açılıp teslim edilmesini engeller.

Sandboxing

Kum havuzu insanların arayüzle niyetini tanımlayan orijinal kullanıcı arayüzüne benzer bir sanal ortamdır. Kötü niyetli bir bilgisayar korsanı arayüze erişmeye çalışıyorsa, uç nokta güvenlik çözümleri bilgisayar korsanını orijinal uygulamadan korumalı alan ortamına yönlendirir.

Sıfır gün tehditleri ve saldırıları zamanlarında güvenli bir alan görevi görür. Orijinal sistem güvende kalır ve kötü niyetli kodlar, siber güvenlik görevlilerinin analiz etmesi ve üzerinde çalışması için sandbox'a yönlendirilir.

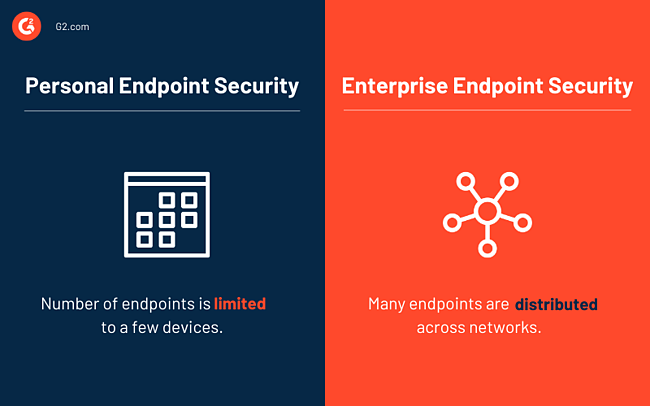

Kişisel ve kurumsal uç nokta güvenliği arasındaki fark

Kullanıcılar, çoğunlukla akıllı telefonlar, masaüstü bilgisayarlar veya buluta bağlı dizüstü bilgisayarlar gibi cihazları kullanan bireysel kişilerdir. Kuruluşlar, birçok sunucuya bağlı ve çeşitli hizmetler sunan çalışanlar ve müşteriler tarafından kullanılan büyük bir uç nokta cihazları ağı oluşturur.

Bir şirkette güvenliği yönetmek, kullanıcı cihazlarında güvenliği yönetmekten çok daha fazla zorluk sunar. Uç nokta güvenliği, aşağıdaki alanlarda kullanıcılar ve kuruluşlar için farklılık gösterir.

Uç nokta yönetimi

Tüketiciler için uç noktaların sayısı cep telefonları, masaüstü bilgisayarlar ve dizüstü bilgisayarlar gibi birkaç cihazla sınırlıdır. Ağ, çalışanları, müşterileri ve çeşitli hizmetleri entegre eden birden fazla cihaza sahip kuruluşlar için daha karmaşıktır.

Bir kuruluştaki güvenlik, birkaç cihazın güvenliğini sağlamaya değil, tüm ağın güvenliğini sağlamaya bağlıdır, bu da bilgisayar korsanları için erişim noktası işlevi görebilecek güvenlik açıklarını kısıtlar. Birleşik uç nokta yönetimi (UEM), tüm farklı öğeleri tek bir platformda birleştirerek tüm cihazların güvenliğini sağlar.

Uzaktan yönetim ve güvenlik

Bireysel kullanıcılar için cihazlar bağımsız çalışır ve uç noktalar sınırlıdır. Oysa bir kuruluşta tüm hizmetler ve cihazlar birbirine bağlıdır ve birbirine bağımlıdır. Bir kuruluştaki uç nokta güvenliği, tüm bu cihazları kapsar ve bir cihaz üzerindeki etki diğer birçok cihaza yansıyabileceği için onları güvende tutar. Tek kullanıcılı cihazlar için, bağımsız uygulamalar, yeni kötü amaçlı yazılım imzalarını ve güvenlik açıklarını kontrol altında tutmak için güvenlik ürünlerini arka planda düzenli olarak günceller.

Bir kuruluşta, cihazların sayısı ve ağların karmaşıklığı, her uygulamayı ayrı ayrı güncellemeyi yorucu hale getirir. Ayrıca, bir cihaz güncelleme yapamazsa, tüm kuruluş için bir güvenlik tehdidi oluşturur.

Uç nokta güvenlik çözümleri, tüm cihazları birbirine bağlar ve bulut tabanlı bir platformla merkezi bir sistem üzerinde yönetir. Bu nedenle, yalnızca uç nokta güvenlik bulutunun güncellenmesi gerekir ve tüm uç noktalarda güvenlik otomatik olarak güncellenerek her bir cihazın güvenliğini ayrı ayrı güncelleme zahmetinden kurtulur.

izinler

İzinler, kullanıcıların bir uygulama üzerinde sahip olduğu kontrolü ifade eder. Yöneticiler, uygulamaları yükleme veya güncelleme konusunda tam yetkiye sahiptir.

Kurumsal bir ortamda, yönetici hakları bir avuç insan için saklıdır. Buna karşılık, her bireysel kullanıcıya tek kullanıcılı bir alanda yönetici hakları sağlanır. Uç nokta koruma çözümleri, bir uygulamanın etkinliğini davranış histerikleriyle izler ve şüpheli uygulamaların çalışmasını veya indirilmesini engeller.

izleme

Tek bir kullanıcı için etkinliği izlemeye neredeyse hiç gerek yoktur. Ancak bir kuruluş olarak, şirket varlıklarını ve verilerini fiziksel olarak aktarmalarını önlemek için çalışanlarınızın faaliyetlerini dikkatli bir şekilde izlemeniz gerekir.

Bu, olağandışı etkinlik için uygulamayı izleyerek ve şüpheliyse kullanıcıları bir sanal alan ortamına yönlendirerek, daha fazla hasarı önleyerek belirlenir.

Uç nokta güvenliğinin faydaları

Uç nokta güvenlik sistemlerinin faydaları aşağıdaki gibidir:

- Birleşik platform: Tüm cihazlara ayrı güvenlik çözümleri yüklemek yerine, uç nokta güvenliği, sıfır gün ve çok vektör tehditlerine karşı dinamik olarak güncellenen, tüm cihazlara ve sunuculara bağlı tek bir güvenlik sistemi olarak hizmet eder.

- Artan görünürlük: Uç nokta güvenliği, bireysel cihazlar ve tüm ağlar ve bunlar arasında veri akışı için bir güvenlik sistemidir. Uygulamalar sürekli olarak izlenir ve size ağlar arasında görünürlük sağlar.

- Dinamik güncelleme: Uç nokta güvenlik sistemleri, tüm cihazlarda güvenliği sağlamak için bulutun gücünden yararlanır. Buluttaki herhangi bir güncelleme, onunla ilişkili tüm cihazlara ve ağlara yansır.

- Sanal güvenli ortam: Orijinal uygulamalara benzeyen bir yerel kullanıcı arabirimi oluşturulur, ancak bu boş ve geçersizdir. Burası, güvenlik ihlalleri durumunda herhangi bir tehdidi yeniden yönlendiren bir sanal alan. Şirket sunucularını ve cihazlarını korur ve bilgisayar korsanları burada herhangi bir zarar veremez.

- Veri kaybını önleme: Bir veritabanı, bir şirket için en değerli varlıktır. Uzlaşması, bir şirketin itibarına ve işine ciddi zarar vermek anlamına gelir. Uç nokta güvenliği, uçtan uca veri şifreleme sağlar, böylece onu hırsızlığa karşı güvenli ve emniyetli tutar.

- Güvenlik maliyetlerinde azalma: Merkezi bir güvenlik sistemine sahip olmak, bir BT güvenlik ekibini işe almaktan ve farklı cihazlar için ayrı bir güvenlik sistemi geliştirmekten tasarruf sağlar.

- Daha iyi UX deneyimi: Çok fazla güvenlik prosedürü müşteriler için rahatsız edici olabilir. Uç nokta güvenliği, kullanıcıların daha az güvenlik sürecinden geçtiği uygulamaları ve kullanıcı davranışını izleyerek sorunsuz ve daha iyi bir kullanıcı deneyimi sağlar.

Uç noktalarınızı güvende tutun

Tüm cihazlarınızın yetkisiz erişime karşı korunmasını sağlamak için kuruluşunuzda bir uç nokta güvenlik sistemi uygulayın. Şirketinizin ve müşterinizin verilerini korumaya ve sektördeki itibarınızı korumanıza yardımcı olur.

Cihazınızın güvenliğini bir adım öne çıkarmak ister misiniz? İki adımlı kimlik doğrulama ile kullanıcı hesaplarını nasıl güvence altına alabileceğinizi öğrenin.