Ancaman Database Paling Berbahaya dan Cara Mencegahnya

Diterbitkan: 2022-01-07Semua organisasi menggunakan database sampai batas tertentu, baik untuk menangani kumpulan data sederhana dan bervolume rendah, seperti buku alamat sekretaris, atau penyimpanan Big Data yang besar untuk analisis informasi strategis.

Persamaan umum dari semua database ini adalah bahwa mereka perlu dilindungi dari banyak risiko yang mereka hadapi, yang utama adalah kehilangan, perubahan, dan pencurian informasi. Risiko lain, tidak terlalu kritis tetapi juga berbahaya, termasuk penurunan kinerja dan pelanggaran kerahasiaan atau perjanjian privasi.

Mekanisme keamanan yang digunakan untuk melindungi jaringan organisasi dapat menolak beberapa upaya serangan terhadap database. Namun, beberapa risiko unik untuk sistem basis data (DBMS) dan memerlukan tindakan, teknik, dan alat keamanan khusus.

Ancaman yang Mempengaruhi Basis Data

Berikut ini adalah daftar ancaman paling umum yang memengaruhi basis data saat ini yang harus dikurangi dengan mengeraskan server basis data dan menambahkan beberapa prosedur ke teknik keamanan dan audit umum.

Manajemen Izin Tidak Memadai

Lebih sering daripada yang ingin kami akui, server database dipasang di organisasi dengan pengaturan keamanan default, dan pengaturan ini tidak pernah berubah. Ini menyebabkan basis data diekspos ke penyerang yang mengetahui izin default dan tahu cara mengeksploitasinya.

Ada juga kasus penyalahgunaan izin yang sah: pengguna yang menggunakan hak istimewa database mereka untuk menggunakannya secara tidak sah—misalnya, membocorkan informasi rahasia.

Keberadaan akun yang tidak aktif juga menimbulkan risiko keamanan yang sering diabaikan karena orang jahat mungkin mengetahui keberadaan akun ini dan memanfaatkannya untuk mengakses basis data tanpa izin.

Serangan Injeksi Basis Data

Bentuk utama serangan injeksi database adalah serangan injeksi SQL, yang menyerang server database relasional (RDBMS) yang menggunakan bahasa SQL. Basis data NoSQL, seperti MongoDB, RavenDB, atau Couchbase, kebal terhadap serangan injeksi SQL tetapi rentan terhadap serangan injeksi NoSQL. Serangan injeksi NoSQL kurang umum tetapi sama-sama berbahaya.

Serangan injeksi SQL dan injeksi NoSQL beroperasi dengan melewati kontrol entri data aplikasi web untuk mendapatkan perintah melalui mesin database untuk mengekspos data dan strukturnya. Dalam kasus ekstrim, serangan injeksi yang berhasil dapat memberikan penyerang akses tak terbatas ke jantung database.

Kerentanan Basis Data yang Dapat Dieksploitasi

Adalah umum bagi departemen TI perusahaan untuk tidak menambal perangkat lunak inti DBMS mereka secara teratur. Jadi, bahkan jika kerentanan ditemukan dan vendor merilis tambalan untuk menghilangkannya, diperlukan waktu berbulan-bulan sebelum perusahaan menambal sistem mereka. Hasilnya adalah kerentanan terbuka untuk waktu yang lama, yang dapat dimanfaatkan oleh penjahat dunia maya.

Alasan utama mengapa DBMS tidak ditambal termasuk kesulitan dalam menemukan jendela waktu untuk mematikan server dan melakukan pemeliharaan; persyaratan yang kompleks dan memakan waktu untuk menguji tambalan; ketidakjelasan tentang siapa yang bertanggung jawab untuk memelihara DBMS; beban kerja administrator sistem yang berlebihan, antara lain.

Keberadaan Server Database Tersembunyi

Ketidakpatuhan terhadap kebijakan instalasi perangkat lunak dalam suatu organisasi (atau kurangnya kebijakan tersebut) menyebabkan pengguna untuk menginstal server database atas kebijakan mereka sendiri untuk memecahkan kebutuhan tertentu. Hasilnya adalah server muncul di jaringan organisasi, yang tidak diketahui oleh administrator keamanan. Server ini mengekspos data rahasia ke organisasi atau mengekspos kerentanan yang dapat dieksploitasi oleh penyerang.

Cadangan yang Dapat Diakses

Meskipun server basis data dilindungi di balik lapisan keamanan, cadangan basis data ini dapat diakses oleh pengguna yang tidak memiliki hak istimewa. Dalam situasi seperti itu, ada risiko bahwa pengguna yang tidak sah dapat membuat salinan cadangan dan memasangnya di server mereka sendiri untuk mengekstrak informasi sensitif yang dikandungnya.

Teknik dan Strategi untuk Melindungi Database

Untuk memberikan perlindungan yang memadai untuk database organisasi, matriks defensif dari praktik terbaik diperlukan, dikombinasikan dengan kontrol internal reguler. Matriks praktik terbaik mencakup item berikut:

- Kelola hak akses pengguna dan hilangkan hak istimewa yang berlebihan dan pengguna yang tidak aktif.

- Latih karyawan tentang teknik mitigasi risiko, termasuk mengenali ancaman dunia maya umum seperti serangan spear-phishing, praktik terbaik seputar Internet dan penggunaan email, serta manajemen kata sandi.

- Menilai setiap kerentanan basis data, mengidentifikasi titik akhir yang disusupi, dan mengklasifikasikan data sensitif.

- Pantau semua aktivitas akses database dan pola penggunaan secara real-time untuk mendeteksi kebocoran data, transaksi SQL dan Big Data yang tidak sah, dan serangan protokol/sistem.

- Mengotomatiskan audit dengan perlindungan database dan platform audit.

- Blokir permintaan web berbahaya.

- Arsipkan data eksternal, enkripsi database, dan sembunyikan bidang database untuk menyembunyikan informasi sensitif.

Alat Keamanan Basis Data

Teknik di atas membutuhkan banyak usaha dari departemen TI organisasi, dan seringkali staf TI tidak dapat menyelesaikan semua tugas mereka, sehingga tugas yang perlu dilakukan untuk menjaga keamanan basis data tidak terselesaikan. Untungnya, beberapa alat membuat tugas ini lebih mudah sehingga bahaya yang mengancam database tidak mempengaruhi mereka.

Pemindai Kerentanan Basis Data Scuba

Scuba adalah alat gratis dan mudah digunakan yang memberikan visibilitas ke dalam risiko keamanan tersembunyi di database organisasi. Ini menawarkan lebih dari 2.300 tes penilaian untuk database Oracle, Microsoft SQL, Sybase, IBM DB2, dan MySQL, yang mendeteksi semua jenis kerentanan dan kesalahan konfigurasi.

Dengan laporan yang jelas dan ringkas, Scuba mengungkapkan database mana yang berisiko dan risiko apa yang mengintai di masing-masing database tersebut. Ini juga memberikan rekomendasi tentang cara mengurangi risiko yang teridentifikasi.

Pemindaian scuba dapat dilakukan dari klien Windows, Mac, atau Linux apa pun. Pemindaian tipikal dengan alat ini memakan waktu antara 2 dan 3 menit, tergantung pada ukuran database, jumlah pengguna dan grup, dan kecepatan koneksi jaringan. Tidak ada prasyarat penginstalan selain memperbarui sistem operasi.

Meskipun Scuba adalah alat mandiri gratis, Imperva menyertakannya dalam rangkaian produk khusus untuk keamanan data, menawarkan perlindungan dan keamanan data di cloud, privasi data, dan analisis perilaku pengguna.

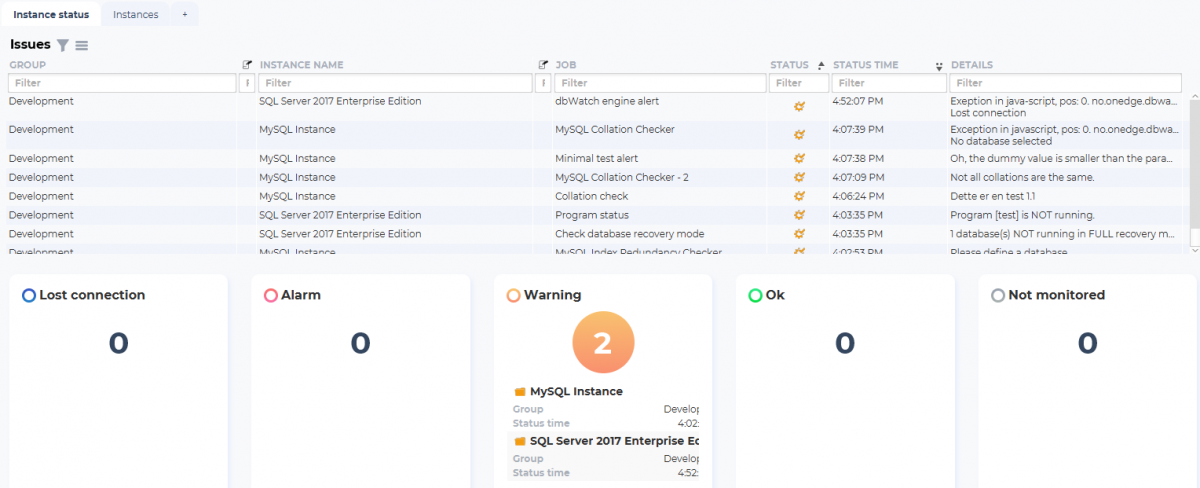

Pusat Kontrol dbWatch

dbWatch adalah solusi pemantauan dan manajemen database lengkap yang mendukung Microsoft SQL Server, Oracle, PostgreSQL, Sybase, MySQL, dan Azure SQL. Ini dirancang untuk melakukan pemantauan proaktif dan mengotomatiskan perawatan rutin sebanyak mungkin di lingkungan basis data lokal, hybrid, atau cloud skala besar.

dbWatch sangat dapat disesuaikan dan mencakup alur kerja DBA mulai dari pemantauan hingga administrasi, analisis, dan pelaporan. Pengguna alat ini menyoroti kemampuannya untuk menemukan server dengan mudah, termasuk yang virtual. Ini adalah keuntungan luar biasa untuk manajemen dan pelacakan aset TI, memfasilitasi penentuan biaya dan penilaian risiko.

Meskipun menawarkan fungsionalitas yang hebat, kurva pembelajaran dbWatch sangat curam, jadi diharapkan, setelah membeli alat tersebut, prosedur pemasangan dan pelatihan akan memakan waktu sebelum alat tersebut aktif dan berjalan pada 100%. Versi evaluasi gratis dengan waktu terbatas tersedia untuk diunduh.

AplikasiDetektifPRO

AppDetectivePRO adalah database dan pemindai Big Data yang dapat segera menemukan kesalahan konfigurasi, masalah identifikasi/kontrol akses, patch yang hilang, atau kombinasi konfigurasi beracun yang dapat menyebabkan kebocoran data, modifikasi informasi yang tidak sah, atau serangan penolakan layanan (DoS).

Melalui konfigurasinya yang sederhana dan antarmuka yang ramah pengguna, AppDetectivePRO dapat segera menemukan, menilai, dan melaporkan keamanan, risiko, dan postur keamanan dari setiap basis data atau penyimpanan Big Data dalam infrastruktur organisasi – baik di lokasi maupun di cloud – dalam hitungan menit.

AppDetectivePRO dapat digunakan sebagai tambahan untuk pemindai untuk sistem operasi host atau jaringan dan aplikasi statis atau dinamis. Rentang pilihannya menawarkan lebih dari 50 kebijakan kepatuhan dan konfigurasi out-of-the-box tanpa memerlukan pemeliharaan skrip SQL untuk pengumpulan data.

DbPertahanan

DbDefence adalah alat keamanan untuk database yang berada di Microsoft SQL Server. Hal ini ditandai dengan menjadi mudah digunakan, dapat diakses dan efektif untuk mengenkripsi database lengkap dan melindungi skema mereka, sepenuhnya mencegah akses ke database, bahkan untuk pengguna dengan hak istimewa tertinggi.

Enkripsi bekerja di sisi server, memungkinkan admin yang berwenang untuk mengenkripsi dan mendekripsi basis data dengan aman, tanpa perlu mengubah aplikasi yang mengaksesnya. Alat ini bekerja dengan versi SQL Server apa pun setelah 2005.

DbDefence bekerja pada file SQL dan tingkat objek, yang membedakannya dari perangkat lunak enkripsi SQL Server lainnya. Itu dapat membedakan objek mana yang telah dicoba untuk diakses dan objek mana yang ditolak atau diizinkan aksesnya.

Untuk memasukkan DbDefence sebagai bagian dari solusi, tidak perlu membeli lisensi untuk setiap aplikasi klien. Lisensi redistribusi tunggal sudah cukup untuk menginstalnya pada sejumlah klien.

Pemindai OS

OScanner adalah analisis database Oracle dan alat evaluasi yang dikembangkan di Jawa. Ini memiliki arsitektur berbasis plugin, yang saat ini memiliki plugin untuk fungsi-fungsi berikut:

- Pencacahan sisi

- Pengujian kata sandi (umum dan kamus)

- Pencacahan versi Oracle

- Enumerasi peran akun pengguna, hak istimewa, dan hash

- Pencacahan informasi audit

- Pencacahan kebijakan kata sandi

- Enumerasi tautan basis data

Hasilnya disajikan dalam pohon Java grafis. Ini juga menyediakan format laporan XML ringkas dan penampil XML bawaan untuk melihat laporan. Menginstal alat ini hanya memerlukan lingkungan runtime java dan file instalasi (zip) OScanner.

OScanner beroperasi mirip dengan fungsi menebak kata sandi Oracle Auditing Tool (OAT opwg), menggunakan file .default akun untuk mendapatkan pasangan nama pengguna/kata sandi default. Ini berbeda dari alat Oracle karena ia juga mencoba menebak akun dengan nama pengguna dan kata sandi yang sama.

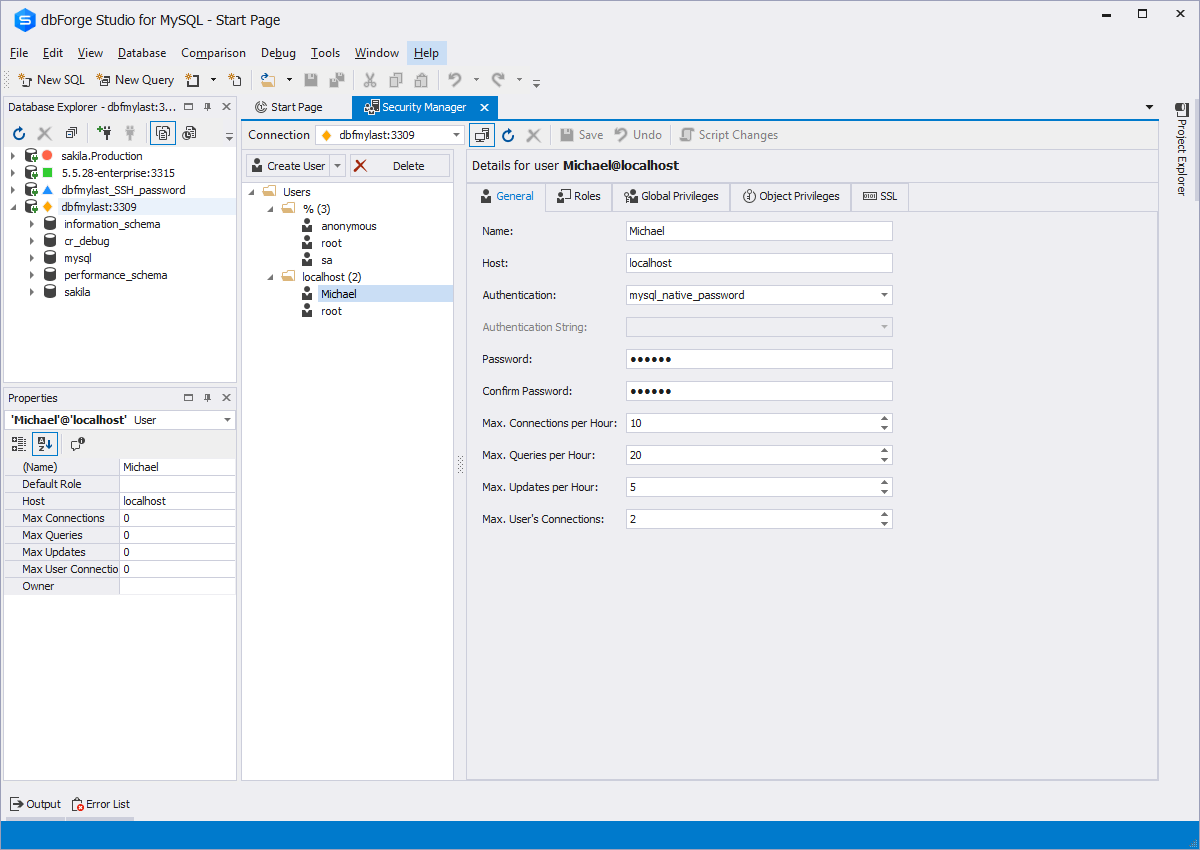

Manajer Keamanan dbForge

Manajer Keamanan adalah bagian dari suite dbForge Studio untuk MySQL, menambahkannya alat yang ampuh untuk mengelola keamanan di database MySQL. Dengan fungsionalitas yang diperluas dan antarmuka pengguna yang praktis dan ramah, ini bertujuan untuk memfasilitasi tugas administrasi keamanan rutin, seperti mengelola akun pengguna MySQL dan hak istimewa.

Penggunaan Manajer Keamanan meningkatkan produktivitas personel TI. Ini juga memberikan manfaat lain, seperti mengganti operasi baris perintah yang kompleks dengan manajemen visual akun pengguna MySQL yang lebih sederhana dan hak istimewanya. Alat ini juga membantu meningkatkan keamanan basis data, berkat prosedur manajemen yang disederhanakan yang meminimalkan kesalahan dan mengurangi waktu yang dibutuhkan dari staf administrasi.

Dengan lima tab jendela manajer keamanan, Anda dapat membuat akun pengguna hanya dalam beberapa klik, memberikan masing-masing hak istimewa global dan objek. Setelah akun dibuat, Anda dapat meninjau pengaturannya secara sekilas untuk memastikan Anda tidak membuat kesalahan.

Anda dapat mengunduh dbForge Studio for MySQL versi gratis, yang menawarkan fungsionalitas dasar. Lalu ada versi Standar, Profesional, dan Perusahaan, dengan harga berkisar hingga sekitar $400.

Kata-kata Terakhir: Basis Data yang Benar-Benar Aman

Adalah umum bagi organisasi untuk percaya bahwa data mereka aman hanya karena mereka memiliki cadangan dan firewall. Tetapi ada banyak aspek lain dari keamanan basis data yang berada di luar langkah-langkah keamanan tersebut. Saat memilih server database, organisasi harus mempertimbangkan aspek-aspek yang tercantum di atas, yang semuanya menyiratkan pentingnya server database yang mereka miliki dalam manajemen strategis data penting organisasi.