أخطر تهديدات قواعد البيانات وكيفية الوقاية منها

نشرت: 2022-01-07تستخدم جميع المؤسسات قواعد البيانات إلى حد ما ، سواء للتعامل مع مجموعات البيانات البسيطة ذات الحجم المنخفض ، مثل دفتر عناوين السكرتير ، أو مستودعات البيانات الضخمة الكبيرة لتحليل المعلومات الاستراتيجية.

القاسم المشترك لجميع قواعد البيانات هذه هو أنها بحاجة إلى الحماية من المخاطر العديدة التي تواجهها ، وأهمها ضياع المعلومات وتغييرها وسرقتها. تشمل المخاطر الأخرى ، ليست حرجة ولكنها خطيرة أيضًا ، تدهور الأداء وانتهاك اتفاقيات السرية أو الخصوصية.

يمكن لآليات الأمان المستخدمة لحماية شبكات المؤسسة صد بعض محاولات الهجمات على قواعد البيانات. ومع ذلك ، تظل بعض المخاطر فريدة بالنسبة لأنظمة قواعد البيانات (DBMS) وتتطلب تدابير وتقنيات وأدوات أمنية محددة.

التهديدات التي تمس قواعد البيانات

فيما يلي قائمة بأكثر التهديدات شيوعًا التي تؤثر على قواعد البيانات اليوم والتي يجب تخفيفها عن طريق تقوية خوادم قاعدة البيانات وإضافة بعض الإجراءات إلى تقنيات الأمان والتدقيق الشائعة.

إدارة أذونات غير كافية

في كثير من الأحيان أكثر مما نود الاعتراف به ، يتم تثبيت خوادم قاعدة البيانات في المؤسسات بإعدادات الأمان الافتراضية الخاصة بها ، ولا يتم تغيير هذه الإعدادات أبدًا. يؤدي هذا إلى تعرض قواعد البيانات للمهاجمين الذين يعرفون الأذونات الافتراضية ويعرفون كيفية استغلالها.

هناك أيضًا حالة إساءة استخدام الأذونات المشروعة: المستخدمون الذين يستخدمون امتيازات قاعدة البيانات الخاصة بهم لاستخدامها بشكل غير مصرح به - على سبيل المثال ، إفشاء المعلومات السرية.

يشكل وجود حسابات غير نشطة أيضًا خطرًا أمنيًا يتم التغاضي عنه غالبًا نظرًا لأن الأفراد الضارين قد يعلمون بوجود هذه الحسابات ويستغلونها للوصول إلى قواعد البيانات دون إذن.

هجمات حقن قاعدة البيانات

الشكل الرئيسي لهجمات حقن قاعدة البيانات هو هجمات حقن SQL ، والتي تهاجم خوادم قواعد البيانات العلائقية (RDBMS) التي تستخدم لغة SQL. قواعد بيانات NoSQL ، مثل MongoDB أو RavenDB أو Couchbase ، محصنة ضد هجمات حقن SQL ولكنها عرضة لهجمات حقن NoSQL. هجمات حقن NoSQL أقل شيوعًا ولكنها بنفس القدر من الخطورة.

يعمل كل من حقن SQL وهجمات حقن NoSQL عن طريق تجاوز ضوابط إدخال البيانات لتطبيقات الويب للحصول على أوامر عبر محرك قاعدة البيانات لكشف بياناتها وهياكلها. في الحالات القصوى ، يمكن أن يمنح هجوم الحقن الناجح للمهاجم وصولاً غير مقيد إلى قلب قاعدة البيانات.

ثغرات قواعد البيانات القابلة للاستغلال

من الشائع لأقسام تكنولوجيا المعلومات في الشركات عدم تصحيح برامج DBMS الأساسية الخاصة بهم بانتظام. لذلك ، حتى إذا تم اكتشاف ثغرة أمنية وأصدر البائع تصحيحًا للقضاء عليها ، فقد يستغرق الأمر شهورًا قبل أن تقوم الشركات بتصحيح أنظمتها. والنتيجة هي تعرض الثغرات الأمنية لفترات طويلة يمكن لمجرمي الإنترنت استغلالها.

الأسباب الرئيسية لعدم تصحيح نظم إدارة قواعد البيانات (DBMS) تشمل الصعوبات في العثور على نافذة زمنية لإيقاف الخادم وإجراء الصيانة ؛ متطلبات معقدة وتستغرق وقتًا طويلاً لاختبار الرقع ؛ الغموض بشأن المسؤول عن الحفاظ على نظام إدارة قواعد البيانات ؛ عبء العمل المفرط على مسؤولي النظام ، من بين أمور أخرى.

وجود خوادم قاعدة البيانات المخفية

يؤدي عدم الامتثال لسياسات تثبيت البرامج في المؤسسة (أو عدم وجود مثل هذه السياسات) إلى قيام المستخدمين بتثبيت خوادم قاعدة البيانات وفقًا لتقديرهم الخاص لحل احتياجات معينة. والنتيجة هي ظهور الخوادم على شبكة المؤسسة ، والتي لا يعرفها مسؤولو الأمن. تعرض هذه الخوادم البيانات السرية للمؤسسة أو تعرض الثغرات الأمنية التي يمكن للمهاجمين استغلالها.

النسخ الاحتياطية التي يمكن الوصول إليها

على الرغم من حماية خوادم قاعدة البيانات خلف طبقة من الأمان ، إلا أن النسخ الاحتياطية لقواعد البيانات هذه قد تكون في متناول المستخدمين غير المتميزين. في مثل هذه الحالة ، هناك خطر يتمثل في قيام المستخدمين غير المصرح لهم بعمل نسخ من النسخ الاحتياطية وتثبيتها على الخوادم الخاصة بهم لاستخراج المعلومات الحساسة التي تحتوي عليها.

تقنيات واستراتيجيات حماية قواعد البيانات

لتوفير الحماية الكافية لقواعد بيانات المنظمة ، هناك حاجة إلى مصفوفة دفاعية لأفضل الممارسات ، جنبًا إلى جنب مع الضوابط الداخلية المنتظمة. تتضمن مصفوفة أفضل الممارسات العناصر التالية:

- إدارة حقوق وصول المستخدم والقضاء على الامتيازات الزائدة والمستخدمين غير النشطين.

- تدريب الموظفين على تقنيات التخفيف من المخاطر ، بما في ذلك التعرف على التهديدات السيبرانية الشائعة مثل هجمات التصيد الاحتيالي وأفضل الممارسات حول الإنترنت واستخدام البريد الإلكتروني وإدارة كلمات المرور.

- تقييم أي ثغرات في قاعدة البيانات وتحديد نقاط النهاية المخترقة وتصنيف البيانات الحساسة.

- راقب جميع أنشطة الوصول إلى قاعدة البيانات وأنماط الاستخدام في الوقت الفعلي لاكتشاف تسرب البيانات ومعاملات SQL والبيانات الكبيرة غير المصرح بها وهجمات البروتوكول / النظام.

- أتمتة التدقيق مع حماية قاعدة البيانات ومنصة التدقيق.

- حظر طلبات الويب الضارة.

- أرشفة البيانات الخارجية وقواعد البيانات المشفرة وحقول قاعدة البيانات لإخفاء المعلومات الحساسة.

أدوات أمان قاعدة البيانات

تتطلب الأساليب المذكورة أعلاه قدرًا كبيرًا من الجهد من جانب قسم تكنولوجيا المعلومات في المؤسسة ، وفي كثير من الأحيان لا يستطيع موظفو تكنولوجيا المعلومات مواكبة جميع مهامهم ، لذلك تُترك المهام التي يجب القيام بها للحفاظ على أمان قواعد البيانات دون إنجاز. لحسن الحظ ، هناك القليل من الأدوات التي تجعل هذه المهام أسهل بحيث لا تؤثر عليها الأخطار التي تهدد قواعد البيانات.

الماسح الضوئي لنقاط الضعف في قاعدة بيانات الغوص

سكوبا هي أداة مجانية وسهلة الاستخدام توفر رؤية للمخاطر الأمنية المخفية في قواعد بيانات المؤسسة. يوفر أكثر من 2300 اختبار تقييم لقواعد بيانات Oracle و Microsoft SQL و Sybase و IBM DB2 و MySQL ، والتي تكتشف جميع أنواع نقاط الضعف وأخطاء التكوين.

من خلال تقاريره الواضحة والموجزة ، يكشف Scuba عن قواعد البيانات المعرضة للخطر وما هي المخاطر الكامنة في كل منها. كما يقدم توصيات حول كيفية التخفيف من المخاطر المحددة.

يمكن إجراء عمليات فحص سكوبا من أي عميل يعمل بنظام Windows أو Mac أو Linux. يستغرق الفحص النموذجي باستخدام هذه الأداة ما بين دقيقتين و 3 دقائق ، اعتمادًا على حجم قواعد البيانات وعدد المستخدمين والمجموعات وسرعة اتصال الشبكة. لا توجد متطلبات مسبقة للتثبيت بخلاف تحديث نظام التشغيل.

على الرغم من أن Scuba هي أداة قائمة بذاتها مجانية ، إلا أن Imperva تدرجها في مجموعة منتجاتها المحددة لأمن البيانات ، وتوفر حماية البيانات والأمان في السحابة ، وخصوصية البيانات ، وتحليل سلوك المستخدم.

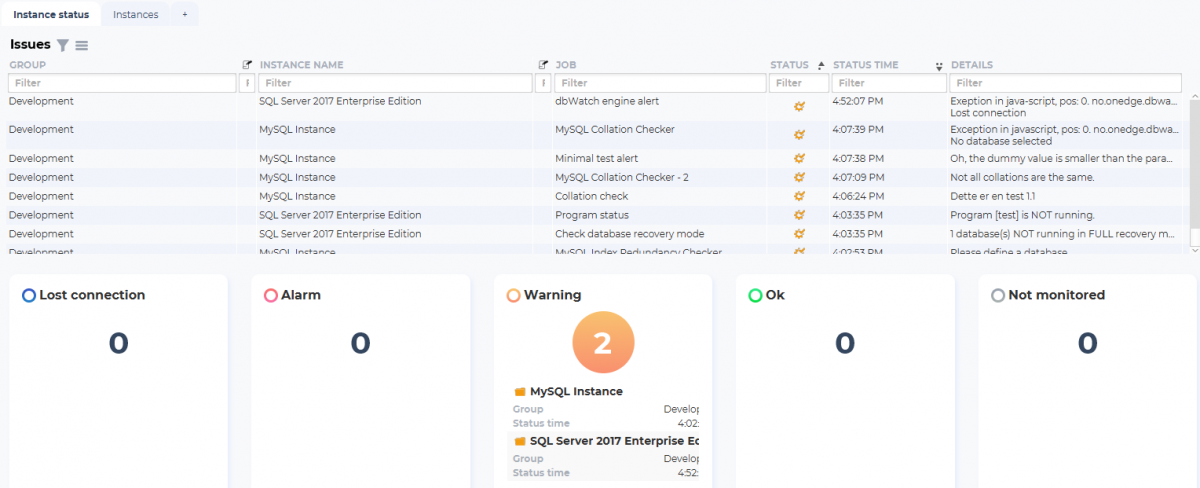

مركز التحكم dbWatch

dbWatch هو حل كامل لمراقبة وإدارة قواعد البيانات يدعم Microsoft SQL Server و Oracle و PostgreSQL و Sybase و MySQL و Azure SQL. إنه مصمم لأداء مراقبة استباقية وأتمتة أكبر قدر ممكن من الصيانة الروتينية في بيئات قواعد البيانات المحلية أو الهجينة أو السحابية واسعة النطاق.

dbWatch قابل للتخصيص بدرجة كبيرة ويغطي سير عمل DBA من المراقبة إلى الإدارة والتحليل وإعداد التقارير. يبرز مستخدمو الأداة قدرتها على اكتشاف الخوادم بسهولة ، بما في ذلك الخوادم الافتراضية. هذه ميزة ممتازة لإدارة أصول تكنولوجيا المعلومات وتتبعها ، وتسهيل تحديد التكلفة وتقييم المخاطر.

أثناء تقديم وظائف رائعة ، يكون منحنى التعلم في dbWatch حادًا ، لذا توقع أنه بعد شراء الأداة ، ستستغرق إجراءات التثبيت والتدريب بعض الوقت قبل تشغيل الأداة بنسبة 100٪. يتوفر إصدار تقييم مجاني محدود الوقت للتنزيل.

AppDetectivePRO

AppDetectivePRO عبارة عن قاعدة بيانات وماسح ضوئي للبيانات الضخمة يمكنه على الفور اكتشاف أخطاء التكوين أو مشكلات تحديد الهوية / التحكم في الوصول أو التصحيحات المفقودة أو أي مجموعة سامة من التكوينات التي قد تتسبب في تسرب البيانات أو التعديل غير المصرح به للمعلومات أو هجمات رفض الخدمة (DoS).

من خلال التكوين البسيط والواجهة سهلة الاستخدام ، يمكن لـ AppDetectivePRO اكتشاف وتقييم والإبلاغ عن الأمان والمخاطر والوضع الأمني لأي قاعدة بيانات أو مستودع بيانات كبيرة داخل البنية التحتية للمؤسسة - سواء في مكان العمل أو في السحابة - في مسألة دقائق.

يمكن استخدام AppDetectivePRO كإضافة إلى الماسحات الضوئية لأنظمة تشغيل المضيف أو الشبكة والتطبيقات الثابتة أو الديناميكية. توفر مجموعة الخيارات الخاصة به أكثر من 50 سياسة توافق وتكوين جاهزة دون الحاجة إلى صيانة برامج SQL النصية لجمع البيانات.

DbDefence

DbDefence هي أداة أمان لقواعد البيانات الموجودة على Microsoft SQL Server. يتميز بكونه سهل الاستخدام ويمكن الوصول إليه وفعال لتشفير قواعد البيانات الكاملة وحماية مخططاتها ، مما يمنع تمامًا الوصول إلى قواعد البيانات ، حتى بالنسبة للمستخدمين الذين يتمتعون بأعلى الامتيازات.

يعمل التشفير من جانب الخادم ، مما يسمح للمسؤول المعتمد بتشفير قواعد البيانات وفك تشفيرها بشكل آمن ، دون الحاجة إلى تغيير التطبيقات التي تصل إليها. تعمل الأداة مع أي إصدار من إصدارات SQL Server بعد 2005.

يعمل DbDefence على مستوى ملف وكائن SQL ، مما يميزه عن برامج تشفير SQL Server الأخرى. يمكنه التمييز بين الأشياء التي تمت محاولة الوصول إليها وأي الأشياء تم رفضها أو السماح بالوصول إليها.

لتضمين DbDefence كجزء من الحل ، ليس من الضروري شراء تراخيص لكل تطبيق عميل. يكفي ترخيص إعادة توزيع واحد لتثبيته على أي عدد من العملاء.

OScanner

OScanner هي أداة تقييم وتحليل قاعدة بيانات Oracle تم تطويرها في Java. يحتوي على بنية قائمة على المكون الإضافي ، والتي تحتوي حاليًا على مكونات إضافية للوظائف التالية:

- تعداد سيد

- اختبار كلمة المرور (عام وقاموس)

- تعداد إصدار أوراكل

- تعداد أدوار حساب المستخدم والامتيازات والتجزئة

- حصر معلومات المراجعة

- تعداد سياسات كلمة المرور

- تعداد روابط قاعدة البيانات

يتم عرض النتائج في شجرة جافا رسومية. كما يوفر تنسيق تقرير XML موجزًا وعارض XML مضمنًا لعرض التقرير. يتطلب تثبيت الأداة فقط بيئة java runtime وملف تثبيت OScanner (zip).

يعمل OScanner بشكل مشابه لوظيفة تخمين كلمة المرور الخاصة بأداة Oracle Auditing Tool (OAT opwg) ، وذلك باستخدام الملف الافتراضي للحسابات للحصول على أزواج اسم المستخدم / كلمة المرور الافتراضية. وهي تختلف عن أداة Oracle من حيث أنها تحاول أيضًا تخمين الحسابات بنفس اسم المستخدم وكلمة المرور.

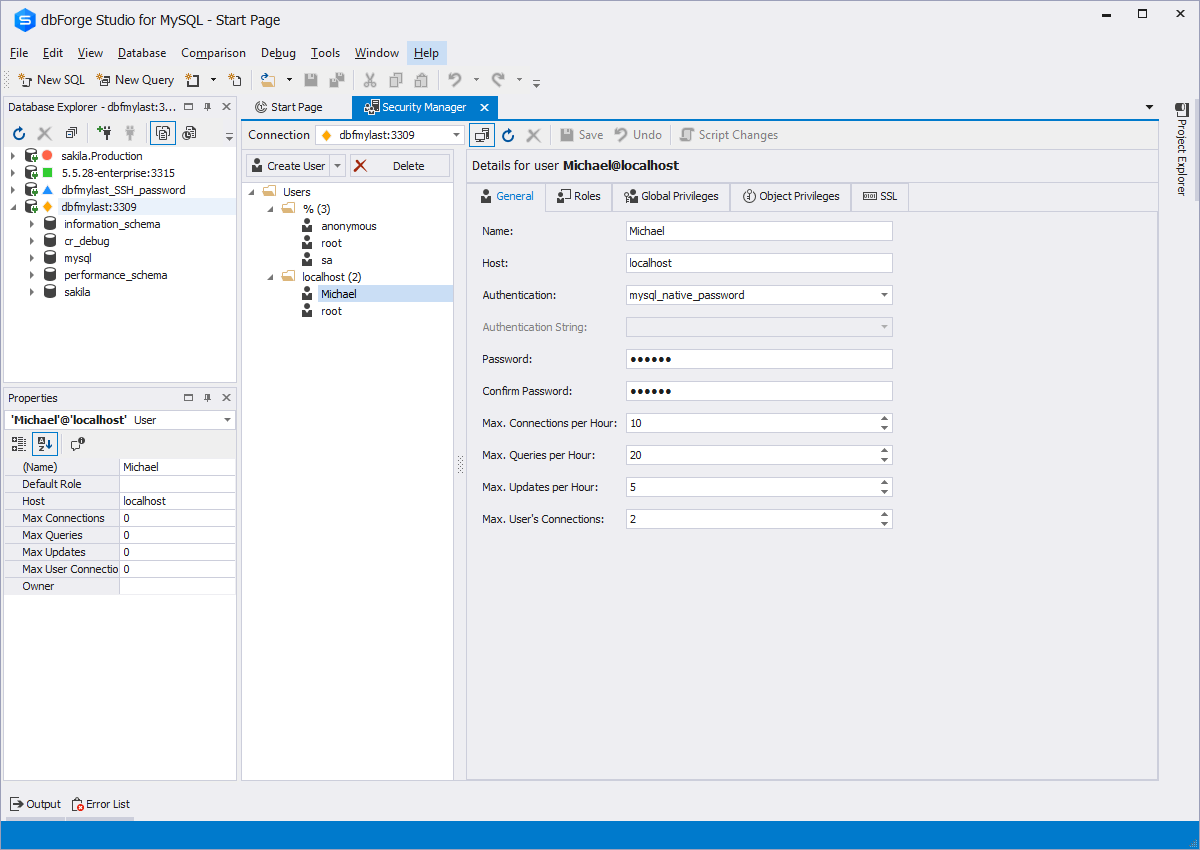

مدير الأمن dbForge

يعد Security Manager جزءًا من مجموعة dbForge Studio for MySQL ، مما يضيف إليه أداة قوية لإدارة الأمان في قواعد بيانات MySQL. مع وظائف موسعة وواجهة مستخدم عملية وسهلة ، تهدف إلى تسهيل مهام إدارة الأمان الروتينية ، مثل إدارة حسابات وامتيازات مستخدمي MySQL.

يؤدي استخدام مدير الأمن إلى تحسين إنتاجية موظفي تكنولوجيا المعلومات. كما يوفر مزايا أخرى ، مثل استبدال عمليات سطر الأوامر المعقدة بإدارة مرئية أبسط لحسابات مستخدمي MySQL وامتيازاتها. تساعد الأداة أيضًا في زيادة أمان قاعدة البيانات ، وذلك بفضل إجراءات الإدارة المبسطة التي تقلل الأخطاء وتقليل الوقت المطلوب من موظفي الإدارة.

من خلال علامات التبويب الخمس لنافذة مدير الأمان ، يمكنك إنشاء حسابات مستخدمين ببضع نقرات فقط ، ومنح كل واحد امتيازات عامة وامتيازات كائن. بمجرد إنشاء الحسابات ، يمكنك مراجعة إعداداتها في لمح البصر للتأكد من أنك لم ترتكب أي أخطاء.

يمكنك تنزيل إصدار مجاني تمامًا من dbForge Studio لـ MySQL ، والذي يوفر وظائف أساسية. ثم هناك إصدارات Standard و Professional و Enterprise ، بأسعار تصل إلى حوالي 400 دولار.

الكلمات النهائية: قواعد بيانات آمنة حقًا

من الشائع أن تعتقد المؤسسات أن بياناتها آمنة فقط لأن لديها نسخًا احتياطية وجدران حماية. ولكن هناك العديد من الجوانب الأخرى لأمان قاعدة البيانات التي تتجاوز تلك التدابير الأمنية. أثناء اختيار خادم قاعدة البيانات ، يجب على المنظمة مراعاة الجوانب المذكورة أعلاه ، وكلها تعني إعطاء خوادم قاعدة البيانات الأهمية التي تتمتع بها في الإدارة الإستراتيجية للبيانات الهامة للمؤسسة.