فهم إحضار التشفير والمفاتيح الخاصة بك (BYOE)

نشرت: 2022-11-10الحجة الرئيسية ضد الحوسبة السحابية التي طرحها منتقدوها هي الأمن. تضمن BYOE أمان جميع خدماتك السحابية. دعونا نرى كيف.

في الحوسبة السحابية ، لا يمتلك مالك البيانات سيطرة مباشرة عليها ويضطر إلى الاعتماد على مزود الخدمة السحابية للحفاظ على سلامتها من الوصول غير المصرح به. الحل الأكثر شيوعًا لحماية المعلومات الموجودة في السحب هو تشفيرها.

تكمن مشكلة تشفير البيانات في أنه لا يمنع المستخدمين غير المصرح لهم من الوصول إلى البيانات فحسب ، بل يضيف أيضًا تعقيدات لاستخدام البيانات للمستخدمين المصرح لهم بشكل شرعي.

لنفترض أن شركة ما تستضيف بياناتها في شكل مشفر على البنية التحتية لمزود الخدمة السحابية (CSP). في هذه الحالة ، يحتاج إلى شكل فعال من أشكال فك التشفير لا يجعل من الصعب على المستخدمين استخدام البيانات والتطبيقات ، أو يؤثر سلبًا على تجربة المستخدم الخاصة بهم.

يقدم العديد من موفري الخدمات السحابية لعملائهم خيار الاحتفاظ ببياناتهم مشفرة ، مما يمنحهم أدوات لجعل فك التشفير شفافًا ولا يلاحظه المستخدمون المعتمدون.

ومع ذلك ، فإن أي نظام تشفير قوي يتطلب مفاتيح تشفير. وعندما يتم تنفيذ تشفير البيانات بواسطة نفس CSP الذي يحتفظ بالبيانات ، يتم الاحتفاظ بمفاتيح التشفير بواسطة CSP أيضًا.

لذلك ، بصفتك عميلًا لـ CSP ، لا يمكنك التحكم الكامل في بياناتك ، حيث لا يمكنك الوثوق في أن CSP الخاص بك سيحافظ على مفاتيح التشفير آمنة تمامًا. قد يؤدي أي تسرب لهذه المفاتيح إلى ترك بياناتك مكشوفة تمامًا للوصول غير المصرح به.

لماذا تحتاج BYOE

يمكن أيضًا الإشارة إلى BYOE (إحضار التشفير الخاص بك) باسم BYOK (أحضر مفاتيحك الخاصة) ، على الرغم من أن هذه مفاهيم جديدة إلى حد ما ، فقد تعطي الشركات المختلفة لكل اختصار معنى مختلفًا.

BYOE هو نموذج أمان مصمم خصيصًا للحوسبة السحابية ، والذي يسمح لعملاء الخدمة السحابية باستخدام أدوات التشفير الخاصة بهم وإدارة مفاتيح التشفير الخاصة بهم.

في نموذج BYOE ، يقوم عملاء CSP بنشر مثيل افتراضي من برنامج التشفير الخاص بهم ، جنبًا إلى جنب مع التطبيق الذي يستضيفونه في السحابة.

تم تكوين التطبيق بحيث تتم معالجة جميع معلوماته بواسطة برنامج تشفير. يقوم هذا البرنامج بتشفير البيانات وتخزينها في شكل نص مشفر في مستودع البيانات المادية لموفر الخدمة السحابية.

من المزايا المهمة لـ BYOE أنها تتيح للشركات استخدام الخدمات السحابية لاستضافة بياناتها وتطبيقاتها مع الامتثال لمعايير خصوصية البيانات التي تفرضها الجهات التنظيمية في صناعات معينة. حتى في بيئات الجهات الخارجية متعددة المستأجرين.

يسمح هذا النهج للشركات باستخدام تقنية التشفير التي تلبي احتياجاتها على أفضل وجه ، بغض النظر عن البنية التحتية لتكنولوجيا المعلومات لمزود الخدمة السحابية.

فوائد BYOE

الفوائد الرئيسية التي يمكنك الحصول عليها من استخدام BYOE هي:

- زيادة أمان البيانات المستضافة على البنى التحتية التابعة لجهات خارجية.

- تحكم كامل في تشفير البيانات ، بما في ذلك الخوارزمية والمفاتيح.

- المراقبة والتحكم في الوصول كقيمة مضافة.

- تشفير وفك تشفير شفاف حتى لا يؤثر على تجربة استخدام البيانات.

- إمكانية تعزيز الأمان باستخدام وحدات أمان الأجهزة.

يُعتقد عمومًا أنه يكفي تشفير المعلومات لتكون في مأمن من المخاطر ، ولكن هذا ليس هو الحال. يكون مستوى أمان البيانات المشفرة عالياً بقدر مستوى أمان المفاتيح المستخدمة لفك تشفيرها. إذا تم الكشف عن المفاتيح ، سيتم كشف البيانات ، حتى لو كانت مشفرة.

BYOE هي طريقة لمنع ترك أمان مفاتيح التشفير للصدفة والأمان الذي ينفذه طرف ثالث ، أي CSP الخاص بك.

BYOE هو القفل النهائي لنظام حماية البيانات الذي قد يكون لولا ذلك خرق خطير. مع BYOE ، حتى إذا تم اختراق مفاتيح التشفير الخاصة بـ CSP ، فلن يتم اختراق بياناتك.

كيف يعمل BYOE

يتطلب مخطط الأمان BYOE أن يقدم CSP لعملائه خيار استخدام خوارزميات التشفير ومفاتيح التشفير الخاصة بهم.

لاستخدام هذه الآلية دون التأثير على تجربة المستخدم ، ستحتاج إلى نشر مثيل افتراضي لبرنامج التشفير الخاص بك إلى جانب التطبيقات التي تستضيفها على CSP الخاص بك.

يجب تكوين تطبيقات المؤسسة في مخطط BYOE بحيث تمر جميع البيانات التي يتعاملون معها عبر تطبيق التشفير.

يقع هذا التطبيق كوكيل بين الواجهة الأمامية والخلفية لتطبيقات عملك بحيث لا يتم نقل البيانات أو تخزينها بدون تشفير في أي وقت.

يجب عليك التأكد من أن النهاية الخلفية لتطبيقات عملك تخزن إصدارًا نصيًا مشفرًا لبياناتك في مستودع البيانات المادي لـ CSP الخاص بك.

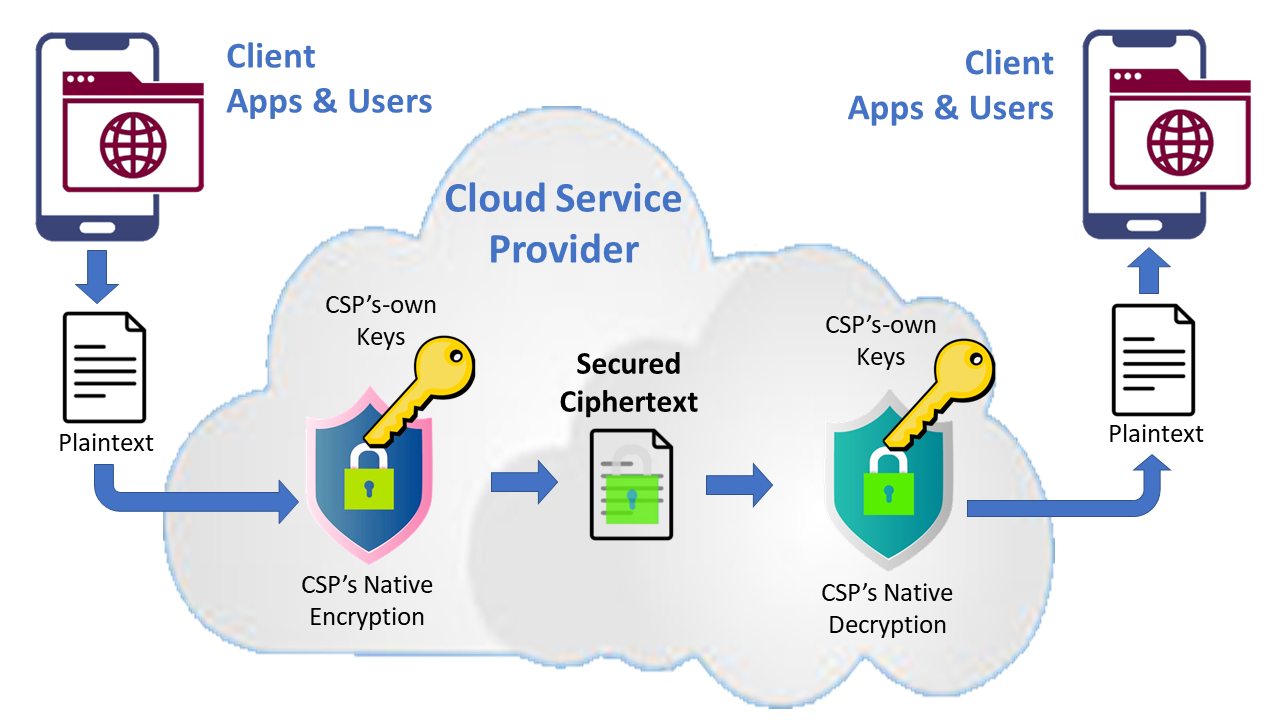

BYOE مقابل التشفير الأصلي

توفر الهياكل التي تنفذ BYOE ثقة أكبر في حماية بياناتك من حلول التشفير الأصلية التي يوفرها CSPs. أصبح هذا ممكنًا باستخدام بنية تحمي قواعد البيانات المهيكلة بالإضافة إلى الملفات غير المهيكلة وبيئات البيانات الضخمة.

باستخدام الامتدادات ، تتيح لك حلول BYOE الأفضل من نوعها استخدام البيانات حتى أثناء عمليات التشفير وإعادة فتح المفاتيح. من ناحية أخرى ، يعد استخدام حل BYOE لمراقبة الوصول إلى البيانات وتسجيله طريقة لتوقع اكتشاف التهديدات واعتراضها.

هناك أيضًا حلول BYOE تقدم ، كقيمة مضافة ، تشفير AES عالي الأداء ، معززًا بتسريع الأجهزة ، وسياسات التحكم في الوصول الحبيبية.

وبهذه الطريقة ، يمكنهم تحديد من يمكنه الوصول إلى البيانات ، وفي أي وقت ، ومن خلال أي عمليات ، دون الحاجة إلى اللجوء إلى أدوات مراقبة محددة.

ادارة المفاتيح

بالإضافة إلى استخدام وحدة التشفير الخاصة بك ، ستحتاج إلى برنامج إدارة مفتاح التشفير (EKM) لإدارة مفاتيح التشفير الخاصة بك.

يسمح هذا البرنامج لمسؤولي تكنولوجيا المعلومات والأمن بإدارة الوصول إلى مفاتيح التشفير ، مما يسهل على الشركات تخزين مفاتيحها الخاصة وإبقائها بعيدًا عن أيدي الأطراف الثالثة.

هناك أنواع مختلفة من مفاتيح التشفير بناءً على نوع البيانات المراد تشفيرها. لكي تكون فعالة حقًا ، يجب أن يكون برنامج EKM الذي تختاره قادرًا على التعامل مع أي نوع من المفاتيح.

تعد إدارة مفاتيح التشفير المرنة والفعالة ضرورية عندما تجمع الشركات بين الأنظمة السحابية والأنظمة المحلية والظاهرية.

تقوية BYOE مع HSM

وحدة أمان الأجهزة ، أو HSM ، هي جهاز أمان مادي يستخدم لأداء عمليات التشفير بسرعة وبأقصى قدر من الأمان. تتضمن عمليات التشفير هذه التشفير وإدارة المفاتيح وفك التشفير والمصادقة.

تم تصميم HSMs لتحقيق أقصى قدر من الثقة والمتانة وهي مثالية لحماية البيانات المصنفة. يمكن نشرها كبطاقات PCI Express ، أو كأجهزة قائمة بذاتها مع واجهات شبكة Ethernet ، أو ببساطة أجهزة USB خارجية.

لديهم أنظمة التشغيل الخاصة بهم ، والمصممة خصيصًا لتحقيق أقصى قدر من الأمان ، كما أن وصولهم إلى الشبكة محمي بجدار حماية.

عند استخدام HSM بالاقتران مع BYOE ، يتولى HSM دور الوكيل بين تطبيقات الأعمال وأنظمة التخزين الخاصة بـ CSP ، مع الاهتمام بجميع عمليات معالجة التشفير الضرورية.

باستخدام HSM لمهام التشفير ، فإنك تضمن أن هذه المهام لا تفرض تأخيرات مزعجة على التشغيل العادي لتطبيقاتك. بالإضافة إلى ذلك ، باستخدام HSM ، يمكنك تقليل فرص تدخل المستخدمين غير المصرح لهم في إدارة المفاتيح أو خوارزميات التشفير.

بحثا عن المعايير

عند اعتماد نظام أمان BYOE ، يجب أن تنظر إلى ما يمكن أن يفعله CSP. كما رأينا خلال هذه المقالة ، لكي تكون بياناتك آمنة حقًا في البنية التحتية لـ CSP ، يجب أن يضمن CSP أنه يمكنك تثبيت برنامج التشفير الخاص بك أو HSM جنبًا إلى جنب مع تطبيقاتك ، وأن البيانات سيتم تشفيرها في مستودعات CSP ، وأنك لن تتمكن أنت ولا أي شخص آخر من الوصول إلى مفاتيح التشفير.

يمكنك أيضًا استكشاف بعض أفضل حلول وسيط أمان الوصول إلى السحابة لتوسيع أنظمة الأمان داخل الشركة.