了解自带加密和密钥 (BYOE)

已发表: 2022-11-10批评者提出的反对云计算的主要论据是安全性。 BYOE 确保您所有云服务的安全性。 让我们看看如何。

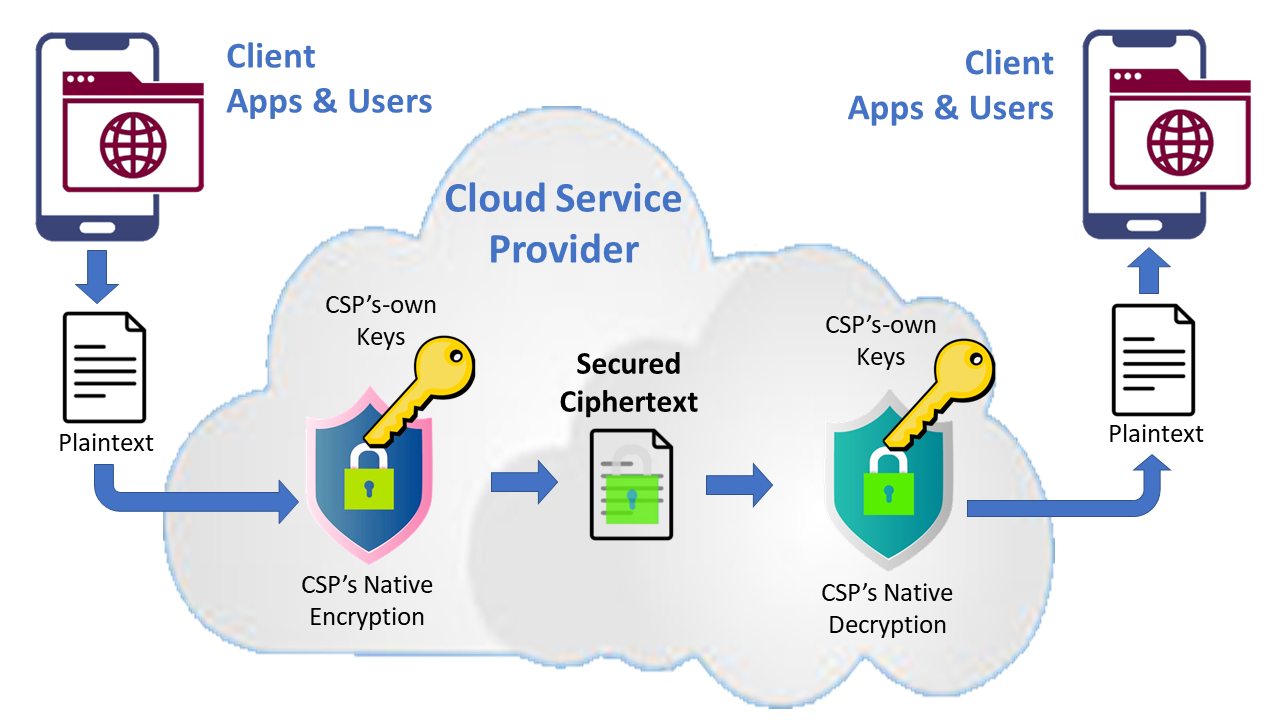

在云计算中,数据的所有者无法直接控制数据,被迫依赖云服务提供商来保护数据免受未经授权的访问。 保护云中信息的最普遍接受的解决方案是对其进行加密。

数据加密的问题在于,它不仅可以防止未经授权的用户访问数据,而且还增加了合法授权用户使用数据的复杂性。

假设一家公司将其数据以加密形式托管在云服务提供商 (CSP) 的基础架构上。 在这种情况下,它需要某种有效的解密形式,不会使用户难以使用数据和应用程序,或对其用户体验产生负面影响。

许多云提供商为他们的客户提供保持数据加密的选项,为他们提供使解密透明且不会被授权用户注意到的工具。

但是,任何健壮的加密方案都需要加密密钥。 当数据加密由持有数据的同一 CSP 执行时,加密密钥也由该 CSP 持有。

因此,作为 CSP 的客户,您无法完全控制您的数据,因为您无法相信您的 CSP 会确保加密密钥完全安全。 这些密钥的任何泄漏都可能使您的数据完全暴露在未经授权的访问之下。

为什么需要 BYOE

BYOE(自带加密)也可以称为 BYOK(自带密钥),尽管这些是相当新的概念,不同的公司可能会给每个首字母缩写词赋予不同的含义。

BYOE 是专门为云计算量身定制的安全模型,它允许云服务客户使用自己的加密工具并管理自己的加密密钥。

在 BYOE 模型中,CSP 的客户部署他们自己的加密软件的虚拟化实例,以及他们在云中托管的应用程序。

该应用程序的配置方式使其所有信息都由加密软件处理。 该软件对数据进行加密,并以密文形式将其存储在云服务提供商的物理数据存储库中。

BYOE 的一个重要优势是它允许公司使用云服务来托管他们的数据和应用程序,同时遵守某些行业监管机构规定的数据隐私标准。 即使在多租户、第三方环境中。

这种方法允许公司使用最能满足其需求的加密技术,而不管云服务提供商的 IT 基础设施如何。

BYOE 的好处

使用 BYOE 可以获得的主要好处是:

- 提高托管在第三方基础架构上的数据的安全性。

- 完全控制数据加密,包括算法和密钥。

- 监控和访问控制作为附加值。

- 加解密透明,不影响数据使用体验。

- 可以通过硬件安全模块加强安全性。

人们普遍认为,对信息进行加密就足以避免风险,但事实并非如此。 加密数据的安全级别仅与用于解密它的密钥的安全性一样高。 如果密钥被公开,数据将被公开,即使它是加密的。

BYOE 是一种防止加密密钥的安全性被遗漏以及由第三方(即您的 CSP)实施的安全性的方法。

BYOE 是数据保护计划的最后一道防线,否则会造成危险的破坏。 使用 BYOE,即使您的 CSP 的加密密钥被泄露,您的数据也不会被泄露。

BYOE 的工作原理

BYOE 安全方案要求 CSP 为其客户提供使用他们自己的加密算法和加密密钥的选项。

要在不影响用户体验的情况下使用此机制,您需要在 CSP 上托管的应用程序旁边部署加密软件的虚拟化实例。

必须配置 BYOE 方案中的企业应用程序,以便它们处理的所有数据都通过加密应用程序。

此应用程序充当业务应用程序的前端和后端之间的代理,因此在任何时候都不会移动或存储未加密的数据。

您必须确保业务应用程序的后端将数据的密文版本存储在 CSP 的物理数据存储库中。

BYOE 与本机加密

与 CSP 提供的本机加密解决方案相比,实施 BYOE 的架构在保护您的数据方面更有信心。 这是通过使用保护结构化数据库以及非结构化文件和大数据环境的架构来实现的。

通过使用扩展,BYOE 的同类最佳解决方案使您即使在加密和重新加密操作期间也可以使用数据。 另一方面,使用 BYOE 解决方案来监控和记录数据访问是预测威胁检测和拦截的一种方式。

也有 BYOE 解决方案作为附加值提供高性能 AES 加密,通过硬件加速和精细访问控制策略增强。

通过这种方式,他们可以确定谁可以在什么时间以及通过哪些流程访问数据,而无需求助于特定的监控工具。

密钥管理

除了使用您自己的加密模块之外,您还需要加密密钥管理 (EKM) 软件来管理您的加密密钥。

该软件允许 IT 和安全管理员管理对加密密钥的访问,使公司能够更轻松地存储自己的密钥并使它们不落入第三方手中。

根据要加密的数据类型,存在不同类型的加密密钥。 要真正有效,您选择的 EKM 软件必须能够处理任何类型的密钥。

当公司将云系统与本地和虚拟系统相结合时,灵活高效的加密密钥管理至关重要。

使用 HSM 强化 BYOE

硬件安全模块或 HSM 是一种物理安全设备,用于快速执行加密操作并具有最高的安全性。 这种加密操作包括加密、密钥管理、解密和认证。

HSM 旨在实现最大的信任和稳健性,是保护机密数据的理想选择。 它们可以部署为 PCI Express 卡、带有以太网网络接口的独立设备或简单的外部 USB 设备。

他们有自己的操作系统,专为最大限度地提高安全性而设计,他们对网络的访问受到防火墙的保护。

当您将 HSM 与 BYOE 结合使用时,HSM 将充当您的业务应用程序和 CSP 的存储系统之间的代理角色,负责所有必要的加密处理。

通过将 HSM 用于加密任务,您可以确保这些任务不会对应用程序的正常操作造成烦人的延迟。 此外,使用 HSM,您可以最大限度地减少未经授权的用户干扰您的密钥或加密算法管理的机会。

寻找标准

在采用 BYOE 安全方案时,您应该看看您的 CSP 可以做什么。 正如我们在整篇文章中所看到的,为了让您的数据在 CSP 的基础架构中真正安全,CSP 必须确保您可以安装自己的加密软件或 HSM 以及您的应用程序,数据将在 CSP 的存储库中加密,并且您和其他任何人都无法访问加密密钥。

您还可以探索一些最佳的云访问安全代理解决方案,以扩展组织的本地安全系统。