8 soluções de perímetro definido por software (SDP) para pequenas e grandes empresas

Publicados: 2022-02-01Usar a solução certa de perímetro definido por software (SDP) pode ajudá-lo a proteger seus ativos e infraestrutura organizacionais contra invasores e usuários não autorizados.

Escusado será dizer que a força de trabalho distribuída está prevalecendo em todo o mundo, especialmente após a atual pandemia. Os usuários podem se conectar à sua rede organizacional de qualquer lugar, usando qualquer dispositivo e conectividade, o que pode ser inseguro.

É por isso que é essencial ter uma abordagem de segurança mais forte, como soluções de perímetro definidas por software, em vez de depender de uma abordagem baseada em rede.

Embora a arquitetura de rede tradicional forneça segurança separando sua rede do mundo externo usando tecnologias como firewalls, roteadores, etc., para controles de acesso, esses métodos são baseados em acessibilidade e visibilidade.

Com perímetros de rede borrados no cenário atual com a chegada das tecnologias em nuvem, existem vários pontos de entrada para se infiltrar nos controles de acesso tradicionais. Sua força de trabalho e dispositivos externos podem apresentar vários riscos, o suficiente para causar falhas de segurança e tornar seus métodos tradicionais inadequados.

As soluções SDP podem ajudá-lo a enfrentar esses riscos fornecendo controles de acesso poderosos e sem riscos.

Neste artigo, descobriremos algumas coisas sobre SDPs, como eles são úteis e algumas das melhores soluções de SDP que você pode introduzir em seu kit de ferramentas de segurança organizacional.

Vamos começar!

O que são soluções de perímetro definidas por software (SDP)?

O perímetro definido por software (SDP) é uma abordagem de segurança para proteger infraestruturas, como roteadores, servidores, aplicativos e sistemas conectados à Internet. Ele oculta os sistemas hospedados na nuvem e no local de invasores e terceiros. E as soluções com recursos SDP são conhecidas como soluções de perímetro definido por software ou soluções SDP.

Essa abordagem de segurança visa estabelecer um perímetro de rede com a ajuda de software em vez de hardware. As empresas que usam uma solução SDP basicamente tornam sua infraestrutura e sistemas invisíveis para mantê-los protegidos contra usuários e invasores não autorizados.

O SDP foi desenvolvido em 2007 pela Defense Information System Agency (DISA). Além disso, a Cloud Security Alliance (CSA) se interessou pelo conceito SDP e desenvolveu sua estrutura. Curiosamente, o Google foi uma das primeiras organizações a adotar a ideia e criar uma solução SDP – GoogleBeyond Corp.

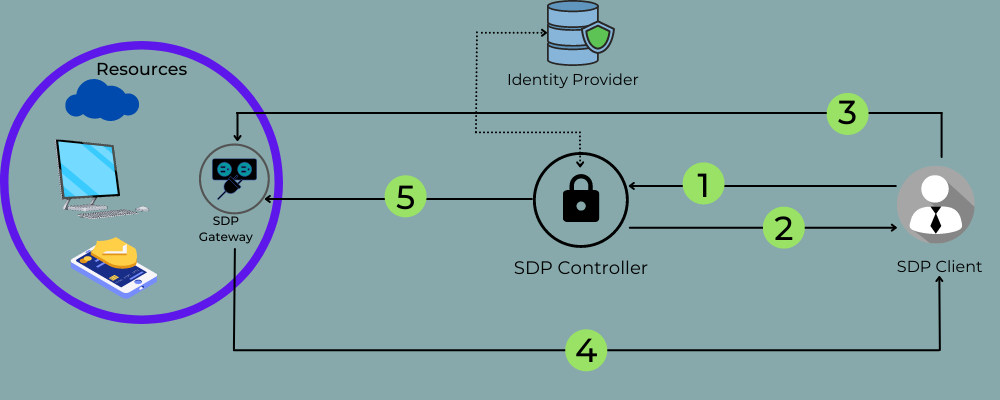

Como funcionam as soluções SDP?

Em vez de depender de métodos tradicionais baseados em segurança de rede, as soluções SDP ajudam a proteger todos os aplicativos, usuários e sua conectividade. Uma solução de perímetro definido por software cria um perímetro ou limite virtual em torno dos ativos e da infraestrutura de uma empresa em sua camada de rede.

Esse perímetro separa os ativos dos controles externos baseados em acesso, restringindo os privilégios do usuário e permitindo o acesso à rede. Uma solução SDP pode autenticar a identidade do usuário e os dispositivos. Ele permite que você acesse os ativos somente após avaliar o estado do dispositivo e validar a identidade do usuário.

Assim, quando a solução SDP autentica o dispositivo e o usuário, ela cria uma conexão separada entre o dispositivo e o servidor que tenta acessar. O usuário autenticado recebe uma conexão de rede separada e não está conectado a uma rede mais ampla. Ninguém além do usuário autenticado pode acessar esta rede e os serviços aprovados.

Essa estratégia forma uma segurança robusta para a organização que implementa uma solução SDP. Impede que invasores e não autorizados se infiltrem na rede ou acessem os ativos.

Benefícios das Soluções SDP para o seu negócio?

Com riscos crescentes de segurança cibernética, força de trabalho distribuída e uso de vários dispositivos, estratégias como soluções de perímetro definido por software (SDP) parecem fazer sentido. Vamos entender como as soluções SDP podem ser benéficas para o seu negócio.

Maior segurança na Internet

A Internet traz riscos inerentes de invasores que desejam invadir sua rede e sistemas para roubar informações, assumir contas e representar várias ameaças. O risco se tornou mais grave após arranjos de força de trabalho distribuídos, como o trabalho em casa. Agora, seus funcionários, freelancers ou contratados podem estar trabalhando com você em todo o mundo usando diferentes dispositivos e redes, o que pode ser inseguro.

Assim, você pode proteger sua rede e ativos organizacionais de agentes mal-intencionados usando uma solução SDP. Ele ajuda você a aumentar a segurança da Internet em sua organização para cada usuário e dispositivo, evitando usuários não autorizados.

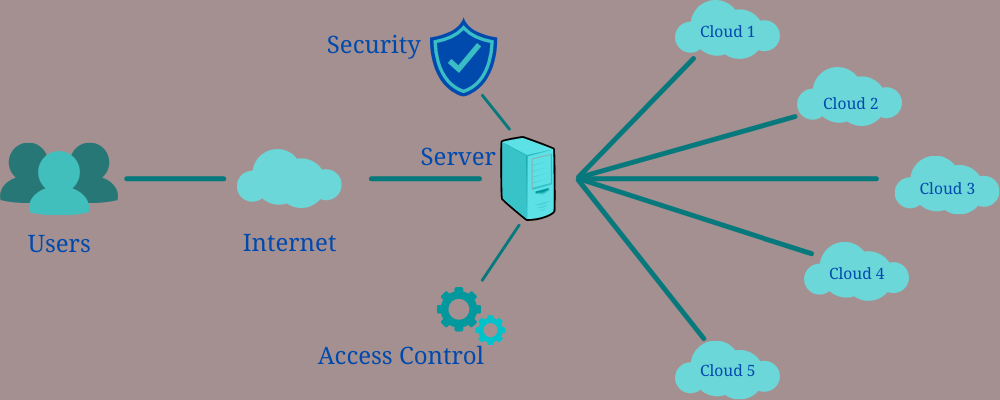

Acesso mais seguro a várias nuvens

Você pode acessar com segurança vários serviços em nuvem usando apenas um ambiente usando uma solução SDP.

Você pode estar usando serviços como o Microsoft Office 365, serviços de infraestrutura da AWS, uma plataforma de desenvolvimento em nuvem, armazenamento em nuvem e outros serviços. Todos eles precisam de segurança, e uma solução SDP é uma ótima maneira de protegê-los. Isso também ajudará você a iniciar sua jornada de segurança Zero Trust, protegendo todas as conexões, dispositivos e usuários, independentemente de onde estejam localizados ou hospedados.

Fusões e aquisições mais rápidas

Fusões e Aquisições (M&A) com métodos tradicionais podem ser muito complexas e demoradas ao convergir redes, dispositivos, IPs e ativos. O uso de uma solução SDP simplificará esse processo e os protegerá com políticas de segurança rígidas que exigem autenticação adequada para cada usuário e dispositivo. Também reduzirá o tempo gasto na resolução dos processos para iniciar rapidamente e executar suas operações.

Baixos riscos de terceiros

Muitas vezes, as organizações podem conceder privilégios extras a usuários de terceiros que eles não precisam para cumprir suas funções. Se você não monitorar o acesso de seus usuários de terceiros adequadamente, isso pode criar brechas de segurança para invasores.

Mas se você usar uma solução SDP, poderá resolver essa preocupação fornecendo acesso necessário a todos os usuários, incluindo usuários de terceiros, o suficiente para realizar seus trabalhos. Os usuários autorizados só podem acessar sua rede, aplicativos e ativos aos quais têm permissão. Portanto, eles não poderão ver outros ativos ou fazer alterações neles. Isso reduz significativamente os riscos de segurança.

Uma alternativa à VPN

O uso de VPNs às vezes pode ser tedioso, difícil de gerenciar e convidar a riscos de segurança. A VPN pode oferecer acesso criptografado, mas pode não permitir que você acesse uma determinada rede. É por isso que muitas organizações estão procurando uma alternativa melhor e mais segura para VPNs, como soluções SDP.

Além dos benefícios acima, as soluções SDP também podem ajudá-lo a restringir o acesso mais amplo à rede para que os usuários possam acessar apenas serviços específicos e evitar vulnerabilidades e varreduras de portas por invasores e softwares mal-intencionados. Uma solução SDP pode oferecer suporte a vários dispositivos, conectar vários sistemas e isolar dados e aplicativos de missão crítica para segurança.

Portanto, se você deseja introduzir o SDP em sua organização, aqui estão algumas das melhores soluções de perímetro definido por software (SDP) para pequenas e grandes empresas.

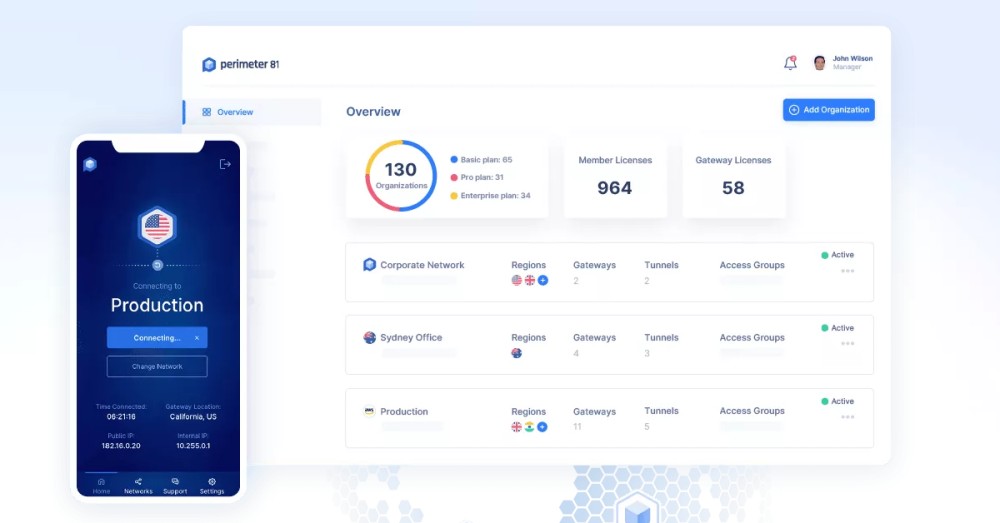

Perímetro 81

Construa uma parede de concreto em torno de sua rede com a solução de perímetro definido por software do Perimeter 81 e substitua o legado de VPN. Ele pode ajudá-lo a criar um livro de políticas de acesso mais forte e flexível para autenticação de dispositivo e usuário.

O Perimeter 81 implanta ferramentas de segurança para organizações modernas com usuários remotos, requisitos de acesso e redes de nuvem complexas. Isso ajudará a reduzir a superfície de ataque, fornecendo a cada usuário acesso limitado e exclusivo às redes em nuvem. Além disso, oferece acesso Zero Trust, controles de acesso granulares e segurança híbrida.

O SDP do Perimeter 81 fornece um utilitário de microssegmentação para que você possa dar acesso a uma determinada rede de cada vez e proteger suas informações mais confidenciais. O painel central também ajuda a criar uma política central com base no dispositivo, local, usuário e muito mais.

Se você deseja SDP para sua nuvem ou infraestrutura local, pode aproveitar todo o modelo SDP para integrar-se à sua organização. Ele oferece muitos outros benefícios, como superar as limitações de hardware, fornecer proteção de várias camadas, trabalhar remotamente com a mesma potência.

Experimente as vantagens do SDP em sua organização, com o Perimeter 81 por US$ 8/usuário/mês mais US$ 40/mês/gateway. Aproveite uma garantia de reembolso de 30 dias em todos os planos.

Appgate

Fortaleça e simplifique seus controles de acesso para cada usuário com a solução de perímetro definido por software da Appgate. Ele ajuda a reduzir a superfície de ataque ao conceder acesso e autorização a usuários limitados, ao mesmo tempo em que torna as cargas de trabalho, aplicativos e portas invisíveis para outros.

Verifique a identidade de cada usuário com base no contexto, como data, hora, postura do dispositivo, função e local, e ajuste os direitos dinamicamente de acordo com as alterações de identidade. O uso da microssegmentação ajuda a eliminar o acesso e a visibilidade de recursos indesejados.

Além disso, o tráfego bidirecional seguro ajuda a controlar todas as conexões entre os recursos. Você também pode reduzir a complexidade simplificando algumas políticas, oferecendo hospedagem flexível e acesso de usuário, automatizando o acesso e muito mais. Além disso, o SDP pode oferecer alto desempenho, ou seja, 93% de eficiência e menos de 1 ms de latência, além de aumentar sua produtividade e reduzir o uso de várias ferramentas.

Com vários tunelamentos, você pode conectar usuários simultaneamente ao SaaS aprovado, recursos locais e nuvem. O acesso Zero Trust permite automação simplificada, como políticas automatizadas, infraestrutura automatizada, fluxos de trabalho, verificação de dispositivos e colocação de dados em funcionamento. Além disso, permita que seus usuários trabalhem em ambientes híbridos sem reautenticar ou alternar, a menos que haja um requisito de autenticação multifator.

Confiança zero da Cloudflare

Use o acesso ao aplicativo Zero Trust da Cloudflare e acabe com phishing, malware e perda de dados. Ele impede você dessas ferramentas tradicionais que conectam usuários a vários aplicativos corporativos e concedem acesso, o que expõe você à perda de dados.

A Cloudflare substitui os métodos tradicionais pelo SDP de borda global, tornando a Internet mais segura e rápida para usuários em todo o mundo. Ele oferece uma rede segura, confiável e rápida para seus clientes, parceiros e funcionários para ajudá-los a fazer seu trabalho. Você também obtém controles consistentes em aplicativos locais, SaaS e em nuvem.

O acesso Zero Trust da Cloudflare se integra a muitos provedores de identidade disponíveis. Ele também protege seus aplicativos com regras de postura, identidade e orientadas ao contexto do usuário. Além disso, você pode auditar facilmente as atividades de seus funcionários dentro de seus aplicativos SaaS.

Isole os sistemas dos endpoints para bloquear malware e phishing antes que eles ataquem usando um gateway seguro. O Cloudflare Zero Trust oferece 80% menos tempo para resolver a postura de segurança, uma redução de 91% nos ataques de superfície e tempo de configuração em 30 minutos para desbloquear uma Internet mais segura e acesso mais rápido a aplicativos.

Obtenha recursos impressionantes em todos os planos que você adquirir, incluindo roteamento privado, firewall de rede, acesso à nuvem, gateway seguro, inspeção HTTP/s e resolução DNS. Use a plataforma GRATUITAMENTE para até 50 usuários ou pague US$ 7/usuário para obter mais benefícios.

Twingate

Twingate torna o acesso à rede Zero Trust simples para você. Ele implementa o privilégio de acesso mínimo a recursos privados e oferece uma excelente experiência ao usuário final. Ele também protege dispositivos, recursos e usuários individuais em vez de apenas redes para ajudar as empresas a proteger suas informações críticas.

O Twingate usa uma identidade de usuário verificada em vez de um endereço IP para definir direitos de acesso à rede, conceder acesso por contexto de usuário (como local, hora, data, postura do dispositivo etc.) e fornecer políticas ajustadas com análises para melhor visibilidade.

Twingate não precisa de reendereçamento ou reconfiguração de sua infraestrutura e facilita a configuração do usuário final, assim como instalar um aplicativo. Você pode experimentar o Twingate sem substituir a VPN implantando o Zero Trust em 25 minutos. Além disso, você pode usar a autenticação de dois fatores para qualquer coisa, incluindo RDP, SSH e outros serviços. Ele também oferece suporte a provedores de identidade como OneLogin, Google Workspace, Azure AD e Okta.

Twingate é GRATUITO para até 5 usuários. Custa US$ 10/mês/usuário para até 150 usuários, incluindo cinco dispositivos por usuário, dez redes remotas, integração de provedor de identidade, controle de acesso em nível de recurso e muito mais.

ZonaZero

ZoneZero oferece uma solução de segurança Zero Trust centralizada baseada em identidade e autenticação multifator para cada usuário, como usuários de VPN, usuários de rede, usuários de acesso remoto e muito mais. Você também pode adicionar autenticação multifator secundária a qualquer aplicativo, incluindo serviços proprietários, aplicativos legados, compartilhamentos de arquivos, SFTP, bancos de dados, aplicativos da Web, SSH, RDP etc.

ZoneZero fornece quase tudo que você precisa em um só lugar, como:

- Separando planos de controle e dados

- Aplicando as políticas de usuário necessárias

- Permitindo que você obtenha segmentação com base na identidade dentro de sua rede

- Apresentando a autenticação multifator para aplicativo, serviço ou VPN

- Usando a tecnologia de acesso reverso da Safe-T

- Oferecendo Zero Trust baseado em identidade

- Permitindo implantação rápida e implementação perfeita

- Oferecendo gerenciamento central para total eficácia e transparência

Zscaler

O Zscaler fornece acesso Zero Trust perfeitamente a aplicativos privados executados no data center ou na nuvem pública. Você não precisa escolher entre segurança e experiência do usuário com esta solução; ele faz as duas coisas simultaneamente. Também torna seus sistemas e aplicativos invisíveis para usuários não autorizados e protege seus dados essenciais.

O Zscaler oferece suporte a dispositivos gerenciados, dispositivos não gerenciados e aplicativos privados. Você pode desfrutar de acesso contínuo entre dispositivos e aplicativos e obter visibilidade total do tráfego para uma solução de problemas mais rápida e uma melhor experiência do usuário. Ele também oferece aos usuários autorizados acesso direto a aplicativos privados para minimizar o risco de movimento lateral.

Seus administradores de rede não precisarão gerenciar políticas de FW ou ACLs e redes de segmento. Em vez disso, os microtúneis permitem segmentar por aplicação. Você também pode proteger seus aplicativos privados usando túneis criptografados baseados em PKI e TLS personalizados.

A API do Zscaler torna o Zero Trust mais fácil para a TI, e sua API cria políticas de acesso automaticamente para os aplicativos descobertos e gera segmentação automática das cargas de trabalho dos aplicativos. Com a arquitetura de acesso à rede Zero Trust do Zscaler, ataques DDoS e vazamentos de IP são raros.

O Zscaler foi projetado para gerenciamento simples, maior escalabilidade, alta disponibilidade e proteção forte. Quer você tenha usuários remotos ou usuários locais, você pode trazer o mesmo poder para todos com a borda de serviço público e privado entregue na nuvem do Zscaler.

Faça um passeio GRATUITO com o Zscaler Private Access para ver como os usuários estão conectados com seus aplicativos privados.

Verizon

Coloque uma camada extra de confiança com o Perímetro Definido por Software da Verizon na proteção de seus ativos contra ataques de rede. Ele aplica a abordagem Zero Trust para segmentação de rede interna, aplicativos em nuvem e acesso remoto.

A Verizon permite que os usuários acessem os recursos da rede isolando os servidores e protegendo-os da exploração do servidor devido a erros de configuração e vulnerabilidades. Sua autenticação multifator evita que sua rede seja roubada, como pass-the-hash, e cria túneis TLS para evitar ataques man-in-the-middle.

Cada instância SDP é atribuída a um único cliente e não pode ser compartilhada com outros, enquanto os gateways e controladores podem ser localizados quando eles precisarem. A solução de segurança também proporcionará um desempenho ultrarrápido para os aplicativos usando um caminho ideal para os dados.

Compre os serviços de que você precisa, instale-os você mesmo e tenha total transparência sobre quais usuários usam quais dispositivos em qual aplicativo e de onde. Os serviços profissionais e gerenciados da Verizon são uma alternativa melhor para monitoramento de rede e gerenciamento interno. Você também obtém SLA líder e ferramentas abrangentes para ajudar sua equipe de TI a se concentrar em seus projetos.

Jamf

Conecte os usuários aos aplicativos, dados e dispositivos com segurança com o Jamf Private Access e aumente a produtividade. Ele ajuda as empresas modernas a garantir o acesso seguro aos recursos se seus funcionários trabalharem em vários locais em dispositivos diferentes. Jamf garante que os usuários certos acessem dispositivos autorizados, independentemente de sua localização.

O Jamf Private Access se integra a provedores de identidade na nuvem para garantir que todos os usuários tenham acesso seguro aos recursos. Oferece Acesso à Rede Zero Trust que substitui a tecnologia VPN e o acesso condicional. Ele constrói um micro túnel para impedir o movimento da rede e permite o mínimo de privilégios de acesso.

O Jamf Private Access fornece infraestrutura de nuvem moderna sem hardware para gerenciar, sem renovação de contratos e sem complexidade para configurar o software. Ele também se integra ao Single Sign-On para eliminar os problemas de gerenciamento de certificados. Além disso, você experimentará conectividade eficiente e rápida, melhor privacidade do usuário final e infraestrutura de rede otimizada, pois permite que aplicativos não comerciais se conectem diretamente à Internet.

Experimente o Jamf Private Access fazendo um teste GRATUITO e compre-o quando tiver desenvolvido confiança.

Conclusão

O uso de estratégias e serviços de segurança robustos, como uma solução de perímetro definido por software (SDP), pode ajudá-lo a proteger seus aplicativos, servidores, sistemas, usuários, dispositivos e rede contra invasores e usuários não autorizados. Isso reduzirá significativamente a superfície de ataque e garantirá que apenas usuários autorizados possam acessar ativos aprovados.

Portanto, se você deseja mudar das abordagens tradicionais de segurança baseadas em rede, pode introduzir uma solução SDP como as que acabamos de discutir e manter sua organização e seus ativos protegidos contra ataques.

Você também pode ver VPN vs. SDP vs. ZTNA.