安全を確保する 5 つのマルウェア除去ツール

公開: 2021-03-18コンピューターやネットワークに感染する悪意のあるプログラムであるマルウェアは、デバイスに厄介な影響を与える可能性があります。

用語 マルウェア コンピュータ ウイルス、トロイの木馬、ランサムウェア、スパイウェアなど、さまざまな悪意のあるソフトウェアが含まれています。 特に仕事に影響がある場合は、ダウンタイム、経済的損失、評判などでこぼこの道を歩むことになります。 それがあなたの資産に侵入するのを避けるために、保護用のマルウェア対策ツールをコンピューターにインストールする必要があります。 マルウェア除去ツール 悪意のあるプログラムを検出して削除し、IT 資産を安全に保つのに役立ちます。

マルウェアから防御するための 5 つの最高のウイルス対策ソフトウェア

1. シマンテック エンドポイント プロテクション

2. Malwarebytes for Business

3.ESET PROTECT Advanced

4. ウェブルート ビジネス エンドポイント プロテクション

5. MVISION エンドポイント セキュリティ

*これらのウイルス対策ソフトウェアは、大規模な組織に適しています。

マルウェアがデバイスに感染する仕組み

マルウェアが資産に侵入する方法はさまざまです。 最も一般的なのは、フィッシング攻撃で送信された電子メールによるものです。 このような電子メールには、悪意のあるプログラムが埋め込まれた本物のファイルを装った添付ファイルが含まれています。

それらをダウンロードしたり、信頼できないリンクを開いたりすることには常に注意する必要があります。 悪意のあるリンクを開くと、マルウェアのペイロードをデバイスに自動的にダウンロードする侵害された Web サイトに誘導されます。

この包括的なマルウェア ガイドで、さまざまなマルウェアがどのように異なる方法で不正アクセスを取得するかを発見してください。

攻撃者はソフトウェアの脆弱性を悪用してマルウェアを配信することもできるため、潜在的な脅威に対抗するための技術的な装備を整えることが重要になります。

マルウェア除去のトップ 5 ウイルス対策ソフトウェア

エンドポイント ウイルス対策ソフトウェア エンドポイント デバイスでマルウェアを防止および検出できるツールです。 これらのツールのほとんどには、ワーム、トロイの木馬、アドウェア、またはウイルスがシステムに侵入するのを防ぐためのファイアウォールがあります。

このウイルス対策およびマルウェア対策ソフトウェアは、デバイスの正常性を評価するツールなど、潜在的なマルウェアの検出と識別などのいくつかの機能を提供します。 マルウェア感染を発見すると、管理者に警告します。

以下のソフトウェア リストに記載されているツールのほとんどは、大規模な組織に適しています。 無料版が必要な場合は、上位の無料ウイルス対策ソフトウェアをご覧ください。

エンドポイント ウイルス対策ソフトウェア リストの資格を得るには、製品は次の条件を満たす必要があります。

- マルウェアを特定し、それを削除する機能を備えている

- ウイルス対策とスパイウェア対策の機能を含める

- 個々のデバイスのヘルス ステータスを提供する

- 新しいウイルス シグネチャが検出されると、更新プログラムを配信します

* 以下は、G2 の 2021 年冬季グリッド レポートからの 5 つの主要なウイルス対策ソフトウェアです。 一部のレビューは、わかりやすくするために編集される場合があります。

1. シマンテック エンドポイント プロテクション

シマンテック エンドポイント プロテクション (SEP) セキュリティへのレイヤー アプローチにより、標的型攻撃、APT (Advanced Persistent Threat)、ゼロデイ脅威などのマルウェア攻撃からエンドポイント デバイスを保護します。

単一の保護と仮想保護を単一の管理コンソールに統合し、拡張された組織化された応答と高いパフォーマンスを提供します。

ユーザーの好み:

「シマンテックは集中管理ポータルで素晴らしい仕事をしてくれました。 Symantec のインターフェースを理解すれば、エージェント/クライアント自体は簡単に展開できます。 ポリシー管理にはいくつかの作業が必要になる可能性がありますが、ソフトウェアのクラスを考えると、基本をカバーしてからいくつかをカバーします。 電子メール通知は私にとって必須であり、このソフトウェアはそれをうまく行っています. イベントが自動的に解決されたかどうかは問題ではありません。 管理者は常に通知を受け取ります。」

- Symantec Endpoint Protection レビュー、Chad G.

ユーザーが嫌いなもの:

「私が好きではない製品の側面はありません。 SEP を使用して、ワークステーションとクライアント コンピューターにウイルスとマルウェアに対する高度な保護を提供しています。 したがって、製品には満足しています。」

- Symantec Endpoint Protection レビュー、Ali T.

2.Malwarebytes for Business

マルウェアバイト サイバーセキュリティを脅かす可能性のある悪意のあるプログラムから組織とその従業員を保護します。 マルウェアを阻止し、フットプリントの小さいエージェントで疑わしいアクティビティをブロックする高度なエンドポイント保護機能が付属しています。

このセキュリティ ソフトウェアは、組織が高度な脅威を迅速に調査、検出、修復、および回復して、侵害されたデバイスをオンラインに戻し、使用できるようにするのに役立ちます。

ユーザーの好み:

「ダッシュボードにログインして、すべてのクライアントの概要を把握できるのは非常に便利です。 再起動、スキャン、またはソフトウェア アップグレードが必要なエンドポイントが表示されます。 これらすべてをダッシュボードからプッシュできます。 また、ワンクリックで、ダッシュボードからエンドポイント レベルまでドリルダウンすることもできます。」

- Malwarebytes for Business Review、Thomas K.

ユーザーが嫌いなもの:

「コストは他のエンドポイント セキュリティ製品よりも高く、初心者の管理者がクラウド コンソールを適切に構成する方法を理解するには時間がかかる場合があります。」

- Malwarebytes for Business Review、Selina B.

3.ESET PROTECT Advanced

ESET PROTECT Advanced 実行前、実行中、実行後にマルウェアを検出する複数の防御層を提供します。 機械学習、ビッグデータ、高度な行動分析、および人間の専門知識の動的な均衡により、パフォーマンス、検出、誤検知のバランスをとります。

ユーザーの好み:

「Eset エンドポイント セキュリティは PC リソースへの影響が少なく、コンピューターの速度を低下させません。 Eset エンドポイント セキュリティは、一元化されたコンソールを使用して 1 つの場所からすべてのエンドポイントを管理するのに役立ちました。 Eset は頻繁に更新を提供しますが、私たちの作業に影響を与えることはありません。これには、さまざまな種類のウイルス、マルウェア、ランサムウェア、ルートキット、ワームなどからネットワークを保護する強力なスキャン システムもあります。 多くのオペレーティング システムをサポートしており、実装は非常に簡単です。」

- ESET PROTECT Advanced Review、Gayan W.

ユーザーが嫌いなもの:

「プログラムの更新機能のいくつかは、ちょっと面倒です。 すべてが定期的に更新されるようにするには、ソフトウェアの更新を複数回実行する必要があることがわかりました。 この機能についてここで変更するのは、リリースされるアップデートを設定することです。 ワークステーションがオンラインになるとすぐに、管理コンソールにアクセスして、リリースされたソフトウェアが保持されているかどうかを確認します。 これは、現在のセットアップに対する大きなアップデートになると思います。」

- ESET PROTECT Advanced Review、Jason R.

4. ウェブルート ビジネス エンドポイント プロテクション

ウェブルート ビジネス エンドポイント プロテクション リアルタイムの保護と脅威インテリジェンスを提供して、Web、電子メール、広告、アプリケーション、ファイルなどのさまざまな脅威からビジネスを保護します。 システムが侵害された場合、ソフトウェアは独自のジャーナリングとロールバック修復を活用して、ローカル ドライブの感染を防ぎ、ハード ドライブまたはシステムの再イメージ化の必要性を最小限に抑えるか、または排除します。

ユーザーの好み:

「集中管理コンソールを使用すると、エンドポイントを簡単に管理できます。 他の同様の保護とは異なり、デバイスにサーバー アプリケーションをインストールする必要はありません。 ポータルは Web ベースであり、マシンに依存しません。 どこからでもアクセスできます。 最良の部分は、デバイスに目立ったフットプリントを残さないことです.

システムの速度が低下することはありません。 実行可能なインストール ファイルのサイズは非常に小さいです。 Windows サーバーや MacOS など、さまざまなクライアントをサポートしています。 インストールは非常に簡単で、ワンクリックで完全にインストールできます。 インストール KEY コードは、ダウンロードしたクライアント インストール ファイルに統合されています。」

- ウェブルート ビジネス エンドポイント プロテクション レビュー、Pawan B.

ユーザーが嫌いなもの:

「ポリシーの階層は少し複雑です。 グローバル サイト ポリシーと個別のポリシーがあります。 場合によっては、新機能をグローバル ポリシーにしか適用できないことがありますが、ローカル グループ ポリシーのみを実装した場合は困難です。」

- Webroot ビジネス エンドポイント プロテクション レビュー、Chris S.

5. MVISION エンドポイント セキュリティ

McAfee MVISION Endpoint Security は、機械学習を活用してデバイスに対する最新の脅威を分析し、ローカルおよびクラウドベースのマルウェア検出を容易にします。 このソフトウェアは、ユーザーがデバイスを再イメージ化または修復する代わりに、デバイスを正常な状態に戻すのに役立ちます。 MVISION は、ユーザーの認証情報を収集しようとする悪意のある試みによってシステムやネットワークが侵害される可能性を防ぎます。

ユーザーの好み:

「McAfee Endpoint Security は完全な暗号化を提供し、コンピューター、ラップトップ、モバイルなどの盗まれたデバイスからのデータの不適切な使用を回避します。 このソフトウェアは、簡単で使いやすい方法でウイルスを検出して破壊から保護します。 ウイルスを迅速にスキャンし、整然とした管理で一貫した動作を行います。 マカフィーには、中断するリンク、サイト、および広告をブロックするため、追加の保護を提供する効率的なパスワード管理ツールがあります。」

- MVISION エンドポイント セキュリティ レビュー、Charlotte T.

ユーザーが嫌いなもの:

「間違った、または偽のマルウェアやウイルスを検出することがあります。 したがって、この問題を解決できるように、いくつかの便利な機能を提供する必要があります。 プログラムが大きく、処理が重いため、速度が低下することがあります。 システムとネットワークがスキャン プロセス下にある場合、システムの他のプロセスが遅くなります。 そのため、スキャン中に作業できない場合があります。」

- MVISION エンドポイント セキュリティ レビュー、Larissa M.

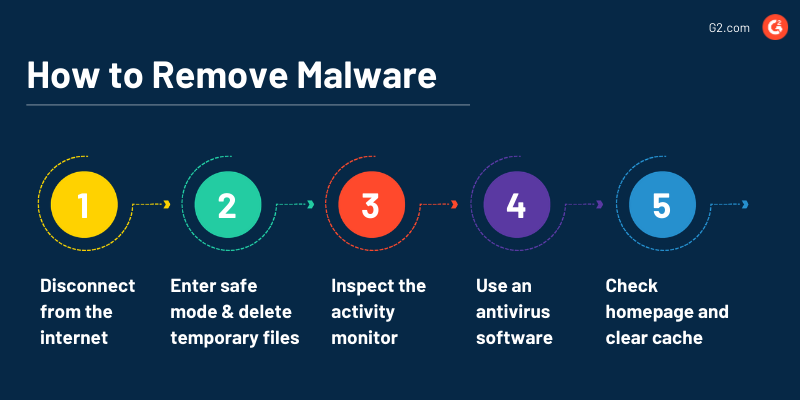

マルウェアを削除する方法

堅牢なセキュリティ対策を施した後でも、マルウェアはオペレーティング システムに侵入する可能性があります。

Mac 上のマルウェアは奇妙に聞こえるかもしれませんが、実際にはその存在を疑うことはできません。 Malwarebytes State of Malware Report 2021 によると、マルウェアは 2020 年のすべての Mac 検出の 1.5% を占め、残りの検出は潜在的に迷惑なプログラム (PUP) とアドウェアで構成されていました。 Apple はデバイスを保護するために厳格なセキュリティ対策を採用していますが、マルウェアが最愛の MacOS を攻撃する特定の方法があります。

同様に、Microsoft Windows Defender は、マルウェア保護で最高の状態で機能します。 マルウェアが利用できるセキュリティ対策には、まだギャップがある可能性があります。

多くのマルウェアの兆候から、macOS、Android、iOS、または Windows デバイスが悪意のある傾向があるかどうかがわかります。 マルウェアのシグナルがマルウェアに収束すると推測する場合、それを削除するための 5 つの方法を以下に示します。

1. インターネットから切断する

デバイスがインターネットにアクセスできないようにすることで、マルウェアが継続的に引き起こしている被害を抑えることができます。 デバイスを隔離して、デバイスとマルウェア サーバー間のデータ交換を防ぎます。

オフラインにする必要がありますが、デバイスをシャットダウンしたいという衝動に屈しないでください。 サイバースペースには例があり、特に 電源を切ることを選択した場合、暗号化されたファイルを削除するように悪意のあるソフトウェアがプログラムされているランサムウェア。

ウイルス対策ソフトウェアを備えたマルウェア スキャナーを使用して、マルウェアの存在を確認するまで待ちます。 確認を受け取った場合は、情報に精通したセキュリティの専門家に連絡して対処を手伝ってもらいましょう。

ヒント:専門知識を習得し、一流のセキュリティ プロフェッショナルになるために、上位のサイバーセキュリティ認定コースについて詳しく学んでください。

2.セーフモードで起動し、一時ファイルを削除します

セーフ モードでは、デバイスの基本機能にとって重要なアプリケーションのみを使用または許可します。 攻撃者がマルウェアを自動的にロードするようにプログラムした場合、セーフ モードに入るとそれを防ぐことができます。

マルウェアによってデータが完全に削除される可能性がある状況を回避したことを確認したら、デバイスを再起動できます。 デバイスを再起動して Apple ロゴが表示されるときに Shift キーを押し続けると、Mac でセーフ モードに入ることができます。 ログインページに移動するまでShiftキーを押し続け、キーを放します。

Windows 10 ユーザーの場合は、 Windowsボタンをクリックして電源に移動できます。 シフトキーを押しながら再起動してください。 トラブルシューティングを選択し、起動設定がある高度なオプションに移動します。 起動設定で再起動をクリックすると、セーフ モードで起動するためのさまざまなオプションが表示されます。

マルウェアがまだ存在する場合は、アカウントにログインしたり、[パスワードを表示] をクリックしたりしないでください。 情報の漏洩を防ぐために、機密性の高いアカウントには近づかないことをお勧めします。

セーフ モードに入ったら、システム上の一時ファイルを削除します。 一時ファイルを削除すると、ウイルス対策スキャンが迅速に行われ、起動中に起動するようにプログラムされている場合はマルウェアを削除することさえできます.

Microsoft Windows の一時ファイルを削除するには、ディスク クリーンアップツールを使用できます。 スタートメニューにリストされているWindows管理ツールで見つけることができます。 ディスク クリーンアップ ツールに移動し、ファイルをスクロールしてリストを削除し、一時ファイルを選択します。

MacOS ユーザーは、メイン デスクトップに移動して、 Shift + Command + G を押すことができます。 ファインダー ウィンドウで、コマンド~/Library/Cachesを入力し、 goをタップします。 Mac の一時ファイルを含む新しいウィンドウが表示されます。 command+Aを使用してすべてのファイルを選択し、 command+Delete を押します。 一時ファイルの削除を完了するには、ここに Mac のパスワードを入力する必要があります。

3.デバイスのアクティビティモニターを調べます

マルウェアは、デバイスからかなりの量の処理能力を盗みます。 アクティビティ モニターを確認すると、CPU 使用率が疑わしいアプリケーションが表示されます。 アプリケーションを使用しておらず、多くの処理能力を消費している場合、それは単に何かが正しくないことを意味します。 その背後には、情報を侵害する悪意のあるコードが存在する可能性があります。

デバイスで疑わしいものを検出した場合は、すぐに悪意のあるアプリケーションを終了して、損傷を防ぎます。

4.ウイルス対策ソフトウェアを使用する

デバイスでマルウェアの証拠を収集したら、それを確認します。 マルウェア除去機能を備えたウイルス対策ソフトウェアを使用して、デバイスを攻撃するさまざまな種類のマルウェアを検出して除去できます。

ウイルス対策プログラムは、デバイス全体で標準的な悪意のあるエンティティをキャッチし、脅威の発生から保護します。 扱っているマルウェアのタイプがサイバースペースに進出したばかりの場合、脅威データベースが更新されたオンデマンド アンチウイルスを入手する必要があるかもしれません。

5. ブラウザのホームページを確認し、キャッシュをクリアします

マルウェアはブラウザのホームページを変更して、デバイスを再感染させる可能性があります。 脅威が持続する場合に駆除できるように、ホームページの信頼性を確認してください。

次の手順で、ホームページの信頼性を確認し、Google Chrome と Safari のキャッシュをクリアできます。

1. [Google Chrome 設定] の下にある [検索エンジン] タブで、ホームページを確認するオプションを探します。 Safari の場合、「一般設定」の下の設定セクションで関連する変更を行うことができます。

2. Google Chrome のプライバシーとセキュリティの設定で閲覧履歴の消去セクションを見つけ、キャッシュされた画像とファイルにチェック マークを付けます。 Safari の場合は、環境設定に移動し、プライバシーに飛び込み、Web サイト データを管理し、[すべて削除] オプションを選択します。

マルウェアの除去は、Windows と Mac で同じ基本的な考え方に従いますが、除去プロセスが異なります。 たとえば、Mac のセーフ モードに入るには、Windows とは異なる一連の機能が必要です。

デバイスとネットワークを保護

マルウェアを削除するプロセスを説明したので、市場に出回っている主要なウイルス対策ソフトウェアを使用して、マルウェアの脅威から資産を保護してください。

マルウェアが資産に侵入し、セキュリティを侵害した場合にどうするか疑問に思っていますか? セキュリティ インシデントを処理するために従う必要がある正確な手順を理解するには、インシデント レスポンスの詳細をご覧ください。