5 herramientas de eliminación de malware que lo mantienen seguro

Publicado: 2021-03-18El malware, un programa malicioso que infecta sus computadoras y redes, puede tener un impacto problemático en sus dispositivos.

El término malware incluye una variedad de software malicioso que varía desde virus informáticos, troyanos, ransomware, spyware y otros. Puede llevarlo por un camino lleno de baches de tiempo de inactividad, pérdidas financieras y reputación, especialmente cuando afecta su trabajo. Para evitar que infeste sus activos, debe tener herramientas protectoras antimalware instaladas en su computadora. Herramientas de eliminación de malware lo ayudará a detectar y eliminar programas maliciosos, manteniendo seguros sus activos de TI.

Los 5 mejores programas antivirus para defenderse del malware

1. Protección de punto final de Symantec

2. Malwarebytes para empresas

3. ESET PROTECT Avanzado

4. Protección de puntos finales empresariales de Webroot

5. Seguridad de puntos finales de MVISION

*Este software antivirus es adecuado para grandes organizaciones.

Cómo infecta el malware sus dispositivos

Hay varias formas a través de las cuales el malware puede ingresar a sus activos. El más común es a través de correos electrónicos enviados en un intento de phishing. Dichos correos electrónicos contienen archivos adjuntos disfrazados de archivos genuinos que contienen programas maliciosos incrustados.

Siempre debe tener cuidado al descargarlos o abrir un enlace que no sea de confianza. Cuando abre un enlace malicioso, lo dirige a un sitio web comprometido que descarga automáticamente la carga útil de malware en su dispositivo.

Descubra cómo funcionan diferentes programas maliciosos para obtener acceso no autorizado en esta guía completa sobre programas maliciosos.

Los atacantes también pueden explotar las vulnerabilidades del software para entregar malware, por lo que es crucial que esté equipado tecnológicamente para combatir la amenaza potencial.

Los 5 mejores programas antivirus para la eliminación de malware

Software antivirus de punto final es una herramienta capaz de prevenir y detectar malware en un dispositivo de punto final. La mayoría de estas herramientas tienen firewalls para evitar que gusanos, troyanos, adware o virus ingresen a un sistema.

Este software antivirus y antimalware proporciona varias funciones, como detectar e identificar malware potencial, incluidas herramientas para evaluar el estado de un dispositivo. Alerta a los administradores sobre la detección de una infección de malware.

La mayoría de las herramientas mencionadas en la lista de software a continuación son adecuadas para grandes organizaciones. Si necesita una versión gratuita, eche un vistazo al mejor software antivirus gratuito.

Para calificar para la lista de software antivirus de punto final, un producto debe:

- Identifique malware y tenga características para eliminarlo

- Incluye funciones de antivirus y antispyware

- Proporcionar el estado de salud de los dispositivos individuales

- Entregar actualizaciones a medida que se detectan nuevas firmas de virus

* A continuación se muestran los cinco software antivirus líderes del informe Grid de invierno de 2021 de G2. Algunas revisiones pueden editarse para mayor claridad.

1. Protección de punto final de Symantec

Symantec Endpoint Protection (SEP) protege sus dispositivos de punto final contra ataques de malware, incluidos ataques dirigidos, amenazas persistentes avanzadas (APT) y amenazas de día cero con un enfoque de seguridad en capas.

Unifica la protección única y virtual con una sola consola de administración, lo que brinda una respuesta orquestada escalada y un alto rendimiento.

Lo que les gusta a los usuarios:

“Symantec ha hecho un gran trabajo con su portal de administración centralizada. El agente/cliente en sí mismo es fácil de implementar una vez que comprende la interfaz de Symantec. La gestión de políticas podría necesitar algo de trabajo, pero dada la clase de software, cubre los conceptos básicos y algo más. Las notificaciones por correo electrónico son imprescindibles para mí, y este software lo hace bien. No importa si el evento se resolvió automáticamente o no; los administradores siempre reciben notificaciones”.

- Revisión de Symantec Endpoint Protection, Chad G.

Lo que no les gusta a los usuarios:

“No hay ningún lado del producto que no me guste. Hemos brindado protección de alto nivel contra virus y malware en nuestra estación de trabajo y computadoras cliente con SEP. Por lo tanto, estamos satisfechos con el producto.”

- Revisión de Symantec Endpoint Protection, Ali T.

2. Malwarebytes para empresas

Malwarebytes proteger a las organizaciones y a sus empleados de programas maliciosos que pueden amenazar la ciberseguridad. Viene con capacidades avanzadas de protección de puntos finales que detienen el malware y bloquean actividades sospechosas con un agente de huella pequeña.

Este software de seguridad ayuda a las organizaciones a investigar, detectar, remediar y recuperarse rápidamente de amenazas avanzadas para garantizar que los dispositivos comprometidos vuelvan a estar en línea y listos para usar.

Lo que les gusta a los usuarios:

“Iniciar sesión en el tablero para obtener una descripción general de todos mis clientes es muy útil. Me muestra qué terminales necesitan un reinicio, un escaneo o una actualización de software. Puedo empujar todas esas cosas directamente desde el tablero. También tengo la capacidad con un solo clic de profundizar más en el nivel del punto final desde el tablero”.

- Malwarebytes para Business Review, Thomas K.

Lo que no les gusta a los usuarios:

“El costo es más alto que el de otros productos de seguridad de punto final, y un administrador novato puede tardar un tiempo en entender cómo configurar la consola en la nube correctamente”.

- Revisión de Malwarebytes para empresas, Selina B.

3. ESET PROTECT Avanzado

ESET PROTECT Avanzado proporciona múltiples capas de defensa para detectar malware antes, durante y después de la ejecución. Equilibra el rendimiento, la detección y los falsos positivos con un equilibrio dinámico de aprendizaje automático, big data, análisis de comportamiento avanzado y experiencia humana.

Lo que les gusta a los usuarios:

“Eset Endpoint Security tiene un bajo impacto en los recursos de las PC y no ralentiza la computadora. Eset endpoint security nos ayudó a administrar todos los puntos finales desde una ubicación utilizando su consola centralizada. Eset brinda actualizaciones frecuentes, pero no interfiere con nuestro trabajo, y también tiene un poderoso sistema de escaneo que protege la red de muchos tipos de virus, malware, ransomware, rootkits, gusanos y más. Es compatible con muchos sistemas operativos y la implementación es bastante simple”.

- Revisión avanzada de ESET PROTECT, Gayan W.

Lo que no les gusta a los usuarios:

“Algunas de las funciones de actualización del programa son un poco engorrosas. Descubrimos que necesitamos ejecutar la actualización de software varias veces para asegurarnos de que todo se actualice regularmente. Lo que cambiaría aquí sobre esta función es establecer una actualización para ser lanzada. Tan pronto como una estación de trabajo se conecta, se comunica con la consola de administración para ver si tiene el software publicado. Creo que esta sería una gran actualización de la configuración actual”.

- Revisión avanzada de ESET PROTECT, Jason R.

4. Protección de puntos finales empresariales de Webroot

Protección de punto final empresarial de Webroot proporciona protección en tiempo real e inteligencia de amenazas para proteger a las empresas de diversas amenazas en la web, correo electrónico, anuncios, aplicaciones, archivos y más. En un evento en el que un sistema se ve comprometido, el software aprovecha su exclusivo registro en diario y corrección de reversión, lo que ayuda a desinfectar las unidades locales, minimizando o eliminando la necesidad de volver a crear una imagen de las unidades de disco duro o los sistemas.

Lo que les gusta a los usuarios:

“Administrar los terminales es fácil con la ayuda de la consola de administración centralizada. A diferencia de otras protecciones similares, no requiere instalar aplicaciones de servidor en el dispositivo. El portal está basado en la web y no es independiente de la máquina. Se puede acceder desde donde estés. La mejor parte es que no deja ninguna huella notable en el dispositivo.

No ralentiza el sistema. El archivo de instalación ejecutable es de tamaño muy pequeño. Admite una amplia variedad de clientes, incluidos servidores Windows y MacOS. La instalación es muy fácil y solo requiere un clic para instalarla por completo. El código CLAVE de instalación está integrado en el archivo de instalación del cliente descargado”.

- Revisión de Webroot Business Endpoint Protection, Pawan B.

Lo que no les gusta a los usuarios:

“La jerarquía de políticas es un poco complicada. Hay políticas globales del sitio y también políticas individuales. A veces, las nuevas funciones solo se pueden aplicar a políticas globales, lo que es difícil si solo implementas políticas de grupo locales”.

- Revisión de Webroot Business Endpoint Protection, Chris S.

5. Seguridad de puntos finales de MVISION

McAfee MVISION Endpoint Security aprovecha el aprendizaje automático para analizar la última amenaza para un dispositivo y facilita la detección de malware local y basado en la nube. El software ayuda a los usuarios a devolver el dispositivo a su estado saludable en lugar de volver a crear una imagen o repararlo. MVISION evita que los sistemas y las redes sufran posibles infracciones causadas por intentos maliciosos de recopilar las credenciales de los usuarios.

Lo que les gusta a los usuarios:

“McAfee Endpoint Security proporciona cifrado completo para evitar el uso inapropiado de datos de dispositivos robados como computadoras, laptops o teléfonos móviles. Este software detecta y protege contra la destrucción de virus de una manera sencilla y fácil de usar. Escanea virus rápidamente y es consistente en su acción con una gestión bien ordenada. McAfee tiene una herramienta de administración de contraseñas eficiente que brinda protección adicional, ya que bloquea los enlaces, sitios y anuncios que interrumpen”.

- Revisión de seguridad de MVISION Endpoint, Charlotte T.

Lo que no les gusta a los usuarios:

“A veces detecta malware y virus incorrectos o falsos. Por lo tanto, debería proporcionar algunas características útiles para que este problema pueda resolverse. Puede ralentizarse a veces, ya que es un programa grande y debido a sus procesos pesados. Si sus sistemas y redes están bajo el proceso de escaneo, ralentizará otros procesos de sus sistemas. Por lo tanto, es posible que no pueda trabajar mientras escanea”.

- Revisión de seguridad de MVISION Endpoint, Larissa M.

Cómo eliminar el malware

El malware puede penetrar en los sistemas operativos incluso después de medidas de seguridad sólidas.

El malware en una Mac puede sonar extraño, pero en realidad, no se puede dudar de su existencia. Malwarebytes State of Malware Report 2021 indica que el malware representó el 1,5 % de todas las detecciones de Mac en 2020, y el resto de las detecciones están compuestas por programas potencialmente no deseados (PUP) y adware. Aunque Apple adopta estrictas medidas de seguridad para proteger sus dispositivos, existen ciertas formas en las que el malware puede atacar a su amado MacOS.

Del mismo modo, Microsoft Windows Defender funciona de la mejor manera en la protección contra malware; Todavía puede haber brechas en las medidas de seguridad que el malware puede aprovechar.

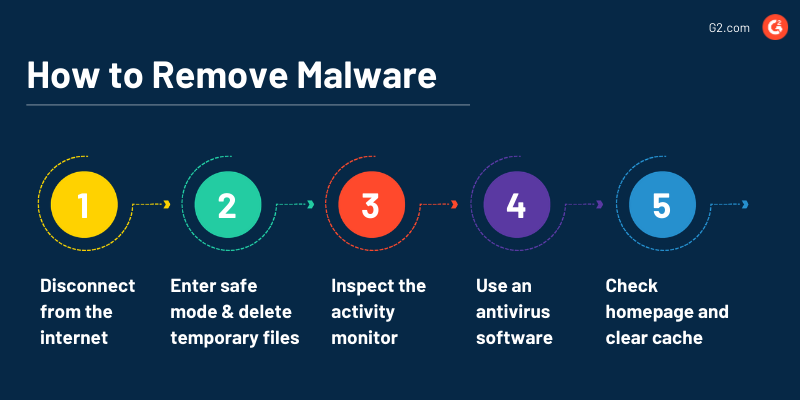

Muchos signos de malware pueden indicar si su dispositivo macOS, Android, iOS o Windows es propenso a intenciones maliciosas. Cuando especula que las señales de malware convergen hacia el malware, aquí hay cinco formas de ayudarlo a eliminarlo.

1. Desconéctate de Internet

Prohibir que su dispositivo acceda a Internet lo ayudará a restringir el daño que el malware estaba causando continuamente. Aísle su dispositivo y evite el intercambio de datos entre su dispositivo y el servidor de malware.

Debes desconectarte, pero no cedas ante la necesidad de apagar tu dispositivo. Hay ejemplos en el ciberespacio, especialmente en casos de ransomware, donde el software malicioso está programado para eliminar sus archivos cifrados si elige apagar la alimentación.

Espere hasta que confirme la presencia de malware utilizando un escáner de malware equipado con software antivirus. Si recibe una confirmación, llame a un profesional de seguridad informado que pueda ayudarlo a manejarlo .

Sugerencia: obtenga más información sobre los mejores cursos de certificación en ciberseguridad para adquirir experiencia y convertirse en un profesional de seguridad de primer nivel.

2. Comience con el modo seguro y elimine los archivos temporales

El modo seguro usa o permite solo aquellas aplicaciones que son críticas para las funcionalidades básicas de su dispositivo. Si un atacante ha programado malware para que se cargue automáticamente, ingresar al modo seguro lo evitará.

Una vez que esté seguro de que ha evitado una situación en la que el malware puede eliminar sus datos de forma permanente, puede reiniciar su dispositivo. Puede ingresar al modo seguro en Mac manteniendo presionada la tecla Shift cuando reinicia su dispositivo y aparece el logotipo de Apple. Continúe presionando la tecla Mayús hasta que se mueva a su página de inicio de sesión y luego suelte la tecla.

Si es usuario de Windows 10, puede hacer clic en el botón de Windows e ir a encendido . Mantenga presionada la tecla Mayús y reinicie. Elija solucionar problemas y vaya a las opciones avanzadas donde encontrará la configuración de inicio . En la configuración de inicio, haga clic en reiniciar y podrá encontrar varias opciones para iniciar en modo seguro.

Asegúrese de no iniciar sesión en su cuenta o hacer clic en "mostrar contraseña" cuando el malware todavía está presente. Es aconsejable mantenerse alejado de las cuentas confidenciales para evitar la exposición de la información.

Cuando haya ingresado al modo seguro, elimine los archivos temporales de su sistema. La eliminación de archivos temporales ayudará a acelerar el análisis antivirus e incluso podría eliminar el malware si se programó para iniciarse durante el arranque.

Para eliminar los archivos temporales en Microsoft Windows, puede usar la herramienta de limpieza del disco . Puede encontrarlo en las Herramientas administrativas de Windows que aparecen en el menú de inicio. Vaya a la herramienta de limpieza del disco, desplácese por los archivos para eliminar la lista y elija archivos temporales.

Los usuarios de MacOS pueden ir al escritorio principal y presionar shift+comando+G. En la ventana del buscador, ingresa el comando ~/Library/Caches y toca ir . Encontrarás una nueva ventana con los archivos temporales de Mac. Seleccione todos los archivos usando comando+A y luego presione comando+Borrar. Deberá ingresar la contraseña de su Mac aquí para completar la eliminación de archivos temporales.

3. Inspecciona el monitor de actividad de tu dispositivo

El malware roba una cantidad sustancial de potencia de procesamiento de su dispositivo. Si revisa su monitor de actividad, puede ver las aplicaciones que tienen un uso cuestionable de la CPU. Cuando no está utilizando una aplicación y consume mucha potencia de procesamiento, simplemente significa que algo no está bien. Puede haber un código malicioso detrás de él que invada su información.

Si detecta algo sospechoso en su dispositivo, cierre las aplicaciones maliciosas de inmediato para evitar que se dañe.

4. Usa software antivirus

Una vez que haya reunido evidencia de malware en su dispositivo, es hora de determinarlo. Puede usar un software antivirus equipado con funciones de eliminación de malware para detectar y eliminar diferentes tipos de malware que atacan su dispositivo.

Los programas antivirus pueden atrapar entidades maliciosas estándar en su dispositivo y protegerlo de las amenazas que emanan. Si el tipo de malware con el que está lidiando acaba de embarcarse en el ciberespacio, es posible que deba obtener un antivirus a pedido que tenga una base de datos de amenazas actualizada.

5. Verifique la página de inicio de su navegador y borre el caché

El malware puede modificar la página de inicio de su navegador para volver a infectar su dispositivo. Asegure la autenticidad de su página de inicio para que, si la amenaza persiste, pueda deshacerse de ella.

Puede verificar la autenticidad de la página de inicio y borrar el caché en Google Chrome y Safari siguiendo estos pasos:

1. Busque la opción para verificar su página de inicio en la pestaña del motor de búsqueda, que se encuentra en la configuración de Google Chrome. Para Safari, puede realizar cambios relevantes en la sección de preferencias en "configuración general".

2. Busque la sección Borrar historial de navegación en la configuración de privacidad y seguridad de Google Chrome, y coloque una marca de verificación en las imágenes y archivos almacenados en caché. Para Safari, vaya a las preferencias, sumérjase en la privacidad, administre los datos del sitio web y elija la opción "eliminar todo".

La eliminación de malware sigue la misma idea básica para Windows y Mac, pero difiere en el proceso de eliminación. Por ejemplo, necesita un conjunto diferente de funciones para ingresar al modo seguro de Mac que Windows.

Proteja sus dispositivos y su red

Ahora que ha recorrido el proceso de eliminación de malware, comience a proteger sus activos de las amenazas de malware con el software antivirus líder en el mercado.

¿Se pregunta qué hará si el malware penetra en sus activos y pone en peligro su seguridad? Obtenga más información sobre la respuesta a incidentes para comprender los pasos exactos que debe seguir para manejar un incidente de seguridad.