5 strumenti di rimozione malware che ti tengono al sicuro

Pubblicato: 2021-03-18Il malware, un programma dannoso che infetta i tuoi computer e le tue reti, può avere un impatto fastidioso sui tuoi dispositivi.

Il termine malware include una gamma di software dannoso che varia da virus informatici, trojan, ransomware, spyware e altri. Può portarti attraverso una strada accidentata di tempi di inattività, perdite finanziarie e reputazione, soprattutto quando influisce sul tuo lavoro. Per evitare che infestino le tue risorse, dovresti avere strumenti protettivi anti-malware installati sul tuo computer. Strumenti per la rimozione di malware ti aiuterà a rilevare e rimuovere i programmi dannosi, mantenendo al sicuro le tue risorse IT.

I 5 migliori software antivirus per difendersi dai malware

1. Symantec Endpoint Protection

2. Malwarebytes per le aziende

3. ESET PROTECT avanzato

4. Protezione degli endpoint aziendali Webroot

5. MVISION Endpoint Security

*Questi software antivirus sono adatti per grandi organizzazioni.

Come il malware infetta i tuoi dispositivi

Esistono vari modi attraverso i quali il malware può entrare nelle tue risorse. Il più comune è tramite e-mail inviate in un tentativo di phishing. Tali e-mail contengono allegati mascherati da file autentici che contengono programmi dannosi incorporati in essi.

Dovresti sempre essere cauto nel scaricarli o nell'aprire un collegamento non attendibile. Quando apri un collegamento dannoso, ti indirizza a un sito Web compromesso che scarica automaticamente il payload del malware sul tuo dispositivo.

Scopri in che modo i diversi malware funzionano in modo diverso per ottenere l'accesso non autorizzato in questa guida completa al malware.

Gli aggressori possono anche sfruttare le vulnerabilità del software per fornire malware, il che rende fondamentale l'equipaggiamento tecnologico per combattere la potenziale minaccia.

I 5 migliori software antivirus per la rimozione di malware

Software antivirus per endpoint è uno strumento in grado di prevenire e rilevare malware in un dispositivo endpoint. La maggior parte di questi strumenti dispone di firewall per impedire a worm, trojan, adware o virus di entrare nel sistema.

Questo software antivirus e antimalware offre diverse funzionalità come il rilevamento e l'identificazione di potenziali malware, inclusi gli strumenti per valutare lo stato di salute di un dispositivo. Avvisa gli amministratori di trovare un'infezione da malware.

La maggior parte degli strumenti menzionati nell'elenco dei software di seguito sono adatti alle grandi organizzazioni. Se hai bisogno di una versione gratuita, dai un'occhiata ai migliori software antivirus gratuiti.

Per qualificarsi per l'elenco di software antivirus per endpoint, un prodotto deve:

- Identificare il malware e disporre di funzionalità per rimuoverlo

- Include funzionalità antivirus e antispyware

- Fornire lo stato di salute dei singoli dispositivi

- Fornire aggiornamenti quando vengono rilevate nuove firme dei virus

* Di seguito sono riportati i cinque principali software antivirus del Grid Report Winter 2021 di G2. Alcune recensioni possono essere modificate per chiarezza.

1. Symantec Endpoint Protection

Symantec Endpoint Protection (SEP) protegge i tuoi dispositivi endpoint dagli attacchi malware, inclusi attacchi mirati, minacce persistenti avanzate (APT) e minacce zero-day con un approccio alla sicurezza a più livelli.

Unifica la protezione singola e virtuale con un'unica console di gestione, offrendo una risposta orchestrata scalata e prestazioni elevate.

Cosa piace agli utenti:

“Symantec ha svolto un ottimo lavoro con il proprio portale di gestione centralizzato. L'agente/client stesso è facile da implementare una volta compresa l'interfaccia di Symantec. La gestione delle politiche potrebbe richiedere del lavoro, ma data la classe del software, copre le basi e poi alcune. Le notifiche e-mail sono un must per me e questo software lo fa bene. Non importa se l'evento è stato risolto automaticamente o meno; gli amministratori ricevono sempre le notifiche".

- Symantec Endpoint Protection Review, Ciad G.

Cosa non piace agli utenti:

“Non c'è lato del prodotto che non mi piace. Abbiamo fornito una protezione di alto livello contro virus e malware sulla nostra workstation e sui computer client con SEP. Pertanto, siamo soddisfatti del prodotto".

- Symantec Endpoint Protection Review, Ali T.

2.Malwarebytes per le aziende

Malwarebytes proteggere le organizzazioni e i loro dipendenti da programmi dannosi che possono minacciare la sicurezza informatica. Viene fornito con funzionalità avanzate di protezione degli endpoint che bloccano il malware e bloccano le attività sospette con un agente di footprint ridotto.

Questo software di sicurezza aiuta le organizzazioni a indagare, rilevare, correggere e ripristinare rapidamente le minacce avanzate per garantire che i dispositivi compromessi siano di nuovo online e pronti per l'uso.

Cosa piace agli utenti:

“Accedere alla dashboard per avere una panoramica di tutti i miei clienti è molto utile. Mi mostra quali endpoint necessitano di un riavvio, una scansione o un aggiornamento del software. Posso spingere tutte queste cose direttamente dal cruscotto. Ho anche la possibilità con un solo clic di approfondire il livello dell'endpoint dalla dashboard".

- Malwarebytes for Business Review, Thomas K.

Cosa non piace agli utenti:

"Il costo è maggiore rispetto ad altri prodotti per la sicurezza degli endpoint e potrebbe volerci del tempo prima che un amministratore inesperto capisca come configurare correttamente la console cloud".

- Malwarebytes for Business Review, Selina B.

3. ESET PROTECT avanzato

ESET PROTECT avanzato fornisce più livelli di difesa per rilevare il malware prima, durante e dopo l'esecuzione. Bilancia prestazioni, rilevamento e falsi positivi con un equilibrio dinamico di apprendimento automatico, big data, analisi comportamentale avanzata ed esperienza umana.

Cosa piace agli utenti:

“La sicurezza degli endpoint Eset ha un basso impatto sulle risorse dei PC e non rallenta il computer. Eset Endpoint Security ci ha aiutato a gestire tutti gli endpoint da un'unica posizione utilizzando la sua console centralizzata. Eset fornisce aggiornamenti frequenti, ma non disturba il nostro lavoro, e questo ha anche un potente sistema di scansione che protegge la rete da molti tipi di virus, malware, ransomware, rootkit, worm e altro ancora. Supporta molti sistemi operativi e l'implementazione è abbastanza semplice".

- Recensione avanzata ESET PROTECT, Gayan W.

Cosa non piace agli utenti:

“Alcune delle funzionalità di aggiornamento del programma sono piuttosto ingombranti. Abbiamo scoperto che è necessario eseguire l'aggiornamento del software più volte per assicurarci che tutto venga aggiornato regolarmente. La cosa che cambierei qui su questa funzione è impostare un aggiornamento da rilasciare. Non appena una workstation è online, raggiunge la console di gestione per verificare se contiene il software rilasciato. Penso che questo sarebbe un enorme aggiornamento per la configurazione attuale.

- Recensione avanzata ESET PROTECT, Jason R.

4. Protezione degli endpoint aziendali Webroot

Protezione degli endpoint aziendali Webroot fornisce protezione in tempo reale e informazioni sulle minacce per proteggere le aziende da diverse minacce sul Web, e-mail, annunci, applicazioni, file e altro ancora. In un caso in cui un sistema viene compromesso, il software sfrutta la sua esclusiva correzione del journaling e del rollback, aiutando le unità locali a disinfettare, riducendo al minimo o eliminando la necessità di ricreare l'immagine dei dischi rigidi o dei sistemi.

Cosa piace agli utenti:

“Gestire gli endpoint è facile con l'aiuto della console di gestione centralizzata. A differenza di altre protezioni simili, non richiede l'installazione di applicazioni server sul dispositivo. Il portale è basato sul Web e non è indipendente dalla macchina. È possibile accedervi ovunque tu sia. La parte migliore, non lascia alcuna impronta evidente sul dispositivo.

Non rallenta il sistema. Il file di installazione eseguibile è di dimensioni molto ridotte. Supporta un'ampia varietà di client, inclusi server Windows e MacOS. L'installazione è semplicissima e richiede solo un clic per l'installazione completa. Il codice della chiave di installazione è integrato nel file di installazione del client scaricato.

- Webroot Business Endpoint Protection Review, Pawan B.

Cosa non piace agli utenti:

“La gerarchia delle politiche è un po' contorta. Esistono politiche del sito globali e anche politiche individuali. A volte le nuove funzionalità possono essere applicate solo alle politiche globali, che sono difficili se si implementano solo le politiche di gruppo locali".

- Recensione di Webroot Business Endpoint Protection, Chris S.

5. MVISION Endpoint Security

McAfee MVISION Endpoint Security sfrutta l'apprendimento automatico per analizzare l'ultima minaccia a un dispositivo e facilita il rilevamento del malware locale e basato sul cloud. Il software aiuta gli utenti a riportare il dispositivo al suo stato di salute invece di ricrearlo o ripararlo. MVISION impedisce ai sistemi e alle reti di potenziali violazioni causate da tentativi dannosi di raccogliere le credenziali degli utenti.

Cosa piace agli utenti:

“McAfee Endpoint Security fornisce una crittografia completa per evitare l'uso inappropriato dei dati provenienti da dispositivi rubati come computer, laptop o cellulari. Questo software rileva e protegge dalla distruzione dei virus in modo facile e intuitivo. Scansiona rapidamente i virus ed è coerente nella sua azione con una gestione ben ordinata. McAfee dispone di un efficiente strumento di gestione delle password che offre una protezione aggiuntiva poiché blocca l'interruzione di collegamenti, siti e annunci".

- Revisione della sicurezza degli endpoint MVISION, Charlotte T.

Cosa non piace agli utenti:

“A volte rileva malware e virus errati o falsi. Pertanto, dovrebbe fornire alcune funzioni utili in modo che questo problema possa essere risolto. A volte può rallentare poiché è un programma di grandi dimensioni ea causa dei suoi processi pesanti. Se i tuoi sistemi e le tue reti sono in fase di scansione, rallenterà altri processi dei tuoi sistemi. Pertanto, potresti non essere in grado di lavorare durante la scansione".

- MVISION Endpoint Security Review, Larissa M.

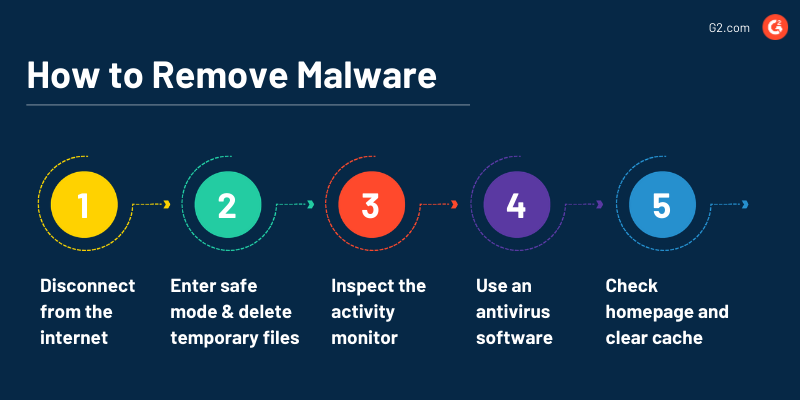

Come rimuovere il malware

Il malware può penetrare nei sistemi operativi anche dopo robuste misure di sicurezza.

Il malware su un Mac può sembrare strano, ma in realtà non si può dubitare della sua esistenza. Malwarebytes State of Malware Report 2021 indica che il malware ha rappresentato l'1,5% di tutti i rilevamenti Mac nel 2020 e il resto dei rilevamenti comprendeva programmi potenzialmente indesiderati (PUP) e adware. Anche se Apple adotta misure di sicurezza rigorose per proteggere i suoi dispositivi, ci sono alcuni modi in cui il malware può attaccare il tuo amato MacOS.

Allo stesso modo, Microsoft Windows Defender funziona al meglio nella protezione dai malware; possono ancora esserci lacune nelle misure di sicurezza di cui il malware può trarre vantaggio.

Molti segnali di malware possono dire se il tuo dispositivo macOS, Android, iOS o Windows è soggetto a intenzioni dannose. Quando si ipotizza che i segnali del malware convergano verso il malware, ecco cinque modi per rimuoverlo.

1. Disconnettersi da Internet

Impedire al tuo dispositivo di accedere a Internet ti aiuterà a limitare i danni che il malware stava causando continuamente. Isola il tuo dispositivo e impedisci lo scambio di dati tra il tuo dispositivo e il server malware.

Devi andare offline, ma non cedere alla tua voglia di spegnere il tuo dispositivo. Ci sono esempi nel cyberspazio, specialmente nei casi di ransomware, in cui il software dannoso è programmato per eliminare i file crittografati se si sceglie di spegnere lo strumento.

Attendi di confermare la presenza di malware utilizzando uno scanner di malware dotato di software antivirus. Se ricevi una conferma, chiama un professionista della sicurezza informato che può aiutarti a gestirla .

Suggerimento: scopri di più sui migliori corsi di certificazione della sicurezza informatica per acquisire esperienza e diventare un professionista della sicurezza di prim'ordine.

2. Inizia con la modalità provvisoria ed elimina i file temporanei

La modalità provvisoria utilizza o consente solo le applicazioni critiche per le funzionalità di base del dispositivo. Se un utente malintenzionato ha programmato il caricamento automatico del malware, l'accesso alla modalità provvisoria lo impedirà.

Una volta che sei sicuro di aver evitato una situazione in cui i tuoi dati possono essere eliminati in modo permanente da malware, puoi riavviare il dispositivo. Puoi accedere alla modalità provvisoria su Mac tenendo premuto il tasto Maiusc quando riavvii il dispositivo e viene visualizzato il logo Apple. Continua a tenere premuto il tasto Maiusc fino a quando non ti sposti alla pagina di accesso, quindi rilascia il tasto.

Se sei un utente di Windows 10, puoi fare clic sul pulsante Windows e passare all'accensione . Tieni premuto il tasto Maiusc e riavvia. Scegli la risoluzione dei problemi e vai alle opzioni avanzate dove troverai le impostazioni di avvio . Nelle impostazioni di avvio, fai clic su Riavvia e puoi trovare varie opzioni per l'avvio in modalità provvisoria.

Assicurati di non accedere al tuo account o di fare clic su "mostra password" quando il malware è ancora presente. È consigliabile tenersi fuori dagli account sensibili per evitare l'esposizione di informazioni.

Quando sei entrato in modalità provvisoria, rimuovi i file temporanei sul tuo sistema. L'eliminazione dei file temporanei aiuterà ad accelerare la scansione antivirus e potrebbe persino rimuovere il malware se è stato programmato per l'avvio durante l'avvio.

Per rimuovere i file temporanei in Microsoft Windows è possibile utilizzare lo strumento di pulizia del disco . Puoi trovarlo negli Strumenti di amministrazione di Windows elencati nel menu di avvio. Vai allo strumento di pulizia del disco, scorri i file per eliminare l'elenco e scegli i file temporanei.

Gli utenti MacOS possono accedere al desktop principale e premere MAIUSC+Comando+G. Nella finestra del Finder, inserisci il comando ~/Library/Caches e tocca go . Troverai una nuova finestra con i file temporanei del Mac. Seleziona tutti i file usando comando+A , quindi premi comando+Cancella. Dovrai inserire qui la password del tuo Mac per completare l'eliminazione dei file temporanei.

3. Ispeziona il monitor di attività del tuo dispositivo

Il malware sottrae una notevole quantità di potenza di elaborazione dal tuo dispositivo. Se controlli il tuo monitor attività, puoi vedere le applicazioni che hanno un utilizzo discutibile della CPU. Quando non stai utilizzando un'applicazione e sta consumando molta potenza di elaborazione, significa semplicemente che qualcosa non va. Potrebbe esserci codice dannoso dietro di esso che lavora per invadere le tue informazioni.

Se rilevi qualcosa di sospetto sul tuo dispositivo, chiudi immediatamente le applicazioni dannose per evitare che si danneggi.

4. Utilizzare un software antivirus

Dopo aver raccolto le prove del malware sul tuo dispositivo, è il momento di accertarlo. Puoi utilizzare un software antivirus dotato di funzionalità di rimozione del malware per rilevare e rimuovere diversi tipi di malware che attaccano il tuo dispositivo.

I programmi antivirus possono rilevare entità dannose standard sul tuo dispositivo e proteggerti dalle minacce provenienti. Se il tipo di malware con cui hai a che fare si è appena imbarcato nel cyberspazio, potresti dover procurarti un antivirus su richiesta con un database delle minacce aggiornato.

5. Controlla la home page del tuo browser e svuota la cache

Il malware può modificare la home page del tuo browser per reinfettare il tuo dispositivo. Assicurati l'autenticità della tua home page in modo che se la minaccia persiste, puoi sbarazzartene.

Puoi verificare l'autenticità della home page e svuotare la cache in Google Chrome e Safari seguendo questi passaggi:

1. Trova l'opzione per verificare la tua home page nella scheda del motore di ricerca, elencata nelle impostazioni di Google Chrome. Per Safari, puoi apportare le modifiche pertinenti nella sezione delle preferenze in "impostazioni generali".

2. Trova la sezione Cancella cronologia di navigazione nelle impostazioni di privacy e sicurezza di Google Chrome e metti un segno di spunta su immagini e file memorizzati nella cache. Per Safari, vai alle preferenze, immergiti nella privacy, gestisci i dati del sito Web e scegli l'opzione "rimuovi tutto".

La rimozione del malware segue la stessa idea di base per Windows e Mac, ma differisce nel processo di rimozione. Ad esempio, per accedere alla modalità provvisoria del Mac è necessario un diverso insieme di funzioni rispetto a Windows.

Proteggi i tuoi dispositivi e la tua rete

Ora che hai completato il processo di rimozione del malware, inizia a proteggere le tue risorse dalle minacce malware con i principali software antivirus sul mercato.

Ti chiedi cosa farai se il malware penetra nelle tue risorse, compromettendo la tua sicurezza? Ulteriori informazioni sulla risposta agli incidenti per comprendere i passaggi esatti da seguire per gestire un incidente di sicurezza.