Как защитить свой веб-сайт WordPress [единственное руководство, которое вам когда-либо понадобится]

Опубликовано: 2021-08-05

Пользователи WordPress, как правило, тратят много времени на дизайн, контент и оптимизацию своего веб-сайта, но часто забывают об одном важном факторе: безопасности веб-сайта. Хотя это может показаться скучным для людей, не являющихся разработчиками, обеспечение безопасности вашего WordPress является важной частью ведения вашего бизнеса.

Почему вы можете спросить?

Давайте вместе изучим этот вопрос.

Многие люди игнорируют эту информацию, потому что они никогда не сталкивались со взломанными веб -сайтами и поэтому просто не могут себе представить, сколько хлопот, времени и усилий может вызвать их решение.

Во-первых, если вы ведете онлайн-бизнес или хотя бы частично управляете своим бизнесом через веб-сайт, хакерская атака неизбежно остановит ваш рабочий процесс. Если у вас есть интернет-магазин, вы не сможете продавать; если вы записываетесь на прием через свой веб-сайт, вы не сможете этого сделать.

Для интернет-магазинов с большими объемами это особенно плохо — вы не только не сможете какое-то время продавать, но и можете потерять заказы. Резервные копии веб-сайтов обычно создаются один раз в день, и если вас взломают через несколько часов после того, как это будет сделано, все заказы, сделанные за это время, будут потеряны.

Если ваш веб-сайт работает, возможно, произошел взлом — например, ссылки могут быть внедрены в код и указывать на другие веб-сайты.

Если вы монетизируете свой веб-сайт с помощью рекламы, вы можете заменить свою рекламу чьей-либо рекламой (и, следовательно, показывать рекламу, от которой вы не получите никакого дохода).

Есть много случаев, когда ваш сайт может быть скомпрометирован, и вам потребуются дни, если не недели, чтобы понять это. В сценарии с внедрением спам-ссылок это может повлиять на ваше SEO (поскольку Google категорически не любит спам-ссылки). В результате может пострадать ваш рейтинг в Google, и вам может потребоваться очень много времени, чтобы устранить такой ущерб.

Существует также вопрос доверия клиентов; люди очень обеспокоены, когда слышат, что веб-сайт, которым они пользуются, был взломан.

Использование SSL-сертификатов предотвратило самые тяжелые последствия, такие как утечка номеров кредитных карт, но некоторые данные все же можно получить. Пользователи могут связать хакерскую атаку на ваш сайт с плохой безопасностью и принять решение вообще прекратить пользоваться вашими услугами.

В целом, если ваш сайт взломан, вы можете восстановить его, но защита вашего WordPress в первую очередь — это гораздо безболезненный способ.

Если атака уже произошла, вы можете использовать плагин для сканирования вашего сайта, но большинство доступных плагинов просто укажут, какие файлы были недавно изменены, и вам все равно придется чистить все вручную.

Еще один способ исправить это — восстановить резервную копию вашего сайта. Это, однако, не является гарантированным на 100% исправлением, особенно если вы не уверены, когда ваш WordPress был взломан (и, следовательно, какая резервная копия точно чистая).

Вы также можете обратиться в специализированное агентство, которое предлагает удаление вредоносных программ и техническую помощь; они будут действовать относительно быстро и очистят ваш WordPress для вас, но, конечно, за это придется заплатить.

Вы должны иметь в виду, что даже если вам удастся устранить ущерб, эта ситуация может (и, вероятно, будет) повториться, если вы не установите надлежащую защиту.

Лучше всего действовать на опережение и обезопасить свой веб-сайт, применяя подробный и комплексный подход к защите.

Но что это значит?

Итак, как вы защищаете свой сайт WordPress ? Какие действенные шаги вы можете предпринять? Мы рады, что вы спросили! Продолжай читать.

Обычно веб-хостинг выбирают по рекомендации друга, через агентство, создающее веб-сайт, или через онлайн-исследования.

Неопытные пользователи часто ищут самые дешевые цены. Однако, как и большинство вещей в жизни, надежный, высококачественный хостинг будет стоить дороже, и он также предложит вам больше. Хорошие хостинг-провайдеры предлагают множество функций безопасности, которые могут означать разницу между тем, придется ли вам иметь дело со взломанным веб-сайтом или нет.

С другой стороны, недорогие хостинг-провайдеры будут сокращать углы всякий раз, когда они могут, чтобы покрыть разницу, и, к сожалению, безопасность — это область, которая сильно страдает.

Приведем пример некоторых функций, которые мы предоставляем нашим клиентам. Помимо классических опций, таких как защита от DDoS, SSL-сертификаты и брандмауэры веб-приложений, у нас есть несколько, которые повысят уровень безопасности вашего веб-сайта.

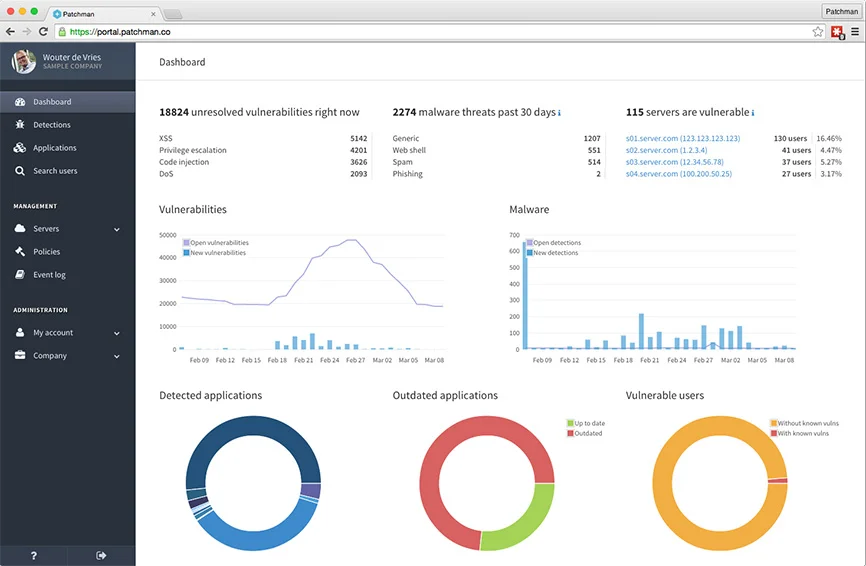

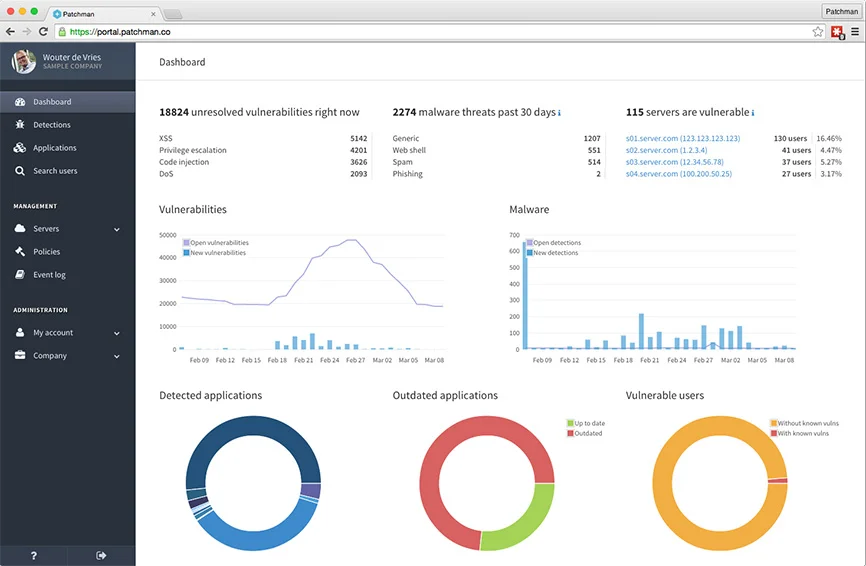

Одним из них является Patchman, приложение, которое может быть чрезвычайно полезным для пользователей, которые не обновляют свой WordPress автоматически. Patchman сканирует вашу установку и исправляет любые известные уязвимости в основных файлах WordPress и многочисленных популярных плагинах. Вместо автоматического обновления программного обеспечения для устранения уязвимости, которая может вызвать проблемы с зависимостями сайта, Patchman применяет исправление безопасности к текущей установленной версии.

Вы можете быть полностью уверены в том, что примененные исправления будут работать безопасно и не повредят ваш сайт.

Если вы собираетесь использовать виртуальный хостинг, выбор высокопроизводительного и безопасного хостинга является обязательным. Многие компании также предлагают хостинг WordPress, который специально настроен для WordPress, и ваш сайт, как правило, будет работать на нем намного лучше.

Если у вас большой веб-сайт и вы решили обновить свою учетную запись хостинга, выберите полностью управляемый выделенный сервер, который гарантирует более высокий уровень безопасности, в отличие от его более дешевого (неуправляемого) аналога.

В общем, тщательно изучите веб-хостинг и не позволяйте цене руководить вами при выборе.

Это происходит из-за уязвимостей, обнаруженных хакерами. Если вам интересно узнать больше по этой теме, мы рекомендуем эту статью, но в целом уязвимости — это «дыры» в коде приложения, которое вы используете. Между хакерами и разработчиками программного обеспечения идет постоянная битва, где хакеры находят и используют уязвимости в системе безопасности, а разработчики стремятся быстро их исправить.

Как и другие приложения CMS, WordPress проходит циклы обновлений, в ходе которых добавляются новые функции, а разработчики работают над исправлением любых известных уязвимостей. Ежегодно обычно выходит 1-3 крупных обновления и множество минорных, причем все они критичны для безопасности, так как почти всегда содержат патчи безопасности.

Но подождите - если у вас есть что-то вроде Patchman, зачем вам еще обновляться?

Patchman охватывает основные файлы WordPress и некоторые из самых популярных плагинов, но многие плагины не исправляются через приложение. Это означает, что все эти плагины, если их оставить устаревшими, легко станут отправной точкой для хакеров, чтобы они могли делать на вашем сайте все, что им заблагорассудится.

Поддерживать обновление вашего WordPress довольно просто.

Во-первых, во всех версиях после 5.6 (выпущенной в декабре 2020 года) включены автоматические обновления, а это значит, что вам не нужно ничего делать. Если по какой-то причине это не так (скажем, ваш разработчик отключил их), есть несколько способов включить автообновления.

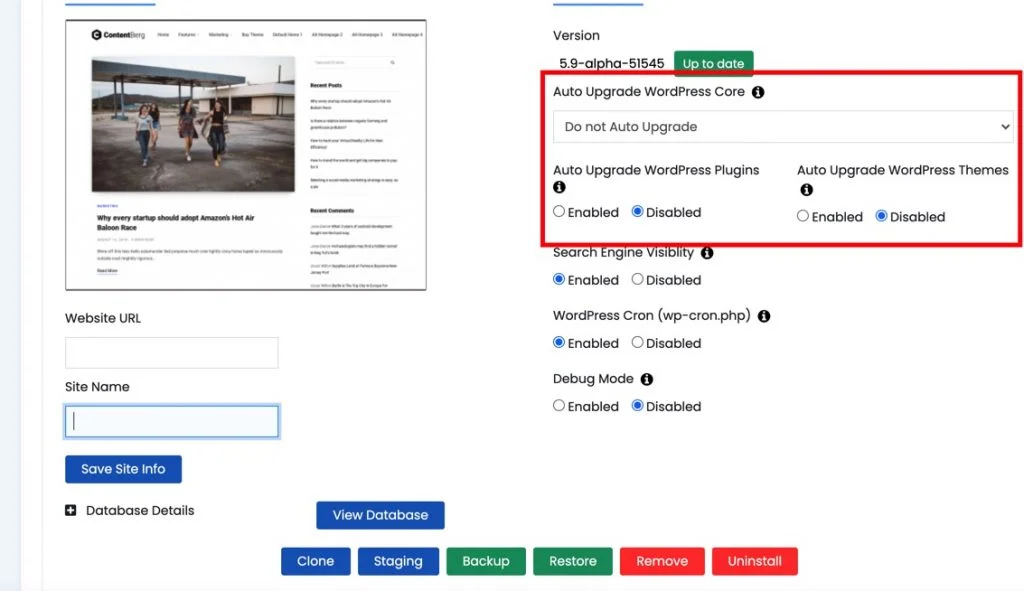

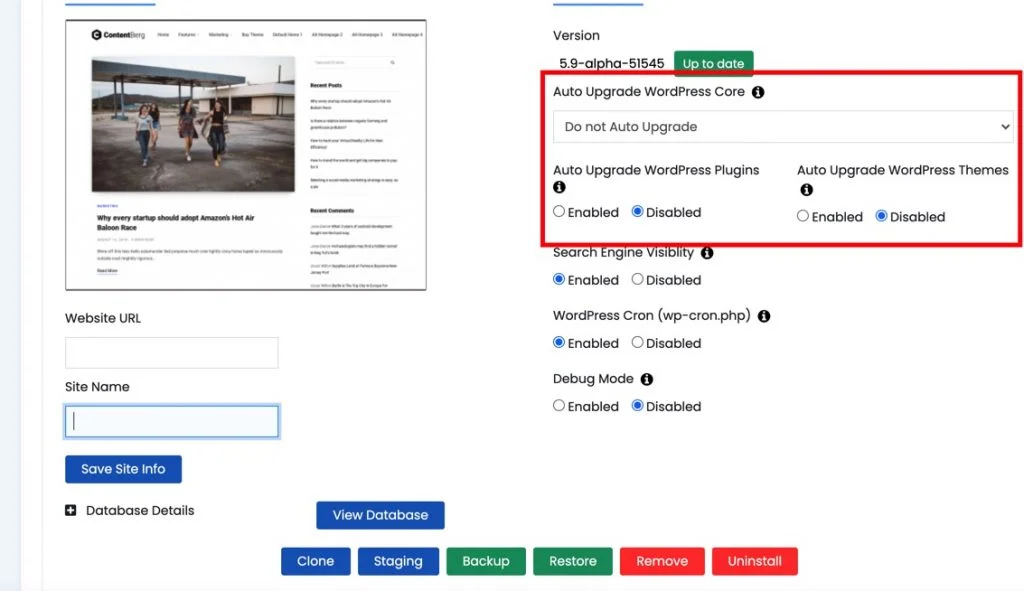

Один из них — через Softaculous, приложение, которое пользователи cPanel часто используют для установки WordPress на свои серверы. Softaculous' WordPress Manager позволяет настраивать автоматические обновления; вы можете выбрать автоматическое обновление только незначительных обновлений или основных.

Вы также можете выбрать автоматическое обновление своих плагинов и тем. Лучше всего то, что он сделает резервную копию перед любым автоматическим обновлением на случай, если возникнет необходимость вернуться.

Другой вариант, если вы достаточно опытны в изменении своего кода, — использовать встроенную конфигурацию автоматического обновления WordPress — узнайте больше об этом непосредственно в базе знаний WordPress.

Многие люди используют имя пользователя «admin», поскольку оно появляется по умолчанию при использовании программного приложения, такого как Softaculous, для установки вашего WordPress.

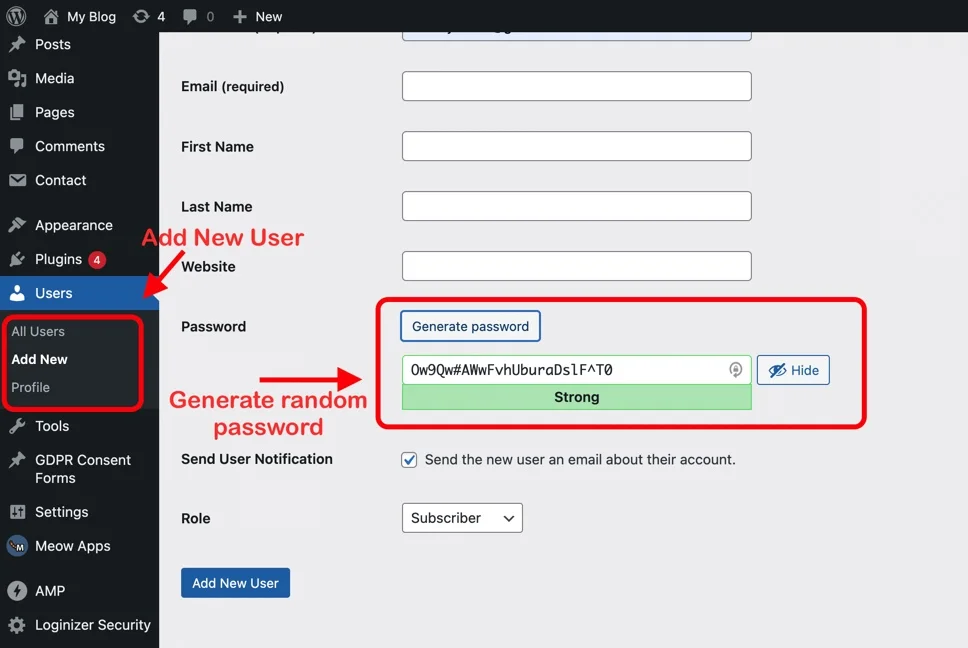

Не используйте имя пользователя по умолчанию , чтобы упростить задачу хакерам, — выберите другое имя пользователя, например адрес электронной почты. Если вам вручили уже созданного пользователя с этим логином, создайте нового администратора и удалите существующего.

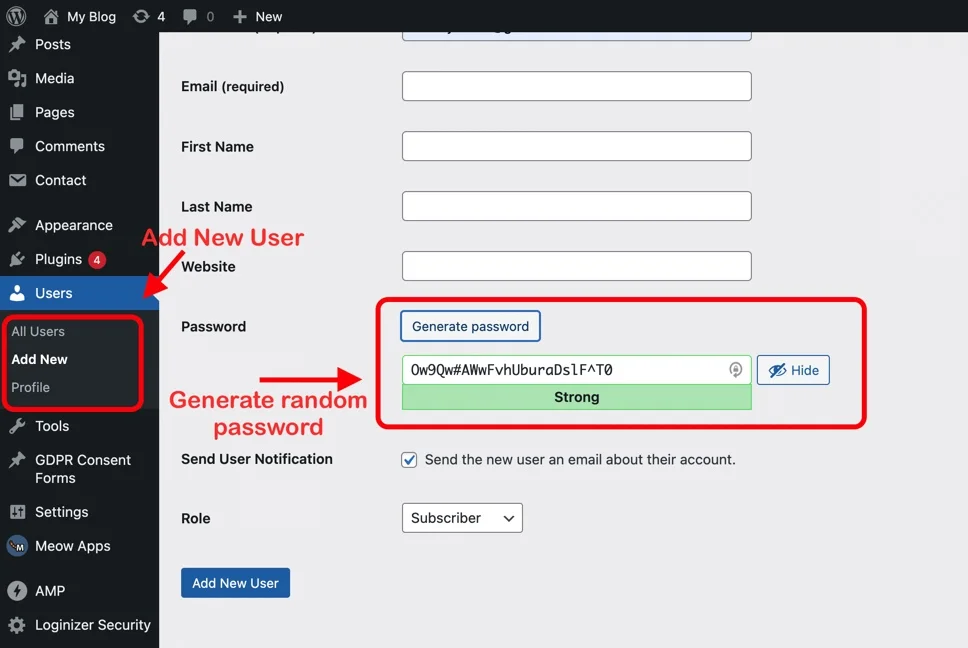

То же самое касается вашего пароля; чем он сильнее, тем лучше. Выберите длинный пароль, включающий цифры и специальные символы, или, что еще лучше, сгенерируйте случайный пароль.

Если вы беспокоитесь, что забудете свой пароль, попробуйте придумать систему, которая поможет вам его вспомнить. Некоторым нравится использовать статическую комбинацию символов + название веб-сайта в качестве отличительного признака (Jack1990Apple!), другие выбирают ассоциативные пароли.

Конечно, вы можете просто сохранить свои данные для входа и не беспокоиться о том, запомните вы их или нет. Однако не используйте браузер для хранения данных для входа! Это довольно небезопасный (и часто используемый) вариант.

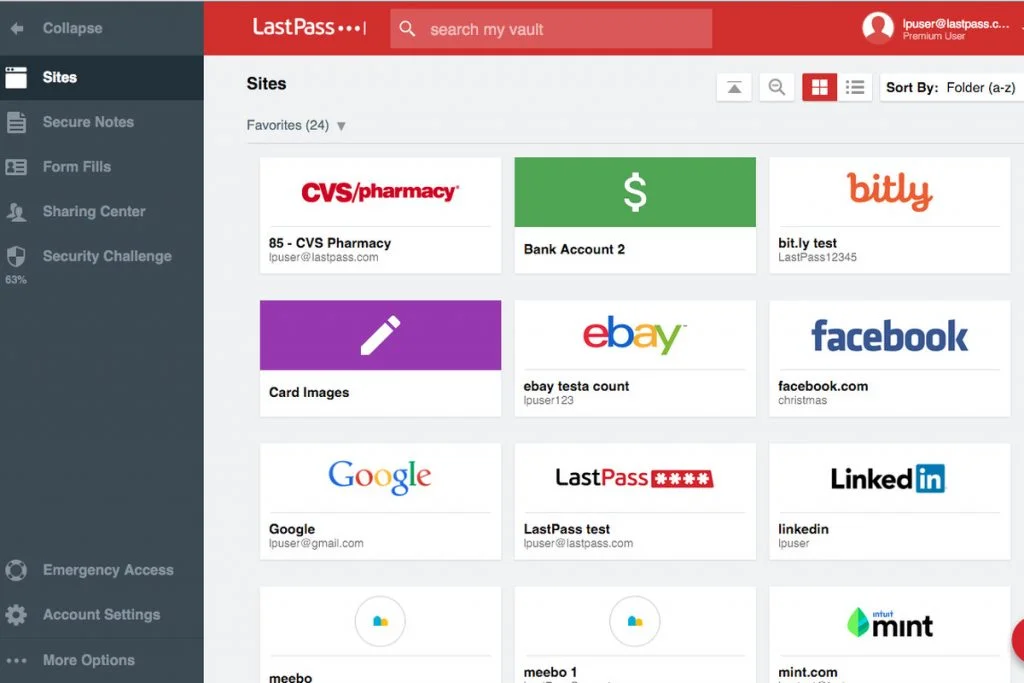

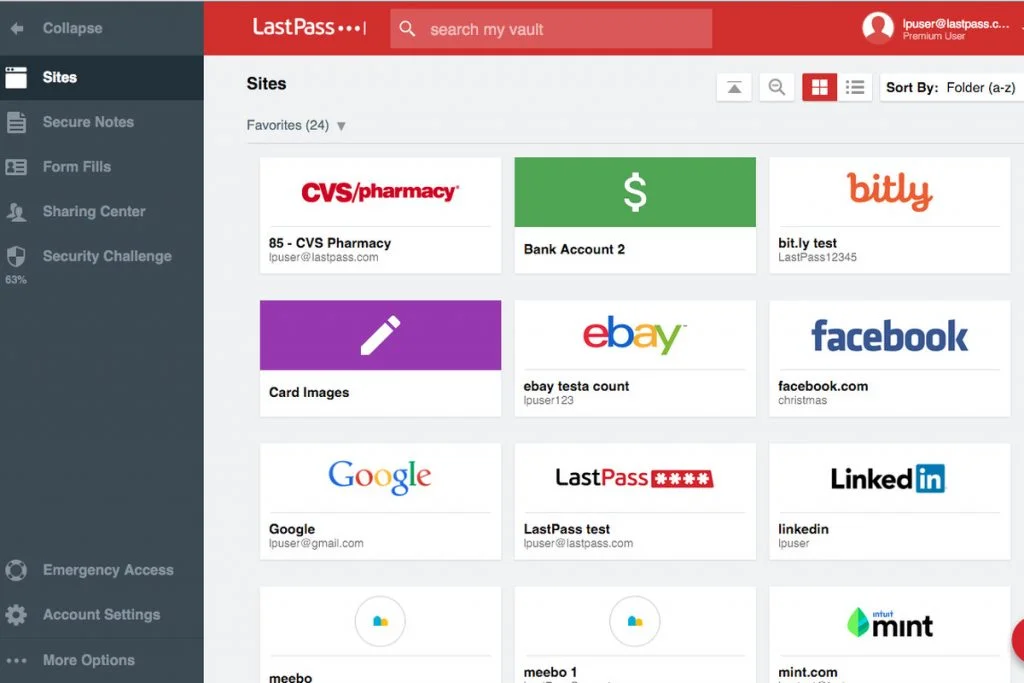

Если вы хотите сохранить свои данные для входа, чтобы вам не приходилось вводить их каждый раз, используйте менеджер паролей, такой как Lastpass — у них есть бесплатный план, и ваши данные для входа будут максимально безопасными. С помощью менеджера паролей вам нужно запомнить только 1 пароль (главный), а также сохранить данные кредитной карты.

Клиенты службы виртуального хостинга Kualo также автоматически защищены от атак методом грубой силы при входе в систему — попытки грубой силы блокируются и блокируются.

Это означает, что даже если у хакеров есть ваши точные данные для входа, они все равно не смогут войти без этой дополнительной аутентификации.

Вы можете установить плагин, такой как WP 2FA, и заставить других пользователей вашего сайта использовать его (особенно если у них есть права администратора или редактора). Не забывайте всегда загружать свои резервные коды и хранить их в безопасном месте на случай, если вы потеряете доступ к своему телефону.

В любом случае, если вы оставите все как есть, хакерам будет намного проще идентифицировать вход в ваш сервер и начать атаку грубой силы.

Измените URL-адрес (слаг) своей страницы входа с помощью плагина, такого как ThemeMyLogin, или найдите плагин безопасности, который будет включать несколько функций, которые мы перечислили (двухфакторная аутентификация, ограничение попыток входа и т. д.).

Существует также отличная статья от WPBeginner о том, как вручную изменить URL-адрес для входа в систему, но если вам неудобно управлять кодом, лучше туда не заходить.

С другой стороны, каждый подключаемый модуль, который вы устанавливаете, является еще одним фрагментом кода, о котором необходимо позаботиться (т.е. обновить). Множество плагинов также увеличивает риск несовместимости — это когда два или более плагина не могут работать вместе — поэтому вам нужно избегать установки плагинов, без которых вы можете обойтись.

Некоторые из лучших плагинов безопасности будут сочетать в себе несколько функций, как упоминалось выше, тем самым уменьшая количество плагинов, которые вам придется установить, чтобы делать все, о чем мы говорим. Вот несколько замечательных примеров:

Если на вашем сайте работают несколько пользователей с правами администратора, это отличный способ вести учет того, что делается.

С точки зрения безопасности он может показать вам различную информацию, которая может оказаться очень полезной — от неудачных попыток входа в систему до изменений в файлах и настройках сайта WordPress. Если вы тот, кто любит самостоятельно обслуживать свой веб-сайт, эта функция просто необходима.

Отличным (и бесплатным) вариантом является журнал активности WP, плагин, который существует уже много лет и также известен как своим подробным журналом, так и простотой интерфейса.

Когда-то SSL требовался для веб-сайтов, которые должны были быть безопасными для определенных транзакций, таких как платежи. Однако в настоящее время не имеет значения, обрабатываете ли вы платежи на своем веб-сайте или нет. SSL является обязательным для любого веб-сайта, который обрабатывает конфиденциальную информацию, такую как пароли, имена, адреса и т. д.

Закулисная механика этого такова: без SSL на вашем веб-сайте все данные, передаваемые между веб-браузером пользователя и вашим веб-сервером, доставляются в виде простого текста, который могут прочитать хакеры.

После установки SSL конфиденциальная информация шифруется перед передачей между двумя сторонами — веб-браузером пользователя и вашим сервером, защищая ее от третьих лиц со злыми намерениями.

Google некоторое время назад осознал важность SSL-сертификата и начал показывать на первых позициях сайты, которые могут предложить зашифрованную передачу информации.

Кроме того, в 2018 году Google предупредил всех владельцев веб-сайтов, что каждый сайт, не имеющий активного SSL, будет отображаться в URL-адресе как «Незащищенный». Это делает SSL-сертификат абсолютно обязательным; хорошая новость заключается в том, что его довольно легко получить, и, более того, в некоторых хостинговых компаниях (включая Kualo!) SSL предоставляется бесплатно.

Много раз при установке новой темы/плагина или активной работе на вашем сайте что-то может сломаться, поэтому наличие резервной копии, без сомнения, необходимо.

Хотя большинство надежных хостинг-провайдеров настроят для вас эти ежедневные резервные копии, неплохо было бы либо научиться делать их вручную, либо использовать плагин резервного копирования, такой как UpdraftPlus или BackupBuddy. Оба они имеют возможность загружать резервные копии вашего сайта в облачные сервисы, такие как Amazon, или экспортировать их локально.

Вы также можете использовать функцию резервного копирования Softaculous, которая легко доступна в вашей cPanel. Хорошей новостью является то, что он предлагает максимальную простоту и не требует дополнительной оплаты. Плохая новость заключается в том, что, в отличие от своих аналогов, он будет загружать резервные копии на вашу учетную запись хостинга, поэтому он будет использовать дисковое пространство и храниться там же, где и сам веб-сайт. Если что-то случится с вашей учетной записью (например, случайное удаление файлов или ручное хакерское вмешательство), ваша резервная копия также может быть скомпрометирована.

Не забывайте всегда создавать резервную копию, если вы планируете работать над своим WordPress и не уверены в конечных результатах!

Если вы используете веб-сайт электронной коммерции с высокой посещаемостью, ежечасное резервное копирование может быть лучшим выбором для вас. Как упоминалось ранее, веб-сайты, которые генерируют много заказов, могут понести значительные убытки, если им придется восстанавливать резервную копию, сделанную несколькими часами ранее.

Вы можете сделать это, добавив фрагмент кода в файл wp-config.php:

Вы можете сделать это, открыв текстовый редактор, например Блокнот, и вставив этот код:

<Файлы *.php>

отрицать от всех

</файлы>

Сохраните этот файл как .htaccess и загрузите его в папки /wp-content/uploads/ на вашем веб-сайте с помощью FTP-клиента или через файловый менеджер в cPanel.

Например, если хакер захочет попробовать 1000 разных паролей на ваших веб-сайтах, ему придется сделать 1000 отдельных попыток входа в систему, которые будут обнаружены вашим плагином безопасности или брандмауэром. Однако, если вы оставите XML-RPC включенным, хакер может использовать функцию system.multicall и попробовать 1000 разных паролей с 30-60 запросами.

Вот почему мы настоятельно рекомендуем отключить его, и вы можете сделать это, просто добавив код в свой файл .htaccess:

В строке 5 вы должны вставить свой собственный IP-адрес, если это единственный IP-адрес, от которого вы хотите сохранить XML-RPC (в противном случае просто удалите его).

Примечание. Если вы являетесь одним из наших пользователей, вам не нужно выполнять этот шаг, так как ваш XMLRPC будет защищен функцией LiteSpeed Brute Force Protection.

Отличный способ справиться с этим — предотвратить доступ оскорбительных ботов к вашему WordPress. Вставьте следующий код в файл .htaccess.

Предоставьте любому из пользователей вашего веб-сайта минимально возможный доступ. Например, если у вас есть автор контента, нет необходимости предоставлять ему учетную запись администратора — пользователь-редактор вполне подойдет. Не делитесь своей учетной записью, если в этом нет крайней необходимости, а если вы это сделаете, измените свой пароль, как только тот, кому вы его дали, больше не понадобится.

Не сообщайте информацию о хостинге, если в этом нет крайней необходимости.

Не используйте обнуленные (нелегально загруженные) темы и плагины WordPress.

В какой-то момент может возникнуть соблазн сэкономить немного денег и загрузить нелицензионный плагин или тему. В этом случае вы заплатите другим способом — скорее всего, позиционированием бэкдора на свой WordPress. Хакеры часто прячут спам-ссылки или вредоносный код в нелицензионных элементах и предлагают их для бесплатного скачивания.

Избегайте их любой ценой, и если вы заказываете веб-сайт или функциональность, обязательно подтвердите у разработчика, что все лицензировано должным образом.

Считаете ли вы, что каким-либо из предложенных советов трудно следовать? Мы пропустили что-то важное? Пишите нам в комментариях, мы будем рады услышать ваше мнение!

Или, если вы готовы перейти на сверхбезопасный хостинг WordPress от Kualo, ознакомьтесь с нашими планами здесь.

Почему вы можете спросить?

Давайте вместе изучим этот вопрос.

Почему важна защита вашего WordPress?

Как и другие вещи в жизни, связанные с безопасностью, безопасность веб-сайтов — необходимое зло. Обычно, когда вы заказываете разработчику или агентству создание веб-сайта для вас, всплывает тема безопасности. Эксперты не понаслышке знают, как часто взламываются веб-сайты, особенно веб-сайты WordPress из-за популярности платформы. Обычно они советуют вам защищать свой веб-сайт различными способами и могут порекомендовать некоторые известные методы обеспечения безопасности.Многие люди игнорируют эту информацию, потому что они никогда не сталкивались со взломанными веб -сайтами и поэтому просто не могут себе представить, сколько хлопот, времени и усилий может вызвать их решение.

Во-первых, если вы ведете онлайн-бизнес или хотя бы частично управляете своим бизнесом через веб-сайт, хакерская атака неизбежно остановит ваш рабочий процесс. Если у вас есть интернет-магазин, вы не сможете продавать; если вы записываетесь на прием через свой веб-сайт, вы не сможете этого сделать.

Для интернет-магазинов с большими объемами это особенно плохо — вы не только не сможете какое-то время продавать, но и можете потерять заказы. Резервные копии веб-сайтов обычно создаются один раз в день, и если вас взломают через несколько часов после того, как это будет сделано, все заказы, сделанные за это время, будут потеряны.

Если ваш веб-сайт работает, возможно, произошел взлом — например, ссылки могут быть внедрены в код и указывать на другие веб-сайты.

Если вы монетизируете свой веб-сайт с помощью рекламы, вы можете заменить свою рекламу чьей-либо рекламой (и, следовательно, показывать рекламу, от которой вы не получите никакого дохода).

Есть много случаев, когда ваш сайт может быть скомпрометирован, и вам потребуются дни, если не недели, чтобы понять это. В сценарии с внедрением спам-ссылок это может повлиять на ваше SEO (поскольку Google категорически не любит спам-ссылки). В результате может пострадать ваш рейтинг в Google, и вам может потребоваться очень много времени, чтобы устранить такой ущерб.

Существует также вопрос доверия клиентов; люди очень обеспокоены, когда слышат, что веб-сайт, которым они пользуются, был взломан.

Использование SSL-сертификатов предотвратило самые тяжелые последствия, такие как утечка номеров кредитных карт, но некоторые данные все же можно получить. Пользователи могут связать хакерскую атаку на ваш сайт с плохой безопасностью и принять решение вообще прекратить пользоваться вашими услугами.

В целом, если ваш сайт взломан, вы можете восстановить его, но защита вашего WordPress в первую очередь — это гораздо безболезненный способ.

Можете ли вы починить взломанный WordPress?

Если вы не знакомы с этим процессом, исправить взломанный веб-сайт WordPress может быть непросто. Очистка зараженного кода требует определенных знаний. В отличие от многих других технических проблем, найти быстрое решение Google будет сложно из-за разного характера хакерских атак.Если атака уже произошла, вы можете использовать плагин для сканирования вашего сайта, но большинство доступных плагинов просто укажут, какие файлы были недавно изменены, и вам все равно придется чистить все вручную.

Еще один способ исправить это — восстановить резервную копию вашего сайта. Это, однако, не является гарантированным на 100% исправлением, особенно если вы не уверены, когда ваш WordPress был взломан (и, следовательно, какая резервная копия точно чистая).

Вы также можете обратиться в специализированное агентство, которое предлагает удаление вредоносных программ и техническую помощь; они будут действовать относительно быстро и очистят ваш WordPress для вас, но, конечно, за это придется заплатить.

Вы должны иметь в виду, что даже если вам удастся устранить ущерб, эта ситуация может (и, вероятно, будет) повториться, если вы не установите надлежащую защиту.

Лучше всего действовать на опережение и обезопасить свой веб-сайт, применяя подробный и комплексный подход к защите.

Но что это значит?

Итак, как вы защищаете свой сайт WordPress ? Какие действенные шаги вы можете предпринять? Мы рады, что вы спросили! Продолжай читать.

Практические шаги для защиты вашего веб-сайта WordPress

1. Выберите хорошего хостинг-провайдера

Прежде чем сосредоточиться на любых других мерах безопасности, крайне важно выбрать прочную основу для вашего веб-сайта. Работа с хорошим хостинг-провайдером, который может предложить вам несколько уровней безопасности, — это самый простой способ защитить ваш сайт от будущих кибератак. Люди редко тщательно планируют выбор провайдера веб-хостинга, особенно если они не занимаются онлайн-бизнесом в течение многих лет.Обычно веб-хостинг выбирают по рекомендации друга, через агентство, создающее веб-сайт, или через онлайн-исследования.

Неопытные пользователи часто ищут самые дешевые цены. Однако, как и большинство вещей в жизни, надежный, высококачественный хостинг будет стоить дороже, и он также предложит вам больше. Хорошие хостинг-провайдеры предлагают множество функций безопасности, которые могут означать разницу между тем, придется ли вам иметь дело со взломанным веб-сайтом или нет.

С другой стороны, недорогие хостинг-провайдеры будут сокращать углы всякий раз, когда они могут, чтобы покрыть разницу, и, к сожалению, безопасность — это область, которая сильно страдает.

Приведем пример некоторых функций, которые мы предоставляем нашим клиентам. Помимо классических опций, таких как защита от DDoS, SSL-сертификаты и брандмауэры веб-приложений, у нас есть несколько, которые повысят уровень безопасности вашего веб-сайта.

Одним из них является Patchman, приложение, которое может быть чрезвычайно полезным для пользователей, которые не обновляют свой WordPress автоматически. Patchman сканирует вашу установку и исправляет любые известные уязвимости в основных файлах WordPress и многочисленных популярных плагинах. Вместо автоматического обновления программного обеспечения для устранения уязвимости, которая может вызвать проблемы с зависимостями сайта, Patchman применяет исправление безопасности к текущей установленной версии.

Вы можете быть полностью уверены в том, что примененные исправления будут работать безопасно и не повредят ваш сайт.

Если вы собираетесь использовать виртуальный хостинг, выбор высокопроизводительного и безопасного хостинга является обязательным. Многие компании также предлагают хостинг WordPress, который специально настроен для WordPress, и ваш сайт, как правило, будет работать на нем намного лучше.

Если у вас большой веб-сайт и вы решили обновить свою учетную запись хостинга, выберите полностью управляемый выделенный сервер, который гарантирует более высокий уровень безопасности, в отличие от его более дешевого (неуправляемого) аналога.

В общем, тщательно изучите веб-хостинг и не позволяйте цене руководить вами при выборе.

2. Обновляйте свой WordPress

Это, наверное, первый совет, который вы услышите от своего веб-разработчика — следите за обновлениями! Многие владельцы WordPress, как правило, осознанно или нет, игнорируют это и становятся объектами вредоносных атак.Это происходит из-за уязвимостей, обнаруженных хакерами. Если вам интересно узнать больше по этой теме, мы рекомендуем эту статью, но в целом уязвимости — это «дыры» в коде приложения, которое вы используете. Между хакерами и разработчиками программного обеспечения идет постоянная битва, где хакеры находят и используют уязвимости в системе безопасности, а разработчики стремятся быстро их исправить.

Как и другие приложения CMS, WordPress проходит циклы обновлений, в ходе которых добавляются новые функции, а разработчики работают над исправлением любых известных уязвимостей. Ежегодно обычно выходит 1-3 крупных обновления и множество минорных, причем все они критичны для безопасности, так как почти всегда содержат патчи безопасности.

Но подождите - если у вас есть что-то вроде Patchman, зачем вам еще обновляться?

Patchman охватывает основные файлы WordPress и некоторые из самых популярных плагинов, но многие плагины не исправляются через приложение. Это означает, что все эти плагины, если их оставить устаревшими, легко станут отправной точкой для хакеров, чтобы они могли делать на вашем сайте все, что им заблагорассудится.

Поддерживать обновление вашего WordPress довольно просто.

Во-первых, во всех версиях после 5.6 (выпущенной в декабре 2020 года) включены автоматические обновления, а это значит, что вам не нужно ничего делать. Если по какой-то причине это не так (скажем, ваш разработчик отключил их), есть несколько способов включить автообновления.

Один из них — через Softaculous, приложение, которое пользователи cPanel часто используют для установки WordPress на свои серверы. Softaculous' WordPress Manager позволяет настраивать автоматические обновления; вы можете выбрать автоматическое обновление только незначительных обновлений или основных.

Вы также можете выбрать автоматическое обновление своих плагинов и тем. Лучше всего то, что он сделает резервную копию перед любым автоматическим обновлением на случай, если возникнет необходимость вернуться.

Другой вариант, если вы достаточно опытны в изменении своего кода, — использовать встроенную конфигурацию автоматического обновления WordPress — узнайте больше об этом непосредственно в базе знаний WordPress.

3. Выберите надежное имя пользователя и пароль

Наиболее распространенные попытки взлома WordPress включают использование украденных данных для входа. Мы говорим о так называемой атаке грубой силы — эффективном и простом типе кибератак, когда хакеры позволяют компьютеру пробовать разные комбинации имен пользователей и паролей, пока не найдут правильные.Многие люди используют имя пользователя «admin», поскольку оно появляется по умолчанию при использовании программного приложения, такого как Softaculous, для установки вашего WordPress.

Не используйте имя пользователя по умолчанию , чтобы упростить задачу хакерам, — выберите другое имя пользователя, например адрес электронной почты. Если вам вручили уже созданного пользователя с этим логином, создайте нового администратора и удалите существующего.

То же самое касается вашего пароля; чем он сильнее, тем лучше. Выберите длинный пароль, включающий цифры и специальные символы, или, что еще лучше, сгенерируйте случайный пароль.

Если вы беспокоитесь, что забудете свой пароль, попробуйте придумать систему, которая поможет вам его вспомнить. Некоторым нравится использовать статическую комбинацию символов + название веб-сайта в качестве отличительного признака (Jack1990Apple!), другие выбирают ассоциативные пароли.

Конечно, вы можете просто сохранить свои данные для входа и не беспокоиться о том, запомните вы их или нет. Однако не используйте браузер для хранения данных для входа! Это довольно небезопасный (и часто используемый) вариант.

Если вы хотите сохранить свои данные для входа, чтобы вам не приходилось вводить их каждый раз, используйте менеджер паролей, такой как Lastpass — у них есть бесплатный план, и ваши данные для входа будут максимально безопасными. С помощью менеджера паролей вам нужно запомнить только 1 пароль (главный), а также сохранить данные кредитной карты.

4. Ограничьте количество попыток входа

Еще один способ предотвратить атаки методом грубой силы (опять же, они попытаются взломать систему, угадывая ваши данные) — просто ограничить количество попыток входа в систему. К счастью, это довольно легко сделать; просто установите подключаемый модуль, такой как Loginizer, или, если вы используете подключаемый модуль безопасности, проверьте, не предлагает ли он эту функцию.Клиенты службы виртуального хостинга Kualo также автоматически защищены от атак методом грубой силы при входе в систему — попытки грубой силы блокируются и блокируются.

5. Используйте 2FA (двухфакторную аутентификацию)

За последние пару лет двухфакторная аутентификация стала своего рода золотым стандартом. Фактически, многие авторитетные веб-сайты заставят своих пользователей внедрить 2FA в своей учетной записи как один из самых надежных способов ее защиты. Это работает следующим образом: вам потребуется дополнительная аутентификация (обычно через ваш телефон) каждый раз, когда вы входите в систему с нераспознанного устройства.Это означает, что даже если у хакеров есть ваши точные данные для входа, они все равно не смогут войти без этой дополнительной аутентификации.

Вы можете установить плагин, такой как WP 2FA, и заставить других пользователей вашего сайта использовать его (особенно если у них есть права администратора или редактора). Не забывайте всегда загружать свои резервные коды и хранить их в безопасном месте на случай, если вы потеряете доступ к своему телефону.

6. Измените URL-адрес вашей страницы входа

Как и имя пользователя «admin», еще одна печально известная деталь WordPress, когда дело доходит до входа в систему, — это его страница входа. По умолчанию используется либо «www.yourwebsite.com/wp-login.php», либо «www.yourwebsite.com/wp-admin».В любом случае, если вы оставите все как есть, хакерам будет намного проще идентифицировать вход в ваш сервер и начать атаку грубой силы.

Измените URL-адрес (слаг) своей страницы входа с помощью плагина, такого как ThemeMyLogin, или найдите плагин безопасности, который будет включать несколько функций, которые мы перечислили (двухфакторная аутентификация, ограничение попыток входа и т. д.).

Существует также отличная статья от WPBeginner о том, как вручную изменить URL-адрес для входа в систему, но если вам неудобно управлять кодом, лучше туда не заходить.

7. Установите плагин безопасности

На момент написания этой статьи было доступно более 50 миллионов плагинов, как бесплатных, так и платных. Было бы жаль не воспользоваться большой базой плагинов, которые могут защитить вашу установку от вредоносных атак.С другой стороны, каждый подключаемый модуль, который вы устанавливаете, является еще одним фрагментом кода, о котором необходимо позаботиться (т.е. обновить). Множество плагинов также увеличивает риск несовместимости — это когда два или более плагина не могут работать вместе — поэтому вам нужно избегать установки плагинов, без которых вы можете обойтись.

Некоторые из лучших плагинов безопасности будут сочетать в себе несколько функций, как упоминалось выше, тем самым уменьшая количество плагинов, которые вам придется установить, чтобы делать все, о чем мы говорим. Вот несколько замечательных примеров:

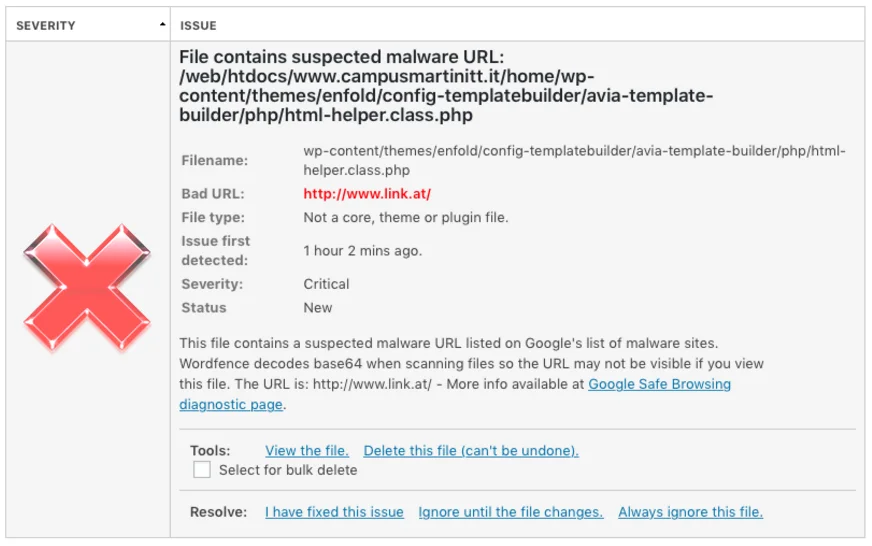

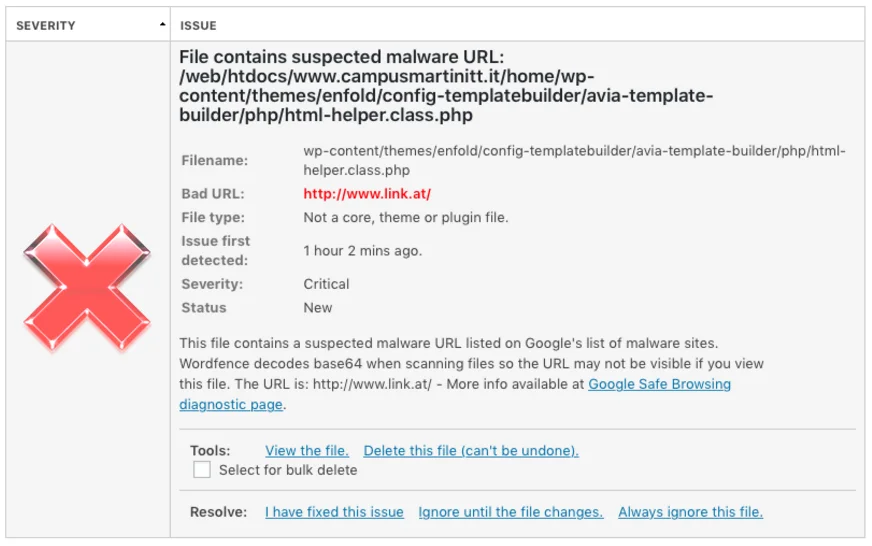

- Безопасность Wordfence — еще один распространенный вариант с множеством функций. Отлично подходит для пользователей с несколькими веб-сайтами через центр Wordfence, плагин проверяет WordPress на наличие нескольких угроз безопасности, таких как вредоносный код, спам-инъекции и даже неверные URL-адреса.

- WP Cerber Security — отличный плагин с мощной комбинацией опций, многие из которых рекомендуются в этой статье. На самом деле, это, вероятно, один из плагинов с наиболее полным списком функций безопасности.

- All in One WP Security — этот плагин очень популярен среди менее технически подкованных пользователей, а также нет платной версии, так что никаких ограничений. Это потребует больше ручной настройки, но его простота обеспечивает относительно плоскую кривую обучения.

8. Установите плагин журнала активности

Это дельный совет, который может оказаться полезным во многих случаях. Плагин журнала активности будет записывать и отображать журналы любых действий, выполняемых разными пользователями на вашем веб-сайте. Думайте об этом как о камере видеонаблюдения, которая следит за всем, что происходит на вашем сайте (конечно, в текстовом формате!)Если на вашем сайте работают несколько пользователей с правами администратора, это отличный способ вести учет того, что делается.

С точки зрения безопасности он может показать вам различную информацию, которая может оказаться очень полезной — от неудачных попыток входа в систему до изменений в файлах и настройках сайта WordPress. Если вы тот, кто любит самостоятельно обслуживать свой веб-сайт, эта функция просто необходима.

Отличным (и бесплатным) вариантом является журнал активности WP, плагин, который существует уже много лет и также известен как своим подробным журналом, так и простотой интерфейса.

9. Установите SSL-сертификат

Это само собой разумеется, но давайте включим эту рекомендацию на всякий случай.Когда-то SSL требовался для веб-сайтов, которые должны были быть безопасными для определенных транзакций, таких как платежи. Однако в настоящее время не имеет значения, обрабатываете ли вы платежи на своем веб-сайте или нет. SSL является обязательным для любого веб-сайта, который обрабатывает конфиденциальную информацию, такую как пароли, имена, адреса и т. д.

Закулисная механика этого такова: без SSL на вашем веб-сайте все данные, передаваемые между веб-браузером пользователя и вашим веб-сервером, доставляются в виде простого текста, который могут прочитать хакеры.

После установки SSL конфиденциальная информация шифруется перед передачей между двумя сторонами — веб-браузером пользователя и вашим сервером, защищая ее от третьих лиц со злыми намерениями.

Google некоторое время назад осознал важность SSL-сертификата и начал показывать на первых позициях сайты, которые могут предложить зашифрованную передачу информации.

Кроме того, в 2018 году Google предупредил всех владельцев веб-сайтов, что каждый сайт, не имеющий активного SSL, будет отображаться в URL-адресе как «Незащищенный». Это делает SSL-сертификат абсолютно обязательным; хорошая новость заключается в том, что его довольно легко получить, и, более того, в некоторых хостинговых компаниях (включая Kualo!) SSL предоставляется бесплатно.

10. Настройка резервных копий

Хотя резервные копии могут не работать на 100%, если и когда вам нужно решить проблему с WordPress, они являются вашей первой линией защиты. Резервная копия сайта может пригодиться не только при хакерской атаке, но и при технических проблемах.Много раз при установке новой темы/плагина или активной работе на вашем сайте что-то может сломаться, поэтому наличие резервной копии, без сомнения, необходимо.

Хотя большинство надежных хостинг-провайдеров настроят для вас эти ежедневные резервные копии, неплохо было бы либо научиться делать их вручную, либо использовать плагин резервного копирования, такой как UpdraftPlus или BackupBuddy. Оба они имеют возможность загружать резервные копии вашего сайта в облачные сервисы, такие как Amazon, или экспортировать их локально.

Вы также можете использовать функцию резервного копирования Softaculous, которая легко доступна в вашей cPanel. Хорошей новостью является то, что он предлагает максимальную простоту и не требует дополнительной оплаты. Плохая новость заключается в том, что, в отличие от своих аналогов, он будет загружать резервные копии на вашу учетную запись хостинга, поэтому он будет использовать дисковое пространство и храниться там же, где и сам веб-сайт. Если что-то случится с вашей учетной записью (например, случайное удаление файлов или ручное хакерское вмешательство), ваша резервная копия также может быть скомпрометирована.

Не забывайте всегда создавать резервную копию, если вы планируете работать над своим WordPress и не уверены в конечных результатах!

Если вы используете веб-сайт электронной коммерции с высокой посещаемостью, ежечасное резервное копирование может быть лучшим выбором для вас. Как упоминалось ранее, веб-сайты, которые генерируют много заказов, могут понести значительные убытки, если им придется восстанавливать резервную копию, сделанную несколькими часами ранее.

Дополнительные действенные шаги для защиты вашего веб-сайта WordPress [Дополнительно]

Советы, которые вы найдете в этом разделе, требуют немного более продвинутых знаний в управлении вашим WordPress и уверенности в написании кода непосредственно в его коде. Если вам неудобно выполнять эти шаги, рекомендуется проконсультироваться с разработчиком WordPress, который может помочь вам выполнить их.11. Отключить редактирование файлов

WordPress поставляется со встроенным редактором кода, который позволяет вам редактировать файлы темы и плагинов из панели администратора. Если не тот человек получит доступ к вашей панели администратора, это может быть огромным риском для безопасности. Вот почему мы рекомендуем отключить эту функцию.Вы можете сделать это, добавив фрагмент кода в файл wp-config.php:

1 // Disallow file edit

2 define( 'DISALLOW_FILE_EDIT', true );12. Отключите выполнение файлов PHP для определенных каталогов WordPress.

Добавьте еще один уровень защиты, отключив выполнение файлов PHP в каталогах, где это не требуется. Причина, по которой вы хотите это сделать, заключается в том, что хакеры часто используют эту функцию для загрузки файлов бэкдора или вредоносных программ на ваш сайт WordPress. Это опасный шаг, если вы не знаете, что делаете, так как ваш сайт может перестать работать, поэтому действуйте осторожно! Каталог, который вы ищете, это /wp-content/uploads/Вы можете сделать это, открыв текстовый редактор, например Блокнот, и вставив этот код:

<Файлы *.php>

отрицать от всех

</файлы>

Сохраните этот файл как .htaccess и загрузите его в папки /wp-content/uploads/ на вашем веб-сайте с помощью FTP-клиента или через файловый менеджер в cPanel.

13. Отключить XML-RPC

Когда-то XML-RPC использовался для подключения вашего сайта WordPress к веб-приложениям и мобильным приложениям, но поскольку WordPress выпустил собственный REST API, XML-RPC стал помехой, а не полезной функцией.Например, если хакер захочет попробовать 1000 разных паролей на ваших веб-сайтах, ему придется сделать 1000 отдельных попыток входа в систему, которые будут обнаружены вашим плагином безопасности или брандмауэром. Однако, если вы оставите XML-RPC включенным, хакер может использовать функцию system.multicall и попробовать 1000 разных паролей с 30-60 запросами.

Вот почему мы настоятельно рекомендуем отключить его, и вы можете сделать это, просто добавив код в свой файл .htaccess:

# Block WordPress xmlrpc.php requests

<Files xmlrpc.php>

order deny,allow

deny from all

allow from xxx.xxx.xxx.xxx

</Files>В строке 5 вы должны вставить свой собственный IP-адрес, если это единственный IP-адрес, от которого вы хотите сохранить XML-RPC (в противном случае просто удалите его).

Примечание. Если вы являетесь одним из наших пользователей, вам не нужно выполнять этот шаг, так как ваш XMLRPC будет защищен функцией LiteSpeed Brute Force Protection.

14. Ограничьте доступ ботов

Хотя ваш сайт всегда будет сканироваться некоторыми ботами, плохие боты могут создавать раздражающие помехи. Они могут замедлить ваш рабочий процесс и/или нарушить функциональность вашего сайта WordPress, что приведет к потере пользователей.Отличный способ справиться с этим — предотвратить доступ оскорбительных ботов к вашему WordPress. Вставьте следующий код в файл .htaccess.

SetEnvIfNoCase User-Agent ^$ keep_out

SetEnvIfNoCase User-Agent (pycurl|casper|cmsworldmap|diavol|dotbot) keep_out

SetEnvIfNoCase User-Agent (flicky|ia_archiver|jakarta|kmccrew) keep_out

SetEnvIfNoCase User-Agent (purebot|comodo|feedfinder|planetwork) keep_out

Order Allow,Deny

Allow from all

Deny from env=keep_outНетехнические советы по обеспечению безопасности вашего WordPress

Используйте принцип наименьших привилегий (POLP)Предоставьте любому из пользователей вашего веб-сайта минимально возможный доступ. Например, если у вас есть автор контента, нет необходимости предоставлять ему учетную запись администратора — пользователь-редактор вполне подойдет. Не делитесь своей учетной записью, если в этом нет крайней необходимости, а если вы это сделаете, измените свой пароль, как только тот, кому вы его дали, больше не понадобится.

Не сообщайте информацию о хостинге, если в этом нет крайней необходимости.

Не используйте обнуленные (нелегально загруженные) темы и плагины WordPress.

В какой-то момент может возникнуть соблазн сэкономить немного денег и загрузить нелицензионный плагин или тему. В этом случае вы заплатите другим способом — скорее всего, позиционированием бэкдора на свой WordPress. Хакеры часто прячут спам-ссылки или вредоносный код в нелицензионных элементах и предлагают их для бесплатного скачивания.

Избегайте их любой ценой, и если вы заказываете веб-сайт или функциональность, обязательно подтвердите у разработчика, что все лицензировано должным образом.

Последние мысли

Считайте время (и средства), которые вы потратите на защиту своего WordPress, еще одной важной инвестицией в бизнес. Исправление взломанного веб-сайта обойдется вам значительно дороже, а в самом неудачном случае может даже стоить вам вашего бизнеса. Следование этому руководству не гарантирует 100% защиты от вредоносных атак, но значительно снижает вероятность этого.Считаете ли вы, что каким-либо из предложенных советов трудно следовать? Мы пропустили что-то важное? Пишите нам в комментариях, мы будем рады услышать ваше мнение!

Или, если вы готовы перейти на сверхбезопасный хостинг WordPress от Kualo, ознакомьтесь с нашими планами здесь.