كيف تحمي موقع WordPress الخاص بك [الدليل الوحيد الذي ستحتاج إليه]

نشرت: 2021-08-05

يميل مستخدمو WordPress إلى قضاء الكثير من الوقت في تصميم مواقع الويب الخاصة بهم ومحتواها وتحسينها ، لكن غالبًا ما ينسون عاملًا أساسيًا واحدًا: أمان موقع الويب. في حين أنه قد يبدو أمرًا مملًا للأشخاص الذين ليسوا مطورين ، فإن الحفاظ على WordPress آمنًا هو جزء مهم من إدارة عملك.

لماذا قد تسأل؟

دعنا نستكشف هذا السؤال معًا.

يتجاهل العديد من الأشخاص هذه المعلومات لأنهم لم يتعاملوا مطلقًا مع موقع ويب تم الاستيلاء عليه ، وبالتالي لا يمكنهم ببساطة تخيل ما قد يسببه حلها من متاعب ووقت وجهد.

بادئ ذي بدء ، إذا كنت تدير نشاطًا تجاريًا عبر الإنترنت ، أو على الأقل تدير جزءًا من عملك من خلال موقع الويب ، فإن هجوم القراصنة سيوقف حتماً عملية عملك. إذا كنت تمتلك متجرًا عبر الإنترنت ، فلن تتمكن من البيع ؛ إذا قمت بحجز المواعيد من خلال موقع الويب الخاص بك ، فلن تتمكن من القيام بذلك.

بالنسبة للمتاجر ذات الحجم الكبير على الإنترنت ، يعد هذا أمرًا سيئًا بشكل خاص - لن تكون قادرًا على البيع لفترة من الوقت فحسب ، بل قد تخسر الطلبات أيضًا. عادةً ما يتم إنشاء النسخ الاحتياطية لموقع الويب مرة واحدة يوميًا ، وإذا تعرضت للاختراق بعد ساعات من الانتهاء ، فستفقد جميع الطلبات التي تم إجراؤها في هذه الأثناء.

إذا كان موقع الويب الخاص بك قيد التشغيل ، فربما لا يزال الاختراق قد حدث - على سبيل المثال ، يمكن إدخال الروابط في الشفرة والإشارة إلى مواقع الويب الأخرى.

إذا استثمرت موقع الويب الخاص بك عن طريق الإعلانات ، فقد يتم استبدال إعلاناتك بإعلانات شخص آخر (وبالتالي يمكنك عرض الإعلانات التي لن تحصل على أي عائد منها).

هناك الكثير من الحالات التي قد يتم فيها اختراق موقع الويب الخاص بك ، وسوف يستغرق الأمر أيامًا ، إن لم يكن أسابيع ، لإدراك ذلك. في سيناريو إدخال رابط البريد العشوائي ، يمكن أن يؤثر ذلك على مُحسنات محركات البحث (نظرًا لأن Google لا تحب بشدة الروابط غير المرغوب فيها). نتيجة لذلك ، قد تتأثر تصنيفات Google الخاصة بك ، وقد يستغرق الأمر وقتًا طويلاً لإصلاح هذا النوع من الضرر.

هناك أيضًا مسألة ثقة العملاء ؛ يشعر الأشخاص بالقلق حقًا عندما يسمعون أن أحد مواقع الويب التي يستخدمونها قد تم اختراقه.

أدى استخدام شهادات SSL إلى منع حدوث عواقب وخيمة مثل تسريب أرقام بطاقات الائتمان ، ولكن لا يزال من الممكن الحصول على بعض البيانات. قد يربط المستخدمون هجوم المتسللين على موقع الويب الخاص بك بأمان ضعيف ويقررون التوقف عن استخدام خدماتك تمامًا.

بشكل عام ، إذا تم اختراق موقع الويب الخاص بك ، فيمكنك إصلاحه ، ولكن حماية WordPress الخاص بك في المقام الأول هي طريقة سهلة للغاية.

إذا حدث هجوم بالفعل ، فيمكنك استخدام مكون إضافي لفحص موقع الويب الخاص بك ، ولكن معظم المكونات الإضافية المتاحة ستشير فقط إلى الملف (الملفات) الذي تم تعديله مؤخرًا ، وسيظل عليك تنظيف كل شيء يدويًا.

هناك طريقة أخرى لمحاولة إصلاح ذلك وهي استعادة نسخة احتياطية من موقع الويب الخاص بك. ومع ذلك ، هذا ليس إصلاحًا مضمونًا بنسبة 100٪ ، خاصةً إذا لم تكن متأكدًا من وقت اختراق WordPress الخاص بك (وبالتالي ، أي نسخة احتياطية نظيفة بالتأكيد).

يمكنك أيضًا الاتصال بوكالة متخصصة تقدم إزالة البرامج الضارة والمساعدة الفنية ؛ سوف يتصرفون بسرعة نسبيًا ويقومون بتنظيف WordPress الخاص بك نيابةً عنك ، لكنه يأتي بتكلفة بالطبع.

يجب أن تضع في اعتبارك أنه حتى إذا نجحت في إصلاح الضرر ، فإن هذا الموقف يمكن (ومن المحتمل أن يحدث) مرة أخرى إذا لم تقم بتعيين الحماية المناسبة.

أفضل ما يمكنك فعله هنا هو التصرف بشكل استباقي وتأمين موقع الويب الخاص بك من خلال اتباع نهج مفصل وشامل للحماية.

ولكن ماذا يعني هذا؟

لذا ، كيف تحمي موقع WordPress الخاص بك ؟ ما هي الخطوات العملية التي يمكنك اتخاذها؟ نحن سعداء لأنك سألت! تابع القراءة.

الطريقة التي يتم بها اختيار استضافة الويب عادة ما تكون من خلال توصية من صديق أو عبر الوكالة التي تبني الموقع أو من خلال البحث عبر الإنترنت.

ما يبحث عنه المستخدمون عديمي الخبرة غالبًا هو أرخص الأسعار. كما هو الحال مع معظم الأشياء في الحياة ، على الرغم من ذلك ، فإن الاستضافة الموثوقة وعالية الجودة ستكلف أكثر ، وستقدم لك أيضًا المزيد. يقدم موفرو الاستضافة الجيدون الكثير من ميزات الأمان التي قد تعني الفرق بين ما إذا كان عليك التعامل مع موقع ويب تم اختراقه أم لا.

من ناحية أخرى ، فإن مقدمي خدمات الاستضافة منخفضة التكلفة سيقطعون زوايا كلما أمكنهم ذلك لتغطية الفرق ، وللأسف ، فإن الأمن هو مجال يعاني كثيرًا.

دعنا نقدم لك مثالاً على بعض الميزات التي نوفرها لعملائنا. إلى جانب الخيارات الكلاسيكية مثل حماية DDoS وشهادات SSL وجدران حماية تطبيقات الويب ، لدينا عدد قليل من شأنه رفع مستوى لعبة أمان موقع الويب الخاص بك.

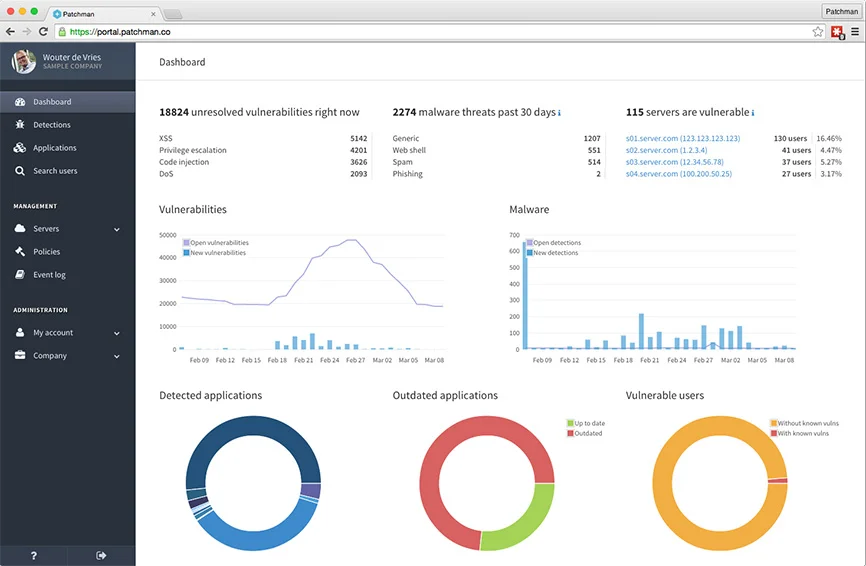

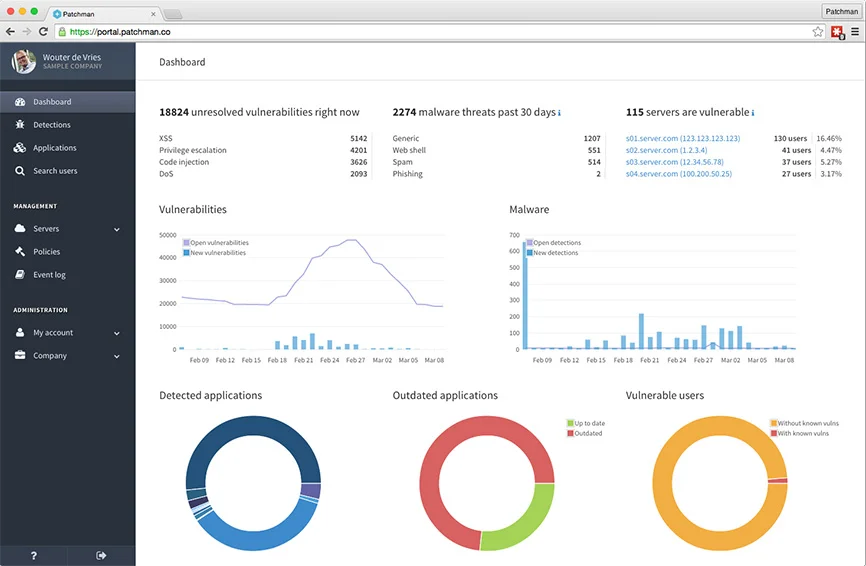

أحدها هو Patchman ، وهو تطبيق يمكن أن يكون مفيدًا للغاية للمستخدمين الذين لا يقومون تلقائيًا بتحديث WordPress الخاص بهم. يقوم Patchman بفحص التثبيت الخاص بك ويصلح أي ثغرات أمنية معروفة في ملفات WordPress الأساسية والعديد من المكونات الإضافية الشائعة. بدلاً من تحديث البرنامج تلقائيًا لإصلاح الثغرة الأمنية ، والتي قد تتسبب في حدوث مشكلات تبعية لاختراق الموقع ، يطبق Patchman إصلاح الأمان على الإصدار المثبت حاليًا.

يمكنك أن تثق تمامًا في أن التصحيحات المطبقة ستحدث بأمان ودون الإضرار بموقعك على الويب.

إذا كنت تريد استضافة مشتركة ، فإن اختيار استضافة آمنة وعالية الأداء أمر ضروري. تقدم العديد من الشركات أيضًا استضافة WordPress ، والتي تم تكوينها خصيصًا لـ WordPress وسيعمل موقعك عادةً بشكل أفضل بكثير.

إذا كان لديك موقع ويب كبير الحجم واخترت ترقية حساب الاستضافة الخاص بك ، فانتقل إلى الخادم المخصص المُدار بالكامل والذي سيضمن مستوى أعلى من الأمان ، على عكس نظيره الأرخص (غير المُدار).

بشكل عام ، قم بإجراء بحث شامل حول استضافة الويب ولا تدع السعر يرشدك في اختيارك.

سبب حدوث ذلك يرجع إلى نقاط الضعف التي اكتشفها المتسللون. إذا كنت مهتمًا بقراءة المزيد عن هذا الموضوع ، فإننا نوصي بهذه المقالة ، ولكن لتلخيص ذلك ، فإن الثغرات الأمنية هي "ثغرات" في رمز التطبيق الذي تستخدمه. هناك معركة مستمرة بين المتسللين ومطوري البرامج ، حيث يكتشف المتسللون ويستغلون الثغرات الأمنية ، ويسعى المطورون إلى تصحيحها بسرعة.

مثل تطبيقات CMS الأخرى ، يمر WordPress بدورات من التحديثات ، حيث يتم إضافة ميزات جديدة ، ويعمل المطورون على إصلاح أي ثغرات أمنية معروفة. كل عام ، عادة ما يكون هناك 1-3 تحديثات رئيسية والعديد من القاصرين ، وكلها ضرورية للأمان ، لأنها تحتوي دائمًا على تصحيحات أمان.

لكن انتظر - إذا كان لديك شيء مثل Patchman ، فلماذا ما زلت بحاجة إلى التحديث؟

يغطي Patchman ملفات WordPress الأساسية وبعض المكونات الإضافية الأكثر شيوعًا ، ولكن لا يتم تصحيح العديد من المكونات الإضافية من خلال التطبيق. هذا يعني أن كل هذه المكونات الإضافية ، إذا تركت قديمة ، ستصبح بسهولة نقطة دخول للمتسللين للقيام بما يحلو لهم على موقع الويب الخاص بك.

من السهل جدًا الحفاظ على تحديث WordPress الخاص بك.

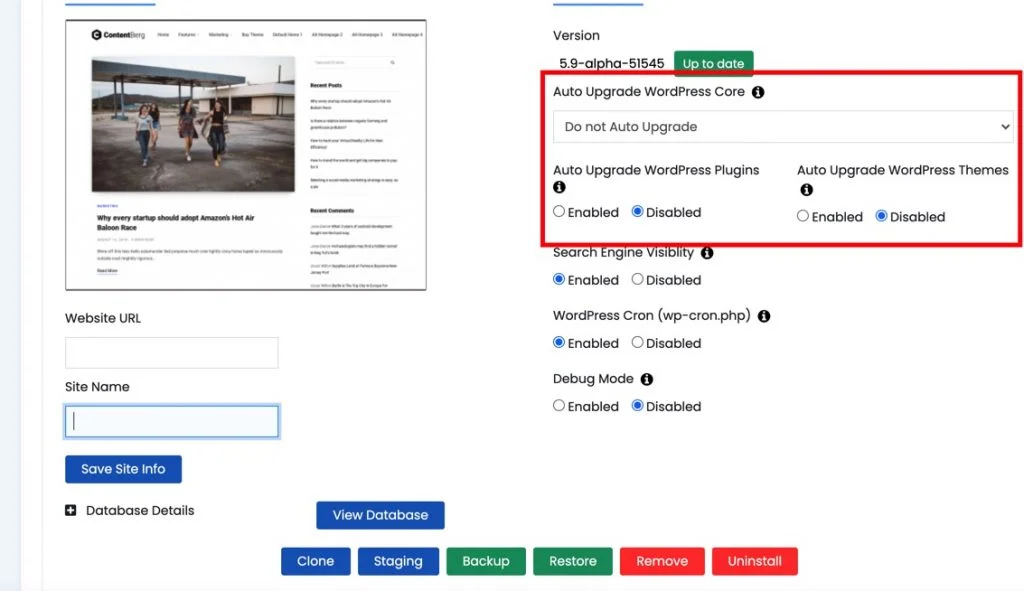

أولاً وقبل كل شيء ، تم تمكين التحديثات التلقائية لجميع الإصدارات بعد 5.6 (تم إصداره في ديسمبر 2020) ، مما يعني أنك لست بحاجة إلى فعل أي شيء. إذا لم يكن الأمر كذلك لسبب ما (لنفترض أن مطور البرامج لديك قام بتعطيلها) ، فهناك طريقتان يمكنك من خلالهما تمكين التحديثات التلقائية.

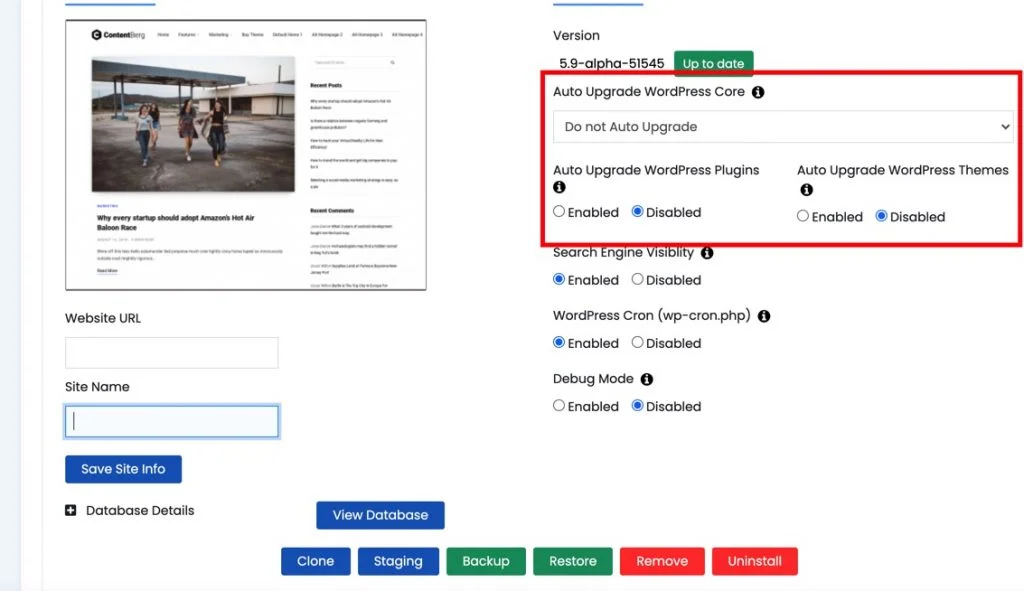

أحدهما عبر Softaculous ، وهو التطبيق الذي يستخدمه غالبًا مستخدمو cPanel لتثبيت WordPress على خوادمهم. يتيح لك مدير ووردبريس من Softaculous تكوين الترقيات التلقائية ؛ يمكنك تحديد الترقية التلقائية فقط تحديثات طفيفة ، أو التخصصات أيضًا.

يمكنك أيضًا اختيار ترقية المكونات الإضافية والسمات تلقائيًا. أفضل ما في الأمر هو أن الأمر سيستغرق نسخة احتياطية قبل أي ترقية تلقائية فقط في حالة وجود أي حاجة للعودة.

خيار آخر ، إذا كنت ماهرًا إلى حد ما في تعديل الكود الخاص بك ، هو استخدام تكوين التحديثات التلقائية الأصلية لـ WordPress - اكتشف المزيد حول هذا مباشرة على WordPress 'KB.

يستخدم العديد من الأشخاص اسم المستخدم "admin" حيث يظهر هذا بشكل افتراضي عند استخدام تطبيق برمجي مثل Softaculous لتثبيت WordPress الخاص بك.

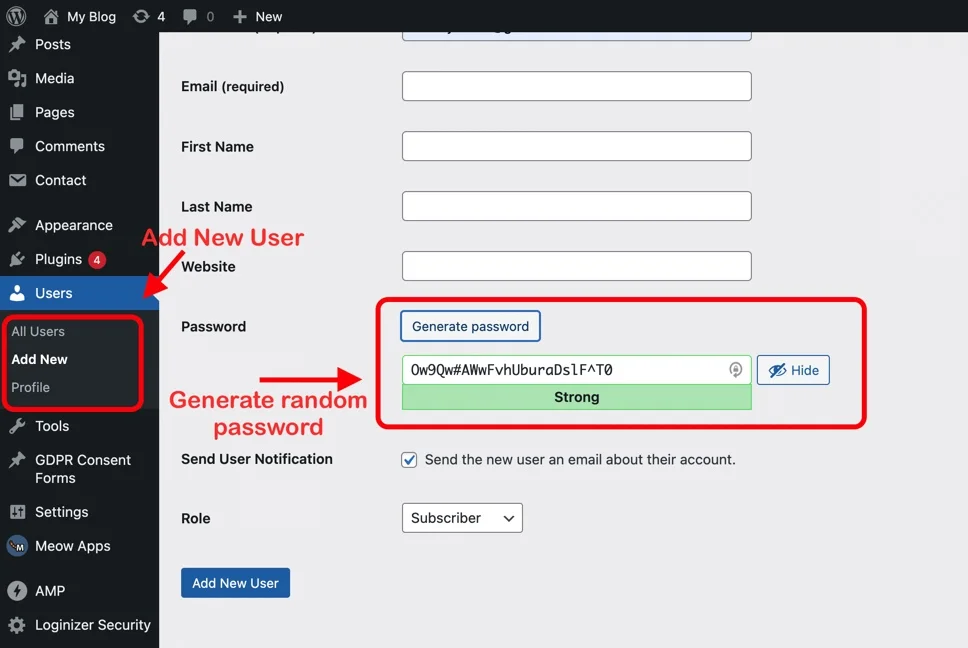

لا تستخدم اسم المستخدم الافتراضي ، مما يسهل الأمور على المتسللين - اختر اسم مستخدم مختلفًا ، مثل عنوان بريدك الإلكتروني. إذا تم تسليم مستخدم تم إنشاؤه بالفعل باسم المستخدم هذا ، فأنشئ مسؤولًا جديدًا واحذف المسؤول الحالي.

ينطبق الشيء نفسه على كلمة المرور الخاصة بك ؛ كلما كان أقوى ، كان ذلك أفضل. اختر كلمة مرور طويلة تتضمن أرقامًا وأحرفًا خاصة ، أو الأفضل من ذلك ، إنشاء كلمة مرور عشوائية.

إذا كنت قلقًا من أن تنسى كلمة مرورك ، فحاول إيجاد نظام يمكن أن يساعدك على التذكر. يحب بعض الأشخاص استخدام مجموعة ثابتة من الأحرف + اسم موقع الويب كعامل تمييز (Jack1990Apple!) ، بينما يفضل البعض الآخر استخدام كلمات المرور المساعدة.

بالطبع ، يمكنك ببساطة حفظ تفاصيل تسجيل الدخول الخاصة بك ولا تقلق بشأن ما إذا كنت ستتذكرها أم لا. لا تستخدم متصفحك لتخزين تفاصيل تسجيل الدخول الخاصة بك بالرغم من ذلك! هذا خيار غير آمن (وشائع الاستخدام).

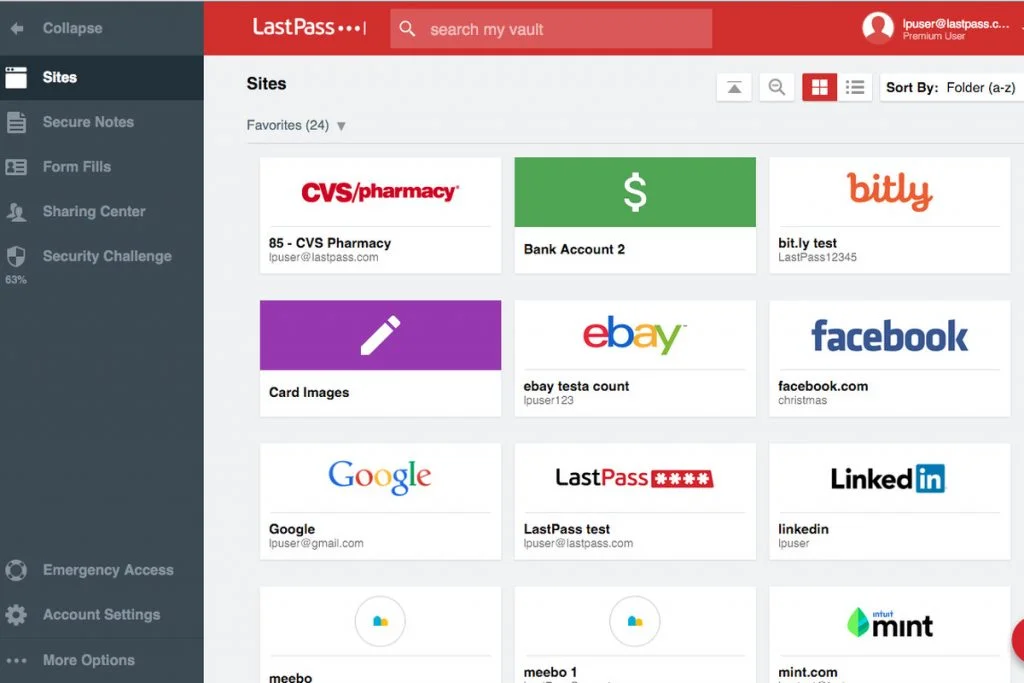

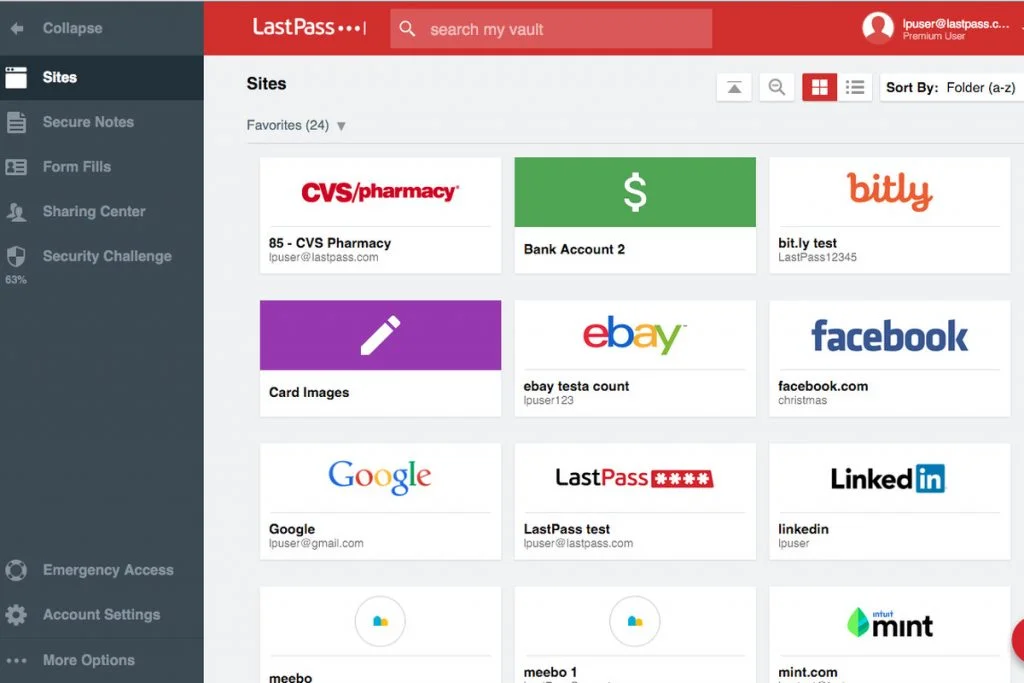

إذا كنت ترغب في تخزين تفاصيل تسجيل الدخول الخاصة بك بحيث لا تضطر إلى كتابتها في كل مرة ، فاستخدم مدير كلمات المرور مثل Lastpass - لديهم خطة مجانية ، وستكون تفاصيل تسجيل الدخول الخاصة بك آمنة قدر الإمكان. مع مدير كلمات المرور ، تحتاج إلى تذكر كلمة مرور واحدة فقط (الكلمة الرئيسية) وكذلك تخزين تفاصيل بطاقة الائتمان.

العملاء على خدمة الاستضافة المشتركة في Kualo محميون أيضًا من هجمات القوة الغاشمة لتسجيل الدخول تلقائيًا - حيث يتم تقييد محاولات القوة الغاشمة وحظرها.

هذا يعني أنه حتى إذا كان لدى المتسللين تفاصيل تسجيل دخولك الدقيقة ، فسيظلون غير قادرين على تسجيل الدخول بدون تلك المصادقة الإضافية.

يمكنك تثبيت مكون إضافي مثل WP 2FA وإجبار المستخدمين الآخرين على موقع الويب الخاص بك على استخدام ذلك أيضًا (خاصة إذا كان لديهم حقوق المسؤول أو المحرر). تذكر دائمًا تنزيل الرموز الاحتياطية الخاصة بك وتخزينها في مكان آمن ، في حالة فقد الوصول إلى هاتفك.

في كلتا الحالتين ، إذا تركت الأمر على هذا النحو ، فستسهل على المتسللين تحديد مدخل الواجهة الخلفية الخاصة بك وبدء هجوم القوة الغاشمة.

قم بتغيير عنوان URL (slug) إلى صفحة تسجيل الدخول الخاصة بك باستخدام مكون إضافي مثل ThemeMyLogin أو ابحث عن مكون إضافي للأمان يتضمن ميزات متعددة قمنا بإدراجها (2FA ، تقييد محاولات تسجيل الدخول ، وما إلى ذلك).

هناك أيضًا مقال ممتاز بقلم WPBeginner حول كيفية تغيير عنوان URL لتسجيل الدخول يدويًا ، ولكن إذا لم تكن مرتاحًا لإدارة الكود ، فمن الأفضل عدم الذهاب إلى هناك.

من ناحية أخرى ، كل مكون إضافي تقوم بتثبيته هو جزء آخر من التعليمات البرمجية التي يجب الاهتمام بها (أي محدثة). يزيد العديد من المكونات الإضافية أيضًا من خطر عدم التوافق - يحدث هذا عندما لا يعمل مكونان إضافيان أو أكثر معًا - لذلك عليك تجنب تثبيت المكونات الإضافية التي يمكنك الاستغناء عنها.

ستجمع بعض أفضل المكونات الإضافية للأمان بين العديد من الميزات ، كما هو مذكور أعلاه ، وبالتالي تقليل عدد المكونات الإضافية التي سيتعين عليك تثبيتها من أجل القيام بكل الأشياء التي نتحدث عنها. بعض الأمثلة الرائعة هي:

إذا كان هناك عدة مستخدمين لديهم حقوق المسؤول يعملون على موقع الويب الخاص بك ، فهذه طريقة ممتازة للاحتفاظ بسجل لما يتم القيام به.

من منظور الأمان ، يمكن أن يعرض لك معلومات متنوعة يمكن أن تكون مفيدة للغاية - من محاولات تسجيل الدخول الفاشلة إلى التغييرات في ملفات وإعدادات موقع WordPress. إذا كنت شخصًا يحب إجراء صيانة لموقعه على الويب ، فهذه الميزة ضرورية.

خيار رائع (ومجاني) هو WP Activity log ، وهو مكون إضافي موجود منذ سنوات ومعروف أيضًا بسجله المفصل وبساطة الواجهة.

مرة واحدة ، كان SSL مطلوبًا لمواقع الويب التي يجب أن تكون آمنة لمعاملات محددة مثل المدفوعات. في الوقت الحاضر ، ومع ذلك ، لا يهم ما إذا كنت تقوم بمعالجة المدفوعات على موقع الويب الخاص بك أم لا. يعد بروتوكول SSL إلزاميًا لأي موقع ويب يقوم بمعالجة معلومات حساسة مثل كلمات المرور والأسماء والعناوين وما إلى ذلك.

آليات بجانب الكواليس لهذا هي كما يلي: بدون SSL على موقع الويب الخاص بك ، يتم تسليم جميع البيانات المنقولة بين متصفح الويب الخاص بالمستخدم وخادم الويب الخاص بك في نص عادي يمكن للقراصنة قراءته.

بمجرد تثبيت SSL ، يتم تشفير المعلومات الحساسة قبل نقلها بين الطرفين - متصفح الويب الخاص بالمستخدم والخادم الخاص بك ، مما يحميها من الأطراف الثالثة ذات النوايا الخبيثة.

أدركت Google أهمية شهادة SSL منذ فترة وبدأت في الظهور على مواقع الويب ذات المواضع العليا التي يمكن أن تقدم نقلًا مشفرًا للمعلومات.

بالإضافة إلى ذلك ، في عام 2018 ، حذرت Google جميع مالكي مواقع الويب من أن كل موقع لا يحتوي على SSL نشط سيتم عرضه على أنه "غير آمن" في عنوان URL. هذا يجعل شهادة SSL ضرورة مطلقة ؛ والخبر السار هو أنه من السهل جدًا الحصول عليه ، والأكثر من ذلك ، في بعض شركات الاستضافة (بما في ذلك Kualo!) يتم تضمين SSL مجانًا.

في كثير من الأحيان ، عند تثبيت سمة / مكون إضافي جديد أو العمل بنشاط على موقعك ، قد ينكسر شيء ما ، لذا فإن وجود نسخة احتياطية في مكانه أمر لا بد منه بلا شك.

على الرغم من أن معظم مزودي الاستضافة الموثوق بهم لديهم تلك النسخ الاحتياطية اليومية من أجلك ، فليس من الجيد معرفة كيفية القيام بها يدويًا أو استخدام مكون إضافي احتياطي مثل UpdraftPlus أو BackupBuddy. يمتلك كلاهما خيار تحميل النسخ الاحتياطية لموقع الويب الخاص بك إلى الخدمات السحابية مثل Amazon أو تصديرها محليًا.

يمكنك أيضًا استخدام ميزة Softaculous Backup التي يمكن الوصول إليها بسهولة في cPanel. والخبر السار هو أنه يوفر أقصى قدر من البساطة ولا يأتي بدون تكلفة إضافية. الأخبار السيئة هي أنه ، على عكس نظرائه ، سيقوم بتحميل النسخ الاحتياطية على حساب الاستضافة الخاص بك ، لذلك سيستخدم مساحة القرص ويتم تخزينه أيضًا في نفس مكان موقع الويب نفسه. إذا حدث شيء ما لحسابك (على سبيل المثال ، احذف الملفات عن طريق الصدفة أو عن طريق التطفل اليدوي للقراصنة) ، فقد يتم اختراق نسختك الاحتياطية أيضًا.

تذكر دائمًا إنشاء نسخة احتياطية إذا كنت تخطط للعمل على WordPress الخاص بك وأنت غير متأكد من النتائج النهائية!

إذا كنت تدير موقعًا إلكترونيًا للتجارة الإلكترونية به عدد كبير من الزيارات ، فقد تكون النسخ الاحتياطية كل ساعة هي الخيار الأفضل لك. كما ذكرنا سابقًا ، يمكن أن تتكبد مواقع الويب التي تنشئ الكثير من الطلبات خسائر كبيرة في حالة اضطرارها إلى استعادة نسخة احتياطية تم إجراؤها قبل عدة ساعات.

يمكنك القيام بذلك عن طريق إضافة جزء من التعليمات البرمجية إلى ملف wp-config.php الخاص بك:

يمكنك القيام بذلك عن طريق فتح محرر نصوص مثل Notepad ولصق هذا الرمز:

<ملفات * .php>

رفض من الجميع

</Files>

احفظ هذا الملف باسم .htaccess وقم بتحميله إلى / wp-content / uploads / مجلدات على موقع الويب الخاص بك باستخدام عميل FTP أو من خلال File Manager في cPanel.

على سبيل المثال ، إذا أراد أحد المتطفلين تجربة 1000 كلمة مرور مختلفة على مواقع الويب الخاصة بك ، فسيتعين عليهم إجراء 1000 محاولة منفصلة لتسجيل الدخول والتي سيتم اكتشافها بواسطة المكون الإضافي للأمان أو جدار الحماية. ومع ذلك ، إذا حافظت على تمكين XML-RPC ، يمكن للمتسلل استخدام وظيفة system.multicall وتجربة 1000 كلمة مرور مختلفة مع 30-60 طلبًا.

لهذا السبب نوصي بشدة بتعطيله ، ويمكنك القيام بذلك ببساطة عن طريق إضافة رمز في ملف htaccess الخاص بك:

في السطر 5 ، يجب عليك إدخال عنوان IP الخاص بك إذا كان هو العنوان الوحيد الذي ترغب في الاحتفاظ بـ XML-RPC منه (وإلا ، فاحذفه فقط).

ملاحظة: إذا كنت أحد مستخدمينا ، فلا داعي لإجراء هذه الخطوة ، حيث ستتم حماية XMLRPC الخاص بك بواسطة ميزة الحماية من القوة الغاشمة لـ LiteSpeed.

طريقة رائعة للتعامل مع هذا هو منع الروبوتات المسيئة من الوصول إلى WordPress الخاص بك. أدخل التعليمات البرمجية التالية في ملف .htaccess.

امنح أي من مستخدمي موقع الويب الخاص بك أقل قدر ممكن من الوصول. إذا كان لديك كاتب محتوى ، على سبيل المثال ، فليس من الضروري تزويده بحساب مسؤول - فالمستخدم محرر سيفي بالغرض. لا تشارك حسابك إلا إذا كان ذلك ضروريًا للغاية ، وإذا فعلت ذلك - فقم بتغيير كلمة المرور الخاصة بك بمجرد أن لا يحتاجها الشخص الذي أعطيته لها بعد الآن.

لا تشارك تفاصيل الاستضافة الخاصة بك أيضًا ما لم يكن ذلك ضروريًا للغاية.

لا تستخدم سمات WordPress والإضافات الملغاة (التي تم تنزيلها بشكل غير قانوني)

في مرحلة ما ، قد يصبح إغراء توفير بعض المال وتنزيل مكون إضافي أو سمة غير مرخصة. في هذه الحالة ، ستدفع بطريقة أخرى - على الأرجح من خلال وضع باب خلفي لـ WordPress الخاص بك. غالبًا ما يخفي المتسللون الروابط غير المرغوب فيها أو الشفرات الضارة داخل العناصر غير المرخصة ويقدمونها للتنزيل المجاني.

تجنبها بأي ثمن ، وإذا قمت بتكليف موقع ويب أو وظيفة ، فتأكد من التأكيد مع المطور أن كل شيء مرخص بشكل صحيح.

هل تجد صعوبة في اتباع أي من النصائح المقدمة؟ هل فقدنا أي شيء مهم؟ أرسل لنا في التعليقات ، نود أن نسمع أفكارك!

أو إذا كنت مستعدًا للتبديل إلى استضافة WordPress فائقة الأمان من Kualo ، فتحقق من خططنا هنا.

لماذا قد تسأل؟

دعنا نستكشف هذا السؤال معًا.

لماذا تعتبر حماية ووردبريس مهمة؟

مثل الأشياء الأخرى المتعلقة بالسلامة في الحياة ، فإن أمان الموقع هو شر لا بد منه. عادةً ، عندما تقوم بتكليف مطور أو وكالة لإنشاء موقع ويب لك ، سيظهر موضوع الأمان. يعرف الخبراء بشكل مباشر عدد المرات التي يتم فيها اختراق مواقع الويب - خاصة مواقع WordPress نظرًا لشعبية النظام الأساسي. سوف ينصحونك عادةً بحماية موقع الويب الخاص بك بعدة طرق وقد يوصون ببعض ممارسات الأمان المعروفة.يتجاهل العديد من الأشخاص هذه المعلومات لأنهم لم يتعاملوا مطلقًا مع موقع ويب تم الاستيلاء عليه ، وبالتالي لا يمكنهم ببساطة تخيل ما قد يسببه حلها من متاعب ووقت وجهد.

بادئ ذي بدء ، إذا كنت تدير نشاطًا تجاريًا عبر الإنترنت ، أو على الأقل تدير جزءًا من عملك من خلال موقع الويب ، فإن هجوم القراصنة سيوقف حتماً عملية عملك. إذا كنت تمتلك متجرًا عبر الإنترنت ، فلن تتمكن من البيع ؛ إذا قمت بحجز المواعيد من خلال موقع الويب الخاص بك ، فلن تتمكن من القيام بذلك.

بالنسبة للمتاجر ذات الحجم الكبير على الإنترنت ، يعد هذا أمرًا سيئًا بشكل خاص - لن تكون قادرًا على البيع لفترة من الوقت فحسب ، بل قد تخسر الطلبات أيضًا. عادةً ما يتم إنشاء النسخ الاحتياطية لموقع الويب مرة واحدة يوميًا ، وإذا تعرضت للاختراق بعد ساعات من الانتهاء ، فستفقد جميع الطلبات التي تم إجراؤها في هذه الأثناء.

إذا كان موقع الويب الخاص بك قيد التشغيل ، فربما لا يزال الاختراق قد حدث - على سبيل المثال ، يمكن إدخال الروابط في الشفرة والإشارة إلى مواقع الويب الأخرى.

إذا استثمرت موقع الويب الخاص بك عن طريق الإعلانات ، فقد يتم استبدال إعلاناتك بإعلانات شخص آخر (وبالتالي يمكنك عرض الإعلانات التي لن تحصل على أي عائد منها).

هناك الكثير من الحالات التي قد يتم فيها اختراق موقع الويب الخاص بك ، وسوف يستغرق الأمر أيامًا ، إن لم يكن أسابيع ، لإدراك ذلك. في سيناريو إدخال رابط البريد العشوائي ، يمكن أن يؤثر ذلك على مُحسنات محركات البحث (نظرًا لأن Google لا تحب بشدة الروابط غير المرغوب فيها). نتيجة لذلك ، قد تتأثر تصنيفات Google الخاصة بك ، وقد يستغرق الأمر وقتًا طويلاً لإصلاح هذا النوع من الضرر.

هناك أيضًا مسألة ثقة العملاء ؛ يشعر الأشخاص بالقلق حقًا عندما يسمعون أن أحد مواقع الويب التي يستخدمونها قد تم اختراقه.

أدى استخدام شهادات SSL إلى منع حدوث عواقب وخيمة مثل تسريب أرقام بطاقات الائتمان ، ولكن لا يزال من الممكن الحصول على بعض البيانات. قد يربط المستخدمون هجوم المتسللين على موقع الويب الخاص بك بأمان ضعيف ويقررون التوقف عن استخدام خدماتك تمامًا.

بشكل عام ، إذا تم اختراق موقع الويب الخاص بك ، فيمكنك إصلاحه ، ولكن حماية WordPress الخاص بك في المقام الأول هي طريقة سهلة للغاية.

هل يمكنك إصلاح اختراق WordPress؟

إذا لم تكن معتادًا على هذه العملية ، فإن إصلاح موقع WordPress تم اختراقه يمكن أن يكون صراعًا كبيرًا. يتطلب مسح الشفرة المصابة نوعًا معينًا من المعرفة. على عكس العديد من المشكلات الفنية الأخرى ، سيكون من الصعب على Google إيجاد حل سريع بسبب الطبيعة المتغيرة لهجمات القراصنة.إذا حدث هجوم بالفعل ، فيمكنك استخدام مكون إضافي لفحص موقع الويب الخاص بك ، ولكن معظم المكونات الإضافية المتاحة ستشير فقط إلى الملف (الملفات) الذي تم تعديله مؤخرًا ، وسيظل عليك تنظيف كل شيء يدويًا.

هناك طريقة أخرى لمحاولة إصلاح ذلك وهي استعادة نسخة احتياطية من موقع الويب الخاص بك. ومع ذلك ، هذا ليس إصلاحًا مضمونًا بنسبة 100٪ ، خاصةً إذا لم تكن متأكدًا من وقت اختراق WordPress الخاص بك (وبالتالي ، أي نسخة احتياطية نظيفة بالتأكيد).

يمكنك أيضًا الاتصال بوكالة متخصصة تقدم إزالة البرامج الضارة والمساعدة الفنية ؛ سوف يتصرفون بسرعة نسبيًا ويقومون بتنظيف WordPress الخاص بك نيابةً عنك ، لكنه يأتي بتكلفة بالطبع.

يجب أن تضع في اعتبارك أنه حتى إذا نجحت في إصلاح الضرر ، فإن هذا الموقف يمكن (ومن المحتمل أن يحدث) مرة أخرى إذا لم تقم بتعيين الحماية المناسبة.

أفضل ما يمكنك فعله هنا هو التصرف بشكل استباقي وتأمين موقع الويب الخاص بك من خلال اتباع نهج مفصل وشامل للحماية.

ولكن ماذا يعني هذا؟

لذا ، كيف تحمي موقع WordPress الخاص بك ؟ ما هي الخطوات العملية التي يمكنك اتخاذها؟ نحن سعداء لأنك سألت! تابع القراءة.

خطوات عملية لحماية موقع WordPress الخاص بك

1. اختر مزود استضافة جيد

قبل التركيز على أي خطوات أمنية أخرى ، يعد اختيار أساس متين لموقعك على الويب أمرًا بالغ الأهمية. إن العمل مع مزود استضافة جيد يمكنه أن يقدم لك طبقات متعددة من الأمان هو أبسط طريقة لحماية موقع الويب الخاص بك من الهجمات الإلكترونية المستقبلية. نادرًا ما يكون اختيار موفر استضافة الويب شيئًا يخطط الناس له بدقة ، خاصةً إذا لم يكونوا يديرون أعمالًا عبر الإنترنت لسنوات.الطريقة التي يتم بها اختيار استضافة الويب عادة ما تكون من خلال توصية من صديق أو عبر الوكالة التي تبني الموقع أو من خلال البحث عبر الإنترنت.

ما يبحث عنه المستخدمون عديمي الخبرة غالبًا هو أرخص الأسعار. كما هو الحال مع معظم الأشياء في الحياة ، على الرغم من ذلك ، فإن الاستضافة الموثوقة وعالية الجودة ستكلف أكثر ، وستقدم لك أيضًا المزيد. يقدم موفرو الاستضافة الجيدون الكثير من ميزات الأمان التي قد تعني الفرق بين ما إذا كان عليك التعامل مع موقع ويب تم اختراقه أم لا.

من ناحية أخرى ، فإن مقدمي خدمات الاستضافة منخفضة التكلفة سيقطعون زوايا كلما أمكنهم ذلك لتغطية الفرق ، وللأسف ، فإن الأمن هو مجال يعاني كثيرًا.

دعنا نقدم لك مثالاً على بعض الميزات التي نوفرها لعملائنا. إلى جانب الخيارات الكلاسيكية مثل حماية DDoS وشهادات SSL وجدران حماية تطبيقات الويب ، لدينا عدد قليل من شأنه رفع مستوى لعبة أمان موقع الويب الخاص بك.

أحدها هو Patchman ، وهو تطبيق يمكن أن يكون مفيدًا للغاية للمستخدمين الذين لا يقومون تلقائيًا بتحديث WordPress الخاص بهم. يقوم Patchman بفحص التثبيت الخاص بك ويصلح أي ثغرات أمنية معروفة في ملفات WordPress الأساسية والعديد من المكونات الإضافية الشائعة. بدلاً من تحديث البرنامج تلقائيًا لإصلاح الثغرة الأمنية ، والتي قد تتسبب في حدوث مشكلات تبعية لاختراق الموقع ، يطبق Patchman إصلاح الأمان على الإصدار المثبت حاليًا.

يمكنك أن تثق تمامًا في أن التصحيحات المطبقة ستحدث بأمان ودون الإضرار بموقعك على الويب.

إذا كنت تريد استضافة مشتركة ، فإن اختيار استضافة آمنة وعالية الأداء أمر ضروري. تقدم العديد من الشركات أيضًا استضافة WordPress ، والتي تم تكوينها خصيصًا لـ WordPress وسيعمل موقعك عادةً بشكل أفضل بكثير.

إذا كان لديك موقع ويب كبير الحجم واخترت ترقية حساب الاستضافة الخاص بك ، فانتقل إلى الخادم المخصص المُدار بالكامل والذي سيضمن مستوى أعلى من الأمان ، على عكس نظيره الأرخص (غير المُدار).

بشكل عام ، قم بإجراء بحث شامل حول استضافة الويب ولا تدع السعر يرشدك في اختيارك.

2. حافظ على تحديث WordPress الخاص بك

ربما تكون هذه هي النصيحة الأولى التي ستسمعها من مطور الويب الخاص بك - حافظ على كل شيء محدثًا! يتجاهل العديد من مالكي WordPress هذا كقاعدة ، سواء بوعي أو بغير وعي ، ويصبحون أهدافًا للهجمات الضارة.سبب حدوث ذلك يرجع إلى نقاط الضعف التي اكتشفها المتسللون. إذا كنت مهتمًا بقراءة المزيد عن هذا الموضوع ، فإننا نوصي بهذه المقالة ، ولكن لتلخيص ذلك ، فإن الثغرات الأمنية هي "ثغرات" في رمز التطبيق الذي تستخدمه. هناك معركة مستمرة بين المتسللين ومطوري البرامج ، حيث يكتشف المتسللون ويستغلون الثغرات الأمنية ، ويسعى المطورون إلى تصحيحها بسرعة.

مثل تطبيقات CMS الأخرى ، يمر WordPress بدورات من التحديثات ، حيث يتم إضافة ميزات جديدة ، ويعمل المطورون على إصلاح أي ثغرات أمنية معروفة. كل عام ، عادة ما يكون هناك 1-3 تحديثات رئيسية والعديد من القاصرين ، وكلها ضرورية للأمان ، لأنها تحتوي دائمًا على تصحيحات أمان.

لكن انتظر - إذا كان لديك شيء مثل Patchman ، فلماذا ما زلت بحاجة إلى التحديث؟

يغطي Patchman ملفات WordPress الأساسية وبعض المكونات الإضافية الأكثر شيوعًا ، ولكن لا يتم تصحيح العديد من المكونات الإضافية من خلال التطبيق. هذا يعني أن كل هذه المكونات الإضافية ، إذا تركت قديمة ، ستصبح بسهولة نقطة دخول للمتسللين للقيام بما يحلو لهم على موقع الويب الخاص بك.

من السهل جدًا الحفاظ على تحديث WordPress الخاص بك.

أولاً وقبل كل شيء ، تم تمكين التحديثات التلقائية لجميع الإصدارات بعد 5.6 (تم إصداره في ديسمبر 2020) ، مما يعني أنك لست بحاجة إلى فعل أي شيء. إذا لم يكن الأمر كذلك لسبب ما (لنفترض أن مطور البرامج لديك قام بتعطيلها) ، فهناك طريقتان يمكنك من خلالهما تمكين التحديثات التلقائية.

أحدهما عبر Softaculous ، وهو التطبيق الذي يستخدمه غالبًا مستخدمو cPanel لتثبيت WordPress على خوادمهم. يتيح لك مدير ووردبريس من Softaculous تكوين الترقيات التلقائية ؛ يمكنك تحديد الترقية التلقائية فقط تحديثات طفيفة ، أو التخصصات أيضًا.

يمكنك أيضًا اختيار ترقية المكونات الإضافية والسمات تلقائيًا. أفضل ما في الأمر هو أن الأمر سيستغرق نسخة احتياطية قبل أي ترقية تلقائية فقط في حالة وجود أي حاجة للعودة.

خيار آخر ، إذا كنت ماهرًا إلى حد ما في تعديل الكود الخاص بك ، هو استخدام تكوين التحديثات التلقائية الأصلية لـ WordPress - اكتشف المزيد حول هذا مباشرة على WordPress 'KB.

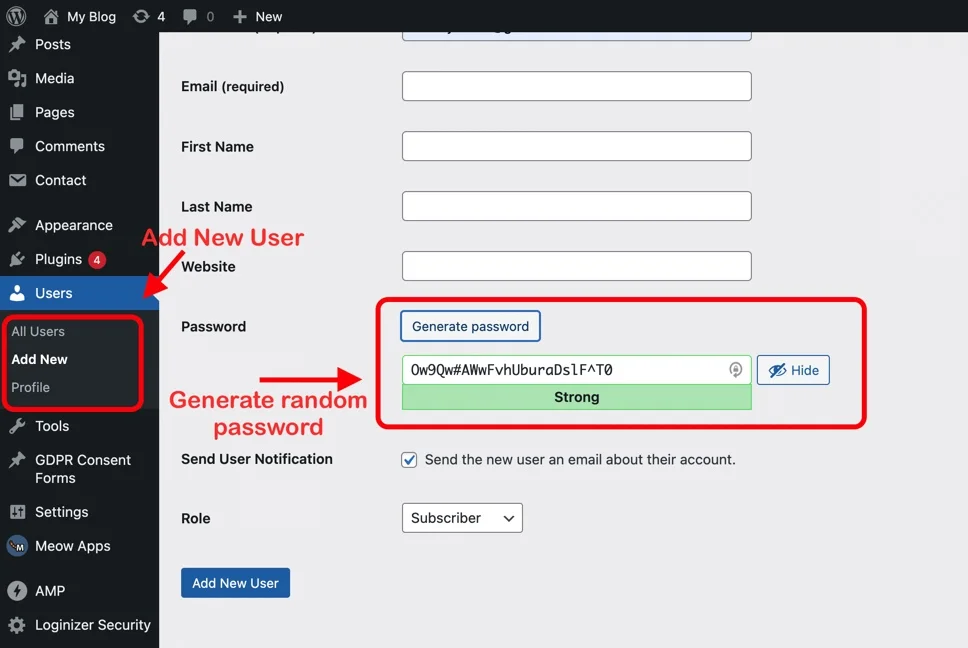

3. اختر اسم مستخدم وكلمة مرور قويين

تتضمن محاولات اختراق WordPress الأكثر شيوعًا استخدام تفاصيل تسجيل الدخول المسروقة. نحن نتحدث عن ما يسمى هجوم القوة الغاشمة - وهو نوع فعال ومباشر من الهجمات الإلكترونية ، حيث يسمح المتسللون للكمبيوتر بتجربة مجموعات مختلفة من أسماء المستخدمين وكلمات المرور حتى يعثروا على الصحيح منها.يستخدم العديد من الأشخاص اسم المستخدم "admin" حيث يظهر هذا بشكل افتراضي عند استخدام تطبيق برمجي مثل Softaculous لتثبيت WordPress الخاص بك.

لا تستخدم اسم المستخدم الافتراضي ، مما يسهل الأمور على المتسللين - اختر اسم مستخدم مختلفًا ، مثل عنوان بريدك الإلكتروني. إذا تم تسليم مستخدم تم إنشاؤه بالفعل باسم المستخدم هذا ، فأنشئ مسؤولًا جديدًا واحذف المسؤول الحالي.

ينطبق الشيء نفسه على كلمة المرور الخاصة بك ؛ كلما كان أقوى ، كان ذلك أفضل. اختر كلمة مرور طويلة تتضمن أرقامًا وأحرفًا خاصة ، أو الأفضل من ذلك ، إنشاء كلمة مرور عشوائية.

إذا كنت قلقًا من أن تنسى كلمة مرورك ، فحاول إيجاد نظام يمكن أن يساعدك على التذكر. يحب بعض الأشخاص استخدام مجموعة ثابتة من الأحرف + اسم موقع الويب كعامل تمييز (Jack1990Apple!) ، بينما يفضل البعض الآخر استخدام كلمات المرور المساعدة.

بالطبع ، يمكنك ببساطة حفظ تفاصيل تسجيل الدخول الخاصة بك ولا تقلق بشأن ما إذا كنت ستتذكرها أم لا. لا تستخدم متصفحك لتخزين تفاصيل تسجيل الدخول الخاصة بك بالرغم من ذلك! هذا خيار غير آمن (وشائع الاستخدام).

إذا كنت ترغب في تخزين تفاصيل تسجيل الدخول الخاصة بك بحيث لا تضطر إلى كتابتها في كل مرة ، فاستخدم مدير كلمات المرور مثل Lastpass - لديهم خطة مجانية ، وستكون تفاصيل تسجيل الدخول الخاصة بك آمنة قدر الإمكان. مع مدير كلمات المرور ، تحتاج إلى تذكر كلمة مرور واحدة فقط (الكلمة الرئيسية) وكذلك تخزين تفاصيل بطاقة الائتمان.

4. الحد من محاولات تسجيل الدخول

هناك طريقة أخرى لمنع هجمات القوة الغاشمة (مرة أخرى ، سيحاولون الاقتحام من خلال تخمين التفاصيل الخاصة بك) وهي ببساطة الحد من عدد محاولات تسجيل الدخول. لحسن الحظ ، هذا أمر سهل إلى حد ما ؛ ما عليك سوى تثبيت مكون إضافي مثل Loginizer أو ، إذا كنت تستخدم مكونًا إضافيًا للأمان ، فتحقق مما إذا كان لا يقدم هذا كميزة.العملاء على خدمة الاستضافة المشتركة في Kualo محميون أيضًا من هجمات القوة الغاشمة لتسجيل الدخول تلقائيًا - حيث يتم تقييد محاولات القوة الغاشمة وحظرها.

5. استخدم المصادقة الثنائية (المصادقة الثنائية)

أصبحت المصادقة الثنائية إلى حد ما معيارًا ذهبيًا في العامين الماضيين. في الواقع ، ستجبر العديد من مواقع الويب ذات السمعة الطيبة مستخدميها على تنفيذ المصادقة الثنائية (2FA) على حساباتهم كواحدة من أكثر الطرق موثوقية لحمايتها. الطريقة التي تعمل بها هي أنها تتطلب مصادقة إضافية (عادةً من خلال هاتفك) في كل مرة تقوم فيها بتسجيل الدخول من جهاز لم يتم التعرف عليه.هذا يعني أنه حتى إذا كان لدى المتسللين تفاصيل تسجيل دخولك الدقيقة ، فسيظلون غير قادرين على تسجيل الدخول بدون تلك المصادقة الإضافية.

يمكنك تثبيت مكون إضافي مثل WP 2FA وإجبار المستخدمين الآخرين على موقع الويب الخاص بك على استخدام ذلك أيضًا (خاصة إذا كان لديهم حقوق المسؤول أو المحرر). تذكر دائمًا تنزيل الرموز الاحتياطية الخاصة بك وتخزينها في مكان آمن ، في حالة فقد الوصول إلى هاتفك.

6. قم بتغيير عنوان URL لصفحة تسجيل الدخول الخاصة بك

يشبه إلى حد كبير اسم المستخدم "admin" ، هناك تفاصيل أخرى سيئة السمعة لـ WordPress عندما يتعلق الأمر بالوصول إلى تسجيل الدخول وهي صفحة تسجيل الدخول الخاصة به. الافتراضي هو إما "www.yourwebsite.com/wp-login.php" أو "www.yourwebsite.com/wp-admin"في كلتا الحالتين ، إذا تركت الأمر على هذا النحو ، فستسهل على المتسللين تحديد مدخل الواجهة الخلفية الخاصة بك وبدء هجوم القوة الغاشمة.

قم بتغيير عنوان URL (slug) إلى صفحة تسجيل الدخول الخاصة بك باستخدام مكون إضافي مثل ThemeMyLogin أو ابحث عن مكون إضافي للأمان يتضمن ميزات متعددة قمنا بإدراجها (2FA ، تقييد محاولات تسجيل الدخول ، وما إلى ذلك).

هناك أيضًا مقال ممتاز بقلم WPBeginner حول كيفية تغيير عنوان URL لتسجيل الدخول يدويًا ، ولكن إذا لم تكن مرتاحًا لإدارة الكود ، فمن الأفضل عدم الذهاب إلى هناك.

7. تثبيت البرنامج المساعد للأمان

في وقت كتابة هذا المقال ، كان هناك أكثر من 50 مليون مكون إضافي متاح ، سواء مجاني أو مدفوع. سيكون من المؤسف عدم الاستفادة من القاعدة الكبيرة من المكونات الإضافية التي يمكن أن تحمي التثبيت من الهجمات الضارة.من ناحية أخرى ، كل مكون إضافي تقوم بتثبيته هو جزء آخر من التعليمات البرمجية التي يجب الاهتمام بها (أي محدثة). يزيد العديد من المكونات الإضافية أيضًا من خطر عدم التوافق - يحدث هذا عندما لا يعمل مكونان إضافيان أو أكثر معًا - لذلك عليك تجنب تثبيت المكونات الإضافية التي يمكنك الاستغناء عنها.

ستجمع بعض أفضل المكونات الإضافية للأمان بين العديد من الميزات ، كما هو مذكور أعلاه ، وبالتالي تقليل عدد المكونات الإضافية التي سيتعين عليك تثبيتها من أجل القيام بكل الأشياء التي نتحدث عنها. بعض الأمثلة الرائعة هي:

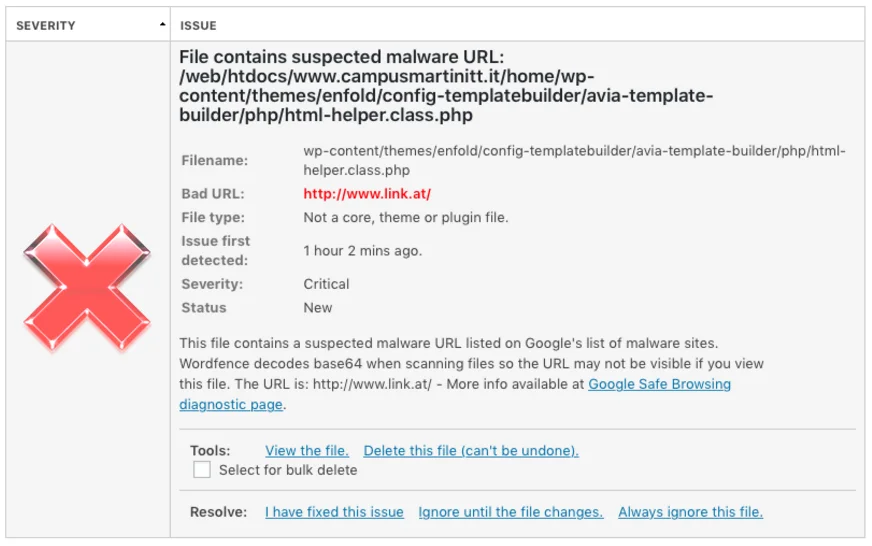

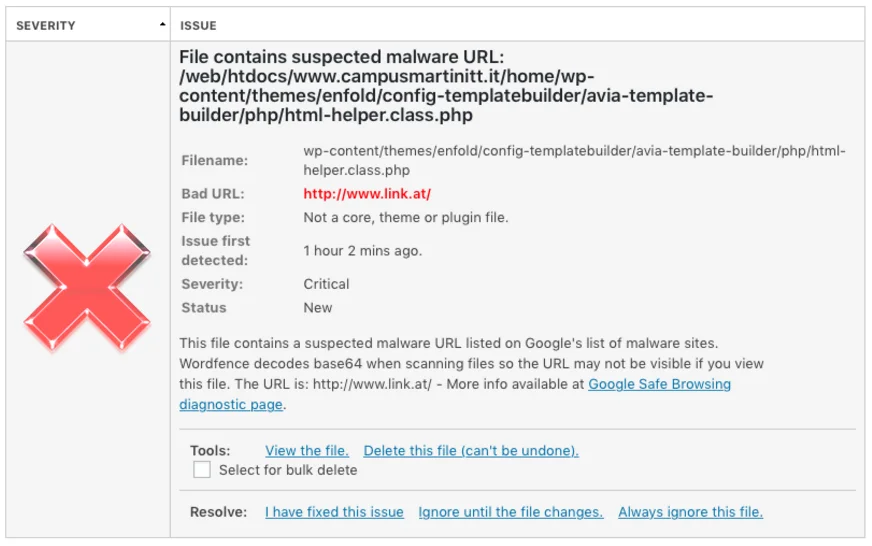

- أمان Wordfence - خيار شائع آخر مليء بالميزات. يعد البرنامج الإضافي أمرًا رائعًا للمستخدمين الذين لديهم مواقع ويب متعددة عبر مركز Wordfence الخاص به ، حيث يتحقق البرنامج الإضافي من WordPress بحثًا عن العديد من المخاطر الأمنية مثل التعليمات البرمجية الضارة وإدخالات البريد العشوائي وحتى عناوين URL السيئة

- WP Cerber Security - مكون إضافي رائع يضم مجموعة قوية من الخيارات ، يوصى بالعديد منها في هذه المقالة. في الواقع ، ربما يكون هذا أحد المكونات الإضافية التي تحتوي على قائمة شاملة لميزات الأمان.

- All in One WP Security - يحظى هذا المكون الإضافي بشعبية كبيرة بين المستخدمين الأقل خبرة من الناحية الفنية ، ولا يوجد أيضًا إصدار مدفوع ، لذلك لا توجد قيود على الإطلاق. سيتطلب مزيدًا من التكوين اليدوي ، لكن بساطته تضمن منحنى تعلم مسطحًا نسبيًا.

8. قم بتثبيت البرنامج المساعد لسجل النشاط

هذه نصيحة أنيقة يمكن أن تكون مفيدة في العديد من المناسبات. سيقوم المكون الإضافي لسجل النشاط بتسجيل وعرض سجلات أي نشاط يقوم به مستخدمون مختلفون على موقع الويب الخاص بك. فكر في الأمر كنوع من أنواع كاميرات الدوائر التلفزيونية المغلقة ، مع مراقبة كل ما يحدث على موقع الويب الخاص بك (بتنسيق نصي ، بالطبع!)إذا كان هناك عدة مستخدمين لديهم حقوق المسؤول يعملون على موقع الويب الخاص بك ، فهذه طريقة ممتازة للاحتفاظ بسجل لما يتم القيام به.

من منظور الأمان ، يمكن أن يعرض لك معلومات متنوعة يمكن أن تكون مفيدة للغاية - من محاولات تسجيل الدخول الفاشلة إلى التغييرات في ملفات وإعدادات موقع WordPress. إذا كنت شخصًا يحب إجراء صيانة لموقعه على الويب ، فهذه الميزة ضرورية.

خيار رائع (ومجاني) هو WP Activity log ، وهو مكون إضافي موجود منذ سنوات ومعروف أيضًا بسجله المفصل وبساطة الواجهة.

9. قم بتثبيت شهادة SSL

يجب أن يذهب هذا دون أن نقول ، ولكن دعونا ندرج هذه التوصية لتكون في الجانب الآمن.مرة واحدة ، كان SSL مطلوبًا لمواقع الويب التي يجب أن تكون آمنة لمعاملات محددة مثل المدفوعات. في الوقت الحاضر ، ومع ذلك ، لا يهم ما إذا كنت تقوم بمعالجة المدفوعات على موقع الويب الخاص بك أم لا. يعد بروتوكول SSL إلزاميًا لأي موقع ويب يقوم بمعالجة معلومات حساسة مثل كلمات المرور والأسماء والعناوين وما إلى ذلك.

آليات بجانب الكواليس لهذا هي كما يلي: بدون SSL على موقع الويب الخاص بك ، يتم تسليم جميع البيانات المنقولة بين متصفح الويب الخاص بالمستخدم وخادم الويب الخاص بك في نص عادي يمكن للقراصنة قراءته.

بمجرد تثبيت SSL ، يتم تشفير المعلومات الحساسة قبل نقلها بين الطرفين - متصفح الويب الخاص بالمستخدم والخادم الخاص بك ، مما يحميها من الأطراف الثالثة ذات النوايا الخبيثة.

أدركت Google أهمية شهادة SSL منذ فترة وبدأت في الظهور على مواقع الويب ذات المواضع العليا التي يمكن أن تقدم نقلًا مشفرًا للمعلومات.

بالإضافة إلى ذلك ، في عام 2018 ، حذرت Google جميع مالكي مواقع الويب من أن كل موقع لا يحتوي على SSL نشط سيتم عرضه على أنه "غير آمن" في عنوان URL. هذا يجعل شهادة SSL ضرورة مطلقة ؛ والخبر السار هو أنه من السهل جدًا الحصول عليه ، والأكثر من ذلك ، في بعض شركات الاستضافة (بما في ذلك Kualo!) يتم تضمين SSL مجانًا.

10. إعداد النسخ الاحتياطية

على الرغم من أن النسخ الاحتياطية قد لا تعمل بنسبة 100٪ إذا احتجت إلى إصلاح مشكلة في WordPress ، إلا أنها تمثل خط دفاعك الأول. يمكن أن يكون النسخ الاحتياطي لموقع الويب مفيدًا ليس فقط في حالة حدوث هجوم متسلل ، ولكن أيضًا عند وجود مشكلات فنية.في كثير من الأحيان ، عند تثبيت سمة / مكون إضافي جديد أو العمل بنشاط على موقعك ، قد ينكسر شيء ما ، لذا فإن وجود نسخة احتياطية في مكانه أمر لا بد منه بلا شك.

على الرغم من أن معظم مزودي الاستضافة الموثوق بهم لديهم تلك النسخ الاحتياطية اليومية من أجلك ، فليس من الجيد معرفة كيفية القيام بها يدويًا أو استخدام مكون إضافي احتياطي مثل UpdraftPlus أو BackupBuddy. يمتلك كلاهما خيار تحميل النسخ الاحتياطية لموقع الويب الخاص بك إلى الخدمات السحابية مثل Amazon أو تصديرها محليًا.

يمكنك أيضًا استخدام ميزة Softaculous Backup التي يمكن الوصول إليها بسهولة في cPanel. والخبر السار هو أنه يوفر أقصى قدر من البساطة ولا يأتي بدون تكلفة إضافية. الأخبار السيئة هي أنه ، على عكس نظرائه ، سيقوم بتحميل النسخ الاحتياطية على حساب الاستضافة الخاص بك ، لذلك سيستخدم مساحة القرص ويتم تخزينه أيضًا في نفس مكان موقع الويب نفسه. إذا حدث شيء ما لحسابك (على سبيل المثال ، احذف الملفات عن طريق الصدفة أو عن طريق التطفل اليدوي للقراصنة) ، فقد يتم اختراق نسختك الاحتياطية أيضًا.

تذكر دائمًا إنشاء نسخة احتياطية إذا كنت تخطط للعمل على WordPress الخاص بك وأنت غير متأكد من النتائج النهائية!

إذا كنت تدير موقعًا إلكترونيًا للتجارة الإلكترونية به عدد كبير من الزيارات ، فقد تكون النسخ الاحتياطية كل ساعة هي الخيار الأفضل لك. كما ذكرنا سابقًا ، يمكن أن تتكبد مواقع الويب التي تنشئ الكثير من الطلبات خسائر كبيرة في حالة اضطرارها إلى استعادة نسخة احتياطية تم إجراؤها قبل عدة ساعات.

المزيد من الخطوات العملية لحماية موقع WordPress الخاص بك [متقدم]

تتطلب النصائح التي ستجدها في هذا القسم معرفة أكثر تقدمًا قليلاً في إدارة WordPress الخاص بك والثقة في الكتابة مباشرة في الكود الخاص به. إذا كنت لا تشعر بالراحة عند القيام بهذه الخطوات ، فمن المستحسن استشارة مطور WordPress الذي يمكنه مساعدتك في تنفيذها.11. تعطيل تحرير الملف

يأتي WordPress مزودًا بمحرر كود مدمج ، والذي يسمح لك بتعديل ملفات القالب والمكونات الإضافية من لوحة الإدارة. إذا تمكن الشخص الخطأ من الوصول إلى لوحة الإدارة الخاصة بك ، فقد يكون ذلك مخاطرة أمنية كبيرة. لهذا السبب نوصي بتعطيل هذه الميزة.يمكنك القيام بذلك عن طريق إضافة جزء من التعليمات البرمجية إلى ملف wp-config.php الخاص بك:

1 // Disallow file edit

2 define( 'DISALLOW_FILE_EDIT', true );12. تعطيل تنفيذ ملف PHP لأدلة WordPress معينة

أضف طبقة أخرى من الحماية عن طريق تعطيل تنفيذ ملف PHP في الدلائل حيث لا يكون ذلك ضروريًا. السبب وراء رغبتك في القيام بذلك هو أن المتسللين غالبًا ما يستخدمون الوظيفة لتحميل ملفات الوصول الخلفية أو البرامج الضارة إلى موقع WordPress الخاص بك. هذه خطوة خطيرة إذا كنت لا تعرف ما تفعله لأن موقعك قد يتوقف عن العمل ، لذا احذر! الدليل الذي تبحث عنه هو / wp-content / uploads /يمكنك القيام بذلك عن طريق فتح محرر نصوص مثل Notepad ولصق هذا الرمز:

<ملفات * .php>

رفض من الجميع

</Files>

احفظ هذا الملف باسم .htaccess وقم بتحميله إلى / wp-content / uploads / مجلدات على موقع الويب الخاص بك باستخدام عميل FTP أو من خلال File Manager في cPanel.

13. تعطيل XML-RPC

بمجرد استخدام XML-RPC لربط موقع WordPress الخاص بك بتطبيقات الويب والجوال ، ولكن منذ أن أصدر WordPress واجهة برمجة تطبيقات REST الخاصة به ، أصبح XML-RPC مسؤولية بدلاً من ميزة مفيدة.على سبيل المثال ، إذا أراد أحد المتطفلين تجربة 1000 كلمة مرور مختلفة على مواقع الويب الخاصة بك ، فسيتعين عليهم إجراء 1000 محاولة منفصلة لتسجيل الدخول والتي سيتم اكتشافها بواسطة المكون الإضافي للأمان أو جدار الحماية. ومع ذلك ، إذا حافظت على تمكين XML-RPC ، يمكن للمتسلل استخدام وظيفة system.multicall وتجربة 1000 كلمة مرور مختلفة مع 30-60 طلبًا.

لهذا السبب نوصي بشدة بتعطيله ، ويمكنك القيام بذلك ببساطة عن طريق إضافة رمز في ملف htaccess الخاص بك:

# Block WordPress xmlrpc.php requests

<Files xmlrpc.php>

order deny,allow

deny from all

allow from xxx.xxx.xxx.xxx

</Files>في السطر 5 ، يجب عليك إدخال عنوان IP الخاص بك إذا كان هو العنوان الوحيد الذي ترغب في الاحتفاظ بـ XML-RPC منه (وإلا ، فاحذفه فقط).

ملاحظة: إذا كنت أحد مستخدمينا ، فلا داعي لإجراء هذه الخطوة ، حيث ستتم حماية XMLRPC الخاص بك بواسطة ميزة الحماية من القوة الغاشمة لـ LiteSpeed.

14. تقييد وصول الروبوتات

بينما يتم الزحف إلى موقع الويب الخاص بك دائمًا بواسطة بعض برامج الروبوت ، يمكن أن تؤدي الروبوتات السيئة إلى حدوث اضطرابات مزعجة. يمكن أن تؤدي إلى إبطاء سير العمل و / أو تعطيل وظائف موقع WordPress الخاص بك ، مما يتسبب في فقدان المستخدمين.طريقة رائعة للتعامل مع هذا هو منع الروبوتات المسيئة من الوصول إلى WordPress الخاص بك. أدخل التعليمات البرمجية التالية في ملف .htaccess.

SetEnvIfNoCase User-Agent ^$ keep_out

SetEnvIfNoCase User-Agent (pycurl|casper|cmsworldmap|diavol|dotbot) keep_out

SetEnvIfNoCase User-Agent (flicky|ia_archiver|jakarta|kmccrew) keep_out

SetEnvIfNoCase User-Agent (purebot|comodo|feedfinder|planetwork) keep_out

Order Allow,Deny

Allow from all

Deny from env=keep_outنصائح غير تقنية للحفاظ على WordPress الخاص بك آمنًا

استخدم مبدأ الامتياز الأقل (POLP)امنح أي من مستخدمي موقع الويب الخاص بك أقل قدر ممكن من الوصول. إذا كان لديك كاتب محتوى ، على سبيل المثال ، فليس من الضروري تزويده بحساب مسؤول - فالمستخدم محرر سيفي بالغرض. لا تشارك حسابك إلا إذا كان ذلك ضروريًا للغاية ، وإذا فعلت ذلك - فقم بتغيير كلمة المرور الخاصة بك بمجرد أن لا يحتاجها الشخص الذي أعطيته لها بعد الآن.

لا تشارك تفاصيل الاستضافة الخاصة بك أيضًا ما لم يكن ذلك ضروريًا للغاية.

لا تستخدم سمات WordPress والإضافات الملغاة (التي تم تنزيلها بشكل غير قانوني)

في مرحلة ما ، قد يصبح إغراء توفير بعض المال وتنزيل مكون إضافي أو سمة غير مرخصة. في هذه الحالة ، ستدفع بطريقة أخرى - على الأرجح من خلال وضع باب خلفي لـ WordPress الخاص بك. غالبًا ما يخفي المتسللون الروابط غير المرغوب فيها أو الشفرات الضارة داخل العناصر غير المرخصة ويقدمونها للتنزيل المجاني.

تجنبها بأي ثمن ، وإذا قمت بتكليف موقع ويب أو وظيفة ، فتأكد من التأكيد مع المطور أن كل شيء مرخص بشكل صحيح.

افكار اخيرة

ضع في اعتبارك الوقت (والأموال) التي ستقضيها لتأمين WordPress الخاص بك كاستثمار تجاري مهم آخر. سيكلفك إصلاح موقع ويب تم اختراقه أكثر بكثير - في أكثر الحالات المؤسفة ، قد يكلفك عملك. لن يضمن اتباع هذا الدليل حماية بنسبة 100٪ ضد الهجمات الضارة ، ولكنه سيقلل من فرص حدوث ذلك بشكل كبير.هل تجد صعوبة في اتباع أي من النصائح المقدمة؟ هل فقدنا أي شيء مهم؟ أرسل لنا في التعليقات ، نود أن نسمع أفكارك!

أو إذا كنت مستعدًا للتبديل إلى استضافة WordPress فائقة الأمان من Kualo ، فتحقق من خططنا هنا.