11 najlepszych narzędzi SIEM do zabezpieczenia Twojej organizacji przed cyberatakami

Opublikowany: 2021-07-21W obliczu szybko postępujących cyberataków i standardów zgodności musisz zrobić wszystko, co w Twojej mocy, aby chronić swoją organizację. Na szczęście najlepsze narzędzie SIEM może pomóc złagodzić ataki lub ewentualnie zmniejszyć ich wpływ.

Dlatego obecnie wiele organizacji wdraża narzędzia SIEM w celu zabezpieczenia swoich systemów, aplikacji i infrastruktury w chmurze lub lokalnie.

Ale dlaczego SIEM?

Chodzi o to, że bezpieczeństwo sieci wzrosło, a organizacje korzystają z wielu usług, takich jak zapory ogniowe, usługi w chmurze, serwery aplikacji internetowych itp. Wraz z większą liczbą używanych punktów końcowych i systemów zwiększa się powierzchnia ataku. Skuteczne monitorowanie każdego urządzenia, usługi i warstwy systemu staje się trudne.

W tym miejscu do akcji wkraczają narzędzia SIEM, które zapewniają zdarzenia z dziennika kontekstowego i automatyczne usuwanie zagrożeń.

W tym artykule omówimy, czym jest SIEM, jego znaczenie i jak może pomóc zabezpieczyć Twoją organizację przed zapoznaniem się z najlepszymi narzędziami SIEM.

Co to jest SIEM?

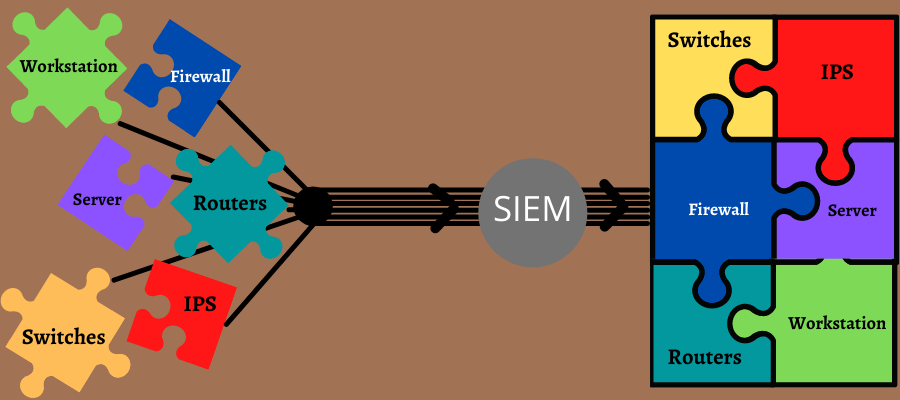

Security Information and Event Management (SIEM) to termin dotyczący cyberbezpieczeństwa, w którym usługi i produkty oprogramowania łączą dwa systemy – Security Information Management (SIM) i Security Event Management (SEM).

SIEM = SIM + SEM

Narzędzia SIEM wykorzystują koncepcję SIEM, aby zapewnić analizę bezpieczeństwa w czasie rzeczywistym za pomocą alertów generowanych przez sprzęt sieciowy i aplikacje. Gromadzą zdarzenia związane z bezpieczeństwem i rejestrują dane z wielu źródeł, w tym aplikacji i oprogramowania zabezpieczającego, urządzeń sieciowych i punktów końcowych, takich jak komputery PC i serwery.

W ten sposób narzędzia mogą oferować 360-stopniowy widok wszystkich tych systemów, ułatwiając wykrywanie incydentów bezpieczeństwa i natychmiastową ich naprawę. Narzędzia SIEM ułatwiają reagowanie na incydenty, monitorowanie zagrożeń, korelację zdarzeń, gromadzenie i budowanie raportów oraz analizę danych. Ostrzegają również natychmiast po wykryciu zagrożenia bezpieczeństwa, dzięki czemu możesz podjąć działania, zanim wyrządzi ono jakiekolwiek szkody.

Dlaczego SIEM jest ważny?

W miarę wzrostu obaw o cyberbezpieczeństwo organizacje potrzebują solidnej infrastruktury bezpieczeństwa, aby chronić dane swoich klientów i danych biznesowych, jednocześnie chroniąc reputację biznesową i możliwe problemy ze zgodnością.

SIEM oferuje taką technologię do śledzenia wirtualnych śladów atakującego, aby uzyskać wgląd w poprzednie zdarzenia i powiązane ataki. Pomaga zidentyfikować źródło ataku i znaleźć odpowiedni środek zaradczy, gdy jest jeszcze na to czas.

Istnieje wiele zalet narzędzia SIEM, takich jak:

- Narzędzia SIEM wykorzystują przeszłe i obecne dane do określenia wektorów ataku

- Potrafią zidentyfikować przyczynę ataków

- Wykrywaj działania i badaj zagrożenia na podstawie wcześniejszych zachowań

- Zwiększ ochronę systemu lub aplikacji przed incydentami, aby uniknąć uszkodzeń wirtualnych właściwości i struktur sieciowych

- Pomóż spełnić wymagania organów regulacyjnych, takich jak HIPAA, PCI itp.

- Pomóż chronić swoją reputację firmy i utrzymać zaufanie klientów oraz uniknąć kar.

Na koniec spójrzmy na niektóre z najlepszych dostępnych narzędzi SIEM.

Fuzja SIEM

Fusion SIEM firmy Exabeam oferuje unikalne połączenie SIEM i Extended Detection & Response (XDR) w nowoczesnym rozwiązaniu dla SecOps. Jest to rozwiązanie w chmurze, które pozwala wykorzystać światowej klasy badanie zagrożeń, wykrywanie i reagowanie.

Korzystanie z wiodących analiz zachowań sprawiło, że wykrywanie zagrożeń stało się zaawansowane. Możesz również uzyskiwać produktywne wyniki dzięki planom przypadków użycia skoncentrowanym na zagrożeniach i nakazowym. W rezultacie zwiększa się wydajność Twojej pracy, a czasy reakcji skracają się dzięki automatyzacji.

Fusion SIEM oferuje przechowywanie dzienników w chmurze, szczegółowe raportowanie zgodności oraz kierowane i szybkie wyszukiwanie, dzięki czemu możesz z łatwością spełnić wymagania audytu i zgodność z przepisami, w tym RODO, HIPAA, PCI, NERC, NYDFS lub NIST.

Dzięki kreatorowi raportów do generowania kompleksowych raportów, Fusion SIEM pomaga zmniejszyć koszty operacyjne i zaoszczędzić czas na korelowaniu danych i ręcznym ich tworzeniu. Szybkie i kierowane wyszukiwanie zwiększa produktywność, zapewniając jednocześnie wszystkim analitykom dostęp do danych w dowolnym momencie, niezależnie od ich poziomu.

Możesz wyszukiwać, zbierać i ulepszać dane z dowolnego miejsca, od chmury po punkty końcowe. Eliminuje martwe punkty i zapewnia pełną analizę otoczenia. Aby pomóc Ci stworzyć skuteczny SOC i rozwiązać problem cyberbezpieczeństwa, Fusion SIEM umożliwia wykorzystanie nakazowych i skoncentrowanych na zagrożeniach pakietów TDIR, oferując wstępnie zapakowane treści i powtarzalne przepływy pracy w całym cyklu życia TDIR.

Narzędzie oferuje ochronę przed różnymi typami zagrożeń i przypadkami użycia. Ponadto zawierają treści niezbędne do obsługi konkretnego przypadku użycia, takie jak źródło danych, modele i reguły wykrywania, zautomatyzowane podręczniki, listy kontrolne odpowiedzi i dochodzenia oraz parsery.

Graylog

Graylog to jedno z najszybszych scentralizowanych narzędzi do gromadzenia i analizy dzienników dla stosu aplikacji, operacji IT i operacji bezpieczeństwa.

Skalowalna, elastyczna platforma bezpieczeństwa cybernetycznego Graylog, zaprojektowana w celu sprostania starszym wyzwaniom związanym z zarządzaniem informacjami i zdarzeniami dotyczącymi bezpieczeństwa (SIEM), ułatwia i przyspiesza pracę analityków bezpieczeństwa. Dzięki funkcjom SIEM, Anomaly Detection i User Entity Behavior Analytics (UEBA) Graylog zapewnia zespołom ds. bezpieczeństwa jeszcze większą pewność, produktywność i wiedzę fachową w celu ograniczenia ryzyka spowodowanego przez zagrożenia wewnętrzne, ataki oparte na poświadczeniach i inne zagrożenia cybernetyczne.

Odkrywaj dane w nieskończoność i eksploruj poza szczegółami, wykorzystując moc zintegrowanego wyszukiwania, pulpitów nawigacyjnych, raportów i przepływu pracy. Pomaga ujawniać i rozszerzać więcej danych w przyszłości i zagłębiać się w informacje w celu znalezienia dokładnych odpowiedzi. Koreluj wizualizację danych z różnych źródeł i organizuj ją na jednolitym ekranie, aby wszystko było łatwiejsze.

Sprawdzaj dostępność zagrożeń i otrzymuj natychmiastowe alerty, aby poznać źródło zagrożenia, jego ścieżkę, skutki i sposoby jego naprawy. Ponadto przeglądaj luki w zabezpieczeniach, wizualizując trendy i metryki w lokalizacji za pomocą pulpitów nawigacyjnych. Korzystaj również z szybkich wartości, wykresów i statystyk terenowych z wyników wyszukiwania i znajduj zagrożenia z dzienników zapory, systemów operacyjnych punktów końcowych, aplikacji, żądań DNS i sprzętu sieciowego, aby wzmocnić swoją postawę bezpieczeństwa.

Śledź ścieżkę incydentu, aby znaleźć pliki, dane i systemy, do których uzyskuje się dostęp, i skoreluj dane z systemami HR, analizą zagrożeń, Active Directory, rozwiązaniami bezpieczeństwa fizycznego, geolokalizacją itp. Użyj ich intuicyjnego narzędzia do tworzenia raportów opartego na graficznym interfejsie użytkownika, aby pobrać dowolne potrzebne dane i zachowaj zgodność z politykami bezpieczeństwa dzięki okresowym przeglądom.

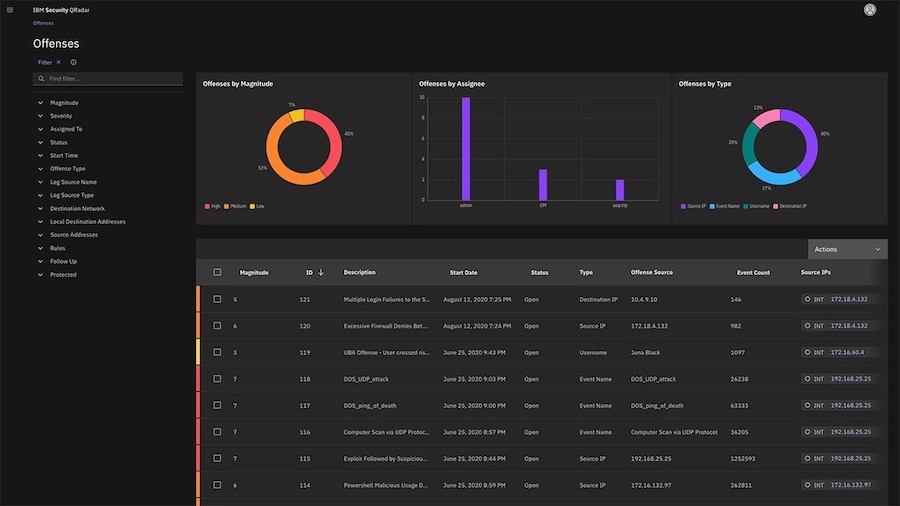

IBM QRadar

Przeprowadzaj inteligentną analizę bezpieczeństwa, aby uzyskać praktyczny wgląd w krytyczne zagrożenia za pomocą rozwiązania IBM QRadar SIEM. Pomaga zespołom ds. bezpieczeństwa w dokładnym wykrywaniu zagrożeń i ustalaniu im priorytetów w całym przedsiębiorstwie.

Zmniejsz wpływ incydentów, szybko reagując na zagrożenia dzięki wglądowi w dzienniki, zdarzenia i przepływ danych. Możesz także skonsolidować dane przepływu sieciowego i rejestrować zdarzenia z wielu urządzeń, aplikacji i punktów końcowych w całej sieci.

QRadar może skorelować różne dane i agregować powiązane zdarzenia w jeden alert w celu szybkiej analizy i zapobiegania incydentom. Może również generować alerty o priorytecie wraz z postępem ataku w łańcuchu zabijania. To rozwiązanie jest dostępne w chmurze (środowiska IaaS i SaaS) oraz lokalnie.

Przeglądaj wszystkie zdarzenia dotyczące konkretnego zagrożenia w jednym miejscu i wyeliminuj kłopoty z ręcznym śledzeniem. QRadar umożliwia również analitykom skoncentrowanie się na badaniu zagrożeń i reagowaniu na nie. Jest również wyposażony w gotowe narzędzia analityczne, które mogą automatycznie analizować przepływy sieciowe i logi w celu wykrycia zagrożeń.

QRadar zapewnia zgodność z zewnętrznymi przepisami i wewnętrznymi zasadami, oferując szablony i gotowe raporty, które można dostosować i wygenerować w ciągu kilku minut. Obsługuje STIX/TAXII i oferuje wysoce skalowalne, samozarządzające się i samodostrajające się bazy danych o elastycznej architekturze, które można łatwo wdrożyć. Co więcej, QRadar bezproblemowo integruje się z 450 rozwiązaniami.

LogRhythm

Stwórz bezpieczeństwo swojej organizacji na solidnych podstawach, korzystając z platformy NextGen SIEM firmy LogRhythm. Opowiedz spójnie swoją historię na temat hosta i danych użytkownika, aby łatwo uzyskać właściwy wgląd w bezpieczeństwo i szybciej zapobiegać incydentom.

Odkryj prawdziwą moc SOC, korzystając z tego rozwiązania zoptymalizowanego pod kątem szybkości, dzięki czemu możesz szybciej identyfikować zagrożenia, współpracować przy zadaniach dochodzeniowych, automatyzować procesy i natychmiast zapobiegać zagrożeniom. Ponadto uzyskaj szerszy wgląd w całe środowisko, od chmury po punkty końcowe, aby usunąć martwe punkty.

To narzędzie pozwala poświęcić czas na efektywną pracę, a nie na konserwację, karmienie i opiekę nad rozwiązaniem SIEM. Pomaga również zautomatyzować pracochłonną, powtarzalną pracę, aby umożliwić zespołowi skupienie się na ważnych obszarach. LogRhythm oferuje wysoką wydajność przy obniżonych kosztach operacyjnych, aby sprostać szybko rosnącej skali i złożoności środowiska.

Platforma NextGen SIEM jest zbudowana przy użyciu LogRhythm XDR Stack, który oferuje wszechstronne funkcje pakietu. Ma modułową konstrukcję, która umożliwia dodawanie komponentów o wyższym poziomie bezpieczeństwa. Ponadto oferuje doskonałe monitorowanie zagrożeń, polowanie, dochodzenie i szybką reakcję na incydenty przy niskich kosztach posiadania.

To łatwe w użyciu narzędzie oferuje precyzyjne i natychmiastowe wyniki dzięki ustrukturyzowanemu i nieustrukturyzowanemu wyszukiwaniu, ciągłej korelacji z silnikiem AI, wzbogacaniu i normalizacji danych, konfigurowalny pulpit nawigacyjny i wizualizacje. Aby dowiedzieć się więcej, obejrzyj inspirowany prawdziwym życiem film demonstracyjny, w którym analityk ds. bezpieczeństwa wykorzystuje platformę NextGen SIEM i wykrywa śmiertelny cyberatak na oczyszczalnię ścieków.

Słoneczne Wiatry

Popraw bezpieczeństwo i wykaż zgodność za pomocą gotowego do użycia, niedrogiego i lekkiego rozwiązania do zarządzania bezpieczeństwem — Security Event Manager firmy SolarWinds. Oferuje doskonałe monitorowanie, pracując 24 godziny na dobę, 7 dni w tygodniu, aby znaleźć podejrzane działania i reagować na nie w czasie rzeczywistym.

Jest wyposażony w intuicyjny interfejs użytkownika, gotowe treści i wirtualne wdrożenie, aby pomóc Ci uzyskać cenne informacje z dzienników w minimalnym czasie i wiedzy. Możesz także skrócić czas przygotowywania i demonstrowania zgodności, korzystając ze sprawdzonych w audytach narzędzi i raportów dla organów regulacyjnych, takich jak PCI DSS, HIPAA i SOX.

Ustanowili swoje licencjonowanie w zależności od liczby źródeł emisji dzienników zamiast woluminów dzienników. Dlatego nie musisz ingerować w wybór kłód, aby zminimalizować koszty. Security Event Manager zawiera setki gotowych łączników do zbierania dzienników z różnych źródeł i analizowania danych.

Następnie możesz łatwo umieścić je w czytelnym formacie i stworzyć wspólny pokój dla swojego zespołu do badania zagrożeń, przechowywania dzienników i łatwego przygotowania się do audytów. Oferuje przydatne funkcje, takie jak imponujące filtry, wizualizacje oraz responsywne i proste wyszukiwanie tekstowe wydarzeń historycznych i na żywo. Możesz także zapisywać, planować i ładować typowe wyszukiwania za pomocą funkcji zaplanowanego wyszukiwania.

Jego ceny zaczynają się od 2613 USD z opcjami takimi jak licencje wieczyste i subskrypcje.

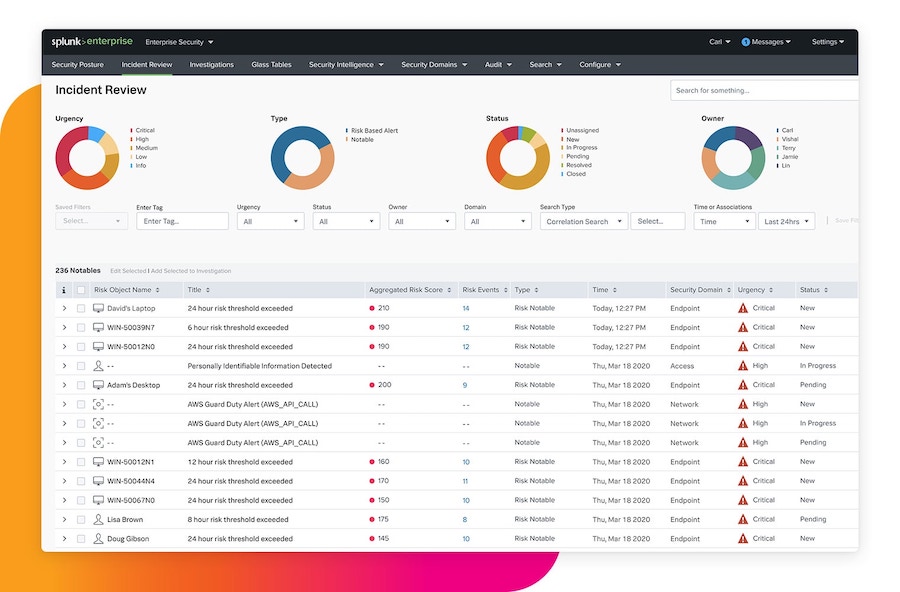

Splunk

Oparte na analizach, oparte na chmurze narzędzie SIEM — Splunk umożliwia wykrywanie, badanie, monitorowanie i reagowanie na cyberzagrożenia. Umożliwia wstrzykiwanie danych z wdrożeń lokalnych i w wielu chmurach, aby uzyskać pełny wgląd w swoje środowiska w celu szybkiego wykrywania zagrożeń.

Koreluj działania z różnych środowisk w przejrzystym, ujednoliconym widoku, aby odkrywać nieznane zagrożenia i nieprawidłowości, których możesz nie zauważyć w tradycyjnych narzędziach. Chmura SIEM oferuje również natychmiastowe wyniki, aby skupić się na priorytetowych zadaniach bez marnowania czasu na zarządzanie skomplikowanym sprzętem.

Zarządzaj zabezpieczeniami za pomocą alertów, ocen ryzyka, wizualizacji i dostosowywanych pulpitów nawigacyjnych. Ponadto jego alerty są oparte na ryzyku i można je przypisać do systemów i użytkowników, mapować je do ram cyberbezpieczeństwa, wyzwalać alerty o przekroczonych progach itp. z interfejsu. W rezultacie możesz doświadczyć większej liczby prawdziwych pozytywów i krótkich kolejek alertów.

Splunk wykorzystuje uczenie maszynowe do wykrywania zaawansowanych zagrożeń i automatyzuje zadania w celu szybszego rozwiązywania. Możesz także monitorować dostępność i czas pracy usług w chmurze, takich jak AWS, GCP i Azure pod kątem zgodności i bezpieczeństwa. Może zintegrować się z ponad 1000 rozwiązań dostępnych BEZPŁATNIE na Splunkbase.

Elastyczne zabezpieczenia

Uzyskaj ujednolicony system ochrony — Elastic Security — oparty na Elastic Stack. To BEZPŁATNE narzędzie typu open source umożliwia analitykom wykrywanie i łagodzenie zagrożeń oraz natychmiastowe reagowanie na nie. Oprócz dostarczania SIEM oferuje również zabezpieczenia punktów końcowych, monitorowanie w chmurze, polowanie na zagrożenia i nie tylko.

Elastic Security automatyzuje wykrywanie zagrożeń, minimalizując MTTD za pomocą potężnego silnika wykrywania SIEM. Dowiedz się, jak znajdować zagrożenia bezpieczeństwa w swoim środowisku, oszczędzać koszty i czerpać korzyści ze zwiększonego zwrotu z inwestycji.

Wyszukuj, analizuj i wizualizuj dane z chmury, punktów końcowych, użytkowników, sieci itp. w ciągu kilku sekund. Możesz także przeszukiwać dane z lat i zbierać dane hosta za pomocą osquery. Narzędzie jest dostarczane z elastycznymi licencjami, aby wykorzystywać dane w całym ekosystemie, niezależnie od ich objętości, wieku lub różnorodności.

Unikaj szkód w swoim środowisku, korzystając z ochrony przed oprogramowaniem ransomware i złośliwym oprogramowaniem obejmującym całe środowisko. Szybko wdrażaj analizy i wykorzystuj globalną społeczność w celu zapewnienia bezpieczeństwa w MITER ATT i CK. Możesz także wykrywać złożone zagrożenia online, korzystając z ich korelacji krzyżowej, technik i zadań ML.

Elastic Security umożliwia znalezienie osi czasu, zasięgu i źródła ataku oraz napotkanie ich dzięki wbudowanemu zarządzaniu sprawami, intuicyjnemu interfejsowi użytkownika i automatyzacji innych firm. Dodatkowo twórz wizualizacje przepływu pracy i wskaźniki KPI za pomocą Kibana Lens. Możesz także przeglądać informacje o bezpieczeństwie i przeglądać nietradycyjne źródła, takie jak analityka biznesowa, APM itp., aby uzyskać lepszy wgląd i jednocześnie uprościć raportowanie.

Twórz pulpity nawigacyjne, korzystając z pól „przeciągnij i upuść” i inteligentnych sugestii dotyczących wizualizacji. Ponadto Elastic Security nie obejmuje sztywnego systemu licencjonowania; płać za zasoby, z których korzystasz, bez względu na ilość danych, liczbę punktów końcowych lub przypadek użycia. Oferują również 14-dniowy BEZPŁATNY okres próbny bez pytania o kartę kredytową.

InformacjeIDR

Rapid7 oferuje InsightsIDR, rozwiązanie bezpieczeństwa do wykrywania incydentów, reagowania na nie, widoczności punktów końcowych i monitorowania uwierzytelniania. Potrafi zidentyfikować nieautoryzowany dostęp z zagrożeń wewnętrznych i zewnętrznych oraz pokazać podejrzane działania, aby uprościć proces z większej liczby strumieni danych.

Ich elastyczny, elastyczny i dostosowany do potrzeb SIEM jest tworzony w chmurze, aby oferować szybkie wdrażanie i skalowalność w miarę rozwoju organizacji. Możesz także natychmiast wykrywać zagrożenia i rozwiązywać problemy za pomocą zaawansowanej analizy, unikalnych wykryć i uczenia maszynowego, a wszystko to w jednym interfejsie.

Wykorzystaj ich inteligentną sieć, ekspertów SOC i badania, aby znaleźć najlepsze rozwiązanie dla Twoich potrzeb biznesowych. Ponadto Rapid7 oferuje analizę zachowań użytkowników i atakujących, w tym widoczność i wykrywanie punktów końcowych, analizę ruchu, wizualną oś czasu do badania zagrożeń, technologię oszustw, scentralizowane zarządzanie dziennikami, automatyzację i monitorowanie integralności plików (FIM).

InsightIDR oferuje ukierunkowane na ekspertów i ujednolicone podejście do SIEM. Zapewni wyniki w ciągu kilku dni, a nie miesięcy, aby pomóc w zwiększeniu wydajności poprzez wyróżnienie ważnych obszarów.

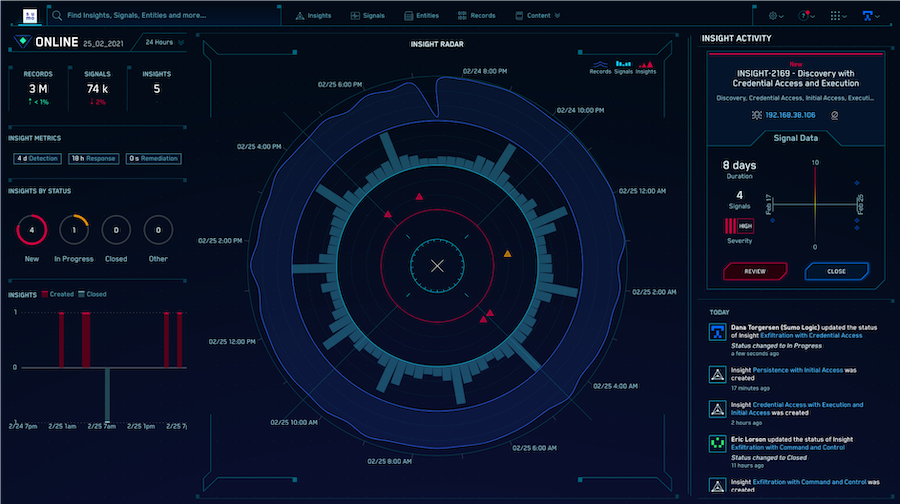

Logika sumo

Cloud SIEM Enterprise firmy Sumo Logic zapewnia dogłębną analizę bezpieczeństwa z lepszą widocznością, aby bezproblemowo monitorować infrastrukturę lokalną, wielochmurową lub hybrydową, aby zrozumieć kontekst i wpływ cyberataku.

Narzędzie jest przydatne w wielu przypadkach użycia, takich jak zgodność. Łączy automatyzację i analitykę, aby automatycznie przeprowadzać dokładną analizę bezpieczeństwa i alerty segregacyjne. W rezultacie Twoja wydajność wzrasta, a analitycy mogą również skoncentrować się na wartościowych funkcjach bezpieczeństwa.

Cloud SIEM Enterprise zapewnia organizacjom nowoczesny SIEM oparty na SaaS, aby chronić ich systemy w chmurze, wprowadzać innowacje do SOC i sprostać szybko zmieniającej się powierzchni cyberataków. Co więcej, jest wdrażany za pośrednictwem natywnej dla chmury, bezpiecznej i wielodostępnej platformy Sumo Logic.

Otrzymujesz elastyczną skalowalność do obsługi wszystkich źródeł danych w celu ich agregowania i analizowania, oferując skalowalność nawet w okresach szczytu. Oferuje większą swobodę i elastyczność, dzięki czemu możesz przenosić swoje dane bez względu na to, gdzie się znajdują, bez obawy o uzależnienie od dostawcy.

Narzędzie może zautomatyzować podstawowe zadania analityczne i wzbogacić spostrzeżenia o więcej danych wyodrębnionych z informacji o użytkownikach, ruchu sieciowego i zewnętrznych źródeł zagrożeń. Ponadto oferuje jasny kontekst, który pomaga szybko badać incydenty i szybciej je rozwiązywać. Może również analizować, tworzyć i mapować znormalizowany rekord z większym dostępem do analityków w celu dochodzenia i wyszukiwania pełnotekstowego.

Cloud SIEM Enterprise przedstawia wgląd w inteligentny, priorytetowy i skorelowany sposób, aby radykalnie zwiększyć walidację i umożliwić podejmowanie szybkich decyzji. Może dobrze integrować się z wieloma rozwiązaniami, takimi jak Okta, Office 365, AWS GuardDuty, Carbon Black i innymi przy użyciu kluczy API.

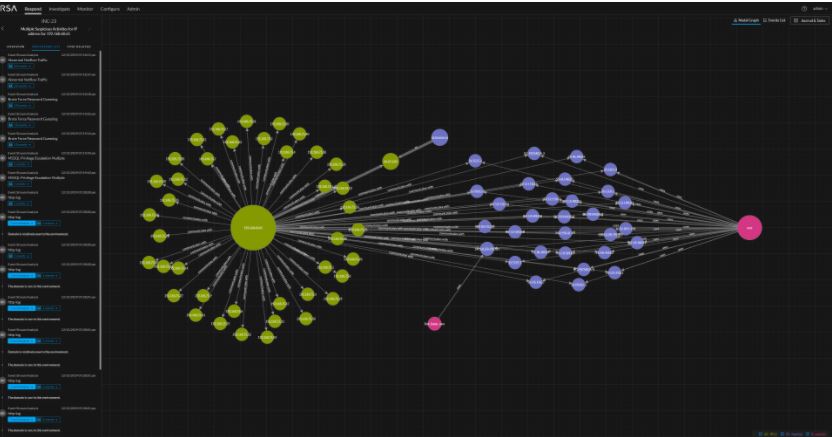

Świadek sieci

Światowej klasy narzędzie SIEM firmy NetWitness zapewnia wydajne zarządzanie dziennikami, analizę i przechowywanie w prostej formie chmury. Eliminuje tradycyjne wymagania administracyjne i wdrożeniowe przy użyciu prostego modelu licencjonowania.

W rezultacie możesz łatwo i szybko nabyć wysokiej jakości SIEM bez poświęcania mocy lub możliwości. Rozpocznij szybciej przy minimalnej konfiguracji i korzystaj z najnowszych aplikacji i systemów.

Narzędzie obsługuje setki źródeł zdarzeń z szybkim raportowaniem, funkcją wyszukiwania i niezawodnym wykrywaniem zagrożeń. Oszczędza to inwestowania pieniędzy w działania administracyjne zamiast w bezpieczeństwo i zgodność, aby lepiej chronić Twoją organizację. NetWitness Logs wzbogaca, indeksuje i analizuje dzienniki w czasie przechwytywania, aby tworzyć metadane dotyczące sesji oraz znacznie przyspieszać analizę i ostrzeganie.

Uzyskaj przypadki skarg użytkowników i gotowe raporty, zgodne z HIPAA, PCI, SOX, SSAE, NISPOM, NERC CIP, ISO 27002, GPG13, FISMA, FFIEC, FERPA, Bill 198 i Basel II. NetWitness Cloud SIEM może pozyskiwać dzienniki z ponad 350 źródeł, a także monitorować dzienniki dla aplikacji Azure, AWS i SaaS, takich jak Salesforce i Office 365.

AlienVault OSSIM

Jedno z najczęściej używanych narzędzi SIEM typu open source — AlienVault OSSIM — doskonale nadaje się do samodzielnego instalowania narzędzia przez użytkowników. To oprogramowanie do zarządzania zdarzeniami i informacji o zabezpieczeniach zapewnia bogaty w funkcje system SIEM z korelacją, normalizacją i gromadzeniem zdarzeń.

AlienVault OSSIM może rozwiązać wiele trudności napotykanych przez specjalistów ds. bezpieczeństwa, takich jak wykrywanie włamań, ocena luk w zabezpieczeniach, wykrywanie zasobów, korelacja otworów wentylacyjnych i monitorowanie zachowań. Wykorzystuje AlienVault Open Threat Exchange i umożliwia odbieranie danych w czasie rzeczywistym na złośliwych hostach.

Otrzymujesz ciągłe informacje o zagrożeniach i ujednoliconą kontrolę bezpieczeństwa. Ponadto można wdrożyć tę pojedynczą platformę do wykrywania zagrożeń, reagowania i zarządzania zgodnością lokalnie oraz w chmurze. Oferuje również zarządzanie logami do dochodzeń kryminalistycznych i ciągłą zgodność.

Dzięki alarmom w czasie rzeczywistym i priorytetowym, otrzymujesz minimalną liczbę fałszywych alarmów. Zapewniają również regularne aktualizacje, aby być na bieżąco z nowymi zagrożeniami i gotowymi raportami dla HIPAA, NIST CSF, PCI DSS i innych.

Wniosek

Mam nadzieję, że ta lista najlepszych narzędzi SIEM pomoże Ci wybrać odpowiednie rozwiązanie dla Twojej firmy w oparciu o Twoje potrzeby i budżet, aby wdrożyć solidne zabezpieczenia Twojej infrastruktury.