保护您的组织免受网络攻击的 11 种最佳 SIEM 工具

已发表: 2021-07-21随着网络攻击和合规标准的快速发展,您需要尽一切努力保护您的组织。 幸运的是,最好的 SIEM 工具可以帮助您减轻攻击或减少其影响。

这就是为什么现在许多组织都在实施 SIEM 工具来保护他们在云端或本地的系统、应用程序和基础设施。

但为什么是 SIEM?

问题是,网络安全已经发展,组织使用大量服务,如防火墙、云服务、Web 应用程序服务器等。随着更多端点和系统的使用,攻击面增加。 并且有效地监控每个设备、服务和系统层变得困难。

这就是 SIEM 工具发挥作用的地方,可提供基于上下文的日志事件和自动威胁修复。

在查看最佳 SIEM 工具之前,本文将讨论什么是 SIEM、它的重要性以及它如何帮助保护您的组织。

什么是 SIEM?

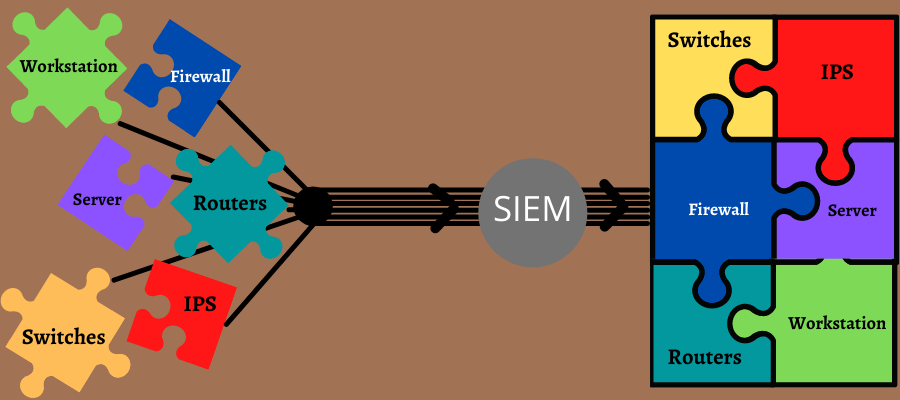

安全信息和事件管理 (SIEM) 是一个网络安全术语,其中软件服务和产品结合了两个系统 - 安全信息管理 (SIM) 和安全事件管理 (SEM)。

SIEM = SIM + SEM

SIEM 工具利用 SIEM 的概念,使用网络硬件和应用程序生成的警报提供实时安全分析。 他们从多个来源收集安全事件和日志数据,包括安全应用程序和软件、网络设备以及 PC 和服务器等端点。

通过这种方式,这些工具可以提供所有这些系统的 360 度视图,从而更容易发现安全事件并立即进行补救。 SIEM 工具有助于事件响应、威胁监控、事件关联、收集和构建报告以及分析数据。 它们还会在检测到安全威胁时立即提醒您,以便您可以在它造成任何伤害之前采取行动。

为什么 SIEM 很重要?

随着网络安全问题的增加,组织需要一个可靠的安全基础设施来保护他们的客户和业务数据,同时保护他们的商业声誉和可能的合规问题。

SIEM 提供了这样一种技术来跟踪攻击者的虚拟足迹,从而深入了解以前的事件和相关的攻击。 它有助于识别攻击的来源并在还有时间时找到合适的补救措施。

SIEM 工具有很多好处,例如:

- SIEM 工具使用过去和现在的数据来确定攻击向量

- 他们可以确定攻击的原因

- 根据以前的行为检测活动并检查威胁

- 增加您的系统或应用程序事件保护,以避免损坏虚拟属性和网络结构

- 帮助您遵守 HIPAA、PCI 等监管机构的规定。

- 帮助保护您的商业声誉并维持客户信任并避免处罚。

最后,让我们看看一些最好的 SIEM 工具。

融合 SIEM

Exabeam 的 Fusion SIEM 将 SIEM 和扩展检测与响应 (XDR) 独特地结合到现代的 SecOps 解决方案中。 它是一种云解决方案,可让您利用世界一流的威胁调查、检测和响应。

使用领先的行为分析使其威胁检测更加先进。 您还可以通过以威胁为中心的规范性用例计划获得富有成效的成果。 因此,您的工作效率会提高,并且响应时间会减少使用自动化。

Fusion SIEM 提供基于云的日志存储、详细的合规性报告以及引导式快速搜索,因此您可以轻松满足审计要求和法规遵从性,包括 GDPR、HIPAA、PCI、NERC、NYDFS 或 NIST。

借助生成综合报告的报告生成器,Fusion SIEM 可帮助您减少运营开销并节省关联数据和手动创建数据的时间。 快速和有指导的搜索提高了工作效率,同时确保所有分析师都可以随时访问数据,无论其级别如何。

您可以从任何地方(从云到端点)搜索、收集和增强数据。 它消除了盲点并提供了全面的环境分析。 为帮助您创建有效的 SOC 并解决网络安全问题,Fusion SIEM 允许您利用规范和以威胁为中心的 TDIR 包,在 TDIR 生命周期内提供预打包的内容和可重复的工作流。

该工具提供来自不同威胁类型和用例的安全性。 此外,它们还包括操作特定用例所必需的内容,例如数据源、检测模型和规则、自动化剧本、响应清单和调查以及解析器。

格雷洛格

Graylog 是用于您的应用程序堆栈、IT 操作和安全操作的最快的集中式日志收集和分析工具之一。

Graylog 的可扩展、灵活的网络安全平台旨在克服传统的安全信息和事件管理 (SIEM) 挑战,使安全分析师的工作更轻松、更快捷。 借助 SIEM、异常检测和用户实体行为分析 (UEBA) 功能,Graylog 为安全团队提供了更大的信心、生产力和专业知识,以减轻由内部威胁、基于凭据的攻击和其他网络威胁引起的风险。

利用集成搜索、仪表板、报告和工作流的强大功能,无休止地发现数据并进行深入探索。 它可以帮助您揭示和扩展更多数据,并深入了解信息以找到准确的答案。 关联不同来源的数据可视化并将其组织到一个统一的屏幕中,使一切变得更容易。

查看威胁可用性并立即收到警报,以了解威胁来源、路径、影响以及如何修复它。 此外,通过使用仪表板可视化某个位置的趋势和指标来查看漏洞。 此外,使用搜索结果中的快速值、图表和字段统计数据,并从防火墙日志、端点操作系统、应用程序、DNS 请求和网络设备中查找威胁,以使您的安全态势稳固。

跟踪事件路径以查找访问了哪些文件、数据和系统,并将数据与 HR 系统、威胁情报、Active Directory、物理安全解决方案、地理定位等相关联。使用其基于 GUI 的直观报告生成器获取您需要的任何数据并通过定期审查遵守安全政策。

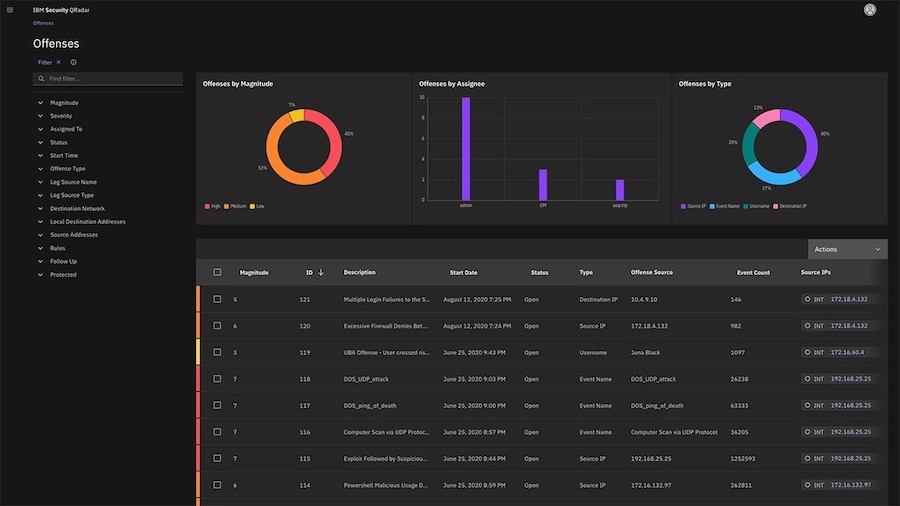

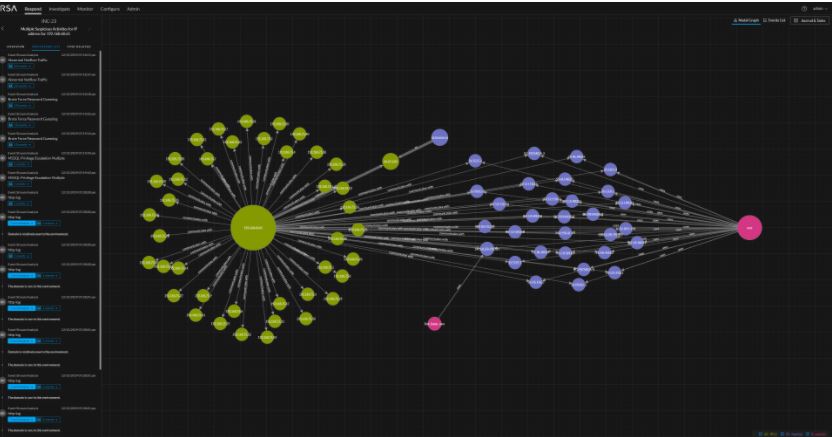

IBM QRadar

在 IBM QRadar SIEM 的帮助下,执行智能安全分析以获得对关键威胁的可行洞察。 它可以帮助您的安全团队准确地检测威胁并在整个企业中确定它们的优先级。

由于对日志、事件和数据流的深入了解,可以快速响应威胁,从而减少事件影响。 您还可以整合来自网络中众多设备、应用程序和端点的网络流数据和日志事件。

QRadar 可以关联不同的数据并将相关事件聚合到单个警报中,以进行快速事件分析和预防。 它还可以生成优先级警报以及杀伤链中的攻击进度。 此解决方案可在云(IaaS 和 SaaS 环境)和本地使用。

在一个统一的地方查看与特定威胁有关的所有事件,消除手动跟踪的麻烦。 QRadar 还使分析师能够专注于威胁调查和响应。 它还配备了开箱即用的分析功能,可以自动分析网络流和日志以进行威胁检测。

QRadar 提供模板和预建报告,您可以在几分钟内自定义和生成,从而确保您遵守外部法规和内部政策。 它支持 STIX/TAXII,并提供高度可扩展、自我管理和自我调整的数据库,具有灵活的架构,部署起来毫不费力。 此外,QRadar 与 450 种解决方案无缝集成。

日志节奏

使用 LogRhythm 的 NextGen SIEM 平台为您的组织建立坚实的安全基础。 围绕主机和用户数据讲述您的故事,以轻松获得有关安全性的正确见解并更快地预防事件。

使用此针对速度进行了优化的解决方案发现真正的 SOC 能力,以便您可以更快地识别威胁、协作完成调查任务、自动化流程并立即预防威胁。 此外,还可以更广泛地了解从云到端点的整个环境,以消除盲点。

此工具可让您将时间花在有影响力的工作上,而不是维护、提供和照顾您的 SIEM 解决方案。 它还可以帮助您自动化劳动密集型、重复性工作,使您的团队能够专注于重要领域。 LogRhythm 以较低的运营成本提供高性能,以满足快速增长的环境规模和复杂性。

NextGen SIEM 平台采用 LogRhythm XDR Stack 构建,具有全面的套件功能。 它采用模块化设计,允许添加具有更高安全性的组件。 此外,它还以较低的拥有成本提供卓越的威胁监控、搜寻、调查和快速事件响应。

这个易于使用的工具通过结构化和非结构化搜索、与 AI 引擎的持续关联、数据丰富和规范化、可定制的仪表板和可视化提供精确和即时的结果。 要了解更多信息,请观看受真实生活启发的演示视频,其中安全分析师利用 NextGen SIEM 平台检测到对水处理厂的致命网络攻击。

太阳能风

使用即用型、经济实惠且轻量级的安全管理解决方案 – SolarWinds 的 Security Event Manager 提高安全性并证明合规性。 它通过 24/7 全天候工作来发现可疑活动并实时响应,从而提供出色的监控。

它具有直观的用户界面、开箱即用的内容和虚拟部署,可帮助您以最少的时间和专业知识从日志中获得有价值的见解。 您还可以使用经过审计验证的工具和为监管机构(如 PCI DSS、HIPAA 和 SOX)提供的报告来减少准备和证明合规性的时间。

他们根据有多少日志发射源而不是日志量来获得许可。 因此,您无需干预日志选择以最小化成本。 Security Event Manager 包括数百个预构建的连接器,用于从不同来源收集日志并解析数据。

接下来,您可以轻松地将它们转换为可读的格式,并为您的团队创建一个公共空间来调查威胁、存储日志并轻松为审计做好准备。 它提供了有用的功能,例如令人印象深刻的过滤器、可视化,以及对历史和实时事件的响应式和简单的基于文本的搜索。 您还可以使用计划搜索功能保存、计划和加载常见搜索。

它的定价从 2,613 美元起,提供永久许可和订阅等选项。

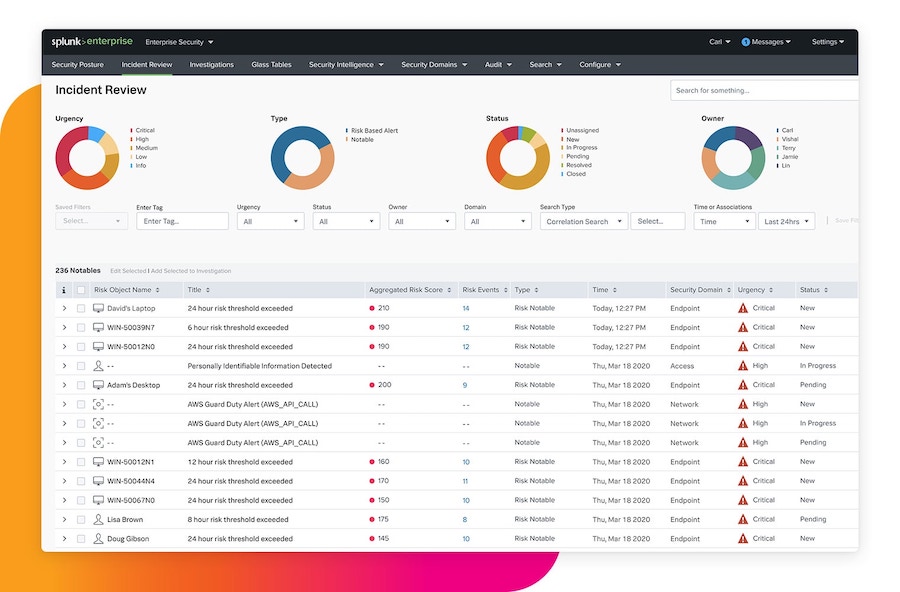

斯普伦克

分析驱动、基于云的 SIEM 工具 – Splunk 可让您检测、调查、监控和响应网络威胁。 它允许您从本地和多云部署中注入数据,以全面了解您的环境以快速检测威胁。

在其清晰、统一的视图中关联来自不同环境的活动,以发现传统工具可能无法发现的未知威胁和异常。 云 SIEM 还提供即时结果,将您的注意力集中在优先任务上,而不会浪费时间管理复杂的硬件。

通过警报、风险评分、可视化和可自定义的仪表板管理安全。 此外,它的警报是基于风险的,您可以从界面将它们归因于系统和用户,将它们映射到网络安全框架,触发超过阈值的警报等。 因此,您可以体验到更多的真阳性和较短的警报队列。

Splunk 使用机器学习来检测高级威胁并自动执行任务以更快地解决问题。 您还可以监控 AWS、GCP 和 Azure 等云服务的可用性和正常运行时间,以确保合规性和安全性。 它可以与 Splunkbase 上免费提供的 1000 多种解决方案集成。

弹性安全

获得基于 Elastic Stack 构建的统一保护系统 - Elastic Security。 这个开源和免费的工具允许分析师检测、缓解和立即响应威胁。 除了提供 SIEM,它还提供端点安全、云监控、威胁追踪等。

Elastic Security 使用其强大的 SIEM 检测引擎自动检测威胁,同时最大限度地减少 MTTD。 了解如何在您的环境中发现安全威胁、节省成本并从提高的投资回报率中获益。

在几秒钟内轻松搜索、分析和可视化来自云、端点、用户、网络等的数据。 您还可以使用 osquery 搜索多年的数据并收集主机数据。 该工具附带灵活的许可,可以利用整个生态系统中的数据,无论其数量、年龄或种类如何。

通过使用环境范围的勒索软件和恶意软件防护来避免对您的环境造成损害。 快速实施分析并利用全球社区来确保 MITRE ATT & CK 的安全性。 您还可以使用其跨索引关联、技术和 ML 作业来检测复杂的在线威胁。

Elastic Security 使您能够找到攻击的时间线、范围和来源,并通过内置的案例管理、直观的 UI 和第 3 方自动化来应对它们。 此外,使用 Kibana Lens 创建工作流可视化和 KPI。 您还可以查看安全信息并查看业务分析、APM 等非传统来源,以便在简化报告的同时获得更好的洞察力。

使用拖放字段和智能可视化建议构建仪表板。 此外,Elastic Security 不涉及严格的许可制度; 无论您的数据量、端点数量或用例是多少,都要为您使用的资源付费。 他们还提供 14 天免费试用,无需您提供信用卡。

洞察IDR

Rapid7 提供 InsightsIDR,这是一种用于检测事件、响应事件、端点可见性和身份验证监控的安全解决方案。 它可以识别来自内部和外部威胁的未经授权的访问,并显示可疑活动,以简化来自大量数据流的流程。

它们适应性强、敏捷且量身定制的 SIEM 是在云中创建的,可随着组织的发展提供快速部署和可扩展性。 您还可以在一个界面中使用高级分析、独特检测和机器学习立即发现威胁并解决问题。

利用他们的智能网络、SOC 专家和研究来找到满足您业务需求的最佳解决方案。 此外,Rapid7 为用户和攻击者提供行为分析,包括端点可见性和检测、流量分析、威胁调查的可视化时间表、欺骗技术、集中式日志管理、自动化和文件完整性监控 (FIM)。

InsightIDR 为 SIEM 提供专家驱动的统一方法。 它将在几天而不是几个月内提供结果,通过突出显示重要领域来帮助您提高效率。

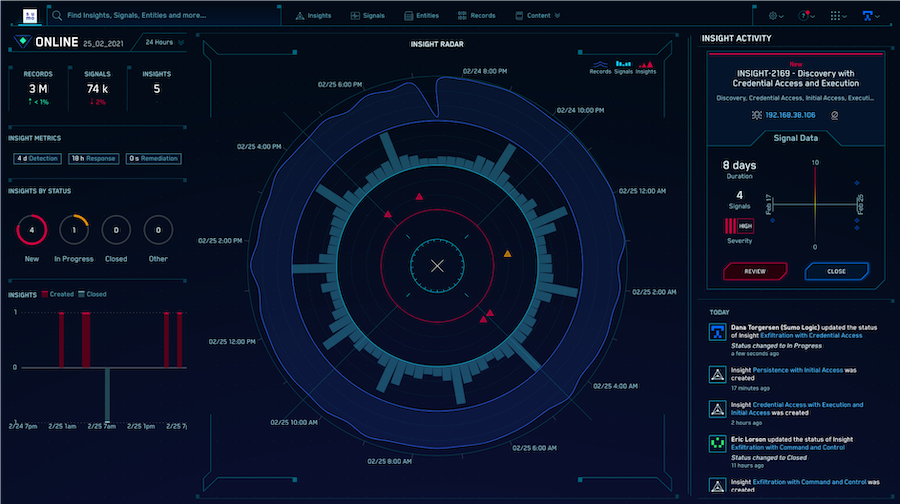

相扑逻辑

Sumo Logic 的 Cloud SIEM Enterprise 提供深入的安全分析和改进的可见性,以无缝监控您的本地、多云或混合基础架构,以了解网络攻击的背景和影响。

该工具有助于广泛的用例,例如合规性。 它结合了自动化和分析,以自动执行准确的安全分析和分类警报。 因此,您的效率会提高,分析师也可以专注于高价值的安全功能。

Cloud SIEM Enterprise 为组织提供基于 SaaS 的现代 SIEM,以保护其云系统,为 SOC 带来创新,并应对快速变化的网络攻击面。 此外,它通过 Sumo Logic 的云原生、安全和多租户平台进行部署。

您获得弹性可扩展性以支持所有数据源聚合和分析它们,即使在高峰期也能提供可扩展性。 它提供了更高的自由度和灵活性,因此您可以将数据带到任何地方,而无需担心供应商锁定。

该工具可以自动化核心分析任务,并通过从用户信息、网络流量和第 3 方威胁源中提取的更多数据来丰富洞察力。 此外,它还提供了清晰的上下文来帮助快速调查事件并更快地解决它们。 它还可以解析、创建和映射规范化记录,让分析师可以更方便地进行调查和全文搜索。

Cloud SIEM Enterprise 以智能、优先且相关的方式代表洞察力,以显着增加验证并使您能够做出快速响应决策。 它可以使用 API 密钥与多种解决方案很好地集成,例如 Okta、Office 365、AWS GuardDuty、Carbon Black 等。

网络见证

NetWitness 的世界级 SIEM 工具以简单的云形式提供高性能的日志管理、分析和保留。 它使用简单的许可模型消除了传统的管理和部署要求。

因此,您可以轻松快速地获得高质量的 SIEM,而不会牺牲功率或能力。 以最少的设置更快地开始,并利用最新的应用软件和系统。

该工具支持 100 多个事件源,具有快速报告、搜索工具和强大的威胁检测功能。 它使您无需在管理活动上投资,而不是在安全性和合规性上投资以更好地保护您的组织。 NetWitness Logs 在捕获期间丰富、索引和解析日志,以创建会话元数据并显着加速分析和警报。

获取符合 HIPAA、PCI、SOX、SSAE、NISPOM、NERC CIP、ISO 27002、GPG13、FISMA、FFIEC、FERPA、Bill 198 和 Basel II 的投诉用户案例和预建报告。 NetWitness Cloud SIEM 可以从 350 多个来源提取日志,以及对 Azure、AWS 和 SaaS 应用程序(如 Salesforce 和 Office 365)的日志监控。

AlienVault OSSIM

最广泛使用的开源 SIEM 工具之一——AlienVault OSSIM,非常适合用户自行安装该工具。 该事件管理和安全信息软件提供了功能丰富的 SIEM,具有关联、规范化和事件收集。

AlienVault OSSIM 可以解决安全专业人员遇到的许多困难,例如入侵检测、漏洞评估、资产发现、泄密关联和行为监控。 它利用 AlienVault Open Threat Exchange 并允许您接收有关恶意主机的实时数据。

您可以获得持续的威胁情报和统一的安全控制。 此外,您可以部署此单一平台以发现、响应和管理本地和云中的合规性。 它还为取证调查和持续合规提供日志管理。

借助实时和优先级警报,您可以将误报率降至最低。 它们还为您提供定期更新,以随时了解 HIPAA、NIST CSF、PCI DSS 等的新威胁和预构建报告。

结论

我希望这份最佳 SIEM 工具列表可以帮助您根据需求和预算为您的业务选择正确的解决方案,从而为您的基础架构实施可靠的安全性。