11 من أفضل أدوات SIEM لتأمين مؤسستك من الهجمات الإلكترونية

نشرت: 2021-07-21مع الهجمات الإلكترونية ومعايير الامتثال التي تتقدم بسرعة ، تحتاج إلى بذل كل ما في وسعك لحماية مؤسستك. لحسن الحظ ، يمكن أن تساعدك أفضل أداة SIEM في تخفيف الهجمات أو ربما تقليل تأثيرها.

هذا هو السبب في أن العديد من المؤسسات هذه الأيام تطبق أدوات SIEM لتأمين أنظمتها وتطبيقاتها وبنيتها التحتية في السحابة أو في أماكن العمل.

لكن لماذا SIEM؟

الأمر هو أن أمان الشبكة قد نما ، وتستخدم المؤسسات الكثير من الخدمات مثل جدران الحماية ، والخدمات السحابية ، وخوادم تطبيقات الويب ، وما إلى ذلك. مع استخدام المزيد من نقاط النهاية والأنظمة ، يزداد سطح الهجوم. وتصبح مراقبة كل جهاز وخدمة وطبقة نظام أمرًا صعبًا بشكل فعال.

هذا هو المكان الذي تظهر فيه أدوات SIEM في الصورة لتوفير أحداث السجل المستندة إلى السياق والمعالجة التلقائية للتهديدات.

ستناقش هذه المقالة ماهية SIEM وأهميتها وكيف يمكن أن تساعد في تأمين مؤسستك قبل النظر في أفضل أدوات SIEM.

ما هو SIEM؟

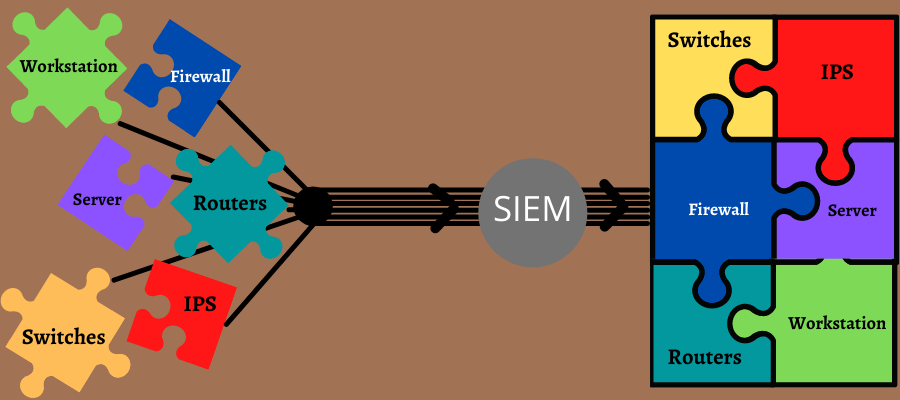

معلومات الأمان وإدارة الأحداث (SIEM) هو مصطلح للأمن السيبراني حيث تجمع خدمات ومنتجات البرامج بين نظامين - إدارة معلومات الأمان (SIM) وإدارة الأحداث الأمنية (SEM).

SIEM = SIM + SEM

تستفيد أدوات SIEM من مفهوم SIEM لتوفير تحليل أمني في الوقت الفعلي باستخدام التنبيهات التي تنشئها أجهزة وتطبيقات الشبكة. يقومون بجمع أحداث الأمان وسجلات البيانات من مصادر متعددة ، بما في ذلك تطبيقات وبرامج الأمان وأجهزة الشبكة ونقاط النهاية مثل أجهزة الكمبيوتر والخوادم.

بهذه الطريقة ، يمكن للأدوات أن تقدم عرضًا بزاوية 360 درجة لجميع هذه الأنظمة ، مما يسهل اكتشاف الحوادث الأمنية ومعالجتها على الفور. تسهل أدوات SIEM الاستجابة للحوادث ، ومراقبة التهديدات ، وترابط الأحداث ، وجمع التقارير وبناءها ، وتحليل البيانات. كما أنها تنبهك عند اكتشاف تهديد أمني على الفور حتى تتمكن من اتخاذ إجراء قبل أن يتسبب في أي ضرر.

لماذا يعتبر SIEM مهمًا؟

مع تزايد مخاوف الأمن السيبراني ، تحتاج المؤسسات إلى بنية تحتية أمنية قوية لحماية بيانات عملائها وأعمالها مع حماية سمعتها التجارية وقضايا الامتثال المحتملة.

تقدم SIEM مثل هذه التكنولوجيا لتتبع البصمات الافتراضية للمهاجم للحصول على رؤى حول الأحداث السابقة والهجمات المرتبطة بها. يساعد في تحديد أصل الهجوم وإيجاد العلاج المناسب عندما لا يزال هناك متسع من الوقت.

هناك العديد من الفوائد لأداة SIEM ، مثل:

- تستخدم أدوات SIEM البيانات السابقة والحالية لتحديد نواقل الهجوم

- يمكنهم تحديد سبب الهجمات

- كشف الأنشطة وفحص التهديدات بناءً على السلوكيات السابقة

- قم بزيادة الحماية من حوادث النظام أو التطبيق لتجنب الأضرار التي تلحق بالممتلكات الافتراضية وهياكل الشبكة

- مساعدتك على الامتثال للهيئات التنظيمية مثل HIPAA و PCI وما إلى ذلك.

- ساعد في حماية سمعة عملك والحفاظ على ثقة العملاء وتجنب العقوبات.

أخيرًا ، دعنا نلقي نظرة على بعض من أفضل أدوات SIEM المتوفرة.

الانصهار SIEM

يقدم Fusion SIEM من Exabeam مزيجًا فريدًا من SIEM والاكتشاف الممتد والاستجابة (XDR) في حل حديث لـ SecOps. إنه حل سحابي يسمح لك بالاستفادة من تحقيق واكتشاف التهديدات والاستجابة لها على مستوى عالمي.

أدى استخدام تحليلات السلوك الرائدة إلى جعل اكتشاف التهديدات متقدمًا. يمكنك أيضًا الحصول على نتائج مثمرة من خلال خطط حالة استخدام توجيهية تركز على التهديدات. نتيجة لذلك ، تزداد كفاءة عملك ، وتقل أوقات الاستجابة باستخدام الأتمتة.

يوفر Fusion SIEM تخزينًا للسجلات قائمًا على السحابة ، وتقارير امتثال مفصلة ، وبحثًا موجهًا وسريعًا حتى تتمكن من تلبية متطلبات التدقيق والامتثال التنظيمي ، بما في ذلك القانون العام لحماية البيانات (GDPR) أو HIPAA أو PCI أو NERC أو NYDFS أو NIST بسهولة.

باستخدام منشئ التقارير لإنشاء تقارير شاملة ، يساعدك Fusion SIEM على تقليل النفقات التشغيلية وتوفير الوقت لربط البيانات وإنشائها يدويًا. يعزز البحث السريع والموجه الإنتاجية مع ضمان إمكانية وصول جميع المحللين إلى البيانات متى أرادوا ، بغض النظر عن مستوياتهم.

يمكنك البحث عن البيانات وجمعها وتحسينها من أي مكان ، من السحابة إلى نقاط النهاية. يزيل البقع العمياء ويعطي تحليلاً كاملاً للبيئة. لمساعدتك في إنشاء SOC فعال ومعالجة الأمن السيبراني ، يتيح لك Fusion SIEM الاستفادة من حزم TDIR الإرشادية والتي تركز على التهديدات ، مما يوفر محتوى معبأ مسبقًا ومهام سير عمل قابلة للتكرار عبر دورة حياة TDIR.

توفر الأداة الأمان من أنواع التهديدات وحالات الاستخدام المختلفة. بالإضافة إلى ذلك ، فهي تتضمن محتوى أساسيًا لتشغيل حالة استخدام محددة مثل مصدر البيانات ونماذج وقواعد الكشف وكتيبات التشغيل الآلية وقوائم مراجعة الاستجابة والتحقيق والمحللين.

جرايلوج

Graylog هي واحدة من أسرع أدوات جمع وتحليل السجلات المركزية لمكدس التطبيقات وعمليات تكنولوجيا المعلومات وعمليات الأمان.

صُممت منصة Graylog للأمن السيبراني القابلة للتطوير والمرنة للتغلب على تحديات إدارة المعلومات الأمنية والأحداث القديمة (SIEM) ، مما يجعل وظائف محللي الأمن أسهل وأسرع. من خلال إمكانات SIEM واكتشاف الحالات الشاذة وتحليلات سلوك كيان المستخدم (UEBA) ، توفر Graylog لفرق الأمان ثقة أكبر وإنتاجية وخبرة أكبر للتخفيف من المخاطر التي تسببها التهديدات الداخلية والهجمات المستندة إلى بيانات الاعتماد والتهديدات الإلكترونية الأخرى.

اكتشف البيانات إلى ما لا نهاية واستكشف ما وراء عمليات التنقل من خلال الاستفادة من قوة البحث المدمج ولوحات المعلومات والتقارير وسير العمل. يساعدك على الكشف عن المزيد من البيانات وتوسيعها مع المضي قدمًا والتعمق في المعلومات للعثور على إجابات دقيقة. ربط تصور البيانات عبر مصادر مختلفة وتنظيمها في شاشة موحدة لجعل كل شيء أسهل.

شاهد مدى توفر التهديد واحصل على تنبيه على الفور لمعرفة مصدر التهديد ومساره وتأثيراته وكيف يمكنك إصلاحه. علاوة على ذلك ، يمكنك عرض نقاط الضعف من خلال تصور الاتجاهات والمقاييس في الموقع باستخدام لوحات المعلومات. أيضًا ، استخدم القيم السريعة والمخططات والإحصائيات الميدانية من نتائج البحث وابحث عن التهديدات من سجلات جدار الحماية وأنظمة تشغيل نقطة النهاية والتطبيقات وطلبات DNS ومعدات الشبكة لجعل وضع الأمان لديك قويًا.

تتبع مسار الحادث للعثور على الملفات والبيانات والأنظمة التي يتم الوصول إليها وربط البيانات بأنظمة الموارد البشرية ، وذكاء التهديدات ، والدليل النشط ، وحلول الأمن المادي ، والموقع الجغرافي ، وما إلى ذلك ، استخدم أداة إنشاء التقارير البديهية والقائمة على واجهة المستخدم الرسومية لجلب أي بيانات تحتاجها وتبقى ملتزمًا بسياسات الأمان باستخدام المراجعات الدورية.

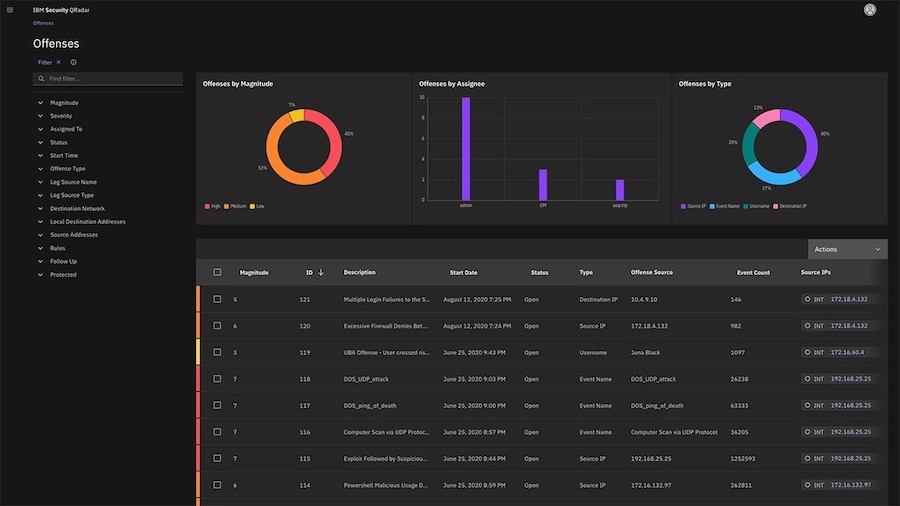

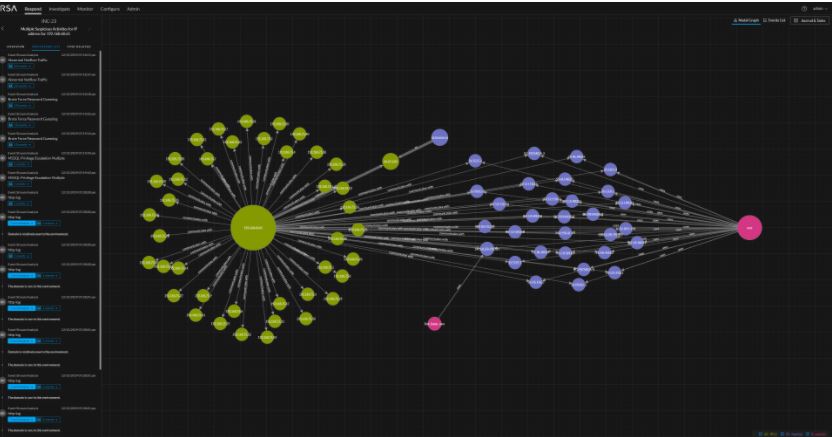

IBM QRadar

قم بإجراء تحليلات الأمان الذكية للحصول على رؤى قابلة للتنفيذ في التهديدات الحرجة بمساعدة IBM QRadar SIEM. يساعد فرق الأمان الخاصة بك على اكتشاف التهديدات بدقة وتحديد أولوياتها عبر مؤسستك.

قلل تأثير الحوادث من خلال الاستجابة للتهديدات بسرعة بسبب الرؤى في السجلات والأحداث وتدفق البيانات. يمكنك أيضًا دمج بيانات تدفق الشبكة وتسجيل الأحداث من العديد من الأجهزة والتطبيقات ونقاط النهاية عبر شبكتك.

يمكن لـ QRadar ربط البيانات المختلفة وتجميع الأحداث ذات الصلة في تنبيه واحد لتحليل الحوادث بسرعة والوقاية منها. يمكنه أيضًا إنشاء تنبيهات حسب الأولوية جنبًا إلى جنب مع تقدم الهجوم في سلسلة القتل. يتوفر هذا الحل على السحابة (بيئات IaaS و SaaS) وفي أماكن العمل.

شاهد جميع الأحداث المتعلقة بتهديد معين في مكان موحد وتخلص من متاعب التتبع اليدوي. يتيح QRadaralso للمحللين التركيز على التحقيق في التهديدات والاستجابة لها. وهي مجهزة أيضًا بتحليلات خارج الصندوق يمكنها تحليل تدفقات الشبكة والسجلات تلقائيًا لاكتشاف التهديدات.

يضمن لك QRadar الامتثال للوائح الخارجية والسياسات الداخلية من خلال تقديم قوالب وتقارير مسبقة الصنع يمكنك تخصيصها وإنشاؤها في غضون دقائق. وهو يدعم STIX / TAXII ويوفر قواعد بيانات قابلة للتطوير والإدارة الذاتية والضبط الذاتي مع بنية مرنة سهلة النشر. علاوة على ذلك ، يتكامل QRadar بسلاسة مع 450 حلًا.

الإيقاع

قم بإنشاء الأمان المؤسسي الخاص بك بأساس متين باستخدام NextGen SIEM Platform بواسطة LogRhythm. أخبر قصتك حول بيانات المضيف والمستخدم بشكل متماسك للحصول على رؤى مناسبة بسهولة حول الأمان ومنع الحوادث بشكل أسرع.

اكتشف قوة SOC الحقيقية باستخدام هذا الحل المُحسّن للسرعة حتى تتمكن من تحديد التهديدات بشكل أسرع والتعاون في مهام التحقيق وأتمتة العمليات ومنع التهديدات على الفور. بالإضافة إلى ذلك ، احصل على رؤية أوسع للبيئة بأكملها ، من السحابة إلى نقاط النهاية ، لإزالة النقاط العمياء.

تتيح لك هذه الأداة قضاء الوقت في العمل المؤثر بدلاً من الحفاظ على حل SIEM الخاص بك وتغذيته والعناية به. كما أنه يساعدك على أتمتة العمل المتكرر كثيف العمالة لتمكين فريقك من التركيز على المجالات المهمة. يوفر LogRhythm أداءً عاليًا مع انخفاض تكاليف التشغيل لتلبية نطاق البيئة المتزايدة بسرعة وتعقيدها.

تم تصميم منصة NextGen SIEM مع LogRhythm XDR Stack التي تأتي مع إمكانيات مجموعة شاملة. يتميز بتصميم معياري للسماح بإضافة مكونات بمزيد من التعقيد الأمني. كما أنه يوفر مراقبة فائقة للتهديدات والصيد والتحقيق والاستجابة السريعة للحوادث بتكلفة ملكية منخفضة.

توفر هذه الأداة سهلة الاستخدام نتائج دقيقة وفورية من خلال البحث المنظم وغير المنظم ، والارتباط المستمر مع محرك الذكاء الاصطناعي ، وإثراء البيانات وتطبيعها ، ولوحة القيادة القابلة للتخصيص ، والتصورات. لمعرفة المزيد ، شاهد فيديو توضيحي مستوحى من الحياة الواقعية حيث يستخدم محلل أمني منصة NextGen SIEM ويكتشف هجومًا إلكترونيًا مميتًا على محطة معالجة المياه.

سولارويندز

قم بتحسين الأمان وإثبات الامتثال باستخدام حل إدارة أمان جاهز للاستخدام وبأسعار معقولة وخفيف الوزن - Security Event Manager بواسطة SolarWinds. يوفر مراقبة ممتازة من خلال العمل على مدار الساعة طوال أيام الأسبوع للعثور على الأنشطة المشبوهة والرد عليها في الوقت الفعلي.

يأتي مزودًا بواجهة مستخدم سهلة الاستخدام ، ومحتوى خارج الصندوق ، ونشر افتراضي لمساعدتك في الحصول على رؤى قيمة من سجلاتك في أقل وقت وخبرة. يمكنك أيضًا تقليل الوقت اللازم لإعداد وإثبات الامتثال باستخدام أدوات مثبتة في التدقيق وتقارير للهيئات التنظيمية مثل PCI DSS و HIPAA و SOX.

لقد جعلوا تراخيصهم اعتمادًا على عدد مصادر إصدار السجلات الموجودة بدلاً من أحجام السجل. لذلك ، لا تحتاج إلى التدخل في اختيار السجل لتقليل التكلفة. يتضمن Security Event Manager موصلات مسبقة الصنع بالمئات لجمع السجلات من مصادر مختلفة وتحليل البيانات.

بعد ذلك ، يمكنك وضعها بسهولة في تنسيق قابل للقراءة وإنشاء غرفة مشتركة لفريقك للتحقيق في التهديدات وتخزين السجلات والاستعداد لعمليات التدقيق بسهولة. يوفر ميزات مفيدة مثل المرشحات الرائعة ، والتصورات ، والبحث سريع الاستجابة والبسيط المستند إلى النص عن الأحداث التاريخية والمباشرة. يمكنك أيضًا حفظ وجدولة وتحميل عمليات البحث الشائعة باستخدام ميزة البحث المجدول.

يبدأ سعرها من 2613 دولارًا مع خيارات مثل الترخيص والاشتراكات الدائمة.

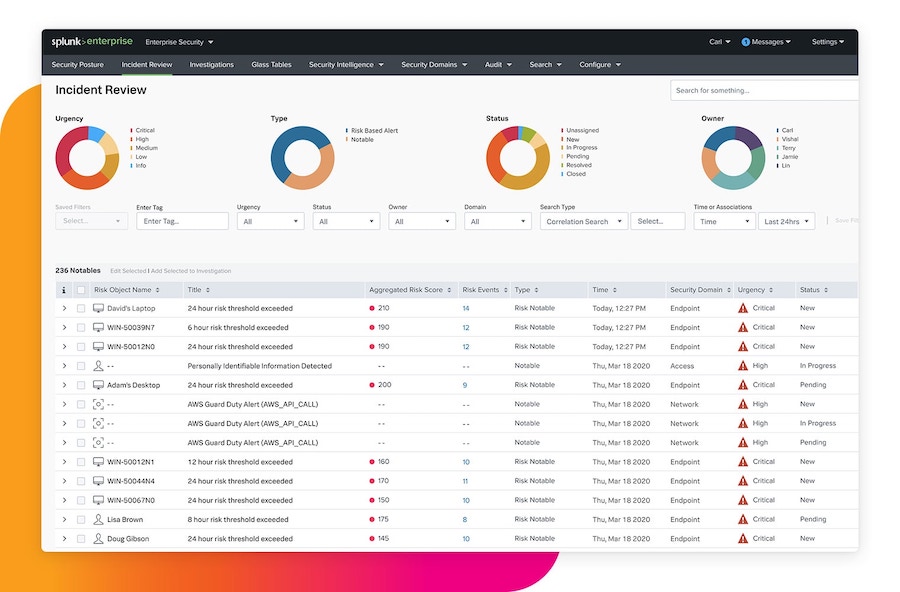

سبلينك

تتيح لك أداة SIEM القائمة على التحليلات والمستندة إلى مجموعة النظراء - Splunk اكتشاف التهديدات الإلكترونية والتحقيق فيها ومراقبتها والاستجابة لها. يتيح لك حقن البيانات من عمليات النشر في أماكن العمل والمتعددة للحصول على رؤية كاملة في بيئاتك لاكتشاف التهديدات بسرعة.

ربط الأنشطة من بيئات مختلفة في رؤيتها الواضحة والموحدة لاكتشاف التهديدات والتشوهات غير المعروفة التي قد لا تحصل عليها في الأدوات التقليدية. يوفر Cloud SIEM أيضًا نتائج فورية لتوجيه تركيزك على المهام ذات الأولوية دون إضاعة الوقت في إدارة الأجهزة المعقدة.

إدارة الأمان من خلال التنبيهات ودرجات المخاطر والمرئيات ولوحات المعلومات القابلة للتخصيص. بالإضافة إلى ذلك ، فإن تنبيهاته تعتمد على المخاطر ، ويمكنك أن تنسبها إلى الأنظمة والمستخدمين ، وتعيينهم إلى أطر عمل الأمن السيبراني ، وتشغيل التنبيهات عند تجاوز الحدود ، وما إلى ذلك ، من الواجهة. نتيجة لذلك ، يمكنك تجربة الإيجابيات الحقيقية المتزايدة وقوائم انتظار التنبيه القصيرة.

يستخدم Splunk التعلم الآلي لاكتشاف التهديدات المتقدمة وأتمتة المهام للحصول على حل أسرع. يمكنك أيضًا مراقبة مدى توفر ووقت تشغيل الخدمات السحابية مثل AWS و GCP و Azure من أجل الامتثال والأمان. يمكن أن يتكامل مع أكثر من 1000 حل متاح مجانًا على Splunkbase.

أمن مرن

احصل على نظام حماية موحد - أمان مرن - قم بالبناء فوق Elastic Stack. تسمح هذه الأداة المجانية والمفتوحة المصدر للمحللين باكتشاف التهديدات والتخفيف من حدتها والاستجابة لها على الفور. بالإضافة إلى تقديم SIEM ، فإنه يوفر أيضًا أمان نقطة النهاية ومراقبة السحابة والبحث عن التهديدات والمزيد.

يقوم Elastic Security بأتمتة اكتشاف التهديدات مع تقليل MTTD باستخدام محرك الكشف القوي SIEM. تعرف على كيفية العثور على التهديدات الأمنية في بيئتك ، وتوفير التكاليف ، والاستفادة من زيادة عائد الاستثمار.

البحث عن البيانات وتحليلها وتصورها بسهولة من السحابة ونقاط النهاية والمستخدمين والشبكة وما إلى ذلك ، في بضع ثوانٍ. يمكنك أيضًا البحث عن سنوات من البيانات وجمع بيانات المضيف باستخدام osquery. تأتي الأداة مع ترخيص مرن للاستفادة من البيانات عبر النظام البيئي بأكمله بغض النظر عن حجمها أو عمرها أو تنوعها.

تجنب الإضرار ببيئتك باستخدام الحماية من برامج الفدية والبرامج الضارة على مستوى البيئة. تنفيذ التحليلات بسرعة والاستفادة من المجتمع العالمي للأمان عبر MITER ATT & CK. يمكنك أيضًا اكتشاف التهديدات المعقدة عبر الإنترنت باستخدام الارتباط المتقاطع والتقنيات ووظائف ML.

يمكّنك Elastic Security من العثور على الجدول الزمني للهجوم ومداها وأصلها ومواجهتها من خلال إدارة الحالة المضمنة وواجهة مستخدم بديهية وأتمتة تابعة لجهة خارجية. بالإضافة إلى ذلك ، قم بإنشاء تصورات سير العمل ومؤشرات الأداء الرئيسية باستخدام Kibana Lens. يمكنك أيضًا مراجعة معلومات الأمان وعرض المصادر غير التقليدية مثل تحليلات الأعمال و APM وما إلى ذلك ، للحصول على رؤى أفضل مع تبسيط عملية إعداد التقارير.

أنشئ لوحات معلومات باستخدام حقول السحب والإفلات والاقتراحات الذكية للتمثيل المرئي. بالإضافة إلى ذلك ، لا يتضمن Elastic Security نظام ترخيص صارمًا ؛ تدفع مقابل الموارد التي تستخدمها بغض النظر عن حجم البيانات أو عدد نقاط النهاية أو حالة الاستخدام. كما أنها توفر نسخة تجريبية مجانية لمدة 14 يومًا دون طلب بطاقة الائتمان الخاصة بك.

رؤى IDR

يوفر Rapid7 InsightsIDR ، وهو حل أمني لاكتشاف الحوادث والاستجابة لها ورؤية نقطة النهاية ومراقبة المصادقة. يمكنه تحديد الوصول غير المصرح به من التهديدات الداخلية والخارجية ويظهر الأنشطة المشبوهة لتبسيط العملية من عدد أكبر من تدفقات البيانات.

يتم إنشاء SIEM القابل للتكيف والرشاقة والمخصص في السحابة لتقديم نشر سريع وقابلية للتوسع مع نمو مؤسستك. يمكنك أيضًا اكتشاف التهديدات على الفور وحل المشكلات باستخدام التحليل المتقدم والاكتشافات الفريدة والتعلم الآلي ، كل ذلك في واجهة واحدة.

استفد من شبكتهم الذكية وخبراء SOC والأبحاث للعثور على أفضل الحلول لاحتياجات عملك. بالإضافة إلى ذلك ، يوفر Rapid7 تحليلًا للسلوك للمستخدمين والمهاجمين ، بما في ذلك رؤية نقطة النهاية والكشف عنها ، وتحليل حركة المرور ، وجدول زمني مرئي للتحقيق في التهديدات ، وتكنولوجيا الخداع ، وإدارة السجلات المركزية ، والأتمتة ، ومراقبة سلامة الملفات (FIM).

تقدم InsightIDR نهجًا موحدًا يحركه الخبراء لنظام SIEM. ستحقق نتائج في أيام بدلاً من شهور لمساعدتك على زيادة الكفاءة من خلال إبراز المجالات المهمة.

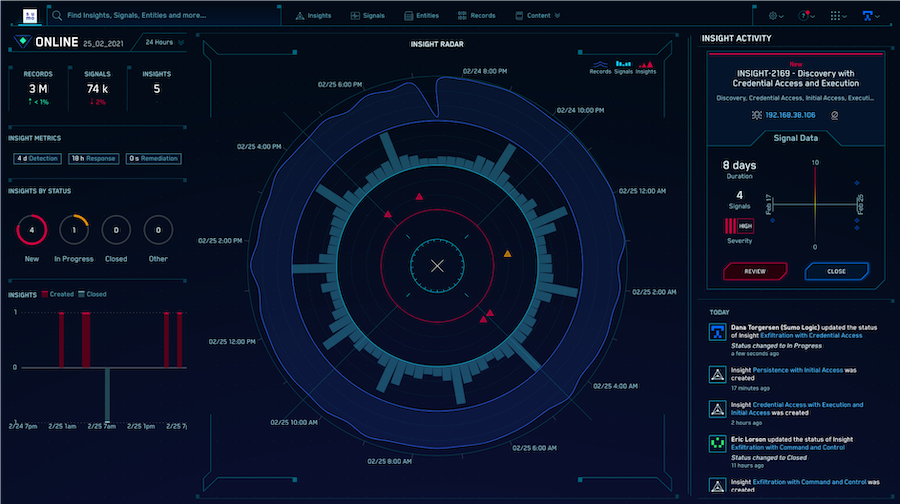

سومو لوجيك

توفر Cloud SIEM Enterprise من Sumo Logic تحليلًا أمنيًا عميقًا مع رؤية محسنة لمراقبة البنى التحتية المحلية أو متعددة السحابة أو الهجينة بسلاسة لفهم سياق وتأثير الهجوم الإلكتروني.

الأداة مفيدة لمجموعة واسعة من حالات الاستخدام ، مثل الامتثال. فهو يجمع بين الأتمتة والتحليلات لإجراء تحليل أمني دقيق وتنبيهات الفرز تلقائيًا. نتيجة لذلك ، تزداد كفاءتك ، ويمكن للمحللين أيضًا التركيز على وظائف الأمان عالية القيمة.

توفر Cloud SIEM Enterprise للمؤسسات نظام SIEM الحديث القائم على SaaS لحماية أنظمتها السحابية ، وجلب الابتكارات إلى SOC ، وتلبية سطح الهجوم الإلكتروني سريع التغير. علاوة على ذلك ، يتم نشره من خلال النظام الأساسي السحابي الأصلي والآمن والمتعدد المستأجرين الخاص بـ Sumo Logic.

يمكنك الحصول على قابلية التوسع المرنة لدعم جميع مصادر البيانات الخاصة بك لتجميعها وتحليلها ، مما يوفر قابلية التوسع حتى خلال فترات الذروة. إنه يوفر قدرًا أكبر من الحرية والمرونة ، بحيث يمكنك إحضار بياناتك بغض النظر عن مكانها دون خوف البائع.

يمكن للأداة أتمتة مهام التحليل الأساسية وإثراء الرؤى بمزيد من البيانات المستخرجة من معلومات المستخدم ، وحركة مرور الشبكة ، وموجزات تهديد الجهات الخارجية. بالإضافة إلى ذلك ، فإنه يوفر سياقًا واضحًا للمساعدة في التحقيق في الحوادث بسرعة ومعالجتها بشكل أسرع. يمكنه أيضًا تحليل سجل موحد وإنشائه وتعيينه مع إمكانية وصول أكبر إلى المحللين للتحقيق والبحث في النص الكامل.

تمثل Cloud SIEM Enterprise الرؤى بطريقة ذكية وذات أولوية ومترابطة لزيادة التحقق بشكل كبير وتمكينك من اتخاذ قرارات استجابة سريعة. يمكن أن يتكامل بشكل جيد مع حلول متعددة مثل Okta و Office 365 و AWS GuardDuty و Carbon Black والمزيد باستخدام مفاتيح API.

نت ويتنس

توفر أداة SIEM ذات المستوى العالمي الخاصة بـ NetWitness إدارة عالية الأداء للسجلات والتحليلات والاحتفاظ في شكل سحابي بسيط. إنه يلغي متطلبات الإدارة والنشر التقليدية باستخدام نموذج ترخيص مباشر.

نتيجة لذلك ، يمكنك الحصول على SIEM عالي الجودة بسهولة وبسرعة دون التضحية بالقوة أو القدرة. ابدأ بشكل أسرع مع الحد الأدنى من الإعداد واستفد من أحدث برامج وأنظمة التطبيق.

تدعم الأداة مئات من مصادر الأحداث من خلال الإبلاغ السريع وإمكانية البحث والكشف القوي عن التهديدات. يوفر عليك استثمار الأموال في الأنشطة الإدارية بدلاً من الأمان والامتثال لحماية مؤسستك بشكل أكبر. تعمل سجلات NetWitness على إثراء السجلات وفهرستها وتحليلها أثناء وقت الالتقاط لإنشاء بيانات وصفية على مستوى الجلسة وتسريع التحليل والتنبيه بشكل كبير.

احصل على حالات مستخدم شكوى وتقارير مسبقة الإنشاء ، والالتزام بـ HIPAA و PCI و SOX و SSAE و NISPOM و NERC CIP و ISO 27002 و GPG13 و FISMA و FFIEC و FERPA و Bill 198 و Basel II. يمكن لـ NetWitness Cloud SIEM استيعاب السجلات من أكثر من 350 مصدرًا ، جنبًا إلى جنب مع مراقبة السجل لتطبيقات Azure و AWS و SaaS مثل Salesforce و Office 365.

برنامج AlienVault OSSIM

واحدة من أدوات SIEM مفتوحة المصدر الأكثر استخدامًا - AlienVault OSSIM ، ممتازة للمستخدمين لتثبيت الأداة بأنفسهم. يوفر برنامج إدارة الأحداث ومعلومات الأمان هذا SIEM غنيًا بالميزات مع الارتباط والتطبيع وجمع الأحداث.

يمكن لـ AlienVault OSSIM معالجة العديد من الصعوبات التي يواجهها متخصصو الأمن ، مثل اكتشاف التسلل وتقييم الثغرات الأمنية واكتشاف الأصول وترابط الفتحات والمراقبة السلوكية. يستخدم برنامج AlienVault Open Threat Exchange ويسمح لك بتلقي البيانات في الوقت الفعلي على المضيفات الضارة.

تحصل على معلومات تهديدات مستمرة وضوابط أمنية موحدة. بالإضافة إلى ذلك ، يمكنك نشر هذا النظام الأساسي الفردي لاكتشاف التهديدات والاستجابة لها وإدارة الامتثال محليًا وفي السحابة. كما يوفر أيضًا إدارة السجل لتحقيقات الطب الشرعي والامتثال المستمر.

مع التنبيهات في الوقت الفعلي وذات الأولوية ، تحصل على الحد الأدنى من الإيجابيات الكاذبة. كما أنها توفر لك تحديثات منتظمة للبقاء على اطلاع دائم بالتهديدات الجديدة والتقارير المعدة مسبقًا لـ HIPAA و NIST CSF و PCI DSS والمزيد.

استنتاج

آمل أن تساعدك هذه القائمة التي تضم أفضل أدوات SIEM في اختيار الحل المناسب لعملك بناءً على احتياجاتك وميزانيتك لتنفيذ أمان قوي للبنية التحتية الخاصة بك.