Güvenlik Profesyonelleri İçin En İyi 9 Tersine Mühendislik Aracı

Yayınlanan: 2022-12-13Tersine Mühendislik, tasarımını, iç işleyişini ve işlevselliğini anlamak için bir ürün veya sistemi analiz etme sürecidir.

Tersine mühendislik genellikle bir ürün veya sistemi daha iyi anlamak, geliştirmek, rakip ürünler veya sistemler oluşturmak veya kusurları veya güvenlik açıklarını belirleyip düzeltmek için kullanılır.

Genellikle yazılım geliştirme, üretim ve güvenlik gibi alanlarda kullanılır. Ancak tersine mühendislik, ticari sırları çalmak veya sahte ürünler oluşturmak gibi kötü amaçlar için de kullanılabilir. Bu nedenle, tersine mühendislik genellikle fikri mülkiyet ve ticari sırları düzenleyen yasalarla düzenlenir.

Tersine mühendislikte yetkin olmak için, bir güvenlik uzmanının bilgisayar bilimi ve programlama konusunda güçlü bir anlayışa sahip olması ve tersine mühendislikte yaygın olarak kullanılan ayrıştırıcılar ve hata ayıklayıcılar gibi araçlar ve teknikler konusunda deneyim sahibi olması gerekir.

Tersine Mühendislik Nasıl Çalışır?

Tersine mühendislik, nasıl çalıştığını anlamak veya bir kopyasını veya taklidini oluşturmak için bileşenlerini, işlevlerini ve işlemlerini anlamak için bir sistemi analiz etme sürecidir.

Tersine mühendislik, sistemdeki güvenlik açıklarını veya zayıflıkları belirlemek, sistemin uyumlu veya alternatif versiyonlarını oluşturmak ve orijinal tasarımı geliştirmek için kullanılır.

Tersine mühendislik süreci, tipik olarak bileşenlerini ve bunların nasıl bir araya geldiğini anlamak için bir sistemin veya cihazın sökülmesini içerir. Bu, fiziksel cihazları parçalara ayırmayı veya yazılım sistemlerinin kodunu ve yapısını analiz etmeyi içerebilir.

Sistem demonte edildikten sonra, işlevlerini ve genel sistemin çalışmasını sağlamak için birlikte nasıl çalıştıklarını anlamak için ayrı ayrı bileşenler incelenir ve analiz edilir.

Ancak tersine mühendislik kullanırken başkalarının fikri mülkiyet haklarına saygı duymak ve bunu yalnızca yasal ve etik amaçlarla kullanmak önemlidir.

Güvenlikte Tersine Mühendisliğin Amacı

Güvenlikte tersine mühendisliğin amacı, bir ürün veya sistemdeki potansiyel güvenlik açıklarını belirlemek ve azaltmaktır. Bu genellikle nasıl çalıştığını anlamak ve olası zayıflıkları belirlemek için ürün veya sistemin tasarımını, kodunu veya bileşenlerini inceleyerek yapılır.

Örneğin, bir güvenlik araştırmacısı, saldırganlar tarafından yararlanılabilecek olası güvenlik açıklarını belirlemek amacıyla bir yazılım uygulamasının tasarımını incelemek için tersine mühendislik kullanabilir. Bu, uygulamanın kodunu incelemeyi, ağ iletişimlerini analiz etmeyi veya diğer sistemler veya bileşenlerle etkileşimlerini incelemeyi içerebilir.

Potansiyel güvenlik açıkları belirlendikten sonra, güvenlik araştırmacısı, uygulamanın koduna yama uygulayarak veya ek güvenlik önlemleri uygulayarak bu güvenlik açıklarını azaltmak için çözümler geliştirmeye çalışabilir. Bu, ürün veya sistemin genel güvenliğini artırmaya ve olası saldırılara karşı korumaya yardımcı olabilir.

Tersine Mühendislikte Adımlar

Tersine mühendislik tipik olarak aşağıdaki adımları içerir:

- Tersine mühendislik uygulanacak ürünü veya sistemi belirleyin : Bu genellikle tasarımını, iç işleyişini ve işlevselliğini anlamak için daha iyi çalışılması gereken belirli yazılım ürününü veya sistemini tanımlamayı içerir.

- Ürün veya sistem hakkında bilgi toplayın : Tasarım belgeleri, kodu veya kullanım kılavuzları gibi çeşitli kaynaklardan ürün veya sistem hakkında bilgi toplamayı içerir.

- Ürünü veya sistemi analiz edin : Bu, genellikle sistemin tasarımını ve işlevselliğini anlamak için toplanan bilgilerin analiz edilmesini içerir. Bu, ürünü veya sistemi parçalara ayırmayı, bileşenlerini ve etkileşimlerini incelemeyi veya tasarım belgelerini veya kodunu incelemeyi içerebilir.

- Ürün veya sistemin bir modelini oluşturun : Bu adım genellikle tasarımını, iç işleyişini ve işlevselliğini doğru bir şekilde temsil eden bir model oluşturmayı içerir. Bu model daha sonra ürünü veya sistemi daha ayrıntılı incelemek veya değişiklik veya iyileştirme yapmak için kullanılabilir.

- Tersine mühendislikten elde edilen bilgileri kullanın : Model oluşturulduktan sonra tersine mühendislikten elde edilen bilgiler, ürünü veya sistemi iyileştirmek, rakip ürün veya sistemler oluşturmak veya kusurları veya güvenlik açıklarını belirleyip düzeltmek için kullanılabilir. Bu, ürün veya sistemin tasarımını, kodunu veya bileşenlerini değiştirmeyi veya edinilen bilgilere dayalı olarak yeni ürün veya sistemler geliştirmeyi içerebilir.

En iyi tersine mühendislik araçlarıyla başlayalım.

Ghidra

Ghidra, Ulusal Güvenlik Ajansı (NSA) tarafından geliştirilen ücretsiz ve açık kaynaklı bir tersine mühendislik (SRE) araçları paketidir. İkili kodu parçalara ayırmak, kaynak koda dönüştürmek ve analiz etmek için kullanılır.

Ghidra, sağlam ve ölçeklenebilir bir SRE aracı olacak şekilde tasarlanmıştır ve hem devlet kurumları hem de daha geniş SRE topluluğu tarafından kullanılır. Bu araç 2019 yılında halka sunuldu ve ücretsiz olarak indirilebilir ve kullanılabilir.

Kullanıcı dostu bir arayüze ve kullanıcıların aracı kendi özel ihtiyaçlarını karşılayacak şekilde özelleştirmelerine olanak tanıyan modüler bir tasarıma sahiptir.

Ek olarak Ghidra, derleme kodunu bir ikili dosyanın işlevselliğini anlamayı kolaylaştırabilen C veya Java gibi daha yüksek düzeyli bir dile dönüştürebilen bir derleyici içerir.

Androguard

Androguard, Android uygulamalarını tersine çevirmek ve analiz etmek için açık kaynaklı bir araç setidir. Python'da yazılmıştır ve Android uygulamalarının yapısını ve davranışını analiz etmek için kullanılabilir.

Androguard, Android uygulamalarını parçalara ayırma, kaynak koda dönüştürme ve kod kodunu çözme dahil olmak üzere farklı türde analizler gerçekleştirmek için çeşitli araçlar içerir. Bir uygulamanın kodunu analiz etmek, kaynaklarını ayıklamak ve olası güvenlik açıklarını belirlemek için kullanılabilir.

Androguard, araştırmacılar ve güvenlik uzmanları tarafından Android uygulamalarının güvenliğini analiz etmek için yaygın olarak kullanılmaktadır.

Birden çok dosya formatı desteği, statik ve dinamik analiz yapma yeteneği ve IDA Pro ve radare2 gibi diğer araçlarla entegrasyon dahil olmak üzere tersine mühendislik için çeşitli özellikler sunar.

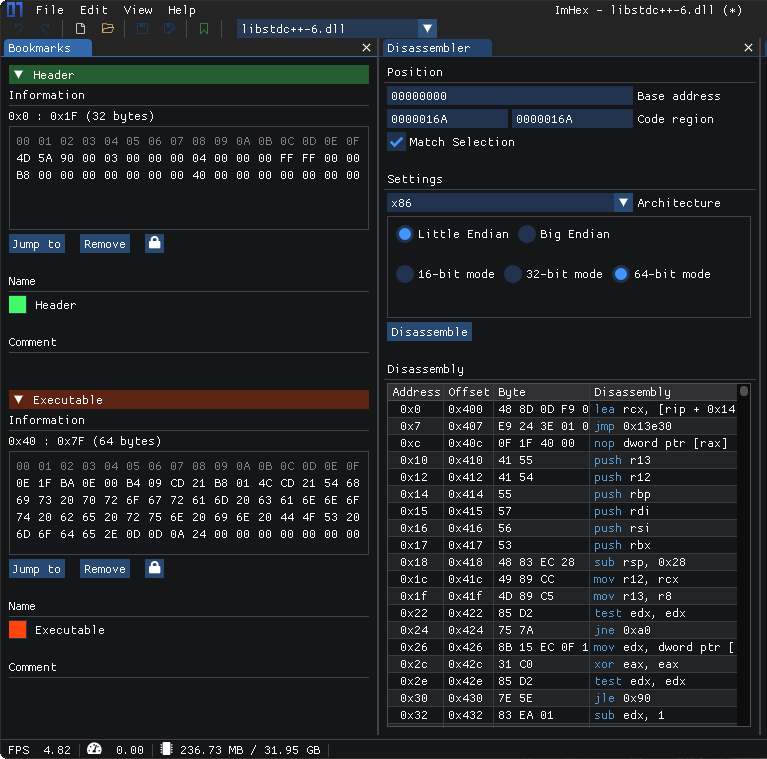

ImHex

ImHex, kullanıcıların bir dosyanın ham ikili verilerini görüntülemesine ve düzenlemesine izin veren bir yazılım türü olan bir hex editörüdür. Hex editörleri genellikle programcılar, güvenlik araştırmacıları ve diğer teknik kullanıcılar tarafından bir dosyanın içeriğini düşük düzeyde incelemek için kullanılır. Yürütülebilir dosyalar veya diğer derlenmiş kod türleri gibi ikili biçimdeki dosyaları analiz etmek için özellikle yararlıdırlar.

ImHex, Windows ve Linux için kullanılabilen ücretsiz ve açık kaynaklı bir hex editörüdür. Kullanıcı dostu bir arayüze ve kullanımı kolaylaştıran çeşitli özelliklere sahiptir.

ImHex'in temel özelliklerinden bazıları, büyük dosyalar için destek, esnek bir arama ve değiştirme işlevi ve dosyaları yan yana karşılaştırma yeteneğidir. ImHex, kullanıcıların bir dosya içindeki belirli veri türlerini incelemek için yararlı olabilecek kendi veri türlerini tanımlamasına da olanak tanır.

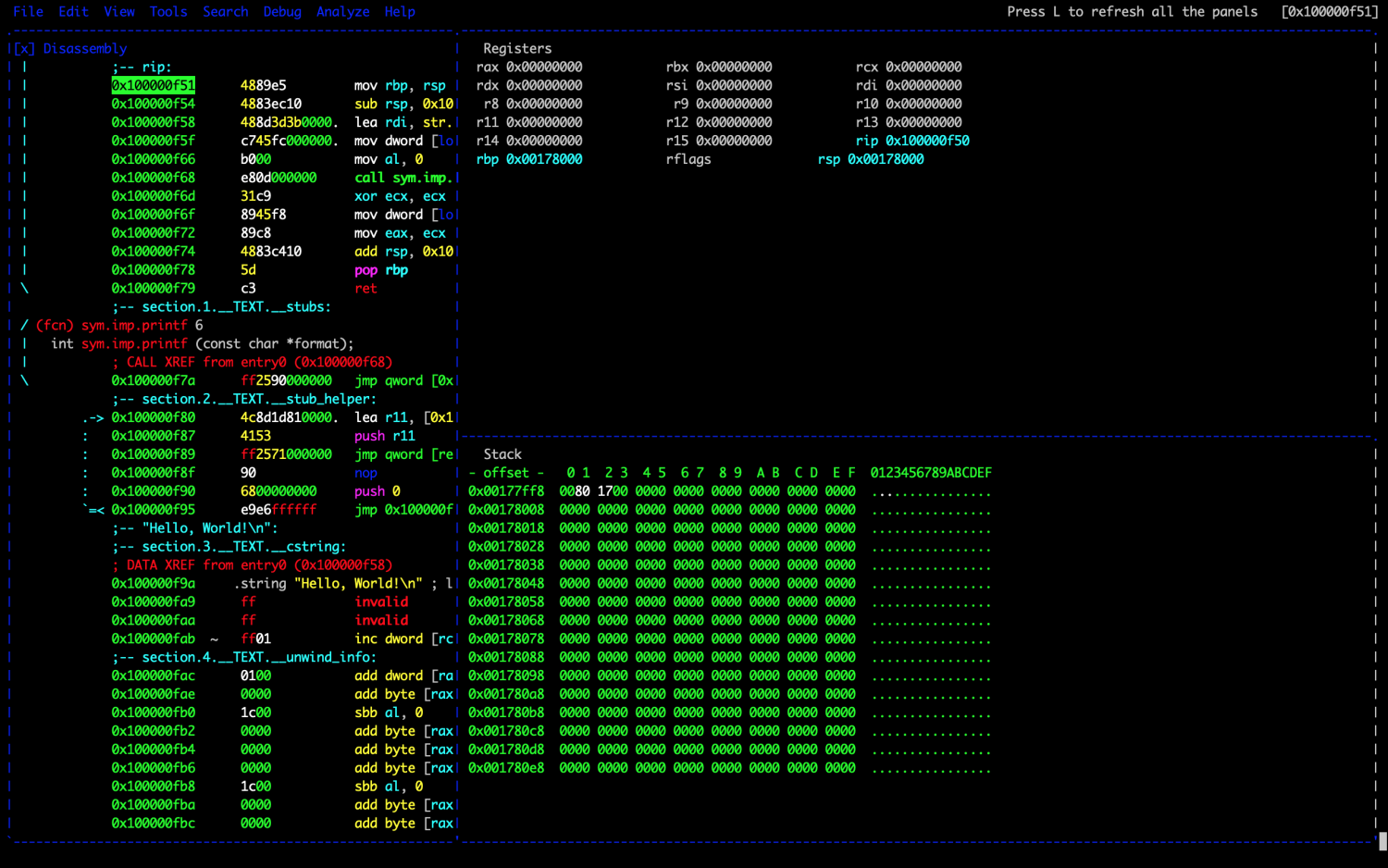

Radare2

Radare2, ikili dosyaları parçalara ayırmak, analiz etmek ve hata ayıklamak için kullanılan açık kaynaklı bir tersine mühendislik çerçevesidir. C dilinde yazılmıştır ve Windows, Linux ve macOS dahil olmak üzere çok çeşitli platformlarda kullanılabilir.

Bu araç, güvenlik araştırmacıları tarafından tersine mühendislik, güvenlik açığı analizi ve adli tıp dahil olmak üzere çeşitli amaçlar için yaygın olarak kullanılmaktadır. Bir komut satırı arabirimine ve kullanıcıların karmaşık görevleri otomatikleştirmesine ve aracın yeteneklerini genişletmesine olanak tanıyan güçlü bir komut dosyası oluşturma motoruna sahiptir.

Radare2 ayrıca, ikili kodu insan tarafından okunabilir montaj talimatlarına dönüştürmek için kullanılabilecek bir ayrıştırıcı içerir, bu da bir ikili dosyanın iç işleyişini anlamayı kolaylaştırır.

Çoklu mimariler ve dosya biçimleri için destek, statik ve dinamik analiz yapma yeteneği ve hata ayıklayıcılar ve ayrıştırıcılar gibi diğer araçlarla entegrasyon dahil olmak üzere tersine mühendislik için çeşitli özellikler sunar.

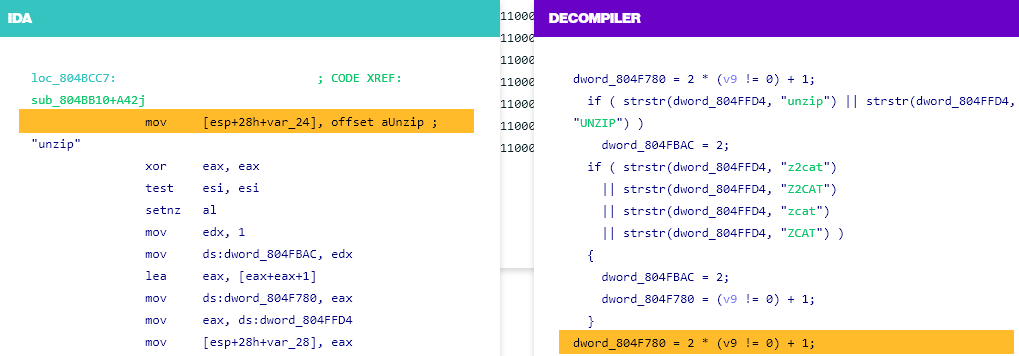

idda pro

IDA Pro (Interactive Disassembler Pro'nun kısaltması), güvenlik araştırmacıları tarafından derlenmiş kodu analiz etmek için yaygın olarak kullanılan ticari bir ayrıştırıcı ve hata ayıklayıcıdır. Yürütülebilir dosyaları ve diğer ikili dosyaları tersine çevirmek için kullanılabilir.

Ayrıca, çoklu mimariler ve dosya biçimleri için destek, ayrıştırma oluşturma ve değiştirme yeteneği ve hata ayıklayıcılar ve kod çözücüler gibi diğer araçlarla entegrasyon dahil olmak üzere statik ve dinamik analiz için çeşitli özellikler sunar.

IDA Pro, platformlar arası uyumluluğu destekler ve ayrıca karmaşık görevlerin otomatikleştirilmesi için bir grafik kullanıcı arabiriminin yanı sıra bir betik dili sunar. Mevcut en güçlü ve zengin özelliklere sahip ayrıştırıcılardan biri olarak kabul edilir, ancak aynı zamanda dik öğrenme eğrisi ve yüksek fiyatıyla da bilinir.

Merhaba

Hiew, Microsoft Windows için bir ikili dosya görüntüleyici ve düzenleyicidir. Yazılım geliştiricileri ve güvenlik araştırmacıları arasında popüler bir araçtır. Hiew, kullanıcıların bir ikili dosyanın ham verilerini görüntülemesine ve düzenlemesine ve ayrıca makine kodunu derleme diline ayırmasına olanak tanır.

Aynı zamanda bir ikili dosya içinde kalıpları veya dizileri aramak ve iki dosyayı farklılıklar açısından karşılaştırmak için de kullanılabilir. Hiew açık kaynak değildir ve ücretsiz olarak mevcut değildir, ancak geliştiricisinin web sitesinden satın alınabilir.

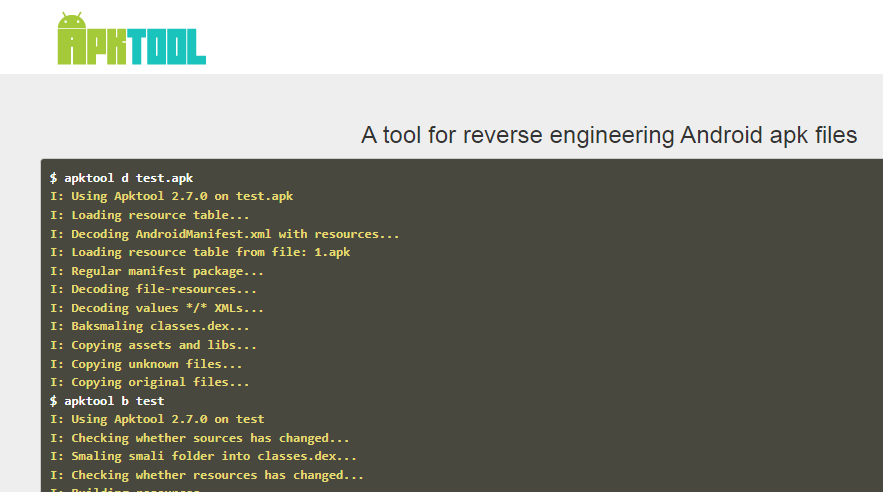

Apktool

Apktool, Android apk dosyalarına tersine mühendislik uygulamak için ücretsiz ve açık kaynaklı bir araçtır. Java ile yazılmıştır ve Java'yı destekleyen herhangi bir platformda çalıştırılabilir. Apktool, kullanıcıların bir apk dosyasındaki kaynakları çözmesine ve bazı değişikliklerle uygulamayı yeniden oluşturmasına olanak tanır.

Uygulamaları özelleştirmek için Android geliştiricileri ve modlayıcıları tarafından ve ayrıca Android uygulamalarında statik analiz yapmak için güvenlik araştırmacıları tarafından yaygın olarak kullanılır.

Bir apk dosyasındaki kaynakların kodunu çözebilir ve uygulamanın kodunun ve içeriğinin insanlar tarafından okunabilir bir temsilini oluşturabilir.

Apktool, kullanıcıların uygulamanın kodunu ve kaynaklarını incelemesine izin verdiği için Android uygulamalarında güvenlik analizi yapmak için de kullanılabilir. Bu, kullanıcıların uygulamanın görünümünde ve davranışında değişiklik yapmasına olanak tanır.

Ancak, kullanıcıların uygulama geliştiricilerin fikri mülkiyet haklarına saygı duyması ve Apktool'u yalnızca yasal ve etik amaçlarla kullanması önemlidir.

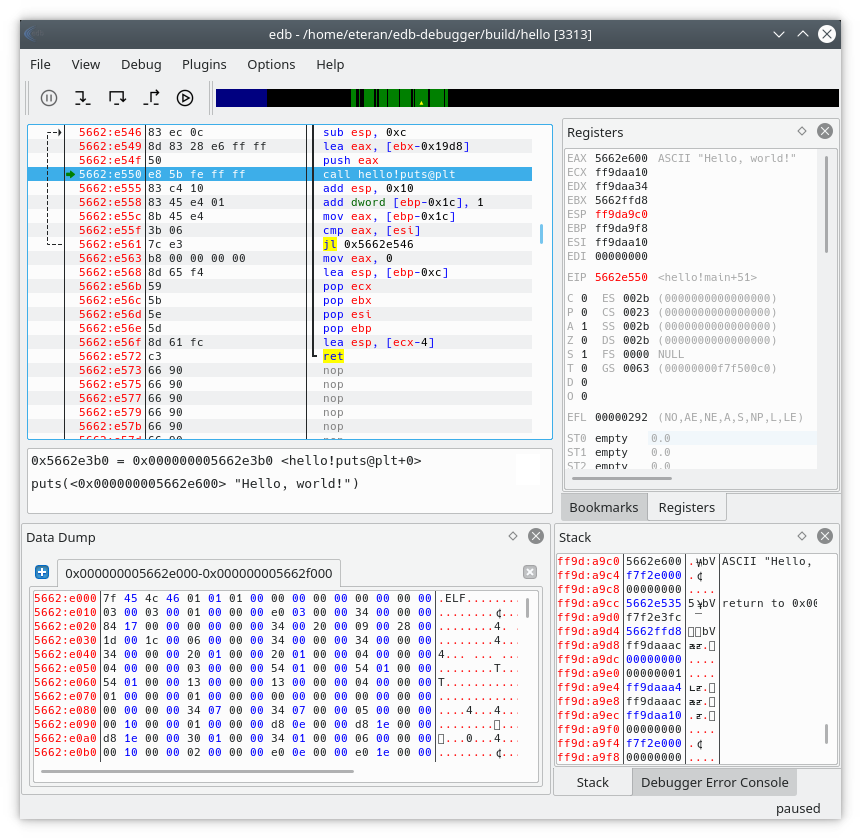

edb-hata ayıklayıcı

EDB, Linux, Windows ve macOS için ücretsiz ve açık kaynaklı bir hata ayıklayıcıdır. ELF, PE, Mach-O ve Java sınıfı dosyaları dahil olmak üzere çok çeşitli yürütülebilir dosyaları analiz etmek ve hata ayıklamak için kullanılabilen güçlü bir araçtır.

EDB, onu yazılım geliştirme ve tersine mühendislik için değerli bir araç yapan çeşitli özellikler içerir.

EDB'nin en önemli özelliklerinden biri, hata ayıklama konusunda yeni olanlar için bile kullanımı kolaylaştıran kullanıcı dostu arayüzüdür. Hata ayıklanan programın durumu hakkında ayrıntılı bilgi sağlayan bir sökme görünümü, bir bellek haritası ve bir kayıt görünümü gibi çeşitli görünümler içerir.

EDB ayrıca kullanıcıların kesme noktaları belirlemesine, kod boyunca tek adım atmasına ve değişkenlerin değerlerini incelemesine izin vererek programların analiz edilmesini ve hatalarının ayıklanmasını kolaylaştırır.

Ayrıca EDB, çeşitli işlemci mimarileri ve işletim sistemleri için destek içerir ve bu da onu çok çeşitli platformlarda kullanılabilen çok yönlü bir araç haline getirir.

Java Snoop'u

JavaSnoop, kullanıcıların çalışma zamanında Java uygulamalarının davranışını değiştirmesine izin veren bir araçtır. Güvenlik testi ve analizi için kullanılmak üzere tasarlanmıştır ve Java uygulamalarındaki güvenlik açıklarını belirlemek ve bunlardan yararlanmak için kullanılabilir.

JavaSnoop, çalışan bir Java işlemine bağlanarak ve buna kod enjekte ederek çalışır ve kullanıcının uygulamanın davranışını anında değiştirmesine olanak tanır. Bu, Java uygulamalarının güvenliğini belirlemek ve test etmek için yararlı olabilir.

JavaSnoop, bağımsız bir araç olarak ve popüler Burp Suite web uygulaması güvenlik test platformu için bir eklenti olarak mevcuttur. Java ile yazılmıştır ve Windows, Linux ve macOS dahil olmak üzere Java'yı destekleyen herhangi bir platformda çalıştırılabilir.

JavaSnoop'un temel özelliklerinden bazıları, yöntem çağrılarını durdurma ve değiştirme, değişkenlerin değerlerini görüntüleme ve değiştirme ve görevleri otomatikleştirmek için özel kancalar tanımlama becerisini içerir.

Çözüm

Tersine mühendislik, güvenlik profesyonelleri için değerli bir beceridir çünkü potansiyel güvenlik açıklarını veya kusurları belirlemek ve azaltmak için bir ürünün veya sistemin tasarımını, iç işleyişini ve işlevselliğini anlamalarına olanak tanır.

Bu, üretici veya geliştirici tarafından bilinmeyen ve henüz yama uygulanmamış güvenlik açıkları olan sıfır gün güvenlik açıklarını belirlemek ve azaltmak için özellikle yararlı olabilir.

Tersine mühendislik, ustalaşması zor ve karmaşık bir beceri olabilir. Yine de, yazılım uygulamaları ve sistemlerindeki olası güvenlik açıklarını belirleyip azaltmak isteyen güvenlik uzmanları için değerli bir araç olabilir.

Ağınız için en iyi NetFlow analizörleri ve toplayıcı araçları hakkında bilgi edinmek de ilginizi çekebilir.