Daha İyi Ağ Bilgileri ve Güvenliği için 8 IDS ve IPS Aracı

Yayınlanan: 2022-02-14İzinsiz Giriş Tespit Sistemi (IDS) ve İzinsiz Giriş Önleme Sistemi (IPS), ağlarınız, sistemleriniz ve uygulamalarınızdaki kötü amaçlı etkinlikleri tespit etmek ve önlemek için mükemmel teknolojilerdir.

Siber güvenlik, her şekil ve büyüklükteki işletmenin karşılaştığı önemli bir sorun olduğundan, bunları kullanmak mantıklıdır.

Tehditler sürekli gelişiyor ve işletmeler, tespit edilmesi ve önlenmesi zor olan yeni, bilinmeyen tehditlerle karşı karşıya.

IDS ve IPS çözümleri burada devreye giriyor.

Birçoğu bu teknolojileri birbirleriyle rekabet etmek için çukurlara atsa da, en iyi yol, her ikisini de ağınızda kullanarak birbirlerini tamamlamalarını sağlamak olabilir.

Bu yazıda, IDS ve IPS'nin ne olduğuna, size nasıl yardımcı olabileceklerine ve piyasadaki en iyi IDS ve IPS çözümlerinden bazılarına bakacağız.

Saldırı Tespit Sistemi (IDS) Nedir?

İzinsiz Giriş Tespit Sistemi (IDS), bir kuruluşun bilgisayar ağını, uygulamalarını veya sistemlerini politika ihlalleri ve kötü niyetli faaliyetler için izlemek için bir yazılım uygulaması veya cihazı anlamına gelir.

Bir IDS kullanarak, mevcut ağ aktivitelerinizi bir tehdit veritabanıyla karşılaştırabilir ve anormallikleri, tehditleri veya ihlalleri tespit edebilirsiniz. IDS sistemi bir tehdit algılarsa, önlem alınmasına yardımcı olması için bunu derhal yöneticiye bildirecektir.

IDS sistemleri temel olarak iki tiptedir:

- Ağ İzinsiz Giriş Tespit Sistemi (NIDS): NIDS, cihazlara giren ve çıkan trafik akışını izler, bilinen saldırılarla karşılaştırır ve şüpheyi işaretler.

- Ana Bilgisayar Tabanlı Saldırı Tespit Sistemi (HIDS): Gelen ve giden veri paketleri için önemli dosyaları ayrı cihazlarda (ana bilgisayarlar) izler ve çalıştırır ve mevcut anlık görüntüleri, silme veya değişiklik olup olmadığını kontrol etmek için daha önce alınanlarla karşılaştırır.

Ayrıca, IDS protokol tabanlı, uygulama protokolü tabanlı veya gereksinimlerinize göre farklı yaklaşımları birleştiren hibrit bir IDS olabilir.

IDS Nasıl Çalışır?

IDS, izinsiz girişleri tespit etmek için çeşitli mekanizmalar içerir.

- İmzaya Dayalı İzinsiz Giriş Tespiti: Bir IDS sistemi, kötü niyetli imzalar, bayt dizileri vb. gibi belirli bir davranış veya kalıp için kontrol ederek bir saldırıyı tanımlayabilir. Bilinen bir dizi siber tehdit için harika çalışır ancak yeni saldırılar için bunu iyi yapmayabilir. sistem bir kalıbı izleyemez.

- İtibara dayalı tespit: Bu, bir IDS'nin itibar puanlarına göre siber saldırıları tespit edebildiği zamandır. Skor iyiyse trafik geçer, geçmezse sistem sizi hemen harekete geçmeniz için bilgilendirir.

- Anormallik tabanlı tespit: Bir şüpheyi sınıflandırmak için ağ aktivitelerini izleyerek bilgisayar ve ağa izinsiz girişleri ve ihlalleri tespit edebilir. Hem bilinen hem de bilinmeyen saldırıları algılayabilir ve güvenilir bir etkinlik modeli oluşturmak için makine öğreniminden yararlanır ve bunu yeni davranışlarla karşılaştırır.

Saldırı Önleme Sistemi (IPS) nedir?

İzinsiz giriş önleme sistemi (IPS), kötü amaçlı etkinlikleri ve tehditleri belirlemek ve bunları önlemek için bir ağ güvenliği yazılımı uygulaması veya aygıtı anlamına gelir. Hem tespit hem de önleme için çalıştığı için Kimlik Tespit ve Önleme Sistemi (IDPS) olarak da adlandırılır.

IPS veya IDPS, ağ veya sistem etkinliklerini izleyebilir, verileri günlüğe kaydedebilir, tehditleri bildirebilir ve sorunları önleyebilir. Bu sistemler genellikle bir kuruluşun güvenlik duvarının arkasına yerleştirilebilir. Ağ güvenliği stratejileriyle ilgili sorunları tespit edebilir, mevcut tehditleri belgeleyebilir ve kuruluşunuzdaki herhangi bir güvenlik politikasını kimsenin ihlal etmemesini sağlayabilirler.

Önleme için bir IPS, tehdit içeriğini değiştirme, güvenlik duvarınızı yeniden yapılandırma vb. gibi güvenlik ortamlarını değiştirebilir. IPS sistemleri dört tiptir:

- Ağ Tabanlı Saldırı Önleme Sistemi (NIPS): Uygulamalar, izin verilen ana bilgisayarlar, işletim sistemleri, normal trafik vb. hakkında veri toplayarak güvenlik açıklarını bulmak ve bunları önlemek için bir ağdaki veri paketlerini analiz eder.

- Ana Bilgisayar Tabanlı Saldırı Önleme Sistemi (HIPS): Kötü amaçlı etkinlikleri tespit etmek ve bunları önlemek için ana bilgisayar etkinliklerini analiz ederek hassas bilgisayar sistemlerinin korunmasına yardımcı olur.

- Ağ davranış analizi (NBA): Anormallik tabanlı saldırı tespitine ve normal/olağan davranıştan sapma olup olmadığını kontrol etmeye bağlıdır.

- Kablosuz saldırı önleme sistemi (WIPS): Yetkisiz erişimi kontrol etmek için radyo spektrumunu izler ve buna karşı önlem alır. Güvenliği ihlal edilmiş erişim noktaları, MAC sahtekarlığı, hizmet reddi saldırıları, erişim noktalarında yanlış yapılandırma, bal küpü vb. gibi tehditleri algılayabilir ve önleyebilir.

IPS Nasıl Çalışır?

IPS cihazları, aşağıdakiler gibi bir veya birden fazla algılama yöntemini kullanarak ağ trafiğini kapsamlı bir şekilde tarar:

- İmza tabanlı algılama: IPS, saldırılar için ağ trafiğini izler ve önceden tanımlanmış saldırı kalıplarıyla (imza) karşılaştırır.

- Durum bilgisi olan protokol analizi algılama: IPS, mevcut olayları önceden tanımlanmış kabul edilen etkinliklerle karşılaştırarak bir protokol durumundaki anormallikleri tanımlar.

- Anormallik tabanlı algılama: Anormallik tabanlı bir IPS, veri paketlerini normal bir davranışla karşılaştırarak izler. Yeni tehditleri belirleyebilir ancak yanlış pozitifler gösterebilir.

Bir anormallik tespit ettikten sonra, IPS cihazı ağda dolaşan her paket için gerçek zamanlı olarak inceleme yapacaktır. Şüpheli herhangi bir paket tespit ederse, IPS şüpheli kullanıcının veya IP adresinin ağa veya uygulamaya erişmesini engelleyebilir, TCP oturumunu sonlandırabilir, güvenlik duvarını yeniden yapılandırabilir veya yeniden programlayabilir veya saldırıdan sonra kalan kötü amaçlı içeriği değiştirebilir veya kaldırabilir.

Bir IDS ve IPS Nasıl Yardımcı Olabilir?

Ağa izinsiz girişin anlamını anlamak, bu teknolojilerin size nasıl yardımcı olabileceği konusunda daha iyi bir netlik elde etmenizi sağlayabilir.

Peki, ağa izinsiz giriş nedir?

Ağa izinsiz giriş, bir ağda yetkisiz bir etkinlik veya olay anlamına gelir. Örneğin, güvenliği ihlal etmek, bilgi çalmak veya kötü amaçlı kod çalıştırmak için bir kuruluşun bilgisayar ağına erişmeye çalışan biri.

Uç noktalar ve ağlar, olası her yönden çeşitli tehditlere karşı savunmasızdır.

- kötü amaçlı yazılım

- Kimlik avı, balina avı, zıpkınla kimlik avı ve daha fazlası gibi sosyal mühendislik tehditleri

- Şifre hırsızlığı

Ayrıca, yama uygulanmamış veya güncelliğini yitirmiş donanım ve yazılımların yanı sıra veri depolama aygıtları da güvenlik açıklarına sahip olabilir.

Bir ağa izinsiz girişin sonuçları, hassas verilere maruz kalma, güvenlik ve uyumluluk, müşteri güveni, itibar ve milyonlarca dolar açısından kuruluşlar için yıkıcı olabilir.

Bu nedenle, ağ izinsiz girişlerini tespit etmek ve henüz zamanı geldiğinde aksilikleri önlemek önemlidir. Ancak farklı güvenlik tehditlerini, etkilerini ve ağ etkinliğinizi anlamayı gerektirir. Bu, IDA ve IPS'nin güvenlik açıklarını tespit etmenize ve saldırıları önlemek için düzeltmenize yardımcı olabileceği yerdir.

IDA ve IPS sistemlerini kullanmanın faydalarını anlayalım.

Gelişmiş Güvenlik

IPS ve IDS sistemleri, güvenlik açıklarını ve saldırılarını erken aşamalarda tespit etmenize ve sistemlerinize, cihazlarınıza ve ağınıza sızmalarını önlemenize yardımcı olarak kuruluşunuzun güvenlik duruşunu iyileştirmeye yardımcı olur.

Sonuç olarak, daha az olayla karşılaşacak, önemli verilerinizi güvence altına alacak ve kaynaklarınızın güvenliğinin ihlal edilmesini önleyeceksiniz. Müşteri güveninizi ve ticari itibarınızı korumanıza yardımcı olacaktır.

Otomasyon

IDS ve IPS çözümlerini kullanmak, güvenlik görevlerini otomatikleştirmeye yardımcı olur. Artık her şeyi manuel olarak ayarlamanıza ve izlemenize gerek yok; sistemler, işinizi büyütmek için zaman kazanmanız için bu görevleri otomatikleştirmeye yardımcı olacaktır. Bu sadece çabayı azaltmakla kalmaz, aynı zamanda maliyetten tasarruf sağlar.

uyma

IDS ve IPS, müşteri ve işletme verilerinizi korumanıza ve denetimler sırasında yardımcı olmanıza yardımcı olur. Uyum kurallarına uymanızı ve cezaları önlemenizi sağlar.

Politika uygulaması

IDS ve IPS sistemlerini kullanmak, güvenlik politikanızı ağ düzeyinde bile kuruluşlarınız genelinde uygulamak için mükemmel bir yoldur. İhlalleri önlemeye ve kuruluşunuzun içindeki ve dışındaki her etkinliği kontrol etmeye yardımcı olacaktır.

Artan Verimlilik

Görevleri otomatikleştirerek ve zamandan tasarruf ederek çalışanlarınız işlerinde daha üretken ve verimli olacaklardır. Ayrıca ekip içindeki sürtüşmeleri, istenmeyen ihmalleri ve insan hatalarını da önleyecektir.

Dolayısıyla, IDS ve IPS'nin tüm potansiyelini keşfetmek istiyorsanız, bu iki teknolojiyi birlikte kullanabilirsiniz. IDS'yi kullanarak, ağınızda trafiğin nasıl hareket ettiğini bilecek ve riskleri önlemek için IPS'yi kullanırken sorunları tespit edeceksiniz. Sunucularınızı, ağınızı ve varlıklarınızı korumaya yardımcı olur ve kuruluşunuzda 360 derece güvenlik sağlar.

Şimdi, iyi IDS ve IPS çözümleri arıyorsanız, en iyi önerilerimizden bazıları burada.

Zeek

Zeek'in benzersiz yetenekleriyle daha iyi ağ öngörüleri ve güvenlik izleme için güçlü bir çerçeve edinin. Uygulama katmanında daha yüksek düzeyde anlamsal analiz sağlayan derinlemesine analiz protokolleri sunar. Zeek, etki alanına özgü dili siteye göre politikaların izlenmesine izin verdiği için esnek ve uyarlanabilir bir çerçevedir.

Zeek'i küçükten büyüğe her sitede herhangi bir betik dili ile kullanabilirsiniz. Yüksek performanslı ağları hedefler ve siteler arasında verimli çalışır. Ayrıca, üst düzey bir ağ etkinliği arşivi sağlar ve oldukça durumsaldır.

Zeek'in çalışma prosedürü oldukça basittir. Ağ trafiğini dikkat çekmeden gözlemleyen yazılım, donanım, bulut veya sanal platform üzerinde bulunur. Buna ek olarak, görüşlerini yorumlar ve SIEM (Güvenlik ve Bilgi Olay Yönetimi) sistemi gibi kullanıcı dostu bir araçta manuel inceleme için mükemmel olan yüksek güvenlikli ve kompakt işlem günlükleri, tamamen özelleştirilmiş çıktı, dosya içeriği oluşturur.

Zeek, siber altyapıyı güvence altına almak için büyük şirketler, bilimsel kurumlar ve eğitim kurumları tarafından dünya çapında faaliyet göstermektedir. Zeek'i herhangi bir kısıtlama olmaksızın ücretsiz olarak kullanabilir ve ihtiyaç duyduğunuz her yerde özellik talebinde bulunabilirsiniz.

horlamak

Güçlü açık kaynaklı algılama yazılımı Snort ile ağınızı koruyun. En yeni Snort 3.0, iyileştirmeler ve yeni özelliklerle karşınızda. Bu IPS, ağdaki kötü amaçlı etkinliği tanımlamak ve kullanıcılar için uyarılar oluşturmak üzere paketleri bulmak için bir dizi kural kullanır.

IPS'yi kişisel veya iş cihazınıza indirerek paketleri durdurmak için Snort satır içi konuşlandırabilirsiniz. Snort, kurallarını Cisco Talos tarafından onaylanan “Snort Abone Kural Kümesi” ile birlikte “Topluluk Kural Kümesi”nde dağıtır.

Başka bir kural seti Snort topluluğu tarafından geliştirilmiştir ve tüm kullanıcılar için ÜCRETSİZ olarak mevcuttur. Ayrıca, işletim sisteminiz için uygun bir paket bulmaktan ağınızı korumak için daha fazla ayrıntı için kılavuzları yüklemeye kadar olan adımları da takip edebilirsiniz.

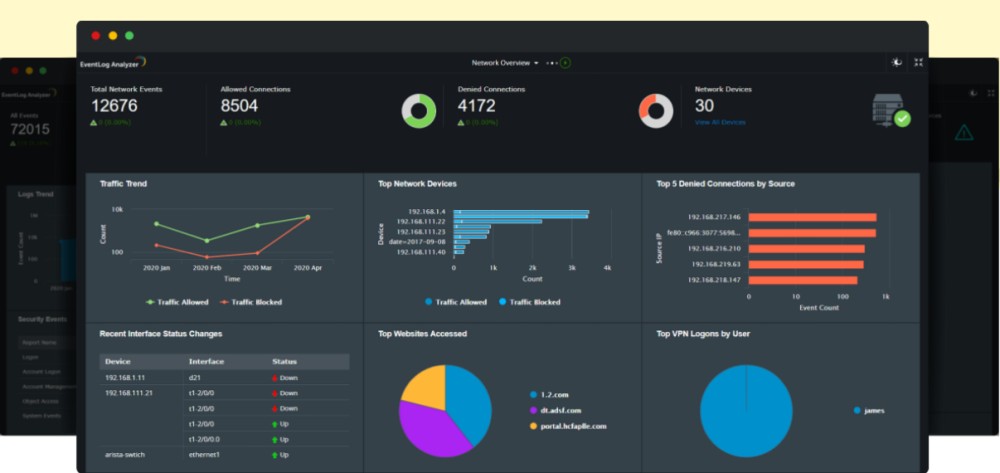

ManageEngine EventLog Analizörü

ManageEngine EventLog Analyzer, denetimi, BT uyumluluk yönetimini ve günlük yönetimini sizin için kolaylaştırır. Lob içe aktarma, aracı tabanlı günlük toplama ve aracısız günlük toplama kullanarak günlük verilerini yönetmek, toplamak, ilişkilendirmek, analiz etmek ve aramak için 750'den fazla kaynağa sahip olacaksınız.

İnsan tarafından okunabilen günlük biçimini otomatik olarak analiz edin ve üçüncü taraf ve desteklenmeyen uygulama dosyası biçimlerini analiz etmek için farklı alanları işaretlemek için alanları çıkarın. Yerleşik Syslog sunucusu, güvenlik olayları hakkında eksiksiz bir fikir sağlamak için ağ cihazlarınızdan otomatik olarak Syslog'u değiştirir ve toplar. Ayrıca, güvenlik duvarı, IDS, IPS, anahtarlar ve yönlendiriciler gibi çevre cihazlarınızdaki günlük verilerini denetleyebilir ve ağ çevrenizin güvenliğini sağlayabilirsiniz.

Kural değişiklikleri, güvenlik duvarı güvenlik politikası, yönetici kullanıcı oturum açma işlemleri, kritik cihazlarda oturum kapatmalar, kullanıcı hesaplarındaki değişiklikler ve daha fazlası hakkında eksiksiz bir görünüm elde edin. Ayrıca kötü niyetli kaynaklardan gelen trafiği tespit edebilir ve önceden tanımlanmış iş akışlarıyla anında engelleyebilirsiniz. Ayrıca, uygulama günlüğü denetimi aracılığıyla veri hırsızlığını tespit edin, kritik değişiklikleri izleyin, kesinti süresini takip edin ve web sunucusu veritabanları gibi iş uygulamalarınızdaki saldırıları belirleyin.

Ayrıca, kuruluşunuzun hassas verilerini yetkisiz erişime, güvenlik tehditlerine, ihlallere ve değişikliklere karşı koruyun. EventLog Analyzer'ın dosya bütünlüğü izleme aracını kullanarak hassas veriler içeren klasörlerde veya dosyalarda yapılan değişiklikleri kolayca izleyebilirsiniz. Ayrıca, veri bütünlüğünü sağlamak için kritik olayları hızla tespit edin ve dosya erişimlerini, veri değeri değişikliklerini ve Linux ve Windows dosya sunucularındaki izin değişikliklerini derinlemesine analiz edin.

Verileri çeşitli günlük kaynaklarıyla ilişkilendirerek veri hırsızlığı, kaba kuvvet saldırıları, şüpheli yazılım yüklemesi ve SQL enjeksiyon saldırıları gibi güvenlik tehditleri hakkında uyarılar alacaksınız. EventLog Analyzer, yüksek hızlı günlük işleme, kapsamlı günlük yönetimi, gerçek zamanlı güvenlik denetimi, anında tehdit azaltma ve uyumluluk yönetimi sunar.

Güvenlik Soğanı

Kurumsal güvenlik izleme, günlük yönetimi ve tehdit avcılığı için açık ve erişilebilir bir Linux dağıtımı olan Security Onion'u edinin. Dakikalar içinde dağıtılmış sensörler oluşturmak için basit bir kurulum sihirbazı sağlar. Kibana, Elasticsearch, Zeek, Wazuh, CyberChef, Stenographer, Logstash, Suricata, NetworkMiner ve diğer araçları içerir.

İster tek bir ağ cihazı isterse binlerce düğüm olsun, Security Onion her ihtiyaca uygundur. Bu platform ve açık kaynaklı ve ücretsiz araçları, siber güvenlik topluluğu tarafından yazılmıştır. Uyarıları yönetmek ve gözden geçirmek için Security Onion'un arayüzüne erişebilirsiniz. Ayrıca olayları kolay ve hızlı bir şekilde araştırmak için bir av arayüzüne sahiptir.

Security Onion, favori harici aracınızı kullanarak analiz etmek için ağ olaylarından çekme paketleri yakalar. Ayrıca, size daha hızlı yanıt vermeniz için bir vaka yönetimi arayüzü sunar ve avlanmaya odaklanabilmeniz için kurulum ve donanımınızla ilgilenir.

suricata

Suricata, bağımsız açık kaynaklı güvenlik tehdidi algılama motorudur. En karmaşık saldırıları hızlı bir şekilde belirlemek ve durdurmak için İzinsiz Giriş Tespiti, İzinsiz Giriş Önleme, Ağ Güvenliği İzleme ve PCAP işlemeyi birleştirir.

Suricata, kuruluşunuzu ve ağınızı ortaya çıkan tehditlerden korumak için kullanılabilirlik, verimlilik ve güvenliğe öncelik verir. Ağ güvenliği için güçlü bir motordur ve kolay analiz için tam PCAP yakalamayı destekler. Denetim sırasında trafikteki anormallikleri kolayca tespit edebilir ve VRT kural setini ve Emerging Threats Suricata kural setini kullanır. Ayrıca Suricata'yı ağınıza veya diğer çözümlere sorunsuz bir şekilde yerleştirebilirsiniz.

Suricata, çok gigabitli trafiği tek bir örnekte işleyebilir ve modern, çok iş parçacıklı, yüksek düzeyde ölçeklenebilir ve temiz bir kod temeli üzerine inşa edilmiştir. AF_PACKET ve PF_RING aracılığıyla donanım hızlandırma için çeşitli satıcılardan destek alacaksınız.

Ayrıca herhangi bir portta HTTP gibi protokolleri otomatik olarak algılar ve uygun loglama ve algılama mantığı uygular. Bu nedenle, CNC kanallarını ve kötü amaçlı yazılımları bulmak kolaydır. Ayrıca, kural kümesi sözdiziminin yapamayacağı tehditleri algılamak için gelişmiş işlevsellik ve analiz için Lua Komut Dosyası sunar.

Mac, UNIX, Windows Linux ve FreeBSD'yi destekleyen Suricata'nın en son sürümünü indirin.

Ateş Gözü

FireEye, üstün tehdit algılama sunar ve bir güvenlik çözümleri sağlayıcısı olarak somut bir itibar kazanmıştır. Yerleşik Dinamik Tehdit İstihbaratı ve İzinsiz Girişi Önleme Sistemi (IPS) sunar. Kod analizi, makine öğrenimi, öykünme, buluşsal yöntemleri tek bir çözümde birleştirir ve ön saf zeka ile birlikte algılama etkinliğini artırır.

Kaynaklardan ve zamandan tasarruf etmek için gerçek zamanlı olarak değerli uyarılar alacaksınız. Şirket içi, hat içi ve bant dışı, özel, genel, hibrit bulut ve sanal teklifler gibi çeşitli devreye alma senaryoları arasından seçim yapın. FireEye, sıfır gün gibi diğerlerinin gözden kaçırdığı tehditleri algılayabilir.

FireEye XDR, neyin üst düzey ve kritik olduğunu görerek araştırmayı, olay yanıtını ve tehdit algılamayı basitleştirir. Talep Üzerine Algılama, SmartVision ve Dosya Koruma ile ağ altyapınızın korunmasına yardımcı olur. Ayrıca, gerektiğinde istenmeyen davranışları belirlemek için içerik ve dosya analizi yetenekleri sunar.

Çözüm, Ağ Adli Tıp ve Kötü Amaçlı Yazılım Analizi aracılığıyla olaylara anında yanıt verebilir. İmzasız tehdit algılama, imza tabanlı IPS algılama, gerçek zamanlı, geriye dönük, riskli yazılım, çoklu vektör korelasyonu ve gerçek zamanlı satır içi engelleme seçenekleri gibi özellikler sunar.

Zscaler

Zscaler Cloud IPS ile ağınızı tehditlerden koruyun ve görünürlüğünüzü geri yükleyin. Cloud IPS ile, standart IPS'nin ulaşamayacağı yerlere IPS tehdit korumasını yerleştirebilirsiniz. Konum veya bağlantı türünden bağımsız olarak tüm kullanıcıları izler.

Kuruluşunuz için ihtiyaç duyduğunuz görünürlük ve her zaman açık tehdit koruması elde edin. Her tür saldırıyı durdurmak için korumalı alan, DLP, CASB ve güvenlik duvarı gibi eksiksiz bir teknoloji paketi ile çalışır. İstenmeyen tehditlere, botnet'lere ve sıfır günlere karşı tam koruma elde edeceksiniz.

Denetim talepleri, tüm SSL trafiğini inceleme ve saklanma yerlerinden gelen tehditleri keşfetme ihtiyacınıza göre ölçeklenebilir. Zscaler, aşağıdakiler gibi bir dizi avantaj sunar:

- Sınırsız kapasite

- Daha akıllı tehdit istihbaratı

- Daha basit ve uygun maliyetli çözüm

- Bağlam farkındalığı için tam entegrasyon

- Şeffaf güncellemeler

Tüm uyarı ve tehdit verilerini tek bir yerden alın. Kitaplığı, SOC personelinin ve yöneticilerinin, kurulumun altında yatan tehditleri bilmek için IPS uyarılarında daha derine inmesine olanak tanır.

Google Bulut Kimlikleri

Google Cloud IDS, ağ güvenliğinin yanı sıra ağ tehdidi algılaması sağlar. Casus yazılım, komuta ve kontrol saldırıları ve kötü amaçlı yazılım dahil ağ tabanlı tehditleri algılar. VPC içi ve VPC içi iletişimi izlemek için 360 derecelik trafik görünürlüğü elde edeceksiniz.

Basit dağıtım ve yüksek performans ile yönetilen ve bulutta yerel güvenlik çözümleri edinin. Ayrıca, tehdit korelasyonu ve araştırma verileri oluşturabilir, kaçınma tekniklerini tespit edebilir ve hem uygulama hem de ağ katmanlarında uzaktan kod yürütme, şaşırtma, parçalama ve arabellek taşmaları gibi denemelerden yararlanabilirsiniz.

En son tehditleri belirlemek için sürekli güncellemelerden, yerleşik bir saldırı kataloğundan ve analiz motorundan kapsamlı saldırı imzalarından yararlanabilirsiniz. Google Cloud IDS, iş gereksinimlerinize göre otomatik olarak ölçeklenir ve Cloud IDS'yi dağıtma ve yapılandırma konusunda rehberlik sunar.

Bulutta yerel, yönetilen bir çözüm, endüstri lideri güvenlik genişliği, uyumluluk, uygulama maskelemesi için algılama ve yüksek performans elde edeceksiniz. Zaten bir GCP kullanıcısıysanız bu harika.

Çözüm

IDS ve IPS sistemlerini kullanmak, güvenlik görevlerini otomatikleştirerek kuruluşunuzun güvenliğini, uyumluluğunu ve çalışan verimliliğini artırmaya yardımcı olacaktır. Bu nedenle, iş ihtiyaçlarınıza göre yukarıdaki listeden en iyi IDS ve IPS çözümünü seçin.

Şimdi IDS ve IPS karşılaştırmasına bakabilirsiniz.