Анализ состава программного обеспечения (SCA): все, что вам нужно знать в 2022 году

Опубликовано: 2022-05-26Анализ состава программного обеспечения (SCA) — это метод, который современные ИТ-команды могут использовать для поиска всех компонентов с открытым исходным кодом и управления ими.

Предприятия должны знать все о приложении, которое они используют, и о том, как оно составлено, чтобы решить, является ли оно безопасным и соответствует ли оно требованиям.

Если вы используете приложение со скомпрометированным или уязвимым компонентом с открытым исходным кодом, оно всегда подвергается риску использования злоумышленниками.

И когда это произойдет, вы можете потерять все конфиденциальные данные вашего бизнеса и клиентов, хранящиеся в приложении. Это может привести к потере доверия клиентов, утечке деловой информации, финансовым рискам и штрафам, связанным с соблюдением требований.

Поэтому вы должны знать, что вы используете, а также все обязательства и ограничения лицензии с открытым исходным кодом для приложения.

Однако делать все это вручную — довольно сложная задача. В большинстве случаев код и его уязвимости можно было бы не заметить, если бы вы пошли по этому пути.

Инструменты SCA упрощают и упрощают процесс, автоматически анализируя компоненты с открытым исходным кодом.

В этой статье я расскажу все о SCA и о том, почему это важно для безопасности приложений.

Следите за обновлениями!

Что такое анализ состава программного обеспечения (SCA)?

Анализ состава программного обеспечения (SCA) — это процесс, который обнаруживает компоненты с открытым исходным кодом, используемые в кодовой базе приложения. Этот автоматизированный процесс является частью тестирования безопасности приложений, в ходе которого оцениваются безопасность приложения, качество кода и соответствие требованиям.

Вы можете найти множество инструментов SCA, доступных на рынке, которые могут выполнять этот процесс. Эти инструменты помогут вам обнаруживать и управлять компонентами с открытым исходным кодом, их косвенными и прямыми зависимостями, вспомогательными библиотеками, устаревшими зависимостями, потенциальными эксплойтами и уязвимостями.

Сканирование приложения с помощью инструмента SCA создаст полный список материалов, раскрывающий полный список активов приложения. Это поможет вам лучше понять приложение, понять, что было сделано для его создания и безопасно ли его использовать.

Тем не менее, концепция SCA не совсем нова. С ростом популярности инструментов с открытым исходным кодом с годами, в первую очередь из-за доступности и экономической эффективности, SCA стал необходимым процессом для программ безопасности приложений.

Решение SCA предоставляет вашим разработчикам более совершенные средства разработки и помогает разработчикам применять меры безопасности в жизненном цикле разработки приложений.

Как работает СКА?

Чтобы выполнить SCA с помощью решения SCA, вы должны указать его на файлы сборки вашего приложения. Вы можете найти эти файлы на промежуточном сервере, рабочем столе разработчика или в каталоге сборки из конвейера CI/CD.

Инструменты SCA будут сканировать кодовую базу приложения, чтобы распознать те файлы, которые могут быть получены из стороннего продукта. Инструменты могут использовать различные тактики идентификации, такие как уникальный предварительно вычисленный список хэшей из файлов в известном приложении.

Таким образом, когда инструмент SCA запускается, он вычисляет хэши файлов в вашем приложении и сопоставляет их все со списком. Если хэши совпадают, инструмент SCA найдет продукт и его версию, которую вы используете, и проанализирует исходный код, чтобы обнаружить проприетарные фрагменты кода, используемые в вашем коде.

Инструменты SCA также поддерживают и обновляют свой список уязвимостей, чтобы вы могли использовать его для поиска проблем в своем приложении спустя годы после выпуска. Они могут проверять открытый исходный код, менеджеры пакетов, двоичные файлы, файлы манифеста, образы контейнеров и т. д.

После определения компонентов с открытым исходным кодом инструмент соберет их в спецификацию материалов (BOM) и сравнит ее с различными базами данных, которые могут быть коммерческими или государственными, такими как Национальная база данных уязвимостей (NVD), содержащая данные об общих и известные уязвимости в программном обеспечении.

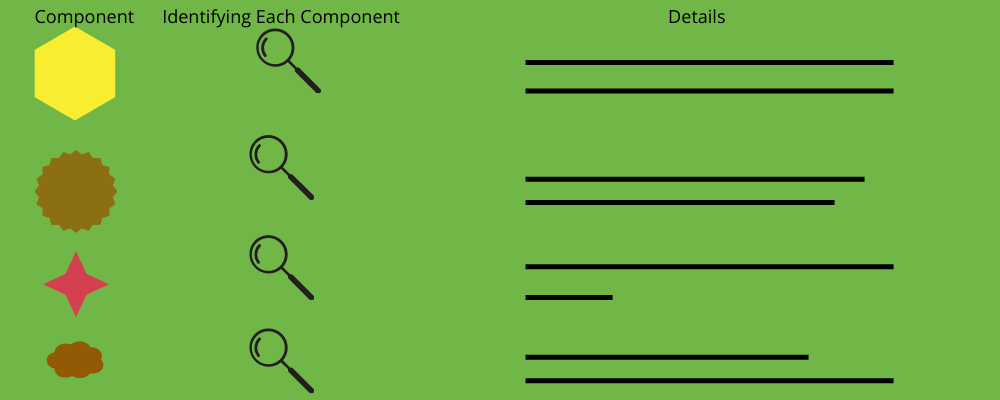

Более того, инструмент SCA может принести различные результаты, такие как:

- Список лицензий. Это перечень лицензий приложений, связанных со сторонними компонентами, используемыми в вашем приложении. Они могут иметь высокие ограничения и могут представлять бизнес-риск, которого вы можете избежать, чтобы оставаться в безопасности.

- Ведомость материалов (BOM): это список программных пакетов третьих сторон для обеспечения безопасности и соответствия требованиям.

- Известные уязвимости: это критические недостатки безопасности в компонентах сторонних приложений для определения серьезности и типа уязвимости в файлах.

Таким образом, инструменты SCA могут обнаруживать лицензии, анализировать качество кода с помощью контроля версий, истории внесения изменений и т. д. Эта информация поможет разработчикам выявлять потенциальные уязвимости в области безопасности и соответствия требованиям и быстро устранять проблемы.

Ключевые особенности SCA

Некоторые из ключевых особенностей SCA:

Точная спецификация

Инструмент SCA точно создаст спецификацию (BOM) для ваших приложений. В нем будут описаны компоненты приложения, используемые версии и тип лицензии. Цель BOM — помочь разработчикам и группам безопасности лучше понять компоненты приложений и оценить их проблемы с лицензированием и безопасностью.

Следовательно, если инструмент выводит какие-либо уязвимости, они могут быстро их исправить и защитить свое приложение и данные от злоумышленников.

Поиск и отслеживание компонентов

Отслеживание компонентов вручную — огромная проблема, а иногда и невозможная, поскольку предприятия имеют дело с различными цепочками поставок, включая сторонних поставщиков, партнеров, проекты с открытым исходным кодом и т. д.

Инструмент SCA найдет все компоненты с открытым исходным кодом из исходного кода приложения, зависимостей сборки, контейнеров, подкомпонентов, двоичных файлов и компонентов ОС.

Применение политик

Соответствие лицензии и оценка безопасности полезны везде в организации, принимая во внимание всех, от разработчиков до руководителей высшего звена. SCA показывает необходимость создания политик безопасности, предоставления знаний об ОС и обучения членов вашей команды, а также быстрого реагирования на события безопасности и соблюдения требований лицензии. Кроме того, вы можете использовать инструменты SCA для автоматизации процессов утверждения, настройки использования и норм устранения неполадок.

Непрерывный мониторинг

Если вы сможете эффективно управлять рабочими нагрузками, это поможет повысить производительность всей вашей команды. Используя инструмент SCA, вы можете добиться и того, и другого, поскольку он предлагает непрерывный мониторинг вашего приложения для обнаружения проблем безопасности и уязвимостей. Эти инструменты позволяют настраивать действенные оповещения, чтобы вы могли немедленно получать информацию о недавно обнаруженных уязвимостях в поставляемых вами и текущих продуктах.

Комплексная база данных

Каждое решение SCA имеет базу данных, которую необходимо обогащать данными, собранными из нескольких источников. Чем полнее эта база данных, тем лучше инструмент SCA будет обнаруживать компоненты с открытым исходным кодом и риски, связанные с ними.

Но если вы не поддерживаете постоянно обновляемую подробную базу данных, точное определение компонентов и их правильных версий становится сложной задачей. В результате вам сложно обновлять лицензии, устанавливать исправления и обновления, а также своевременно устранять проблемы безопасности.

Инвентарь

Процесс SCA начинается с выполнения сканирования для создания инвентаризации, содержащей все компоненты приложения с открытым исходным кодом, включая транзитивные и прямые зависимости.

Подробная инвентаризация компонентов вашего приложения позволяет вам с легкостью управлять вашим приложением и выполнять каждый процесс без путаницы, будь то контроль версий или внесение некоторых исправлений. Это также необходимо для обеспечения соответствия каждому компоненту, который вы используете, что было бы невозможно, если вы не знаете компонент, который вы использовали в первую очередь.

Расширенная отчетность

Хороший инструмент SCA поставляется с обширными отчетами для различных вариантов использования, от инвентаризации и атрибуции лицензирования до отслеживания ошибок и уязвимостей и комплексной проверки.

Это позволяет вам легко получать информацию на каждом этапе, чтобы вы могли принимать обоснованные решения. Они полезны для управления компонентами вашего приложения, контроля версий, соответствия требованиям и безопасности. Кроме того, они полезны для DevSecOps и DevOps.

Соответствие лицензии

После определения всех компонентов с открытым исходным кодом в вашем приложении с помощью инструмента SCA он предоставит вам полную информацию о каждом компоненте. Он может включать данные о лицензии с открытым исходным кодом каждого компонента, совместимости лицензии с вашей бизнес-политикой и требованиях к атрибуции.

Это необходимо для обеспечения соответствия лицензии и обеспечения того, чтобы вы не использовали какой-либо компонент, который не соответствует вашим политикам или создает соответствующие риски.

Поддержка нескольких языков

Решения SCA могут поддерживать множество языков и совместимы с широким спектром приложений и проектов.

Интеграция

Инструменты SCA легко интегрируются с различными средами сборки на разных этапах жизненного цикла разработки приложений. Он может легко интегрироваться с вашими репозиториями, серверами CI, менеджерами пакетов, IDE и инструментами сборки.

В результате это дает разработчикам возможность выбрать наиболее подходящую среду сборки для вашего проекта и упрощает их процесс.

Преимущества SCA

Организации от малых до предприятий разрабатывают приложения для различных вариантов использования. Но не каждый может столько вкладывать в их разработку, особенно отдельные разработчики и малый бизнес.

Таким образом, они могут использовать компоненты с открытым исходным кодом, которые можно свободно использовать и модифицировать в соответствии с требованиями. Разработчики и команды используют все больше и больше компонентов с открытым исходным кодом для создания своих приложений. Но не все из них безопасны.

Именно здесь инструменты SCA помогают им, обнаруживая все компоненты с открытым исходным кодом в вашем приложении, а также насколько они безопасны и совместимы для использования. Это помогает быстрее находить проблемы с лицензированием и уязвимости, снижать затраты на исправление и выполнять автоматическое сканирование для обнаружения и устранения проблем безопасности с меньшими усилиями человека.

Вот преимущества в деталях:

Устранение бизнес-рисков

Большинство компаний не знают всего обо всех компонентах, используемых в их приложениях. Возможно, компонент от стороннего поставщика или по какой-либо другой причине. Но если вы не знаете, что входит в ваше приложение, всегда существует неотъемлемый риск, связанный с количеством кибератак, происходящих каждый день.

Выполняя анализ состава программного обеспечения (SCA), они могут понять все используемые компоненты с открытым исходным кодом. Следовательно, если возникнет какая-либо проблема, вы можете быстро устранить ее, используя правильную автоматизацию и процессы, и обезопасить себя от рисков безопасности и соблюдения условий лицензии.

Инновации

Использование компонентов с открытым исходным кодом обеспечивает большую гибкость и свободу, а также экономит деньги и время. Следовательно, вы можете посвятить свое время инновациям, чтобы поддерживать требования рынка. SCA делает инновационные продукты более безопасными и совместимыми, обеспечивая при этом эффективное управление лицензиями.

Приоритизация уязвимостей

Современные решения SCA сокращают разрыв между обнаружением проблем и их устранением. Хороший инструмент SCA предлагает возможности для определения приоритетов уязвимостей с открытым исходным кодом. Это возможно благодаря проактивному и автоматическому выявлению уязвимостей в системе безопасности. Получив эти данные, они могут расставить приоритеты, какую проблему следует решать в первую очередь на основе отчета о серьезности.

Это избавляет разработчиков и других специалистов по безопасности от траты времени на просмотр страниц с предупреждениями и поиск ответа на вопрос, какие уязвимости в приложении являются более серьезными и пригодными для эксплуатации.

Быстрое устранение уязвимостей

Помимо приоритизации, инструменты SCA помогают компаниям и частным лицам быстро устранять уязвимости, лежащие в основе приложения. Он может автоматически определить местонахождение уязвимости и подсказать, как ее исправить. Он также предоставит вам информацию о том, как внедрение исправления может повлиять на вашу сборку.

Инструменты SCA могут запускать автоматический процесс исправления на основе серьезности уязвимости, обнаружения уязвимости, оценки серьезности, выпуска новой версии и политик уязвимости, созданных на основе этих факторов. Этот инструмент также поможет вам обновлять компоненты приложений с открытым исходным кодом, что является отличной стратегией снижения рисков.

Более быстрый выход на рынок

В настоящее время в большинстве приложений используются компоненты с открытым исходным кодом, поскольку они экономичны и легко доступны. Это позволяет быстрее разрабатывать код и развертывать приложение на рынке в соответствии с требованиями клиентов.

И чтобы убедиться, что вы используете безопасный компонент с открытым исходным кодом, полезно использовать инструменты SCA. Это помогает убедиться, что ваши приложения соответствуют юридическим обязательствам, и вы устранили все уязвимости.

Кто использует инструменты SCA и почему?

Предприятия из разных секторов используют ту или иную форму программного обеспечения для ускорения своей рабочей силы, беспрепятственного общения и повышения производительности.

Поэтому повсюду растет спрос на приложения, которые разработчики и бизнес стремятся предоставить. Чтобы удовлетворить этот огромный спрос, им требуются решения, которые могут ускорить их работу и обеспечить более быстрое развертывание услуг и продуктов. В то же время они должны гарантировать, что их развертывание защищено от кибератак, распространенных в наши дни.

Следовательно, инструменты SCA помогают компаниям и отдельным разработчикам находить компоненты с открытым исходным кодом, используемые в их приложениях, и обеспечивать их безопасность.

Инструменты SCA используются группами разработчиков, обслуживающими различные отрасли и области, от ИТ, маркетинга и электронной коммерции до здравоохранения, финансов, образовательных технологий и многих других. Кроме того, востребованы сложные и облачные приложения, что увеличивает потребность в надежных инструментах SCA. Это также помогает командам DevOps ускорить процессы разработки с акцентом на безопасность.

На что обратить внимание при выборе инструмента SCA?

Выбор лучшего инструмента SCA может быть сложной задачей, поскольку на рынке доступно множество вариантов.

Таким образом, вы должны учитывать ваши конкретные требования. Давайте рассмотрим некоторые ключевые факторы, которые необходимо учитывать при выборе инструмента SCA.

Подходит ли он для разработчиков?

Ваши разработчики будут заняты созданием кода на основе конечной цели, требований к дизайну и потребностей пользователей. Они должны быстро выполнять итерации, когда это необходимо, и создавать более качественный код. Если инструмент SCA неудобен для разработчиков, им будет труднее освоить этот инструмент, и им потребуется больше времени, чтобы понять и использовать его, что снизит их производительность.

Однако, если вы предоставите им инструмент SCA, удобный для разработчиков, то есть простой в настройке и использовании, он повысит их производительность и сэкономит время и усилия.

Как происходит его обнаружение компонентов?

Хороший инструмент SCA должен иметь исчерпывающую базу данных для идентификации компонентов с открытым исходным кодом, используемых в приложении. Чем больше он сможет обнаружить, тем выше будут ваши шансы обнаружить уязвимости и исправить их.

Следовательно, прежде чем выбрать инструмент SCA, проверьте, насколько он полноценен для обнаружения компонентов, сравнив его с другими инструментами.

Как насчет выявления и устранения уязвимостей?

Выбранный вами инструмент SCA также должен обеспечивать всестороннее обнаружение уязвимостей всех идентифицированных компонентов с открытым исходным кодом. Чем больше, тем лучше. Это выявит большее количество проблем в компонентах, которые вы сможете устранить немедленно, и защитите свое приложение от эксплойтов.

Также было бы полезно, если бы инструмент мог предоставить рекомендации по устранению этих уязвимостей безопасности.

Каково качество отчетности?

Поскольку отчетность является обязательной функцией инструмента SCA, вы должны сравнить возможности отчетов различных инструментов SCA, которые вы включили в окончательный список. Возможности отчетности могут различаться от одного инструмента к другому.

Для этого проверьте качество получаемых отчетов, насколько они подробны и понятны. Вы можете сделать это, попробовав БЕСПЛАТНУЮ пробную версию, предоставляемую большинством решений SCA.

Сколько ложных срабатываний?

Инструменты SCA, как правило, выдают не больше ложных срабатываний, чем инструменты DAST. Тем не менее, есть шанс, что они могут. Для этого выполнение проверки концепции может помочь оценить отношение сигнал-шум инструмента. Следовательно, вы должны сравнивать инструменты SCA на основе среднего количества ложных срабатываний, которые они дают.

Как насчет интеграций?

Выберите инструмент SCA, который легко интегрируется с вашей текущей средой сборки, чтобы избежать проблем. Кроме того, он также должен подключаться к другим инструментам и службам, таким как контейнеры, системы безопасности, инструменты CI/CD, IDE, SCM и т. д., чтобы расширить функциональность вашего приложения.

Некоторые хорошие инструменты SCA

Вот некоторые из хороших инструментов SCA, которые вы можете использовать для своих приложений:

Veracode: Veracode упрощает выполнение SCA. Вы можете начать работу в своей среде разработки, запустив сканирование из командной строки. Это обеспечит более быструю обратную связь в вашей среде IDE и конвейере.

Этот инструмент сократит время, затрачиваемое на тестирование вашего приложения на наличие компонентов с открытым исходным кодом. Он имеет возможности автоматического исправления для создания автоматических запросов на вытягивание, минимизации сбоев и рекомендации интеллектуальных исправлений для более быстрой скорости исправления и точности.

Revenera: продукты Revenera для анализа состава программного обеспечения, от полных пакетов программного обеспечения до фрагментов кода, сканируют ваш исходный код, двоичные файлы и зависимости на наличие уязвимостей программного обеспечения и проблем с соблюдением условий лицензии.

Кроме того, он интегрируется с распространенными инструментами сборки и предоставляет одну из крупнейших в отрасли баз знаний с открытым исходным кодом, содержащую более 14 миллионов компонентов. Их аудиторские группы также поддерживают базовые аудиты и мероприятия комплексной проверки, такие как слияния и поглощения.

Другими известными инструментами SCA являются Black Duck, Snyk, Checkmarx и другие.

Некоторые передовые практики SCA

Даже если вы используете первоклассный инструмент SCA, вы можете не достичь высокого уровня безопасности и удовлетворенности. Причина кроется в том, «как» вы его используете.

Вот некоторые из лучших практик, которым вы можете следовать, чтобы добиться успеха с помощью инструмента SCA:

- Быстрое внедрение . Внедрите инструмент SCA на ранней стадии жизненного цикла разработки программного обеспечения. Кроме того, познакомьте свою команду с рисками безопасности и их последствиями, чтобы мотивировать их принимать ответственные и взвешенные решения.

- Юридическое руководство . Проконсультируйтесь со своим юридическим отделом, чтобы оценить, какие лицензии с открытым исходным кодом в вашем приложении являются более слабыми или неприемлемыми в соответствии с вашей бизнес-политикой. Будьте быстры в исполнении этих решений.

- Автоматизируйте сканирование : вы должны автоматизировать сканирование с помощью инструмента SCA в конвейере CI/CD. Устраняйте уязвимости в зависимости от их серьезности, начиная с уязвимостей с наивысшим риском. После того, как вы исправите их, вы можете заблокировать сборки со средними уязвимостями.

- Непрерывные обновления . Убедитесь, что используемый вами инструмент SCA регулярно обновляет данные об уязвимостях и возможности обнаружения компонентов. Таким образом, он может обнаружить больше компонентов и их основных проблем, которые вы можете исправить и сделать приложение более безопасным.

- Выбирайте сторонние компоненты с умом : вы должны разумно выбирать сторонние компоненты с открытым исходным кодом, прежде чем добавлять их в свое приложение. Проверяйте их на основе надежности производителя, частоты обновлений, усилий по установке исправлений и истории уязвимостей.

- Не используйте устаревшие компоненты : вы должны заменить компоненты, которые их производитель больше не поддерживает. Если вы запускаете компоненты, которые никогда не обновляются, это создает угрозу безопасности.

Вывод

Анализ состава программного обеспечения (SCA) помогает повысить безопасность вашего приложения и соответствие требованиям, обнаруживая компоненты с открытым исходным кодом, которые могут быть уязвимы, и позволяя вам вовремя исправить их.

Это защищает ваше приложение и данные от кибератак. Это также помогает сократить расходы, повысить гибкость бизнеса и позволяет разработчикам научиться обеспечивать безопасность приложений на этапах планирования и проектирования.

Добиться всего этого можно, внедрив лучший инструмент SCA, основанный на потребностях вашего бизнеса. Вы также можете следовать некоторым передовым методам, чтобы добиться большего успеха в своих усилиях по SCA.