ソフトウェア構成分析 (SCA): 2022 年に知っておくべきことすべて

公開: 2022-05-26ソフトウェア構成分析 (SCA) は、最新の IT チームがすべてのオープンソース コンポーネントを見つけて管理するために使用できる手法です。

企業は、アプリケーションが安全で規制に準拠しているかどうかを判断するために、使用しているアプリケーションとその構成についてすべてを知る必要があります。

侵害された、または脆弱なオープンソース コンポーネントを含むアプリケーションを使用すると、常に攻撃者に悪用されるリスクがあります。

これが発生すると、アプリケーションに保存されているビジネスと顧客の機密データがすべて失われる可能性があります。 これは、顧客の信頼の喪失、ビジネス情報の漏えい、財務上のリスク、およびコンプライアンス関連の罰則につながる可能性があります。

したがって、使用しているものと、アプリケーションのすべてのオープンソース ライセンスの義務と制限を把握する必要があります。

ただし、これらすべてを手動で行うのは非常に困難な作業です。 ほとんどの場合、この方法を使用すると、コードとその脆弱性が見落とされる可能性があります。

SCA ツールは、オープンソース コンポーネントを自動的に分析することで、プロセスを簡素化し、容易にします。

この記事では、SCA のすべてと、SCA がアプリケーション セキュリティで重要な理由について説明します。

乞うご期待!

ソフトウェア構成分析 (SCA) とは?

ソフトウェア構成分析 (SCA) は、アプリケーションのコードベースで使用されているオープン ソース コンポーネントを検出するプロセスです。 この自動化されたプロセスは、アプリケーションのセキュリティ、コードの品質、およびコンプライアンスを評価するアプリケーション セキュリティ テストの一部です。

このプロセスを実行できる多くの SCA ツールが市場に出回っています。 これらのツールは、オープンソース コンポーネント、それらの間接的および直接的な依存関係、サポートするライブラリ、非推奨の依存関係、潜在的なエクスプロイト、および脆弱性を検出して管理するのに役立ちます。

SCA ツールを使用してアプリケーションをスキャンすると、アプリケーションの資産の完全なインベントリを明らかにする包括的な部品表が生成されます。 これにより、アプリケーションの作成に何が行われたか、および使用しても安全かどうかについて、アプリケーションをより理解することができます。

それにもかかわらず、SCA の概念はまったく新しいものではありません。 アクセシビリティと費用対効果が主な理由で、長年にわたってオープンソース ツールの人気が高まっているため、SCA はアプリ セキュリティ プログラムに必要なプロセスになっています。

SCA ソリューションは、より優れた開発ツールを開発者に提供し、開発者がアプリケーション開発ライフサイクルでセキュリティを採用するように導きます。

SCA の仕組み

SCA ソリューションを使用して SCA を実行するには、それをアプリのビルド ファイルに向ける必要があります。 これらのファイルは、ステージング サーバー、開発者のデスクトップ、または CI/CD パイプラインのビルド ディレクトリにあります。

SCA ツールは、アプリケーションのコードベースをスキャンして、サードパーティ製品に由来する可能性のあるファイルを認識します。 ツールは、既知のアプリケーション内のファイルから事前に計算された一意のハッシュのリストなど、さまざまな識別戦術を使用できます。

そのため、SCA ツールを実行すると、アプリ内のファイル ハッシュが計算され、そのすべてがリストと照合されます。 ハッシュが一致する場合、SCA ツールは、使用している製品とそのバージョンを検出し、ソース コードを解析して、コードで使用されている独自のコード スニペットを検出します。

また、SCA ツールは脆弱性リストを維持および更新するため、リリースから何年も経過したアプリケーションの問題を見つけるために使用できます。 オープンソース コード、パッケージ マネージャー、バイナリ ファイル、マニフェスト ファイル、コンテナー イメージなどを検査できます。

オープンソース コンポーネントを特定した後、ツールはそれらを部品表 (BOM) にコンパイルし、それを商用または政府主導のさまざまなデータベース (National Vulnerability Database (NVD) など) と比較します。ソフトウェアの既知の脆弱性。

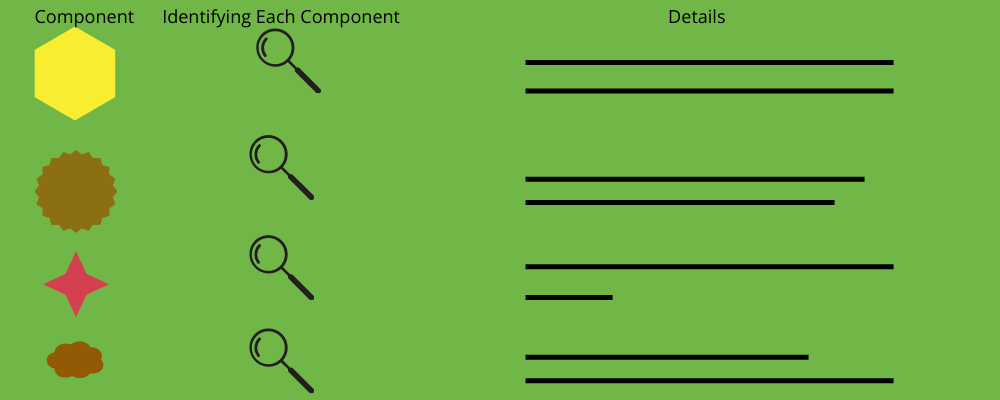

さらに、SCA ツールは、次のようなさまざまな出力をもたらすことができます。

- ライセンス リスト:アプリで使用されているサードパーティ コンポーネントに関連するアプリケーション ライセンスの一覧です。 これらは制限が厳しく、ビジネス リスクをもたらす可能性がありますが、これを回避して安全を確保することができます。

- 部品表 (BOM):セキュリティとコンプライアンスのニーズを満たすためにサード パーティが作成したソフトウェア パッケージの一覧です。

- 既知の脆弱性:サード パーティ製アプリケーション コンポーネントの重大なセキュリティ上の欠陥であり、どのファイルの脆弱性の重大度と種類を検出します。

このようにして、SCA ツールはライセンスを検出し、バージョン管理や貢献履歴などを使用してコードの品質を分析できます。この情報は、開発者が潜在的なセキュリティとコンプライアンスの脆弱性を特定し、問題を迅速に修正するのに役立ちます。

SCA の主な機能

SCA の主な機能は次のとおりです。

正確なBOM

SCA ツールは、アプリケーションの部品表 (BOM) を正確に作成します。 アプリのコンポーネント、使用するバージョン、ライセンスの種類について説明します。 BOM の目的は、開発者とセキュリティ チームがアプリ コンポーネントをよりよく理解し、ライセンスとセキュリティの問題を評価できるようにすることです。

したがって、ツールが脆弱性を出力した場合、それらを迅速に修正し、アプリケーションとデータを攻撃者から保護できます。

コンポーネントの検索と追跡

コンポーネントを手動で追跡することは大きな課題であり、企業はサードパーティ ベンダー、パートナー、オープンソース プロジェクトなどを含むさまざまなサプライ チェーンを扱っているため、不可能な場合もあります。

SCA ツールは、アプリのソース コード、ビルド依存関係、コンテナー、サブコンポーネント、バイナリー、および OS コンポーネントからすべてのオープンソース コンポーネントを見つけます。

ポリシーの施行

ライセンス コンプライアンスとセキュリティ評価は、開発者から上級管理者まで、すべてを考慮して、組織内のあらゆる場所で役立ちます。 SCA は、セキュリティ ポリシーを作成し、チーム メンバーに OS の知識とトレーニングを提供し、セキュリティ イベントとライセンス コンプライアンスに迅速に対応する必要があることを示しています。 さらに、SCA ツールを使用して、承認プロセスを自動化し、使用法を構成し、是正基準を発行することができます。

継続的な監視

ワークロードを効果的に管理できれば、チーム全体の生産性が向上します。 SCA ツールを使用すると、アプリケーションを継続的に監視してセキュリティの問題と脆弱性を検出できるため、両方を実現できます。 これらのツールを使用すると、実用的なアラートを設定できるため、出荷された製品と現在の脆弱性で新たに検出された脆弱性に関する情報をすぐに入手できます。

総合データベース

すべての SCA ソリューションには、複数のソースから集約されたデータで強化する必要があるデータベースがあります。 このデータベースが包括的であるほど、オープンソース コンポーネントとそれに関連するリスクを検出する SCA ツールの精度が向上します。

しかし、詳細なデータベースを継続的に更新しなければ、コンポーネントとその正しいバージョンを正確に検出することは困難になります。 その結果、ライセンスを更新し、パッチと更新を適用し、セキュリティの問題を期限内に修正することが困難になっています。

在庫

SCA のプロセスは、スキャンを実行して、推移的および直接的な依存関係を含むすべてのオープンソース アプリケーション コンポーネントを含むインベントリを作成することから始まります。

アプリケーションのコンポーネントの詳細なインベントリにより、アプリケーションを簡単に管理し、バージョン管理であろうとパッチの作成であろうと、すべてのプロセスを混乱なく実行できます。 また、使用している各コンポーネントのコンプライアンスを確保することも必要です。これは、最初に使用したコンポーネントを知らなければ不可能です。

広範なレポート

優れた SCA ツールには、インベントリやライセンスの帰属から、バグや脆弱性の追跡、デュー デリジェンスまで、複数のユース ケースに関する幅広いレポートが付属しています。

これにより、各段階で簡単に洞察を得て、十分な情報に基づいた意思決定を行うことができます。 これらは、アプリケーション コンポーネント、バージョン管理、コンプライアンス要件、およびセキュリティの管理に役立ちます。 さらに、DevSecOps と DevOps にも役立ちます。

ライセンスコンプライアンス

SCA ツールを使用してアプリケーション内のすべてのオープンソース コンポーネントを特定すると、すべてのコンポーネントに関する完全な情報が提供されます。 これには、各コンポーネントのオープンソース ライセンス、ビジネス ポリシーとのライセンスの互換性、および帰属要件に関するデータが含まれる場合があります。

これは、ライセンスのコンプライアンスを維持し、ポリシーに準拠していない、またはコンプライアンスのリスクをもたらすコンポーネントを使用しないようにするために必要です。

多言語サポート

SCA ソリューションは多くの言語をサポートでき、幅広いアプリケーションやプロジェクトと互換性があります。

統合

SCA ツールは、アプリケーション開発ライフサイクルのさまざまな段階でさまざまなビルド環境と簡単に統合できます。 リポジトリ、CI サーバー、パッケージ マネージャー、IDE、およびビルド ツールとシームレスに統合できます。

その結果、開発者はプロジェクトに最適なビルド環境を選択できるようになり、プロセスが容易になります。

SCA の利点

中小企業から大企業まで、さまざまなユースケースに対応するアプリケーションを開発しています。 しかし、特に個人の開発者や中小企業など、誰もがそれらの開発に多額の投資を行うことはできません。

したがって、要件に応じて自由に使用および変更できるオープンソース コンポーネントを使用できます。 開発者やチームは、ますます多くのオープンソース コンポーネントを使用してアプリケーションを作成しています。 しかし、それらのすべてが安全なわけではありません。

これは、SCA ツールが、アプリケーション内のすべてのオープンソース コンポーネントを検出し、それらがどの程度安全で準拠しているかを検出することによって、彼らを支援する場所です。 これにより、ライセンスの問題や脆弱性をより迅速に発見し、修復コストを削減し、自動スキャンを実行してセキュリティの問題をより少ない労力で検出および修正できます。

メリットの詳細は次のとおりです。

ビジネスリスクの排除

ほとんどの企業は、アプリケーションで使用されるすべてのコンポーネントについてすべてを知っているわけではありません。 コンポーネントがサードパーティ ベンダーまたはその他の理由で提供されている可能性があります。 しかし、アプリケーションに何が入っているかを把握していない場合、毎日発生するサイバー攻撃の数に関連する固有のリスクが常に存在します。

ソフトウェア構成分析 (SCA) を実行することで、使用されているすべてのオープンソース コンポーネントを理解できます。 したがって、問題が発生した場合は、適切な自動化とプロセスを採用して迅速に修正し、セキュリティとライセンス コンプライアンスのリスクから保護することができます。

革新

オープンソース コンポーネントを使用すると、柔軟性と自由度が向上し、費用と時間を節約できます。 したがって、イノベーションに時間を費やして市場の需要を維持することができます。 SCA は、効果的なライセンス管理を確保しながら、製品の革新をより安全かつ準拠できるようにします。

脆弱性の優先順位付け

最新の SCA ソリューションは、問題の発見と修復の間のギャップを埋めています。 優れた SCA ツールは、オープンソースの脆弱性に優先順位を付ける機能を提供します。 これは、セキュリティの脆弱性をプロアクティブかつ自動的に特定することで可能になります。 このデータを入手したら、重大度レポートに基づいて、最初に対処する問題に優先順位を付けることができます。

これにより、開発者やその他のセキュリティ専門家は、アラートのページに目を通し、どの脆弱性がより深刻で、アプリケーションで悪用される可能性があるかを答えようとして時間を浪費する必要がなくなります。

迅速な脆弱性修復

優先順位付けとは別に、SCA ツールは、企業や個人がアプリケーションの根底にある脆弱性を迅速に修復するのに役立ちます。 脆弱性の場所を自動的に検出し、修正方法を提案できます。 また、修正の実装がビルドに与える影響についての情報も提供します。

SCA ツールは、脆弱性の重大度、脆弱性の検出、重大度スコア、新しいバージョンのリリース、およびこれらの要因に基づいて作成された脆弱性ポリシーに基づいて、自動修復プロセスを開始できます。 このツールは、オープンソース アプリ コンポーネントにパッチを適用し続けるのにも役立ちます。これは、リスクを軽減するための優れた戦略です。

市場投入までの時間の短縮

現在、ほとんどのアプリケーションは、コスト効率が高く、すぐに利用できるオープン ソース コンポーネントを使用しています。 これにより、コードをより迅速に開発し、アプリケーションを市場に展開して、顧客の要求を満たすことができます。

安全なオープンソース コンポーネントを使用していることを確認するには、SCA ツールを使用すると便利です。 これにより、アプリケーションが法的義務を満たし、すべての脆弱性が修正されたことを確認できます。

誰が SCA ツールを使用し、その理由は?

さまざまなセクターの企業が、なんらかの形式のソフトウェアを使用して、労働力を加速し、円滑にコミュニケーションを取り、生産性を向上させています。

そのため、開発者や企業が提供しようとしているあらゆる場所でのアプリケーションに対する需要が高まっています。 この膨大な需要を満たすために、彼らは作業を迅速化し、サービスと製品のより迅速な展開を可能にするソリューションを必要としています。 同時に、最近蔓延しているサイバー攻撃から展開が安全であることを確認する必要があります。

したがって、SCA ツールはビジネスを支援し、個々の開発者はアプリケーションで使用されているオープンソース コンポーネントを見つけてセキュリティを確保します。

SCA ツールは、IT、マーケティング、e コマースからヘルスケア、金融、EduTech など、複数の業界やドメインに対応する開発チームによって利用されています。 さらに、複雑でクラウドネイティブなアプリが求められているため、堅牢な SCA ツールの必要性が高まっています。 また、DevOps チームがセキュリティに重点を置いて開発プロセスを加速するのにも役立ちます。

SCAツールを選択する際に何を探すべきですか?

市場には多くのオプションが用意されているため、最適な SCA ツールを選択するのは難しい場合があります。

したがって、特定の要件を考慮する必要があります。 SCA ツールを選択する際に考慮しなければならない重要な要素をいくつか見てみましょう。

開発者にとって使いやすいですか?

開発者は、最終目標、設計要件、およびユーザーのニーズに基づいてコードを作成するのに忙しいでしょう。 必要に応じて迅速に反復し、より高品質のコードを生成する必要があります。 SCA ツールが開発者にとって使いにくいものであると、開発者はツールを採用することが難しくなり、理解して使用するのに時間がかかり、生産性が低下します。

ただし、開発者にとって使いやすい、つまり構成と使用が簡単な SCA ツールを提供すれば、生産性が向上し、時間と労力を節約できます。

その成分検出はどうですか?

優れた SCA ツールには、アプリケーションで使用されるオープンソース コンポーネントを識別するための包括的なデータベースが必要です。 検出できるものが多いほど、脆弱性を発見して修正する可能性が高くなります。

したがって、SCA ツールを選択する前に、他のツールと比較して、コンポーネントを検出することがどれほど包括的であるかを確認してください。

脆弱性の特定と修復はどうですか?

選択する SCA ツールは、特定されたすべてのオープンソース コンポーネントの包括的な脆弱性検出も提供する必要があります。 多ければ多いほどよい。 これにより、すぐに対処してアプリケーションをエクスプロイトから保護できるコンポーネントのより多くの問題が明らかになります。

また、ツールがこれらのセキュリティの脆弱性を修正する方法に関する推奨事項を提供できる場合も役立ちます.

レポート品質とは何ですか?

レポーティングは SCA ツールの必須機能であるため、最終候補に挙げたさまざまな SCA ツールのレポーティング機能を比較する必要があります。 レポート機能は、ツールによって異なる場合があります。

そのためには、レポートの質、詳細度、わかりやすさを確認してください。 これを行うには、ほとんどの SCA ソリューションで提供される無料試用オプションを試してください。

偽陽性の数は?

一般に、SCA ツールは、DAST ツールより多くの誤検知を出力しません。 ただし、可能性はまだあります。 このため、概念実証を実行すると、ツールの信号対雑音比を評価するのに役立ちます。 したがって、SCA ツールがもたらす誤検知の平均数に基づいて SCA ツールを比較する必要があります。

インテグレーションはどうですか?

現在のビルド環境とシームレスに統合できる SCA ツールを選択して、煩わしさを解消してください。 さらに、アプリの機能を拡張するために、コンテナー、セキュリティ システム、CI/CD ツール、IDE、SCM などの他のツールやサービスにも接続する必要があります。

いくつかの優れた SCA ツール

アプリケーションで検討できる優れた SCA ツールの一部を以下に示します。

Veracode: Veracode を使用すると、SCA を簡単に実行できます。 コマンドラインからスキャンを起動することで、開発環境を開始できます。 IDE とパイプラインでより高速なフィードバックを提供します。

このツールは、アプリケーションのオープンソース コンポーネントのテストにかかる時間を短縮します。 自動プル リクエストを作成し、中断を最小限に抑え、インテリジェントな修正を推奨する自動修正機能を備えているため、修正速度と精度が向上します。

Revenera: 完全なソフトウェア パッケージからコード スニペットまで、Revenera のソフトウェア構成分析製品は、ソース コード、バイナリ、依存関係をスキャンして、ソフトウェアの脆弱性とライセンス コンプライアンスの問題を探します。

さらに、一般的なビルド ツールと統合し、1,400 万を超えるコンポーネントを備えた業界最大のオープン ソース ナレッジ ベースの 1 つを提供します。 彼らの監査チームは、ベースライン監査と、合併や買収などのデュー デリジェンス イベントもサポートしています。

その他の注目すべき SCA ツールには、Black Duck、Snyk、Checkmarx などがあります。

SCA のベスト プラクティス

トップクラスの SCA ツールを使用しても、高いレベルのセキュリティと満足度を達成できない可能性があります。 その理由は「使い方」にあります。

SCA ツールで成功するために従うことができるベスト プラクティスの一部を次に示します。

- 迅速な実装: ソフトウェア開発ライフサイクルの初期段階で SCA ツールを組み込みます。 また、チームがセキュリティ リスクとその影響に精通して、責任を持って計算された意思決定を行うように動機付けます。

- 法的ガイダンス: 法務チームに相談して、アプリ内のどのオープンソース ライセンスが弱いか、またはビジネス ポリシーに従って受け入れられないかを評価します。 これらの決定は迅速に実施してください。

- 自動スキャン: CI/CD パイプラインで SCA ツールを使用してスキャンを自動化する必要があります。 最もリスクの高い脆弱性から始めて、重大度に基づいて脆弱性に対処します。 それらを修正したら、中程度の脆弱性を持つビルドをブロックすることをお勧めします。

- 継続的な更新: 使用する SCA ツールが脆弱性データとコンポーネント検出機能を定期的に更新していることを確認します。 このようにして、より多くのコンポーネントとその根本的な問題を検出し、修正してアプリをより安全にすることができます。

- サードパーティのコンポーネントを賢く選択する: アプリに追加する前に、サードパーティからオープンソース コンポーネントを賢く選択する必要があります。 メーカーの信頼性、更新頻度、パッチ適用の取り組み、脆弱性の履歴に基づいて選別します。

- 非推奨のコンポーネントを使用しない: メーカーがサポートしなくなったコンポーネントを置き換える必要があります。 更新されないコンポーネントを実行すると、セキュリティ上のリスクが生じます。

結論

ソフトウェア構成分析 (SCA) は、脆弱な可能性のあるオープンソース コンポーネントを検出し、それらを期限内に修正できるようにすることで、アプリケーションのセキュリティとコンプライアンスを向上させるのに役立ちます。

これにより、アプリケーションとデータがサイバー攻撃から保護されます。 また、コストを削減し、ビジネスの俊敏性を高め、開発者が計画および設計段階でアプリのセキュリティを組み込む方法を学習できるようにします。

ビジネス ニーズに基づいて最適な SCA ツールを実装することで、これらすべてを実現できます。 また、SCA の取り組みをさらに成功させるために、いくつかのベスト プラクティスに従うこともできます。