8 Alat Manajemen Akses Identitas (IAM) Terbaik

Diterbitkan: 2022-12-30Apakah Anda memprioritaskan keamanan aset TI di atas hal lain di organisasi Anda? Kemudian, Anda memerlukan alat manajemen akses identitas terbaik yang diuraikan di sini.

Dalam lanskap digital saat ini, keamanan adalah perhatian utama untuk bisnis apa pun. Peretas sedang mengembangkan teknik dan alat baru untuk mencuri data dari bisnis dan menjualnya di web gelap.

Peretas yang kejam hanya akan membuat Anda membayar tebusan jutaan dolar dengan membajak seluruh infrastruktur TI Anda, termasuk basis data penting yang dapat merugikan ribuan pengguna.

Dengan demikian, bisnis menggunakan alat IAM yang tangguh selain kebijakan keamanan data dan kata sandi yang ketat sebagai sumber redundansi untuk keamanan data bisnis.

Apa itu Manajemen Akses Identitas (IAM)?

Manajemen akses identitas (IAM) adalah sekumpulan aplikasi, kebijakan, dan alat yang mengawasi, memelihara, dan menentukan karyawan atau pemangku kepentingan mana yang memiliki akses ke aset digital tertentu.

Untuk bisnis, aset digital sebagian besar adalah server aplikasi, database pelanggan, alat ERP, aplikasi penagihan, aplikasi pembayaran, data penggajian karyawan, dan banyak lagi.

Di DevSecOps, akses ke aset digital berarti memeriksa repositori kode, mengakses jalur pipa CI/CD, basis pengetahuan eksternal dan internal, platform sebagai layanan, intranet, log perangkat lunak, dan saluran komunikasi bisnis.

Singkatnya, Anda atau admin keamanan siber harus mengontrol akses ke setiap sumber daya digital yang menjadi sandaran bisnis Anda untuk operasi yang sempurna.

Perlunya Manajemen Akses Identitas (IAM)

Pertama-tama, Anda memerlukan IAM untuk memberikan akses ke aplikasi dan sumber daya bisnis kepada karyawan lama dan baru. Dengan beberapa klik, Anda dapat mencabut akses seseorang dari ERP atau memberikan akses jika diperlukan.

IAM memungkinkan Anda menjadi lebih proaktif dalam keamanan bisnis daripada reaktif. Bukan ide yang baik untuk secara ketat menerapkan kebijakan keamanan dalam suatu organisasi setelah terkena dampak dari pelanggaran data dan hilangnya pendapatan.

Sebagai gantinya, Anda harus menegakkan keamanan data dan kebijakan kontrol akses sejak hari pertama untuk menghindari kerugian reputasi dan moneter.

Alasan penting lainnya untuk mendapatkan solusi IAM adalah:

- Jadikan keamanan bisnis Anda terukur dengan menggunakan aplikasi cloud yang dapat melacak 10 hingga ribuan karyawan yang mengakses server, basis kode, paket kontainer, data pelanggan, metode pembayaran, dll., secara terus menerus.

- Hentikan pelanggaran data pada titik di mana itu dimulai dan dengan demikian membatasi situasi sebelum media, publik, dan investor terlibat.

- Bebaskan limbah untuk lisensi dan alokasi sumber daya dengan selalu memindai aset bisnis tersebut. Kemudian alokasikan sumber daya yang diperlukan secara dinamis untuk menghemat uang dan menjaga agar data bisnis tidak jatuh ke tangan yang salah.

Bagaimana Cara Kerja Manajemen Akses Identitas?

Untuk melindungi data bisnis, solusi IAM berfungsi dengan menyediakan fungsionalitas dan alat keamanan berikut:

#1. Akses Sistem Masuk Tunggal

Solusi IAM memberikan akses tanpa batas ke semua aplikasi dan akun bisnis melalui email perusahaan. Karyawan tidak perlu mengingat banyak akun pengguna dan kata sandi.

#2. Log, Audit, Dan Laporan

Rekam setiap tindakan pada infrastruktur TI Anda dan laporkan kepada Anda dengan data dari setiap insiden keamanan baru-baru ini, peristiwa pengaturan ulang kata sandi, permintaan masuk dari jaringan luar, dan banyak lagi.

#3. Otorisasi Pengguna

Ini mencegah pengguna membuat perubahan yang tidak diizinkan di sistem, aplikasi, dan situs web Anda dengan mengotorisasi tindakan mereka secara teratur dengan memindai basis data akun pengguna untuk setiap perubahan terbaru.

#4. Otentikasi Pengguna

IAM memberlakukan autentikasi keamanan setiap kali karyawan masuk ke sistem bisnis Anda. Itu dapat menawarkan kata sandi, teks ponsel, akses berbasis kunci keamanan fisik, CAPTCHA, dan banyak lagi. Itu juga mendorong pengguna untuk mengubah kata sandi dan kredensial lainnya secara berkala.

#5. Penyediaan dan Pencabutan Izin Pengguna

Setelah Anda membuat akun pengguna di alat IAM, alat ini menyediakan akses ke sistem bisnis tertentu bergantung pada peran atau peruntukannya. Alat IAM dapat merutekan permintaan penyediaan ini melalui beberapa manajer untuk memastikan persetujuan multi-titik.

Selain itu, menghapus satu pengguna dari IAM akan langsung menghapus akses aplikasi dan basis data sebelumnya. Itu terjadi dalam waktu nyata, dan alat tersebut mengunci karyawan bahkan jika mereka sedang aktif mengerjakan suatu aplikasi.

#6. Kelola Pengguna Sistem

Alat IAM terintegrasi dengan semua database bisnis, aplikasi, server, desktop virtual, dan penyimpanan cloud. Anda hanya perlu membuat satu profil pengguna di alat IAM, dan orang tersebut akan mendapatkan akses aplikasi dan data yang Anda berikan.

Bagaimana Alat Manajemen Akses Identitas Membantu Anda?

Alat IAM yang efisien membantu bisnis Anda dengan cara berikut:

- Berikan satu sumber kebenaran untuk segala hal tentang data digital dan keamanan aset

- Biarkan karyawan baru mulai bekerja pada hari pertama dengan memberikan izin keamanan dalam beberapa klik

- Lindungi data bisnis dengan langsung mencabut akses karyawan yang keluar dari perusahaan

- Memperingatkan Anda tentang insiden keamanan sehingga Anda dapat mengambil tindakan sebelum mengalami kerusakan berat

- Mencegah gangguan yang disebabkan oleh pelapor dan ancaman orang dalam

- Blokir tindakan anomali oleh karyawan atau vendor eksternal dengan mendeteksi perilaku mencurigakan menggunakan kecerdasan buatan (AI) dan pembelajaran mesin (ML).

Selanjutnya, kita akan membahas fitur yang harus dicari di alat IAM.

Fitur Alat IAM

Saat membeli alat IAM, pastikan itu dilengkapi dengan fitur yang harus dimiliki berikut ini:

- Biaya kepemilikan tidak boleh berada di sisi yang lebih tinggi.

- Alat tersebut harus menawarkan penagihan berbasis akun pengguna. Anda membayar lebih sedikit saat membuat beberapa akun. Anda membayar lebih banyak saat membuat lebih banyak akun. Dan harus ada diskon besar-besaran untuk manajemen akun massal.

- Solusi IAM harus menawarkan enam fitur standar. Ini adalah sistem masuk tunggal, pelaporan, otentikasi, otorisasi, penyediaan izin, dan dasbor manajemen.

- Alat tersebut harus mengikuti kebijakan otorisasi tanpa kepercayaan.

- Itu harus mengacak sistem otentikasi untuk memberi tahu pengguna tentang tanggung jawab keamanan data mereka.

Sekarang setelah Anda menemukan dasar-dasar konsep manajemen akses identitas, temukan di bawah ini beberapa alat ideal untuk bisnis digital apa pun:

Manajemen Identitas dan Akses AWS

Jika Anda menghosting aplikasi cloud, database, dan proyek analitik di Amazon Web Services, maka AWS IAM adalah solusi ideal untuk melindungi data bisnis. Ini menawarkan banyak fitur, tetapi yang berikut ini sangat penting:

- Penganalisis akses IAM

- pusat identitas IAM

- Kelola akun IAM atau peran pengguna

- Kelola izin IAM seperti penyediaan dan pencabutan

- Autentikasi multifaktor untuk keamanan dan akuntabilitas data yang ketat

Anda harus menggunakan AWS IAM jika Anda merasa membutuhkan hal berikut dalam bisnis Anda:

- Tetapkan izin terperinci dan gunakan atribut seperti peran, tim, lokasi, dll., untuk penyediaan akun

- Kontrol akun satu per satu atau secara massal

- Terapkan praktik keamanan data di seluruh organisasi dengan beberapa klik

- Pertahankan kebijakan hak istimewa paling rendah untuk aplikasi dan data bisnis

AWS menawarkan sumber daya ekstensif tentang penerapan dan pengoperasian AWS IAM. Dengan demikian, Anda dapat belajar dengan cepat dan memulai dalam waktu singkat.

Okta IAM

Jika Anda mencari solusi satu atap untuk manajemen identitas dan penyediaan layanan berbasis identitas, cobalah Okta. Ini memiliki 7.000+ integrasi aplikasi bisnis. Tim manajemen integrasi Okta juga secara aktif bekerja dengan proyek pengembangan aplikasi yang akan merilis aplikasi di masa mendatang.

Fitur IAM utamanya mencakup banyak fungsi, termasuk yang berikut:

- Masuk Universal

- Masuk Tunggal

- Tanpa kata sandi

- MFA adaptif

- Manajemen Siklus Hidup

- Alur kerja

- Tata Kelola Identitas

Okta memiliki dua layanan berbeda dalam lanskap manajemen akses identitas. Solusi pertama adalah layanan yang menghadap pelanggan. Jika Anda menawarkan layanan SaaS kepada pengguna akhir, menghosting platform video OTT, situs web berbasis langganan, atau konten web di balik paywall, Anda dapat menggunakan Identitas Pelanggan dari Okta.

Selanjutnya, Anda dapat menggunakan Workforce Identity Cloud untuk memungkinkan karyawan, vendor, klien, kolaborator, dan pekerja lepas mengakses aset bisnis Anda di dalam atau di luar cloud.

ManageEngine

ManageEngine AD360 dari Zoho adalah alat IAM terintegrasi yang memungkinkan admin keamanan TI mengubah, menyediakan, dan mencabut identitas pengguna. Ini memungkinkan Anda mengontrol akses pengguna ke sumber daya jaringan di server publik, pribadi, hibrid, atau lokal.

Anda dapat melakukan semua hal di atas di seluruh Exchange Server, Direktori Aktif lokal, dan aplikasi cloud dari perangkat lunak pusat atau dasbor web.

Singkatnya, ManageEngine AD360 memberi karyawan Anda akses cepat ke aplikasi, ERP, data pelanggan, wiki bisnis, dll., dalam beberapa menit. Kemudian, Anda dapat mencabut akses saat mereka keluar dari bisnis atau Anda menganggap bahwa akses tersebut tidak lagi diperlukan untuk karyawan tersebut.

Sailpoint IAM

Solusi IAM SailPoint didasarkan pada sistem inti IAM yang dikendalikan oleh integrasi, otomatisasi, dan kecerdasan. Di sekitar sistem manajemen akses identitas intinya, ada subfitur.

Submodul ini memastikan bahwa solusi IAM bisnis Anda berfungsi 24*7 tanpa gagal. Beberapa subfitur penting adalah seperti yang disebutkan di bawah ini:

- Manajemen alat SaaS

- Penyediaan dan pencabutan akun pengguna secara otomatis

- Rekomendasi akses berbasis AI

- alur kerja IAM

- Analisis data dan wawasan akses

- Sertifikat digital untuk mengakses aplikasi, membaca file, dan sebagainya

- Manajemen kata sandi, pengaturan ulang, dan daftar hitam

- Kelola akses file dan dokumen

- Melayani permintaan akses

SailPoint menawarkan solusi IAM untuk berbagai vertikal industri seperti perawatan kesehatan, manufaktur, perbankan, pemerintahan, pendidikan, dan lainnya.

Alat IAM menawarkan layanan yang nyaman seperti penerapan tanpa kepercayaan, menjadikan infrastruktur TI Anda efisien, mematuhi peraturan, dan mengamankan sumber daya di mana saja, kapan saja.

Solusi IAM Fortinet

Solusi IAM Fortinet menyediakan fungsionalitas keamanan yang diperlukan untuk mengonfirmasi identitas karyawan, pelanggan, vendor, dan perangkat saat mereka memasuki jaringan intranet atau internet Anda.

Fitur dan keunggulan vitalnya adalah seperti yang disebutkan di bawah ini:

- Itu memastikan pengguna yang diautentikasi, diotorisasi, dan divalidasi dengan benar dapat mengakses sumber daya bisnis Anda di dalam atau di luar cloud

- Otentikasi multi-faktornya memastikan bahwa pengguna asli mengakses sumber daya yang diizinkan. Jika terjadi pelanggaran data, Anda tahu siapa yang harus dihubungi.

- Fortinet SSO memastikan akses tanpa batas ke infrastruktur TI tanpa mengingat kata sandi apa pun. Ini menggunakan dukungan SAML, OIDC, 0Auth, dan API.

- Fortinet IAM mendukung kebijakan bring-your-own-device (BYOD), akun tamu, akses ad-hoc, dan banyak lagi.

IAM JumpCloud

JumpCloud membantu Anda mengurangi biaya kepemilikan solusi IAM hingga beberapa digit melalui perangkat terpadu dan solusi IAM. Dengan layanannya, Anda meminimalkan biaya overhead dan kerumitan sistem IAM dan juga memastikan bahwa Anda menangani lebih sedikit vendor TI.

Setelah menyiapkan solusinya, Anda dapat mengizinkan karyawan, pekerja magang, klien, pemangku kepentingan, vendor, dan pengunjung untuk mengakses infrastruktur TI melalui logika bisnis berikut:

- Berikan akses ke salah satu atau pilih sumber daya

- Berikan akses dari lokasi mana pun atau pilih

- Berikan akses dengan identitas fisik atau digital

- Setujui akses dari cloud

- Berikan akses ke perangkat keras atau perangkat lunak tepercaya

Alat IAM-nya memungkinkan Anda mengelola proses, alur kerja, perangkat, dan orang-orang dari satu aplikasi web yang dihosting di direktori terbuka yang dikelola oleh JumpCloud.

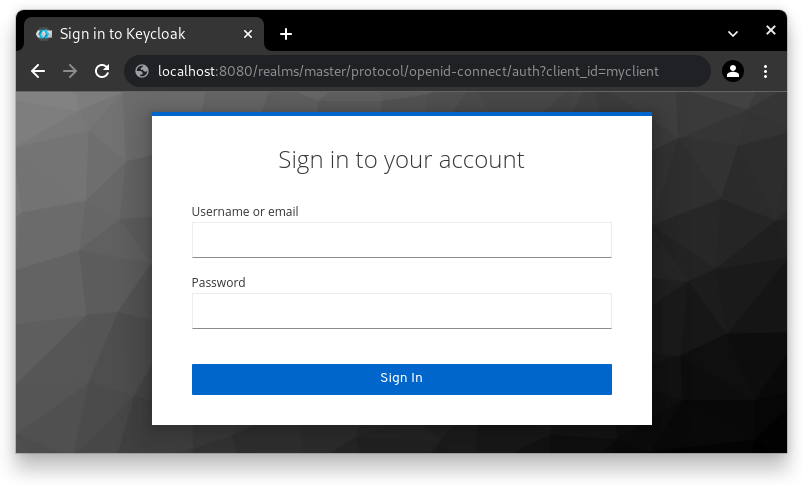

IAM Sumber Terbuka Keycloak

Keycloak adalah produk IAM sumber terbuka yang terus dikembangkan dengan hibah dan sponsor dari Red Hat. Jika bisnis Anda membutuhkan solusi IAM yang dikembangkan secara khusus yang tidak ditawarkan oleh perusahaan lain, Anda dapat mencoba Keycloak.

Fitur-fiturnya yang terkenal adalah sebagai berikut:

- Keycloak SSO untuk masuk dan keluar untuk banyak aplikasi dalam satu organisasi atau platform

- Buat halaman login sosial untuk memungkinkan pengguna menggunakan layanan cloud Anda menggunakan akun Google, GitHub, dan Facebook

- Anda dapat membuat solusi IAM Anda sendiri menggunakan basis kode Keycloak dan basis data relasional Anda

- Anda dapat mengintegrasikan solusi IAM ini dengan server Active Directory dan Lightweight Directory Access Protocol (LDAP)

Servernya tersedia untuk diunduh gratis dengan basis kode Keycloak, gambar wadah, dan operator.

Identitas Ping

Ping Identity menggunakan cloud PingOne miliknya untuk manajemen akses identitas melalui platform cloud dan kemudian merutekan pengguna ke cloud lain atau server lokal. Cloud PingOne cocok untuk beban kerja yang berpusat pada pelanggan dan tenaga kerja internal Anda.

Anda membuat akun untuk pengguna yang disetujui di cloud PingOne dan membuat alur kerja autentikasi. Ping Identity mengatur perjalanan pelanggan atau karyawan ke aplikasi bisnis melalui alur kerja yang telah ditentukan sebelumnya.

Ini mencakup langkah-langkah berikut:

- Mendeteksi data pengguna dan perangkat

- Memverifikasi pengguna

- Membuat profil aktivitas pengguna di aset TI Anda

- Otentikasi menggunakan protokol keamanan sekunder

- Pemangku kepentingan bisnis mengotorisasi pengguna baru

- Pengguna mendapatkan akses tanpa batas ke aplikasi dan database pilihan

Kata Akhir

Mendapatkan alat manajemen akses identitas yang tepat tidaklah mudah. Administrator TI dan manajer keamanan siber menghabiskan waktu berminggu-minggu untuk memutuskan alat mana yang akan membantu mengatur tingkat keamanan yang mereka inginkan.

Anda dapat menghemat uang dan waktu serta tetap waras dengan mencoba beberapa alat IAM terbaik yang disebutkan di atas dalam artikel ini.

Selanjutnya, teknik perlindungan serangan cyber terbaik.