قم بفحص خوادم Windows و Linux الخاصة بك بحثًا عن نقاط الضعف باستخدام Nessus

نشرت: 2022-03-14مع استمرار مخاوف الأمن السيبراني في التوسع ، تعد حماية الخوادم التي تستضيف تطبيقات الأعمال وحلول البرامج أمرًا ضروريًا.

تحتوي هذه الأنظمة على معلومات مهمة ، بما في ذلك بيانات عملك وعملائك الحساسة ، والتي لن ترغب أبدًا في تسريبها. لأنه إذا حدث ذلك ، فقد يؤثر على سمعتك وثقة العملاء وأموالك.

لكن الأمان في عصر الهجمات الإلكترونية المتطورة باستمرار يمثل تحديًا. أصبح المهاجمون أكثر ذكاءً وابتكارًا ، حيث استخدموا أساليب جديدة لإلحاق الضرر بمكاسبهم. وفي معظم الأحيان ، لا يكون الأفراد والشركات على استعداد كافٍ لمواجهة الهجمات بشكل مباشر.

تشير دراسة صادمة أجرتها Cyberint إلى أن أكثر من 77٪ من الشركات ليس لديها خطة استجابة لحوادث الأمن السيبراني.

لذلك ، إذا لم يكن لديك أي خطط أمنية ، فإن عملك في خطر أكبر.

ومن ثم ، فإن أحدث أدوات الأمان والاستراتيجيات الفعالة ضرورية للشركات هذه الأيام. ولكن الأهم من ذلك ، يجب أن تعرف وضعك الأمني الحالي ، ما إذا كانت خوادمك عرضة للهجمات الإلكترونية أم لا.

في مثل هذه الحالة ، يمكن أن تساعدك أدوات تقييم الثغرات الأمنية ، مثل Nessus ، في تقييم حالة أمان الخوادم الخاصة بك. وإذا حدث خطأ ما ، يمكنك اتخاذ الإجراءات في الوقت المناسب ومنع الهجمات الإلكترونية.

ستساعدك هذه المقالة على فهم كل شيء عن فحص الثغرات الأمنية وكيف يمكن أن يساعدك استخدام أداة فحص الثغرات الأمنية.

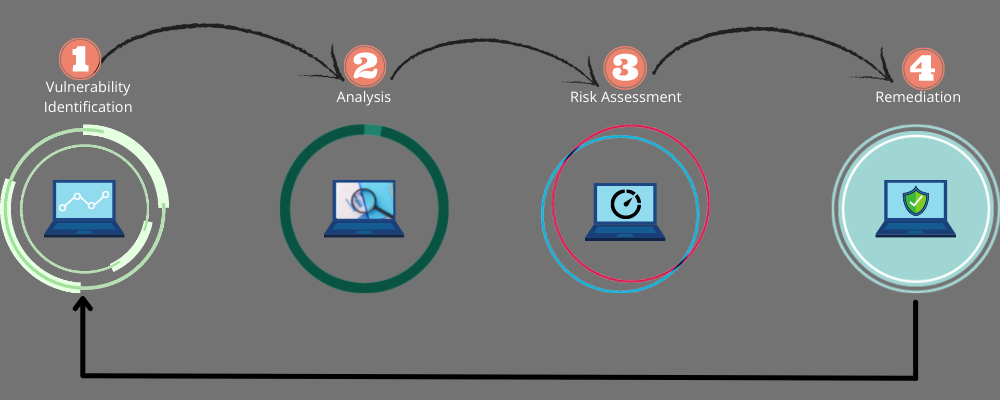

ما هو تقييم الضعف؟

يشير تقييم الضعف إلى عملية تقييم مشكلات الأمان ونقاط الضعف في حلول برامج أنظمة تكنولوجيا المعلومات لديك. تتضمن هذه العملية اكتشاف الثغرات الأمنية وتحليلها بدقة وإصلاحها لمنع المخاطر.

يساعدك إجراء تقييم نقاط الضعف في شبكتك وخوادمك وأنظمتك على تحليل وضعك الأمني وتحديد أولويات التهديدات المحددة بناءً على المخاطر.

باستخدام هذه المعلومات ، يمكنك إنشاء خطة لحل نقاط الضعف ومنع الجرائم الإلكترونية مثل خروقات البيانات والقرصنة وتصعيد الامتيازات بسبب المصادقة غير الآمنة وسرقة كلمة المرور وما إلى ذلك.

ومع ذلك ، فإن إجراء تقييم الضعف العام وتحديد الأولويات وعملية العلاج يمكن أن يستغرق وقتًا وموارد كثيرة. لكن لا يمكنك الانتظار كثيرًا بينما يكون أمنك على المحك.

لهذا ، يمكن أن تساعدك أدوات تقييم الثغرات الأمنية مثل Nessus في أتمتة هذه المهمة بكفاءة ودقة.

ما هي أدوات تقييم الضعف؟

أدوات تقييم الثغرات الأمنية هي برامج يمكنها البحث تلقائيًا عن التهديدات الأمنية الحالية والجديدة الكامنة وراء تطبيقاتك وأنظمتك وخوادمك. يمكن أن تكون من أنواع مختلفة:

- الماسحات الضوئية للشبكة لاكتشاف نقاط الضعف وإشارات التحذير مثل إنشاء حزم البيانات المشبوهة والحزم المخادعة وعناوين تكنولوجيا المعلومات غير المعروفة وما إلى ذلك ، في الشبكات

- الماسحات الضوئية للبروتوكول للعثور على خدمات الشبكة والمنافذ والبروتوكولات المعرضة للخطر

- ماسحات تطبيقات الويب لاختبار ومحاكاة أنماط الهجمات الإلكترونية

من الضروري إجراء فحص منتظم للثغرات الأمنية لتطبيقاتك وشبكتك ولينكس وخوادم Windows وما إلى ذلك. ولكنها ليست عملية لمرة واحدة ؛ يجب عليك البحث باستمرار للبقاء على اطلاع دائم بالمخاطر ومعالجتها في وقت أقرب لحماية أنظمتك وبياناتك.

كيف يمكن أن تساعد Nessus في تقييم الضعف؟

يوفر Nessus by Tenable تقييمًا للثغرات الأمنية بمعيار ذهبي لمساعدتك في اكتشاف مشكلات الأمان وتعطيل مسارات الهجوم. تثق به أكثر من 30 ألف مؤسسة على مستوى العالم مع أكثر من 2 مليون عملية تنزيل.

تتمتع Nessus بواحدة من أوسع تغطية نقاط الضعف وأعمقها إلى جانب أقل معدل للإيجابيات الكاذبة بدقة ستة سيجما. لقد كانوا في الصناعة لأكثر من 20 عامًا ويسعون باستمرار لتحسين النظام الأساسي من خلال العمل على تعليقات المجتمع.

يحصل مستخدمو Geekflare على خصم 10٪ عند شراء منتجات Nessus. استخدم رمز القسيمة SAVE10 .

ملامح Nessus

تم تصميم Nessus بفهم عميق للأمن. تم تصميم ميزاته الرائعة لتبسيط عملية تقييم الثغرات الأمنية وتسهيلها حتى تتمكن من العثور على المشكلات بشكل أسرع وحلها في الوقت المناسب.

فيما يلي بعض ميزات Nessus:

النشر عبر الأنظمة الأساسية

يمكنك نشر Nessus على أي نظام أساسي ، بما في ذلك Linux و Windows و Raspberry Pi وما إلى ذلك. حل تقييم الثغرات الأمنية هذا متعدد الاستخدامات وقابل للنقل في كل مكان ، بغض النظر عن مكان وجودك ومدى توزيع بيئة تكنولوجيا المعلومات.

تنقل بديهي

Nessus لديه تنقل سهل للمساعدة في تبسيط المهام المتعلقة بالأمان. يمكنك عرض وضع الأمان الخاص بك بسهولة في مكان واحد باستخدام لوحة القيادة. سيكون من السهل أيضًا التنقل والتحقق مما إذا كان كل شيء يعمل على النحو الأمثل أو به نقاط ضعف. بهذه الطريقة ، تصبح عملية الكشف والمعالجة أكثر قابلية للإدارة.

مركز الموارد

لديك أيضًا مركز موارد حيث يمكنك قراءة النصائح القابلة للتنفيذ حول الأمان والإرشادات في مرحلة التنفيذ. يساعد هذا في زيادة تجربة المستخدم وزيادة الثقة في حل المشكلات والحصول على نتائج أفضل من العمل تحت الماء مع التخمين.

الإضافات المتوافقة ديناميكيًا

ستحصل على مكونات إضافية تمتثل ديناميكيًا للمساعدة في تحسين كفاءة المسح الضوئي والأداء. نتيجة لذلك ، سيتم الانتهاء من الفحص الأول بشكل أسرع ، وسيكون لديك الوقت لتحليل التهديدات السيبرانية والاستجابة لها.

رؤية أكبر للقضايا

يوفر Nessus تغطية واسعة لأنواع مختلفة من التهديدات وأنماط الهجوم حتى تتمكن من تحديد نقاط الضعف بسرعة. سيساعد هذا في فهم المخاطر وترتيبها حسب الأولوية ومعالجتها بسهولة.

باستخدام Nessus ، يمكنك تحديد مشكلات الأمان مثل نقاط الضعف والتهيئة الخاطئة عبر أصولك وأنظمتك وخوادمك التنظيمية.

النماذج والسياسات المبنية مسبقًا

يوفر لك Nessus أكثر من 450 نموذجًا تم إنشاؤه مسبقًا للمساعدة في تحليل الثغرات الأمنية بسرعة. يمكنك استخدام السياسات وتخصيصها لتسريع عملية التدقيق والبقاء ملتزمًا باللوائح الصناعية والحكومية.

نتائج مباشرة

يمكنك إجراء تقييمات تلقائية للثغرات الأمنية في وضع عدم الاتصال باستخدام تحديثات المكون الإضافي. بعد ذلك ، يمكنك إجراء عمليات الفحص بسهولة للتحقق من أي ثغرة كامنة في الخادم أو الأنظمة. يساعد هذا في زيادة دقة الكشف ويتيح لك تحديد أولويات المشكلات وفقًا لمتجه المخاطر.

استكشاف الأخطاء وإصلاحها والتقارير القابلة للتخصيص

يسمح لك Nessus بتخصيص تقارير تقييم الضعف وفقًا لتفضيلاتك وتلبية احتياجاتك التنظيمية. بالإضافة إلى ذلك ، يمكنك تصدير هذه التقارير بالتنسيق الذي تمت إعادة إحالته.

لن يؤدي ذلك إلى تسهيل مرحلة تحليل الثغرات الأمنية فحسب ، بل سيساعدك أيضًا على استكشاف الأخطاء وإصلاحها دون ارتباك أو تأخير. ستتمكن أيضًا من إدارة الحوادث بشكل أسرع عن طريق إرسال تفاصيل الثغرات الأمنية تلقائيًا إلى SIEM الحالي الخاص بك. سيمكنك هذا من إثراء بيانات الحدث الخاص بك ، وإبلاغ الردود ، وتحديد أولويات الأحداث.

طريقة العرض المجمعة

ستحصل على خيار لتصنيف فئات الثغرات الأمنية المماثلة إلى مجموعات ثم عرضها معًا في سلسلة واحدة. هذا يبسط عمليات البحث والتحليل حتى تتمكن من التخطيط الفعال للمعالجة.

كيف يعمل نيسوس؟

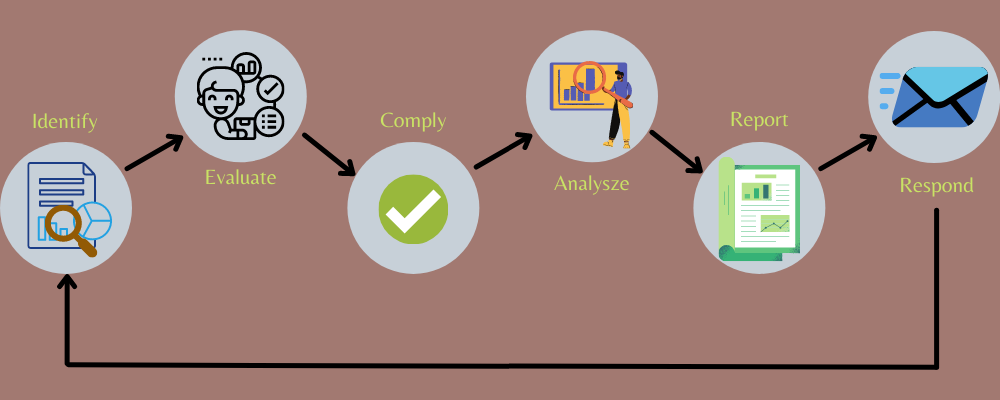

تساعد Nessus في تحديد الثغرات الأمنية وإدارتها حتى تتمكن من سد الثغرات وتحسين الوضع الأمني لمؤسستك. تتضمن عملية تقييم وإدارة نقاط الضعف مع Nessus الخطوات التالية:

الخطوة 1: الهوية

تتمثل الخطوة الأولى لضمان حماية الخوادم والأنظمة الخاصة بك في اكتشاف المشكلات الأساسية. تتطلب منك هذه الخطوة مسح جميع أصولك ، سواء في مكان العمل أو السحابة أو مكان واحد أو أكثر.

على الرغم من أن هذه عملية صعبة ، إلا أن Nessus يجعلها أكثر وضوحًا. إنه يوفر رؤية شاملة لبيئة تكنولوجيا المعلومات بأكملها مع رؤى عميقة. يمكن أن تغطي أكثر من 47 ألف من الأصول التنظيمية الفريدة ، بما في ذلك تكنولوجيا المعلومات ، والتطبيقات التشغيلية ، وأنظمة التشغيل ، وإنترنت الأشياء ، والأجهزة ، والتطبيقات ، والخوادم ، والمزيد. نظرًا لأنه محمول ، يمكنك فحص أنظمتك بغض النظر عن مكان وجودك.

الخطوة الثانية: التقييم

بمجرد تشغيل تقييم ضعف Nessus ، سيكتشف بكفاءة جميع نقاط الضعف والتهيئة الخاطئة والمشكلات الأخرى ونواقل التهديدات المحتملة في شبكتك لتقوم بتقييمها.

تمنحك هذه الخطوة اليد العليا للمهاجمين الذين يحاولون التسلل إلى أنظمتك وخوادمك.

يمكنك استخدام القوالب المعدة مسبقًا وتوجيه جهود المسح وفقًا لوضعك الأمني للبدء بسرعة. من خلال التحديثات الحية ، يمكنك أن تعرف على الفور بمجرد العثور على نقطة ضعف.

الخطوة 3: الامتثال

أصبح الامتثال التنظيمي ضروريًا إذا كنت تريد العمل بدون مخاطر أو عقوبات. تساعد Nessus في ذلك من خلال إبقائك متوافقًا مع لوائح الصناعة والحكومة. يمكنه التدقيق مقابل أكثر من 120 معيارًا من معايير CIS و 450 نموذجًا إضافيًا للتهيئة والامتثال.

الخطوة 4: التحليل

بعد فحص المشكلات واكتشافها ، يجب عليك تحليلها للحصول على رؤى قوية. تقدم Nessus مجموعات متقدمة وفلترة للمساعدة في جمع النتائج وتحليلها بشكل أسرع وفهم وضعك الأمني. يمكنك أيضًا معرفة عدد الخوادم والأنظمة المتأثرة وإلى أي مدى وخطط العلاج وفقًا لذلك.

الخطوة 5: الإبلاغ

بعد تحليل المشكلات ، يجب عليك إنشاء النتائج لإنشاء استراتيجية فعالة لإصلاح هذه المشكلات.

تتضمن إمكانات إعداد التقارير في Nessus بيانات الاتجاه واللقطات مرتبة بشكل حدسي. يمكنك تخصيص هذه التقارير لتلبية احتياجاتك عن طريق تغيير الشعارات والعناوين بدلاً من إنشاء كل شيء من البداية لكل مشروع. بالإضافة إلى ذلك ، يمكنك تصدير التقارير لتقارير العميل والتحليل الثانوي.

الخطوة السادسة: الرد

الآن بعد أن اكتشفت المشكلات وقمت بتقييمها وتحليلها وإنشاء التقارير ، يمكنك الرد على المشكلات التي تم إبرازها. على الرغم من أن العملية قد تبدو طويلة ، إلا أن كل هذا يستغرق وقتًا أقل بكثير مما تستغرقه الطرق اليدوية. يمكنك أتمتة جميع هذه العمليات حتى تتمكن من اتخاذ الخطوات بسهولة وحل المشكلات للحفاظ على أمان الأنظمة والخوادم الخاصة بك.

من يستخدم نيسوس؟

أجهزة اختبار اختراق الشبكة

يمكن لمختبري الاختراق الاستفادة من التغطية الواسعة والدقة التي لا مثيل لها لـ Nessus لإجراء عمليات مسح كاملة للثغرات الأمنية لاكتشاف مشكلات الأمان قبل أن يتمكنوا من اختراق محيط الأمان الخاص بك. يمكنهم استخدام السياسات المكونة مسبقًا وتخصيصها بناءً على احتياجاتهم ، واستخدام النتائج المباشرة لاكتشاف المشكلات الجديدة ، وإنشاء تقارير لتحليل المشكلات وإصلاحها على الفور.

التربويين والطلاب

يستخدم المعلمون Nessus لتعليم الطلاب المسجلين في دورات الأمن السيبراني. يساعدهم على فهم تقييم الضعف وإدارتها بشكل شامل.

Nessus سهل الاستخدام ؛ وبالتالي ، يمكن للطلاب فهم هذا الموضوع المعقد والحاسم بسهولة. سيساعدهم ذلك في تحديد مشكلات الثغرات الأمنية بشكل أسرع وحلها في الوقت المناسب.

مسؤولي الأمن

يمكن لمسؤولي الأمن ، وخاصة من المؤسسات الصغيرة والمتوسطة الحجم ، استخدام Nessus للعثور على الثغرات الأمنية ونقاط الضعف والمخاطر الأساسية في خوادم Linux و Windows والأنظمة الأخرى. يمكنه إخبارهم بالموقع الدقيق لنقاط الضعف حتى تتمكن من إزالة الثغرات بشكل أسرع وتوفير الوقت.

مستشارو الأمن السيبراني

يساعد مستشارو الأمن السيبراني عملائهم على فهم التغير في طبيعة نقاط الضعف والتهديدات للمساعدة في منع الهجمات وحلها. يمكنهم استخدام Nessus للعثور على نقاط الضعف الأمنية من شبكات عملائهم وخوادمهم وأنظمتهم وإنشاء تقرير مفصل لهم يلخص وضعهم الأمني. يمكنهم استخدام هذه المعلومات لاقتراح العلاجات قبل حدوث أي هجوم.

فوائد استخدام Nessus لتقييم الضعف

يجب على الشركات ، بما في ذلك الشركات الصغيرة والمتوسطة ، التفكير في تنفيذ حلول تقييم الثغرات الأمنية مثل Nessus في مجموعة أدوات الأمان الخاصة بهم. هناك العديد من الأسباب التي تبرر حاجتهم إلى التفكير في هذه الاستراتيجية الأمنية.

دعونا نلقي نظرة على هذه الأسباب ونفهم كيف يمكن لاستخدام مثل هذه الأدوات أن يفيد المنظمات.

كشف متقدم

لدى Nessus قدرات لتغطية مجموعة كبيرة من نقاط الضعف ، حوالي 65 ألف CVE (نقاط الضعف والتعرض الشائعة). إنها واحدة من أعلى المعدلات في الصناعة. يمكنه فحص المزيد من حلول البرامج والشبكات والخوادم والتقنيات الأخرى للعثور على عدد أكبر من نقاط الضعف. وهكذا ، سوف تحصل على نظرة شاملة لكل نقطة ضعف وتحاربها.

تحسين الأمن

يساعدك إجراء تقييم نقاط الضعف باستخدام Tenable's Nessus للعثور على نقاط الضعف وإصلاحها على الحفاظ على الخوادم والأنظمة الخاصة بك آمنة من أحدث الهجمات الإلكترونية مثل هجمات Zero-Day وهجمات DDoS والفيروسات والبرامج الضارة وما إلى ذلك.

لدى Tenable باحثون يعملون على سيناريوهات معقدة ويستفيدون من المعلومات الاستخبارية المكثفة للمساعدة في العثور على المزيد والمزيد من نقاط الضعف وتوفير الحماية عبر المكونات الإضافية والتقنيات الأخرى.

سهل الاستخدام

استخدام Nessus ليس تحديا على الإطلاق. يمكن استخدامه من قبل فرق الأمن والطلاب والمهنيين بسهولة دون متاعب. تم إنشاؤه مع الأخذ في الاعتبار تبسيط المهام المعقدة والحاسمة لفريق الأمن ، بدافع عدم تعقيد العملية أكثر.

كل ما تحتاجه هو بضع نقرات لإنشاء سياسات وفحص شبكتك وأنظمتك وخوادمك.

سهل النشر في كل مكان

يعد نشر Nessus أمرًا سهلاً لأنه يدعم العديد من الأنظمة الأساسية مثل Windows و Linux. هذا حل محمول مصمم ليكون متعدد الاستخدامات ويستخدم في كل مكان.

الدقة والكفاءة

تم تطوير تقنيات Nessus لتوفير تحديد دقيق لنقاط الضعف. إنها تعمل على أتمتة العملية وتجعلها أسرع لتوفير الوقت. كما أنه فعال أيضًا في إبراز جميع مشكلات الأمان بخطورتها بحيث يمكنك تحديد الأولويات ومعالجة المشكلات الحاسمة أولاً.

فعاله من حيث التكلفه

إجراء تقييم الضعف مع Nessus لن يتطلب منك إنفاق ثروة. سواء كنت مستشارًا للأمن السيبراني أو فريقًا ، يمكنك استخدام هذا الحل بسعر مناسب. هذا هو السبب أيضًا في أن الكثير من المؤسسات الصغيرة والمتوسطة تحبها لأنها تقدم الجودة والكمية مع كونها فعالة من حيث التكلفة.

قوة التمسك بالقياس

Nessus قابل للتشغيل عبر حلول Tenable. وبالتالي ، يمكنك الانتقال بسهولة إلى نظامها الأساسي - Tenable.io ، والاستفادة من الرؤى الإضافية لنظام تكنولوجيا المعلومات لديك. بالإضافة إلى ذلك ، يمكنك الجمع بين حلول Tenable مختلفة وحجمها بناءً على متطلبات إدارة نقاط الضعف لديك.

التسعير

Nessus مناسب للشركات من جميع الأنواع ، وتحديداً للشركات الصغيرة والمتوسطة. لا تقلق إذا كنت تعمل في فريق أو كمحارب وحيد ؛ لديها خطط تسعير لكل حالة استخدام.

أساسيات نيسوس

هذه الخطة مثالية للطلاب والمعلمين والأفراد الذين لديهم مهنة في مجال الأمن السيبراني. يمكنك تنزيل الحل مجانًا ومسح ما يصل إلى 16 عنوان IP. ويشمل:

- تقييمات عالية السرعة وشاملة

- الدعم من قبل المجتمع Tenable

- التوجيه والتدريب مجانا

- تدريب عند الطلب

يحصل مستخدمو Geekflare على خصم 10٪ عند شراء منتجات Nessus. استخدم رمز القسيمة SAVE10 .

نيسوس بروفيشنال

هذه الخطة مثالية لمختبري الاختراق وممارسي الأمن والاستشاريين. إنه متاح كاشتراك مرخص بناءً على كل عملية مسح. يكلف

- 4،000.20 دولارًا أمريكيًا لمدة عام واحد ،

- 7800.39 دولار لمدة عامين ، و

- 11400.57 دولار لمدة 3 سنوات

يتضمن الميزات التالية:

- عمليات مسح غير محدودة

- انشر في أي مكان

- نتائج مباشرة

- تقييم التكوين

- تقارير قابلة للتكوين

- دعم المجتمع

- نسخة تجريبية مجانية لمدة 7 أيام

يمكنك تضمين وظائف إضافية مثل الدعم المتقدم 24 × 365 مقابل 472 دولارًا عبر البريد الإلكتروني والهاتف والدردشة والمجتمع. يمكنك أيضًا إضافة تدريب عند الطلب مقابل 230.10 دولارًا.

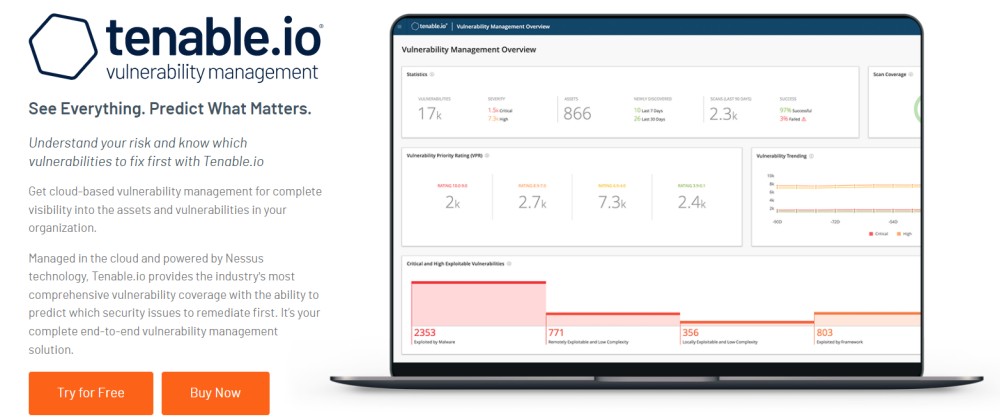

بدلاً من ذلك ، إذا كنت تبحث عن المزيد من الإمكانات لعملك المتنامي أو مؤسستك على مستوى المؤسسة ، فيمكنك تجربة Tenable.io - الحل المستند إلى السحابة لتقييم الثغرات الأمنية وإدارتها.

Tenable.io

يعتبر حل إدارة الثغرات الأمنية هذا مثاليًا للمؤسسات الصغيرة والمتوسطة والكبيرة. مرخص لكل أصل. لما يصل إلى 65 أصلًا ، تكلفته:

- 2،684.50 دولارًا أمريكيًا لمدة عام واحد ،

- 5،369 دولارًا لمدة عامين ، و

- 8053 دولارًا لمدة 3 سنوات.

تزداد الأسعار مع زيادة الأصول. الميزات المدرجة في هذه الخطة هي:

- الخدمة المدارة عبر السحابة

- تحديد الأولويات التنبؤية

- التحكم في الوصول المستند إلى الدور (RBAC)

- التقارير ولوحات المعلومات المتقدمة

- قابلية التوسع في المؤسسة

- دعم متقدم عبر البريد الإلكتروني والهاتف والدردشة والمجتمع

- دورات تدريبية بقيادة مدرب

- 30 يوما تجربة مجانية

استنتاج

تستمر الجرائم الإلكترونية في الارتفاع ، مما يلحق الضرر بالمنظمات من جميع الأحجام من حيث البيانات والأمن والشؤون المالية والسمعة. لذلك ، يجب عليك استخدام الحلول والاستراتيجيات المتقدمة لمواجهة الهجمات أو على الأقل تقليلها. تتمثل الخطوة الأولى للقيام بذلك في حماية أنظمتك وخوادمك وجميع أصول المؤسسة من خلال اكتشاف المشكلات ومعالجتها.

ومن ثم ، فإن استخدام حلول تقييم الثغرات الأمنية مثل Nessus يمكن أن يساعدك في تحديد نقاط الضعف في أنظمتك وخوادم Linux و Windows بحيث يمكنك تحليلها ومعالجتها في الوقت المناسب قبل أن تتسبب في ضرر. بهذه الطريقة ، سيساعدك البحث المنتظم عن الثغرات الأمنية في الحفاظ على أنظمتك وخوادمك آمنة.