Oturum Ele Geçirme Nedir ve Önleme Yolları

Yayınlanan: 2022-12-20Bir bilgisayar korsanının kayıt bilgilerinizi çalmadan sizin adınıza banka havaleleri veya çevrimiçi alışverişler yapabileceğini biliyor muydunuz?

Çerezleri izleme ve sinir bozucu çevrimiçi reklamlarla ilişkilendiririz, ancak bunlar aynı zamanda arama sorgularını da depolayarak bir kullanıcı adı ve şifre girmeden web sitelerini ziyaret etmemize olanak tanır.

Ancak birisi tanımlama bilgisini ele geçirirse bu, oturum ele geçirme adı verilen feci bir siber saldırıya yol açabilir, bu da hassas verilerinizi saldırganların eline riske atabilir ve siz daha ne olduğunu anlamadan çok fazla zarar verebilir.

Ne olduğunu ve nasıl önleyebileceğinizi öğrenelim!

Oturum Hijacking nedir?

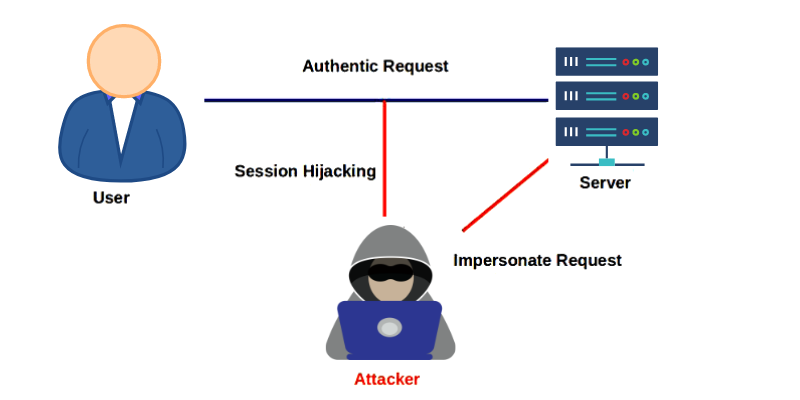

Oturum ele geçirmede, bir saldırgan, web sunucusu, Telnet oturumu veya başka herhangi bir TCP tabanlı bağlantı gibi bir kullanıcı ile bir ana bilgisayar arasında kurulmuş bir oturumu yakalar ve ele geçirir. Bir web sitesine veya uygulamaya, örneğin bir sosyal ağ sitesine giriş yaptığınızda bir oturum başlar.

Siz hesabın içindeyken, profilinizi kontrol ederken veya bir konuya katılırken devam eder ve sistemden çıkış yaptığınızda sona erer. Ancak web sunucusu, yaptığınız her talebin aslında sizden olduğunu nasıl biliyor?

Çerezlerin devreye girdiği yer burasıdır. Oturum açtıktan sonra kimlik bilgilerinizi web sunucusuna gönderirsiniz. Kim olduğunuzu onaylar ve oturum süresince size eklenecek bir çerez kullanarak size bir oturum kimliği verir. Bu nedenle, birinin profilini her ziyaret ettiğinizde bir uygulamadan çıkış yapmazsınız ve çevrimiçi mağaza, sayfayı yenileseniz bile alışveriş sepetinize koyduğunuz şeyi hatırlar.

Ancak saldırganlar, özel oturum yönetimi teknikleri kullanırlarsa veya çerezinizi çalarlarsa oturumu ele geçirebilirler. Böylece, web sunucusunu, isteklerin yetkili kullanıcı olan sizden geldiğine inandırabilir.

Oturum ele geçirme fenomeni 2000'li yılların başında ünlendi, ancak hala bilgisayar korsanları tarafından kullanılan en yaygın yöntemlerden biri.

Yakın tarihli bir örnek, bu yıl FBI'ın En Çok Arananlar listesinin bir parçası haline gelen Lapsus$ Grubu'dur. Oturumu ele geçirmek için InfoStealer Maleware enfeksiyonunu kullanır.

Benzer şekilde, GenesisStore, güvenliği ihlal edilmiş çerez verileri satan, aynı adlı bir grup tarafından işletilen, yalnızca davetle kullanılabilen bir mağazadır ve listesi 400.000'den fazla botu aşmaktadır.

Oturum Yakalama Türleri

Oturum ele geçirme, failin isteklerine bağlı olarak iki ana kategoriye ayrılabilir.

Aktif: Aktif bir saldırıda, saldırgan oturumunuzu devralır ve böylece yasal istemcinin kaynakla olan bağlantısını alır. Oturumun sitesine bağlı olarak, bilgisayar korsanı çevrimiçi alışveriş yapabilir, parolaları değiştirebilir veya hesapları kurtarabilir. Aktif bir saldırının yaygın bir örneği kaba kuvvet saldırısı, XSS ve hatta DDoS'dur.

Pasif : Pasif bir saldırıda, saldırgan oturumu devralmaz veya değiştirmez. Bunun yerine, cihazınız ile sunucu arasındaki veri trafiğini sessizce izleyerek tüm hassas bilgileri toplarlar. Pasif enjeksiyon saldırılarını gerçekleştirmek için genellikle IP Spoofing ve kötü amaçlı yazılım enjeksiyonu kullanılır.

Oturum Ele Geçirme Nasıl Çalışır?

HTTP, durum bilgisi olmayan bir protokoldür, yani sunucunun, istemcinin işlemine ilişkin belleği yoktur. Her yeni HTTP isteği, yeni bir iş birimiyle çakışır veya daha basit bir ifadeyle sunucu, istemcinin önceki isteklerini hatırlamadan istemciye sayfalar sunar.

Ancak web'de gezinirken, uygulamaların ideal olarak müşterinin kim olduğunu bildiğini (hatta çok iyi!) fark ediyoruz. Sunucunun bu "hafızası" sayesinde web sitelerinin, çevrimiçi bankaların, web posta hizmetlerinin vb. modern ayrılmış alanlarını oluşturmak mümkündür.

Bunu yapmak için, HTTP gibi durum bilgisi olmayan bir protokolü durum bilgili yapan bir ek doğdu: çerezler.

Durum bilgisi olan Oturumlar

Oturum açtıktan sonra, durum bilgisi olan oturumu kullanan web uygulamaları bir oturum çerezi bırakır. Bu, müşteriyi izlemek için bu tanımlama bilgisine güvendikleri anlamına gelir. Tanımlama bilgisinin içinde, müşterinin tanınmasına izin veren benzersiz bir kod kaydedilir, örneğin:

SESSIONID=ACF3D35F216AAEFC

Yukarıda belirtilen benzersiz oturum kimliğine veya koduna sahip olan herkes, sunucu için kimliği doğrulanmış istemci olacaktır. Bir saldırgan, aşağıdaki resimde görüldüğü gibi bu tanımlayıcıyı alabilirse, kurbanı için başlangıçta doğrulanan oturumu meşru bir oturumu koklayarak veya hatta oturumu tamamen ele geçirerek istismar edebilir. Bu tanımlayıcı genellikle URL'ye, herhangi bir formun gizli alanına veya tanımlama bilgilerine gömülür.

Durum bilgisiz oturumlar

Web'in gelişmesiyle birlikte, sunucunun "hafızasını" oturum çerezleri kullanmadan yönetmek için çözümler ortaya çıktı. Ön ucun ve arka ucun iyi bir şekilde ayrıldığı ve yalnızca API aracılığıyla konuştuğu bir web uygulamasında en iyi çözüm, ön ucun arka uç tarafından sağlanan API'leri kullanmasına izin veren imzalı bir belirteç olan JWT (JSON Web Simgesi) olabilir.

Genellikle, JWT, tarayıcının sessionStorage'ına kaydedilir; bu, istemcinin sekme kapatılana kadar etkin tuttuğu bir bellek alanıdır. Sonuç olarak, yeni bir sekme açmak yeni bir oturum oluşturur (çerezlerde olanın aksine).

İstemcinin kimlik belirtecini çalmak, kullanıcının oturumunu çalmanıza ve böylece bir oturum ele geçirme saldırısı gerçekleştirmenize olanak tanır. Ama bu jetonu nasıl çalabilirim?

Şu anda, bilgisayar korsanları tarafından en çok kullanılan yöntemler şunlardır:

1 numara. Oturum Tarafında Kaldırma

Bu yöntem, oturum kimliğinizi bulmak için güvenli olmayan ağları kullanır. Saldırgan, koklama (özel yazılım) kullanır ve genellikle halka açık Wi-Fi'yi veya düşük güvenlikle bilinen SSL sertifikası olmayan web sitelerini hedefler.

2 numara. Oturum Sabitleme

Kurban, saldırgan tarafından oluşturulan oturum kimliğini kullanır. Bunu, oturum kimliğinizi "düzelten" (kötü amaçlı bir bağlantı aracılığıyla) bir kimlik avı saldırısıyla yapabilir.

#3. Kaba kuvvet

En çok zaman alan ve verimsiz yöntem. Bu saldırı sırasında bilgisayar korsanı çerezlerinizi çalmaz. Bunun yerine, oturum kimliğinizi tahmin etmek için mümkün olan her kombinasyonu dener.

#4. XSS veya Siteler Arası Komut Dosyası Çalıştırma

Bir bilgisayar korsanı, kötü amaçlı kod enjekte etmek için web sitelerindeki veya uygulamalardaki güvenlik açıklarından yararlanır. Bir kullanıcı siteyi ziyaret ettiğinde komut dosyası etkinleştirilir, kullanıcının çerezlerini çalar ve saldırgana gönderir.

# 5. Kötü Amaçlı Yazılım Enjeksiyonu

Kötü amaçlı yazılımlar, kişisel bilgileri çalmak için cihazınızda yetkisiz eylemler gerçekleştirebilir. Ayrıca genellikle çerezleri engellemek ve bir saldırgana bilgi göndermek için kullanılır.

#6. IP Sahtekarlığı

Bir siber suçlu, sizden geliyormuş gibi görünmesi için paketinin kaynak IP adresini değiştirir. Sahte IP nedeniyle, web sunucusu sizin olduğunuzu düşünür ve oturum ele geçirilir.

Oturum Hırsızlığı Nasıl Engellenir?

Oturumu ele geçirme olasılığı, genellikle kullandığınız web sitelerinin veya uygulamaların güvenliğine bağlıdır. Ancak, kendinizi korumak için atabileceğiniz adımlar vardır:

- Ücretsiz erişim noktaları siber suçlular için ideal olduğundan halka açık Wi-Fi'dan kaçının. Genellikle güvenlikleri zayıftır ve bilgisayar korsanları tarafından kolayca taklit edilebilirler. Her zaman veri trafiği sürekli tehlikeye atılan potansiyel kurbanlarla dolu olduklarından bahsetmiyorum bile.

- SSL sertifikası kullanmayan herhangi bir site, trafiği şifreleyemeyeceği için sizi savunmasız hale getirir. URL'nin yanında küçük bir asma kilit arayarak sitenin güvenli olup olmadığını kontrol edin.

- Cihazınızı kötü amaçlı yazılımlardan ve kişisel bilgileri çalabilecek farelerden algılamak ve korumak için bir kötü amaçlı yazılımdan koruma uygulaması yükleyin.

- Uygulamaları indirmek için resmi uygulama mağazalarını veya web sitelerini kullanarak kötü amaçlı yazılım indirmekten kaçının.

- Bilmediğiniz bir bağlantıya tıklamanızı isteyen bir mesaj alırsanız, bunu yapmayın. Bu, cihazınıza bulaşabilecek ve kişisel bilgilerinizi çalabilecek bir kimlik avı saldırısı olabilir.

Kullanıcı, Oturum Ele Geçirme saldırısına karşı çok az şey yapabilir. Aksine, uygulama aynı oturum tanımlayıcısı ile farklı bir cihazın bağlandığını fark edebilir. Ve buna dayanarak, aşağıdakiler gibi hafifletme stratejileri tasarlayabilirsiniz:

- Kayıtlı parametrelerdeki değişiklikleri algılamak için her oturumu bağlı cihazın bazı teknik parmak izi veya özellikleriyle ilişkilendirin. Bu bilgiler çereze (durum bilgisi olan oturumlar için) veya JWT'ye (durum bilgisi olmayan oturumlar için) kesinlikle şifrelenmiş olarak kaydedilmelidir.

- Oturum tanımlama bilgisi tabanlıysa, bir XSS saldırısı durumunda erişilemez hale getirmek için tanımlama bilgisini HTTPOnly özniteliğiyle bırakın.

- Bir İzinsiz Giriş Tespit Sistemi (IDS), İzinsiz Giriş Önleme Sistemi (IPS) veya ağ izleme çözümü yapılandırın.

- Bazı hizmetler, kullanıcının kimliği üzerinde ikincil kontroller gerçekleştirir. Örneğin, bir web sunucusu, her istekte, kullanıcının IP adresinin o oturum sırasında kullanılan son adresle eşleşip eşleşmediğini kontrol edebilir. Ancak bu, aynı IP adresini paylaşan birinin saldırılarını engellemez ve bir tarama oturumu sırasında IP adresi değişebilen kullanıcılar için sinir bozucu olabilir.

- Alternatif olarak, bazı hizmetler çerez değerini her istekte değiştirir. Bu, bir saldırganın çalışabileceği pencereyi büyük ölçüde azaltır ve bir saldırı olup olmadığını belirlemeyi kolaylaştırır, ancak başka teknik sorunlara neden olabilir.

- Her kullanıcı oturumu için farklı çok faktörlü kimlik doğrulama (MFA) çözümleri kullanın.

- En son yamalar ve güvenlik güncellemeleriyle tüm sistemleri güncel tutun.

SSS

Oturum ele geçirme, kullanıcı gibi davranmayı içerirken, sahtekarlık, kullanıcıyı değiştirmeyi içerir. Son birkaç yılda, bazı güvenlik analistleri ikincisini bir tür oturum kaçırma olarak nitelendirmeye başladılar.

Son sözler

Oturum Ele Geçirme, bir bilgisayar korsanının oturum belirtecini veya tanımlama bilgisini kullanarak gerçek bir kullanıcı gibi davranan bir sunucuyla iletişim kurabildiği bir yöntemdir. Oturum ele geçirme saldırılarının sıklığı son yıllarda arttı; bu nedenle, bu tür saldırıları anlamak ve önleyici tedbirleri takip etmek giderek daha önemli hale geldi. Ancak teknolojinin gelişmesiyle birlikte saldırılar da daha karmaşık hale geliyor; bu nedenle, oturumun ele geçirilmesine karşı aktif risk azaltma stratejileri oluşturmak çok önemlidir.

Ayrıca, verilerinizin karanlık ağda ne kadar değerli olduğunu bilmek de ilginizi çekebilir.