ความปลอดภัยของเครือข่ายสามารถช่วยหลีกเลี่ยงการแฮ็กอุปกรณ์ IoT ได้อย่างไร

เผยแพร่แล้ว: 2019-08-01คลื่นของเทคโนโลยีขั้นสูงนำมาซึ่งโอกาสที่ไม่เคยมีมาก่อนสำหรับธุรกิจและสังคม การเกิดขึ้นของ Internet of Things (IoT) แสดงถึงการเปลี่ยนแปลงของผู้บุกเบิกในด้านเทคโนโลยีสารสนเทศ (IT) และการแปลงเป็นดิจิทัล การพัฒนาเหล่านี้สามารถปรับปรุงและยกระดับสภาพแวดล้อมทางธุรกิจเพื่อสร้างอัตรากำไรที่สูงขึ้น IoT มีศักยภาพที่จะทำให้เกิดการเปลี่ยนแปลงครั้งสำคัญในรูปแบบธุรกิจ เปลี่ยนแปลงพลังการแข่งขันของหลายอุตสาหกรรม และลดเวลาในการออกสู่ตลาดสำหรับผลิตภัณฑ์หรือบริการที่หลากหลาย แม้ว่า IoT จะให้ประโยชน์ในการดำเนินงานแบบเรียลไทม์หลายประการ แต่ความอ่อนไหวสามารถถูกโจมตีได้อย่างง่ายดาย เว้นแต่จะมีการนำมาตรการความปลอดภัยที่แข็งแกร่งไปใช้ในอุปกรณ์และโครงสร้างพื้นฐานที่เชื่อมต่อ

ความเสี่ยงบางประการที่เกี่ยวข้องกับทั้งอุปกรณ์ IoT ขององค์กรและอุปกรณ์ IoT สำหรับผู้บริโภค ได้แก่:

- การจัดการการจัดเก็บข้อมูล

- ปัญหาความปลอดภัยของข้อมูลและความเป็นส่วนตัว

- ความเสี่ยงด้านความปลอดภัยทางกายภาพส่วนบุคคลและสาธารณะ

- ควบคุมการสร้างและการรั่วไหลของข้อมูล IoT

- IoT hacks ที่เกิดขึ้นในช่วงไม่กี่ปีที่ผ่านมา

- ความสำคัญของความปลอดภัยของเครือข่ายที่เพิ่มขึ้น

- การขยายตัวของอุปกรณ์ IoT และความกังวลเรื่องความเป็นส่วนตัวและความปลอดภัยที่เพิ่มขึ้นอย่างต่อเนื่อง

- สรุปบทความ

ควบคุมการสร้างและการรั่วไหลของข้อมูล IoT

การเพิ่มจำนวนอุปกรณ์ IoT ทำให้เกิดข้อมูลปริมาณมหาศาลอย่างต่อเนื่อง ตัวอย่างเช่น รถยนต์ขับเคลื่อนอัตโนมัติ คาดว่าจะสร้างข้อมูล 2,000,000 กิกะบิตในแต่ละปี อาคารอัจฉริยะสามารถสร้างข้อมูลได้มากกว่า 200 กิกะบิตต่อวัน ในแง่ของปริมาณข้อมูลที่เพิ่มขึ้นและความเสี่ยงที่เกี่ยวข้อง รัฐบาลในหลายมณฑลกำลังจัดตั้งกฎหมายและระเบียบข้อบังคับที่มุ่งปกป้องข้อมูลส่วนบุคคลของประชาชนจากการเข้าถึงระบบ IoT และข้อมูลโดยไม่ได้รับอนุญาต ตัวอย่างเช่น การปฏิบัติตามกฎระเบียบต่างๆ เช่น กฎหมายว่าด้วยการปรับปรุงความปลอดภัยสินค้าอุปโภคบริโภคของสหรัฐอเมริกาปี 2008, พระราชบัญญัติ Sarbanes-Oxley (SOX), พระราชบัญญัติการปรับปรุงความปลอดภัยทางไซเบอร์ของ IoT ของสหรัฐอเมริกาปี 2017, พระราชบัญญัติการจัดการความปลอดภัยของข้อมูลกลาง (FISMA) และการพัฒนาของสหรัฐฯ กฎหมายว่าด้วยนวัตกรรมและการขยายอินเทอร์เน็ตของสรรพสิ่ง (DIGIT) ทำให้มั่นใจได้ว่าระบบ IoT ได้รับการปกป้องจากการเข้าถึงโดยไม่ได้รับอนุญาตและการขโมยข้อมูล

นอกจากนี้ Cloud Security Alliance (CSA) คาดว่าจะนำเสนอแนวทางปฏิบัติด้านความปลอดภัยใหม่สำหรับทุกสิ่งที่เชื่อมต่อกับอินเทอร์เน็ต ตั้งแต่โดรนไปจนถึงเมืองอัจฉริยะ นอกจากนี้ กฎระเบียบให้ความคุ้มครองข้อมูลส่วนบุคคลของผู้บริโภค (GDPR) ของสหภาพยุโรป (EU) มีเป้าหมายเพื่อสร้างสภาพแวดล้อมที่เข้มงวดสำหรับธุรกิจหลายแห่ง และอาจกำหนดให้มีการดำเนินคดีทางแพ่งและทางอาญา ค่าปรับตามกฎระเบียบ หากบริษัทต่างๆ ล้มเหลวในการปกป้องข้อมูลเกี่ยวกับพลเมืองของประเทศในสหภาพยุโรป การกระทำเหล่านี้และการริเริ่มของรัฐบาลอื่น ๆ ทำให้เกิดสภาพแวดล้อมที่ปลอดภัยสำหรับผู้ใช้และความจำเป็นของผู้ผลิตอุปกรณ์ IoT เพื่อส่งเสริมการใช้แนวทางปฏิบัติที่ดีที่สุดสำหรับการประกันความปลอดภัย

นอกจากนี้ยังมีความพยายามที่สำคัญโดย IoT OEMs เพื่อป้องกันการโจมตีทางไซเบอร์ ผู้ผลิตอุปกรณ์ IoT อาจทำให้การรักษาความปลอดภัยเป็นหนึ่งในความสำคัญสูงสุดในทุกขั้นตอนของการพัฒนาอุปกรณ์ ตัวอย่างเช่น OEM หลายรายคาดว่าจะให้การอัปเดตอุปกรณ์ตลอดวงจรชีวิตเพื่อขจัดความท้าทายของการคุกคามต่ออุปกรณ์ นอกจากนี้ บริษัทที่เสนอโซลูชันการรักษาความปลอดภัยที่ได้รับการปรับปรุงเพื่อปกป้องอุปกรณ์ IoT จะกลายเป็นตัวสร้างความแตกต่างในตลาด ดังนั้น ผู้ผลิตอุปกรณ์ IoT ไม่เพียงแต่นำเสนออุปกรณ์อัจฉริยะ แต่ยังให้การอัปเกรดความปลอดภัยอย่างต่อเนื่องเพื่อสร้างรายได้มากกว่าของบริษัทคู่แข่ง

แนะนำสำหรับคุณ: VPN กับ RDS กับ VDI: สิ่งที่ควรเลือกสำหรับการเข้าถึงระยะไกลที่ปลอดภัย?

IoT hacks ที่เกิดขึ้นในช่วงไม่กี่ปีที่ผ่านมา

ตั้งแต่จอแสดงผลแบบสวมศีรษะไปจนถึงเครื่องติดตามการออกกำลังกายและแม้แต่เครื่องใช้ในบ้านที่เชื่อมต่อ อุปกรณ์อัจฉริยะและระบบ IoT กำลังรวบรวมข้อมูลผู้ใช้จำนวนมากขึ้นและเข้าถึงอุปกรณ์ที่เชื่อมต่อแบบมีสิทธิพิเศษ ภัยคุกคามที่เป็นอันตรายจำนวนมากขึ้นได้ทำลายความเป็นส่วนตัวและความปลอดภัยของระบบที่เชื่อมต่ออย่างมีนัยสำคัญ ตัวอย่างเช่นในปี 2560 แฮกเกอร์ประสบความสำเร็จในการพยายามรับข้อมูลจากคาสิโนในสหรัฐฯ โดยใช้ตู้ปลาที่เชื่อมต่ออินเทอร์เน็ต คาดว่าข้อมูลมากกว่า 10 กิกะไบต์รั่วไหลก่อนที่จะตรวจพบและบล็อกการบุกรุก

แฮกเกอร์มองหาวิธีใหม่ๆ ในการเข้าถึงข้อมูลของผู้คนอย่างต่อเนื่อง ตัวอย่างเช่น ในปี 2559 มีการเปิดตัวชุดของการโจมตีแบบปฏิเสธการให้บริการแบบกระจายบนระบบของ Dyn บริษัทจัดการประสิทธิภาพอินเทอร์เน็ตบนคลาวด์ การโจมตีดังกล่าวทำให้บริการต่างๆ จากแพลตฟอร์มต่างๆ หยุดชะงัก เช่น The Guardian, Twitter, Reddit, Netflix และ CNN เป็นต้น ส่งผลให้สูญเสียรายได้มหาศาล อุปกรณ์ที่เปิดใช้งาน IoT จำนวนมากถูกอาชญากรไซเบอร์ใช้มัลแวร์ชื่อ Mirai มัลแวร์ทำการค้นหาอุปกรณ์ IoT ที่อ่อนไหวในไซเบอร์สเปซอย่างต่อเนื่อง จากนั้นใช้รหัสผ่านและชื่อผู้ใช้ที่รู้จักเพื่อเข้าสู่ระบบ ทำให้พวกเขาติดไวรัส ด้วยจำนวนอุปกรณ์ที่เชื่อมต่ออินเทอร์เน็ตเพิ่มขึ้นอย่างรวดเร็วในแนวดิ่ง เช่น การดูแลสุขภาพ ยานยนต์ การผลิต และเครื่องใช้สำหรับผู้บริโภค ความเสี่ยงที่เกิดจากอุปกรณ์เหล่านี้จึงเพิ่มมากขึ้น

ความสำคัญของความปลอดภัยของเครือข่ายที่เพิ่มขึ้น

ผู้บริโภคพึ่งพาอุปกรณ์อัจฉริยะมากขึ้น ดังนั้นการแบ่งปันข้อมูลส่วนบุคคลกับพวกเขา ยิ่งไปกว่านั้น อุปกรณ์ไร้สายและเทคโนโลยีอัจฉริยะมักถูกใช้ในสถานที่ทำงาน ซึ่งเพิ่มความเสี่ยงให้กับข้อมูลที่ละเอียดอ่อนของบริษัท เนื่องจากอุปกรณ์ IoT เหล่านี้เชื่อมต่อกับเครือข่ายองค์กรในวงกว้าง อุปกรณ์เหล่านี้จึงกลายเป็นจุดอ่อนของเครือข่าย ซึ่งก่อให้เกิดภัยคุกคามด้านความปลอดภัยที่สำคัญต่อองค์กร ดังนั้น เครือข่ายที่เชื่อมต่อกับอุปกรณ์เหล่านี้จึงมีมูลค่าเพิ่มมากขึ้นกว่าที่เคยเป็นมา ด้วยการเติบโตอย่างรวดเร็วของการโจมตีทางไซเบอร์บนโครงสร้างพื้นฐานเครือข่ายพื้นฐานที่เชื่อมต่อกับอุปกรณ์เหล่านี้ องค์กรหลายแห่งและบุคคลต่างให้ความสนใจในเชิงรุกในการรักษาความปลอดภัยเครือข่ายและเครื่องมือสแกนอุปกรณ์

การรักษาความปลอดภัยมีบทบาทสำคัญในทุกขั้นตอนของวงจรชีวิตของผลิตภัณฑ์/บริการ IoT ขั้นตอนเหล่านี้รวมถึงการสร้างแนวคิดและการออกแบบ การปรับใช้ และการบำรุงรักษา นอกเหนือจากขั้นตอนเหล่านี้ การปกป้องโครงสร้างพื้นฐานเครือข่ายจากภัยคุกคาม เช่น การเข้าถึงโดยไม่ได้รับอนุญาต การใช้ในทางที่ผิด การทำงานผิดพลาด การเปลี่ยนแปลง และการเปิดเผยข้อมูลส่วนบุคคลอย่างไม่เหมาะสม มีบทบาทสำคัญในการพัฒนาอุปกรณ์ IoT

แนวทางปฏิบัติด้านความปลอดภัยเครือข่ายมีบทบาทสำคัญในการรักษาความปลอดภัยอุปกรณ์ IoT พวกเขารักษาความปลอดภัยและปกป้องเครือข่ายที่เชื่อมต่ออุปกรณ์ IoT กับระบบแบ็คเอนด์บนอินเทอร์เน็ต ความสามารถหลักของแผนการรักษาความปลอดภัยเครือข่ายโดยทั่วไปรวมถึงคุณลักษณะด้านความปลอดภัยปลายทาง เช่น มัลแวร์และโปรแกรมป้องกันไวรัส ตลอดจนคุณลักษณะอื่นๆ เช่น IDS/IPS และไฟร์วอลล์ แนวทางปฏิบัติอื่น ๆ ที่ดำเนินการภายใต้การรักษาความปลอดภัยเครือข่ายทำให้มั่นใจได้ว่าระบบได้รับการแพตช์และเป็นปัจจุบัน พอร์ตมีความปลอดภัย ถูกบล็อกที่อยู่ IP ที่ไม่ได้รับอนุญาต และกระบวนการส่งต่อพอร์ตถูกปิดใช้งาน และพอร์ตจะไม่เปิดเมื่อไม่จำเป็น

การรักษาความปลอดภัยเครือข่ายอุปกรณ์ IoT เพื่อการโจมตีทางไซเบอร์ที่ซับซ้อนนั้นให้ประโยชน์มากมายแก่ทั้งผู้บริโภคและองค์กร ซึ่งรวมถึง:

- การใช้ข้อมูลภัยคุกคามแบบเรียลไทม์ทั่วโลกควบคู่ไปกับความสามารถในการใช้ฐานข้อมูลและเทคโนโลยีหลายประเภท

- ความเสี่ยงในการปกป้องเครือข่ายนั้นจัดการโดยผู้เชี่ยวชาญ CSP ซึ่งช่วยลดความกังวลของผู้บริโภคในการปกป้องอุปกรณ์

- การจัดการภัยคุกคามตามเวลาจริงก่อนที่จะโจมตีอุปกรณ์

- ครอบคลุมตลาดมวลของการรักษาความปลอดภัย IoT

- การประยุกต์ใช้โซลูชันแบบรวมศูนย์ช่วยรับประกันการปกป้องอุปกรณ์และปลายทางอย่างอิสระ

การขยายตัวของอุปกรณ์ IoT และความกังวลเรื่องความเป็นส่วนตัวและความปลอดภัยที่เพิ่มขึ้นอย่างต่อเนื่อง

บริษัทไอทีได้เพิ่มการลงทุนและความพยายามในการปรับปรุงและส่งเสริมการนำเทคโนโลยีขั้นสูงมาใช้ เช่น ปัญญาประดิษฐ์ (AI) และ IoT ผลิตภัณฑ์ บริการ และระบบนิเวศรอบๆ IoT การพัฒนาเหล่านี้คาดว่าจะให้ประโยชน์มากมายเพื่อดึงดูดทั้งภาคธุรกิจและผู้บริโภค ดังนั้น เมื่อจำนวนอุปกรณ์ IoT ที่เชื่อมต่อเพิ่มขึ้นอย่างต่อเนื่อง ความต้องการโซลูชั่นและบริการรักษาความปลอดภัยเครือข่ายคาดว่าจะเติบโตอย่างรวดเร็วน่าประทับใจในอีกไม่กี่ปีข้างหน้า นอกจากนี้ ความต้องการคุณสมบัติด้านความปลอดภัย เช่น การตรวจสอบความถูกต้องและมาตรการความสมบูรณ์ของข้อมูล เช่น การดูแลระบบระยะไกลที่ปลอดภัยและการกำหนดค่า คาดว่าจะเพิ่มความต้องการของอินเทอร์เน็ตในตลาดการรักษาความปลอดภัยต่างๆ

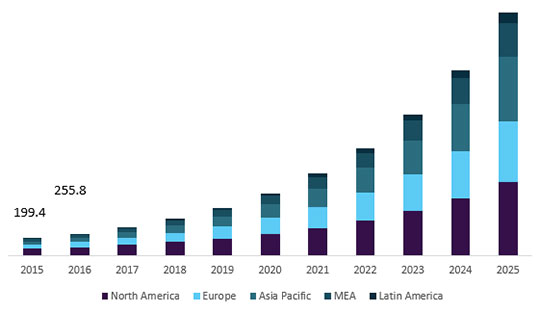

จากผลการศึกษาที่ตีพิมพ์โดย Grand View Research เกี่ยวกับ IoT Security Market คาดว่าขนาดของตลาดประเภทความปลอดภัยเครือข่าย IoT จะสูงถึง 2,824.1 ล้านเหรียญสหรัฐภายในปี 2568

ขนาดตลาดการรักษาความปลอดภัยเครือข่าย IoT ทั่วโลก แยกตามภูมิภาค ปี 2558-2568 (ล้านเหรียญสหรัฐ)

ที่มาของภาพ: Grand View Research

การเกิดขึ้นของอุตสาหกรรมอัจฉริยะ เมืองอัจฉริยะ บ้านอัจฉริยะ และสิ่งอัจฉริยะ คาดว่าจะช่วยเพิ่มการนำ IoT ไปใช้ เมื่อพิจารณาถึงการใช้งานในภาคส่วนการดูแลสุขภาพ ตัวอย่างเช่น สมาร์ทแบนด์กำลังได้รับความนิยมเพิ่มขึ้นจากผู้บริโภคในการติดตามสุขภาพในชีวิตประจำวันที่บ้าน คาดว่าอุปกรณ์มากกว่า 15 พันล้านเครื่องที่มีคุณสมบัติและแอพพลิเคชั่นที่หลากหลายครอบคลุมหลายอุตสาหกรรม คาดว่าจะเชื่อมต่ออินเทอร์เน็ตได้ภายในสิ้นปี 2020 ตัวเลขนี้คาดว่าจะสูงถึง 30 พันล้านเครื่องภายในปี 2025 จำนวนอุปกรณ์ที่เชื่อมต่อเพิ่มขึ้นอย่างมากนี้ อย่างไรก็ตาม สิ่งนี้ยังมีแนวโน้มที่จะสร้างความกังวลด้านความปลอดภัยด้วยการเปิดโอกาสใหม่ๆ สำหรับอาชญากรไซเบอร์ในการเข้าถึงข้อมูลทางการเงินและข้อมูลส่วนตัวอื่นๆ การให้แนวทางการรักษาความปลอดภัยแบบหลายชั้นเพื่อการป้องกันทางไซเบอร์ในขณะที่ลดข้อมูลที่รวบรวมโดยอุปกรณ์ดังกล่าว ความปลอดภัยเครือข่าย IoT กลายเป็นความจำเป็นในชั่วโมงนี้มากขึ้น

คุณอาจสนใจ: ความเสี่ยงและอันตรายของสมาร์ทแกดเจ็ต: จะป้องกันตัวอย่างไร?

สรุปบทความ

การเปลี่ยนแปลงทางเทคโนโลยีแบบไดนามิกได้เพิ่มความคาดหวังของผู้บริโภคจากผลิตภัณฑ์และบริการใหม่ บริษัทต่างๆ ตอบสนองความคาดหวังเหล่านี้ด้วยผลิตภัณฑ์ที่ใช้เทคโนโลยีขั้นสูง เช่น IoT อุปกรณ์ที่เปิดใช้งาน IoT ซึ่งสร้างกระแสในตลาดผู้บริโภค ได้แก่ สมาร์ทวอทช์ เทอร์โมสตัท และสายฟิตเนส ผลิตภัณฑ์ IoT กำลังเปลี่ยนแปลงวิธีการดำเนินงานขององค์กร การพัฒนาเหล่านี้ได้เพิ่มความซับซ้อนของระบบนิเวศ IoT ซึ่งจะเป็นการเพิ่มช่องโหว่ของอุปกรณ์ที่เปิดใช้งาน IoT ดังนั้น เพื่อควบคุมระบบนิเวศ IoT แบบไดนามิก จึงมีความจำเป็นเพิ่มขึ้นในการรักษาความปลอดภัยอุปกรณ์จากกระบวนการต่างๆ เช่น แนวคิด การปรับใช้ และการบำรุงรักษา ไปจนถึงขอบเครือข่าย ดังนั้น การวิจัยของเราจึงชี้ให้เห็นว่าเทคโนโลยีฮาร์ดแวร์และซอฟต์แวร์ที่ฝังอยู่ในโซลูชันการรักษาความปลอดภัยเครือข่าย คาดว่าจะเป็นแนวป้องกันแรกในการรักษาความปลอดภัยแพลตฟอร์มของอุปกรณ์ IoT

บทความนี้เขียนโดย Anoop Rao Anoop เป็นมืออาชีพที่มีประสบการณ์พร้อมประวัติการทำงานในอุตสาหกรรมการวิจัยตลาด ปัจจุบันเขาทำงานที่ Grand View Research ในทีมเทคโนโลยีสารสนเทศและการสื่อสาร (ICT) Anoop มีประสบการณ์มากกว่า 2 ปี ได้รับการสนับสนุนจากผู้เชี่ยวชาญในการวิเคราะห์เชิงคุณภาพและเชิงปริมาณ เขาได้ทำงานในหลายๆ ด้าน รวมถึงรายงานแบบ end-to-end และโครงการให้คำปรึกษากับลูกค้า Anoop มีทักษะในกลยุทธ์ Go-To-Market การวิเคราะห์อุตสาหกรรม การทำโปรไฟล์บริษัทในเชิงลึก การวิเคราะห์ห่วงโซ่คุณค่าและห่วงโซ่อุปทาน และการปรับขนาดตลาด และอื่นๆ เขายังมีความรอบรู้ในหัวข้อต่างๆ เช่น การรักษาความปลอดภัย ระบบอัตโนมัติ และการปฏิบัติตามข้อกำหนด Anoop สำเร็จการศึกษา Post Graduate Diploma in Management (PGDM) จาก MIT-School of Business, Pune