Problemi di sicurezza di Internet of Things (IoT) e come prevenirli

Pubblicato: 2022-01-12Questo è il nostro tutorial mirato per rafforzare la tua protezione contro i problemi di sicurezza dell'IoT.

L'Internet delle cose può facilmente farne uno tra i prossimi migliori.

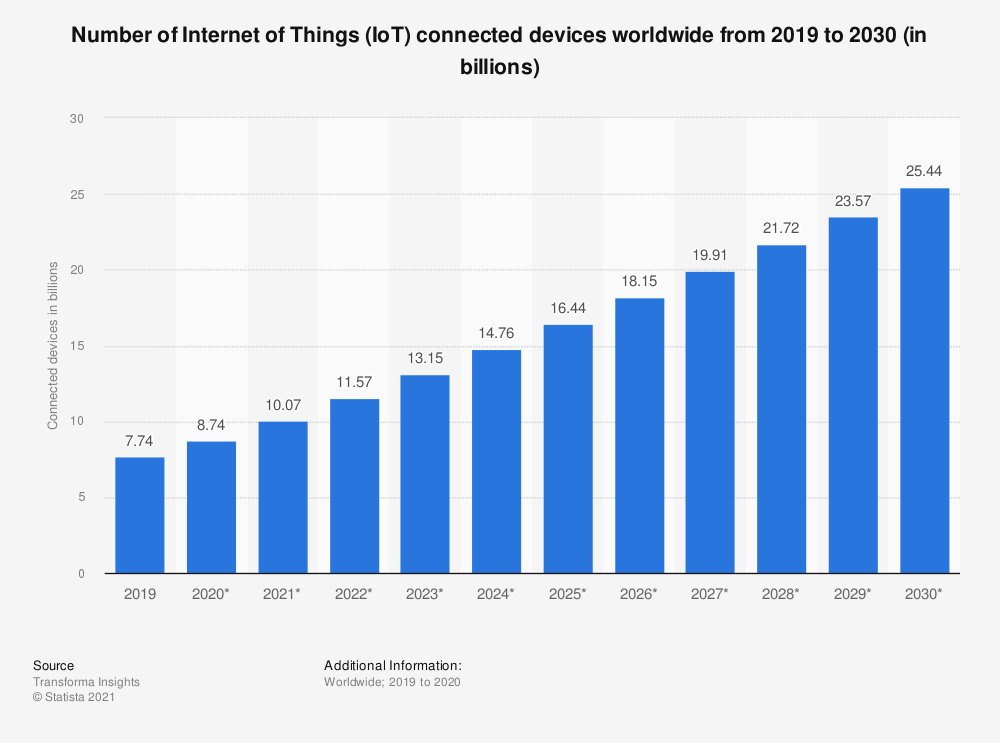

Ma non ci crederesti se ti dicessi che il numero previsto di dispositivi IoT nel 2030 sarà quasi tre volte il numero di esseri umani che abitano la Terra.

In altre parole, sono tre dispositivi IoT per persona. Questo è un sacco di dispositivi e ancora di più di Internet.

E Internet, nel tentativo di semplificarci la vita, porta con sé molte vulnerabilità. Quindi, può essere irreversibilmente idIoTic implementare l'IoT senza riparare le falle di sicurezza.

Ma scaviamo un po' più a fondo e prima discutiamo...

Che cos'è l'IoT (Internet delle cose)?

Queste cose collaborano su Internet.

Un tipico esempio è una Tesla, o meglio un gruppo, che condivide informazioni e rende il pilota automatico più sicuro di ora in ora.

Un'istanza più semplice è uno smartwatch. Registra i dati dal tuo corpo e li invia allo smartphone per controllare i tuoi parametri vitali, come frequenza cardiaca, ore di sonno, passi, ecc.

Amazon Echo (o qualsiasi apparecchiatura per la casa intelligente) si qualificherà anche come dispositivo IoT.

In conclusione, IoT è un sistema di dispositivi che trasferiscono elettronicamente informazioni tra loro.

E gradualmente vedremo molti di loro controllare aspetti cruciali della nostra vita. Avranno voce in capitolo nelle nostre case, uffici, automobili, salute e quant'altro.

Quindi, è fondamentale rafforzare le barriere per mantenere la sicurezza intatta e i dati privati.

Ancora non convinto!

Bene, dai un'occhiata a questi eventi angoscianti, che hanno fatto a pezzi ogni falso senso di sicurezza nella comunità IoT.

Uno di questi incidenti segnalato da un utente Reddit, Dio-V:

Quando carico la fotocamera Xiaomi nel mio hub domestico di Google, ricevo immagini dalle case di altre persone!

Un altro caso sfortunato, come ricorda Samantha Westmoreland:

Il termostato ha continuato a salire - e una voce ha iniziato a parlare da una telecamera in cucina - e poi a riprodurre musica volgare. "Così l'ho scollegato e l'ho girato verso il soffitto".

Il punto è non spaventarti. Ma questi problemi, per quanto grandi possano sembrare, sono solo la punta dell'iceberg.

Pertanto, l'IoT è un dominio che richiede una risoluzione e una riparazione approfondite prima di qualsiasi adozione diffusa.

Lacune di sicurezza nei dispositivi IoT

Ulteriori sezioni evidenzieranno alcune aree che dovrebbero interessare gli utenti ei produttori.

Password deboli

Sono i codici di accesso deboli predefiniti sui dispositivi IoT che alla fine hanno facilitato il più grande attacco DDoS il 21 ottobre 2016. Ciò ha fatto crollare Amazon Web Services e i suoi client come Netflix, Twitter, Airbnb, ecc.

Quindi le password predefinite come Admin, 12345 sono i nemici della tua sicurezza digitale. L'uso di password complesse suggerite dai gestori di password è il primo passo per prevenire un intruso.

Il secondo consiste nell'utilizzare l'autenticazione a due fattori (2FA). Ed è molto meglio se stai usando l'autenticazione hardware come Yubikey.

Nessuna crittografia

L'Internet delle cose gioca con i dati sensibili. E circa il 90% dei dati viene trasmesso senza alcun involucro di sicurezza.

Questo è un enorme problema di sicurezza di cui i produttori devono occuparsi immediatamente. Gli utenti, da parte loro, possono verificare le proprie politiche di crittografia del dispositivo.

Poiché l'installazione di un antivirus o di un software simile può essere difficile a causa della bassa potenza di elaborazione e delle complicazioni di compatibilità, l'utilizzo di una VPN può rivelarsi una soluzione. In parole povere, una VPN protegge il tuo indirizzo IP (Internet Protocol) e crittografa i tuoi dati.

Ciclo di aggiornamento irregolare

Ogni produttore è responsabile di fornire un ciclo di aggiornamento sano ai propri dispositivi. I dispositivi IoT, privi di aggiornamenti di sicurezza e firmware, sono più vulnerabili agli hacker che scoprono nuovi bug.

Ancora una volta, spetta agli utenti controllare la cronologia degli aggiornamenti del proprio produttore prima di procedere all'acquisto.

E non c'è niente che un utente possa fare se non evitare un marchio con un record di aggiornamento errato.

Applicazione fragile

Gli sviluppatori dovrebbero incorporare dispositivi IoT con applicazioni appositamente progettate. Qualsiasi software modificato potrebbe includere protocolli di sicurezza obsoleti che mettono a rischio la sicurezza di un dispositivo IoT.

E un cattivo attore può compromettere un'applicazione IoT debole per spiare ed eseguire attacchi sull'intera rete.

Gestione impropria

Questa sezione richiede una console di gestione centrale per tutti i dispositivi IoT in un sistema.

In assenza di un sistema di gestione unificato, è più facile gestire in modo errato i dispositivi IoT, soprattutto se ci sono molti dispositivi in una rete.

Queste piattaforme dovrebbero tenere traccia delle statistiche vitali per tutti i dispositivi IoT, inclusi avvisi di sicurezza, aggiornamenti del firmware e monitoraggio generale del rischio in un unico luogo.

Isolamento di rete

I dispositivi IoT spesso prendono parte a una rete, esponendo l'intera gamma di dispositivi a bordo. Pertanto, il dispositivo IoT dovrebbe utilizzare un tunnel di rete separato.

Ciò impedirà all'autore del reato di trarre vantaggio dalle risorse di rete e consentirà un monitoraggio superiore del traffico di rete IoT.

In conclusione, manterrà l'intera rete inalterata nel caso in cui un singolo dispositivo venga compromesso.

Sicurezza fisica

Molti dispositivi IoT come le telecamere di sicurezza funzionano in remoto. In tal caso, diventa estremamente facile attaccare fisicamente un dispositivo.

Inoltre, può essere controllato e manomesso in modi dannosi solo per vanificare lo scopo stesso dell'installazione. Ad esempio, un trasgressore può estrarre la scheda di memoria da una telecamera di sicurezza installata in remoto e accedere (o modificare) i dati.

Sebbene sia difficile mitigare completamente questo problema, i controlli periodici aiuteranno sicuramente.

Per apparecchiature avanzate, si può annotare la posizione relativa al momento dell'installazione. Inoltre, sono presenti sensori per identificare e monitorare eventuali disallineamenti micrometrici rispetto alla posizione originale.

Conclusione

L'IoT è innegabilmente utile e non possiamo eliminarli tutti finché non diventano infallibili.

In generale, queste apparecchiature sono abbastanza sicure al momento dell'acquisto. Ma gradualmente, iniziano a perdere aggiornamenti o cadono in preda a una cattiva gestione.

Come utenti, dobbiamo mantenere la testa alta e adattarci alle best practice per gestire qualsiasi dispositivo IoT. Inoltre, cerca di tenere a mente il track record del produttore durante l'acquisto.

In una nota a margine, dai un'occhiata alla nostra opinione su come monitorare le violazioni dei dati personali.