بصمة المتصفح 101: ماذا وكيف ولماذا [دليل]

نشرت: 2022-10-19تعد بصمة المتصفح طريقة للحصول على معلومات حول جهازك من متصفح الويب الخاص بك.

تعمل بصمة المتصفح كبصمة على الإنترنت ، تُستخدم لتتبع أنشطتك عبر الإنترنت ، واستهدافك ، والعثور على جهازك من بين العديد.

كما تعلم ، كل بصمة إصبع هي فريدة من نوعها وتنتمي إلى فرد واحد فقط. في عالم الإنترنت ، تشير تكوينات المتصفح إلى الأفراد.

هذا يعني أنه عندما يستخدم الأشخاص نفس المستعرضات ، فإن تكوينات البرامج والأجهزة الخاصة بهم تكون متنوعة وتعمل كمعرفات مستخدمهم.

تقوم العديد من الشركات والمؤسسات الكبيرة بجمع معلومات المستخدمين سرا من خلال ملفات تعريف الارتباط. مع تزايد الطلب على معلومات المستخدم ، أصبحت البيانات هي عملة الإنترنت التي يمكن للشركات الاستفادة منها.

في هذه المقالة ، سأناقش ماهية بصمات المتصفح مع الأمثلة ، وكيف يعمل ، وتقنياته وفوائده ، والمزيد.

لنبدأ!

ما هو مستعرض البصمات؟

تعد بصمة المتصفح تقنية حديثة ودقيقة لتتبع نشاط المستخدم عبر المتصفحات وتحديد المتصفحات الفريدة. بهذه الطريقة ، يمكن لمواقع الويب جمع معلومات حول المستخدمين واستخدامها لتحسين عروضهم وتلبية توقعات العملاء وتعزيز نمو الشركة.

تتطلب التقنيات الحديثة نصوصًا (مجموعات من التعليمات توجه المتصفح بشأن ما يجب فعله) للعمل بصمت في الخلف. يساعد في تحديد المعلومات المتعلقة بالمتصفح والجهاز المستخدم بالإضافة إلى المنطقة الزمنية واللغة ونظام التشغيل والمكونات الإضافية ودقة الشاشة وما إلى ذلك.

تم تصميم بصمات المتصفح في البداية لأغراض أمنية ، ولكنها تستخدم الآن من قبل العديد من الشركات لجمع معلومات المستخدم.

تمكن المسوقين من فهم زوارهم وأنشطتهم على الموقع. النقطة المهمة هي أن بصمات المتصفح دقيقة للغاية ، لذلك يمكن للشركات الاعتماد على البيانات التي تم الحصول عليها واستخدامها.

لذلك ، عندما يزور المستخدم موقعًا إلكترونيًا ، يتم تسجيل بياناته عبر الإنترنت ، مثل معرف مستخدم تسجيل الدخول أو كلمة المرور أو غيرها من المعلومات التي قدموها ، يتم تسجيل جميع الأنماط بأمان. تميل هذه البيانات إلى أن تكون بصمة هذا الفرد بعينه.

هذه التقنية مفيدة جدًا في منع الاحتيال في مجال الأمن السيبراني. يمكن لمالكي مواقع الويب اكتشاف المستخدمين بسهولة باستخدام أي أدوات انتحال أو محاكيات وفهم نواياهم على موقع الويب من خلال أنشطتهم عبر الإنترنت.

يمكن لبصمات المستعرض جمع البيانات التالية المتعلقة بتكوينات الأجهزة والبرامج الخاصة بالمستخدمين:

- خطوط النظام

- نظام التشغيل

- ما إذا كانت ملفات تعريف الارتباط ممكّنة

- برنامج

- لغة نظام التشغيل

- ملحقات مستعرض الويب

- سمات رأس HTTP

- وكيل المستخدم

- ما إذا كان المستخدم يستخدم متصفحًا آمنًا

- ما إذا كان المستخدم يستخدم متصفح Tor

- تحليل السياق الصوتي

- دعم اللمس

- متصفح قواعد البيانات المحلية

- أجهزة الاستشعار ، بما في ذلك القرب والجيروسكوب والتسارع وما إلى ذلك.

- خصائص المستكشف

مثال : يتم استخدام بصمات المتصفح من قبل جهات تسويق الإعلانات لتحديد احتياجات العملاء وعرض نفس الإعلانات عند تسجيل الدخول من نفس المتصفح. تجني الشركات مثل Google و Facebook المليارات من معلومات المستخدم كما تحمي البيانات من المتسللين.

تقنيات المستعرض البصمات

هناك العديد من التقنيات المستخدمة أثناء إنشاء بصمة متصفح دقيقة من خلال JavaScript. عند تجميع المعلومات الأولية معًا ، فإنها تُظهر مجموعة فريدة من البيانات التي تشكل بصمة رقمية للمستخدمين.

يمكنه جمع معلومات مثل طراز جهاز المستخدم ، ونظام التشغيل ، وإصدار المتصفح ، والمنطقة الزمنية ، واللغة المفضلة ، ودقة الشاشة ، وحاجز الإعلانات المستخدم ، والمواصفات الفنية الدقيقة الأخرى لبطاقة رسومات المستخدم ، ووحدة المعالجة المركزية ، وما إلى ذلك.

دعنا الآن نناقش التقنيات المختلفة المستخدمة في بصمات المتصفح.

# 1. البصمات القماشية

عندما يستخدم موقع ويب عنصر لوحة HTML5 لفهم التباينات في برامج تشغيل الرسوم الخاصة بالمستخدم أو GPU أو بطاقات الرسومات ، يُشار إليه على أنه بصمة قماشية.

لحظة قيام المستخدم بفتح موقع ويب في متصفح ؛ يرسم البرنامج النصي الصورة المغطاة بالنص. بعد ذلك ، يلتقط البرنامج النصي أنشطة متصفح الويب للمستخدم وكيف قدم النص وكذلك الصورة.

يحتوي كل جهاز على مجموعة متنوعة من برامج التشغيل والأجهزة التي تعرض الصور بشكل مختلف عن طريق تشويه شكلها أو لونها. أخيرًا ، يتم حساب التجزئة باستخدام بيانات الصورة ، والتي تأتي أيضًا ضمن بصمة اللوحة القماشية.

تعد بصمة Canvas من أدق تقنيات البصمات التي تعمل في الخلفية. وهذا يجعله أسلوب النص الأكثر استخدامًا ، حيث يمكن للمستخدمين إدراك أن بصمات الأصابع تجري في الخلفية.

# 2. بصمة WebGL

WebGL هي تقنية أخرى لبصمات الأصابع في المتصفح مشابهة لبصمات الأصابع في لوحة الرسم. كما أنه يستخدم المتصفح لعرض صور فريدة خارج الشاشة. تميز هذه الصور المستخدمين بناءً على برامج تشغيل الرسومات والأجهزة.

# 3. بصمة جهاز الوسائط

تجمع بصمات أجهزة الوسائط قائمة بالأجهزة المتصلة مع معرفاتها على جهاز الكمبيوتر الشخصي أو الكمبيوتر المحمول للمستخدم. يتضمن ذلك جميع مكونات الوسائط الداخلية ، مثل بطاقات الصوت والأجهزة المرتبطة مثل سماعات الرأس وبطاقات الفيديو والمزيد.

لا تُستخدم هذه التقنية على نطاق واسع لأنها تتطلب من المستخدم منح حق الوصول إلى الكاميرا والميكروفونات الخاصة به للحصول على قائمة الأجهزة المرتبطة. يمكن لخدمات مثل خدمات الدردشة المرئية التي تحتاج بالفطرة إلى ميكروفون أو الوصول إلى كاميرا الويب أن تستخدم هذه التقنية.

# 4. البصمات الصوتية

بينما تجبر التقنيات الأخرى المتصفحات على عرض صورة أو نص ، فإن تقنية البصمات الصوتية تتحقق من صوت الجهاز. تستخدم إصدارات المستعرض الموجات الصوتية التي يتم إنشاؤها بواسطة المذبذب الرقمي والاختلافات في بنية وحدة المعالجة المركزية.

من خلال هذه التقنية ، يمكن للمسوقين ومالكي مواقع الويب التفريق بسهولة بين المستخدمين والحصول على معلوماتهم الفريدة.

كيف يعمل المتصفح بصمات الأصابع؟

تستخدم مواقع الويب البرامج النصية. تعمل هذه البرامج النصية في خلفية متصفح الويب الذي يستخدمه المستخدمون. تعمل بصمات المتصفح بمساعدة هذه البرامج النصية. في الوقت الحاضر ، تحتوي متصفحات الويب على وظائف مضمنة تُعرف باسم واجهات برمجة التطبيقات.

تستخدم البرامج النصية لمواقع الويب واجهات برمجة التطبيقات هذه لجمع المعلومات. بطبيعة الحال ، تم تصميم البرامج النصية لعرض الصور أو مقاطع الفيديو. وبالتالي ، لا يمكنك منعهم. هذا يعني أنه لا توجد طريقة لشخص ما للتوقف عن جمع المعلومات لأن النصوص البرمجية لبصمات المستعرض تبدو مثل البرامج النصية التي تعمل على موقع ويب.

تجمع هذه البرامج النصية السمات المطلوبة مثل إعدادات متصفح نظام التشغيل والمكونات الإضافية ومواصفات الجهاز ونظام التشغيل وإمكانيات الصوت والفيديو ووكلاء المستخدم والمنطقة الزمنية والمزيد. يشارك العديد من مالكي شبكات الإعلانات ومواقع الويب وظائف بصمات المتصفح من أجل إجراء التتبع عبر المواقع.

يمكنهم استخدام تقنيات مختلفة لجمع التفاصيل ، بما في ذلك سجل البحث وتفضيلات الأخبار والتسوق والمزيد. هذه التقنيات هي بصمات لوحة الرسم ، وبصمة webGL ، وبصمات أجهزة الوسائط ، وبصمات الأصابع الصوتية.

لماذا تستخدم الشركات بصمات المتصفح؟

تقدم بصمات المتصفح العديد من الفوائد للشركات. دعونا نناقشها بإيجاز:

تحديد المستخدمين

يعد تكوين كل مستخدم للأجهزة والبرامج فريدًا ، مما يعني أن مالكي مواقع الويب يمكنهم بسهولة تحويل تكوين المستخدم إلى معرف المستخدم. سيكون من السهل عليهم التعرف على المستخدم حتى يتتبعوا كل حركة للمستخدم عبر موقع الويب. كما سيساعد الشركات على تحويل زوارها إلى عملاء يدفعون.

تقديم محتوى مخصص

تتمثل إحدى مزايا امتلاك معرف المستخدم في أنه يمكنهم تقديم محتوى محدد للمستخدم يتعلق باحتياجاتهم. وهذا يشمل إعادة التوجيه نحو الموارد المناسبة أو صفحات الويب المحددة جغرافيًا.

بمجرد أن يعرف مالكو مواقع الويب أنهم يتعاملون مع عميل منتظم ، يمكنهم إرسال عروض فريدة ، مثل نقاط الولاء وكوبونات الخصم الخاصة والمكافآت وما إلى ذلك.

منع محاولات الاستيلاء على الحساب

يساعد معرف المستخدم الفريد مواقع الويب على معرفة ما إذا كان شخص ما من موقع آخر يحاول تسجيل الدخول إلى حساب المستخدم الخاص بك. يصبح هذا الأسلوب أسهل لاكتشاف محاولات تسجيل الدخول المشبوهة. إنها أداة جديرة بالاهتمام لمكافحة الاحتيال يمكنها منع عمليات تسجيل دخول الأجهزة الجديدة عند اكتشافها مشبوهة.

اكتشاف الاتصالات بين المستخدمين

عندما تكون التكوينات متشابهة بين المستخدمين ، يمكنهم بسهولة تخمين أنهم يتعاملون مع نفس المستخدم الذي يحاول محاولة هجوم متعدد الحسابات. من خلال هذا ، من السهل منع الاحتيال والمشاكل الأخرى.

على سبيل المثال ، يمكن أن تتمتع الكازينوهات وشركات الألعاب على الإنترنت بحماية إضافية عن طريق حظر اللعب التواطئي (يتظاهر شخص واحد باللعب متعدد اللاعبين).

الإبلاغ عن الاتصالات المشبوهة

يمكن للمسوقين والمالكين بسهولة الكشف عن تكوينات المستخدم المشبوهة من خلال الإشارة إلى إعدادات مثل:

- أدوات الانتحال والمحاكيات: برنامج مصمم لإخفاء البيانات وتكرار التكوينات من الإعدادات الأخرى

- الوكيل واستخدام Tor و VPN: برنامج مصمم لإخفاء عناوين IP عن طريق توجيه حركة مرور المستخدم عبر الشبكات الأخرى

لا تساعد هذه الأنواع من نقاط البيانات دائمًا في اكتشاف الاحتيال ، ولكن يجب أن تكون على دراية بهؤلاء المستخدمين لتجنب المخاطر.

عنوان IP مقابل بصمات المتصفح

يتم عرض بروتوكول عنوان IP لإرسال الطلبات إلى خادم استقبال في كل مرة يتفاعل فيها المستخدم مع خدمة أو موقع ويب. وذلك لأن جهاز الاستقبال أو الخادم المستلم يحتاج إلى موقع ، أي عنوان IP ، لإرسال الاستجابة.

عنوان IP الخاص بك هو سلسلة فريدة من الوظائف تشير مباشرة إلى موقع الجهاز. يمكن لمالكي مواقع الويب تتبع مواقع الويب الأخرى التي تزورها والحساب الذي تسجل الدخول إليه ، بالإضافة إلى موقعك الجغرافي.

لذلك ، يمكنك منع مالكي مواقع الويب من تتبعك عندما يستخدمون عنوان IP للحصول على تفاصيل المستخدم.

تختلف بصمة المتصفح اختلافًا طفيفًا عن بصمة عنوان IP أو بصمة الجهاز. على الرغم من أن الهدف هو نفسه (جمع المعلومات) في المستعرض ، إلا أن طريقة جمع التفاصيل مختلفة.

يستخدم مالكو مواقع الويب نصوص مواقع الويب لجمع معلومات مهمة حول الزوار لأعمالهم. مقارنة ببصمة الجهاز ، تعد بصمة المتصفح تقنية أكثر دقة لجمع معلومات المستخدم.

كيفية اختبار بصمات المتصفح

هناك العديد من الأدوات المتاحة للتحقق من تفرد بصمات المتصفح. يمكن للأدوات معرفة مدى تميز بياناتك باستخدام قائمة السمات أو نقاط البيانات.

السمات الأكثر استخدامًا هي ما إذا تم تمكين ملفات تعريف الارتباط ، ونوع المتصفح ونظام التشغيل الذي يستخدمه المستخدم ، والنظام الأساسي ، وما إذا كان يتم حظر ملفات تعريف الارتباط للتتبع ، وأكثر من ذلك.

يمكنك إجراء اختبارات مختلفة للتحقق من أمان المتصفح لتجنب الثغرات الأمنية.

منع الاحتيال باستخدام بصمات المتصفح

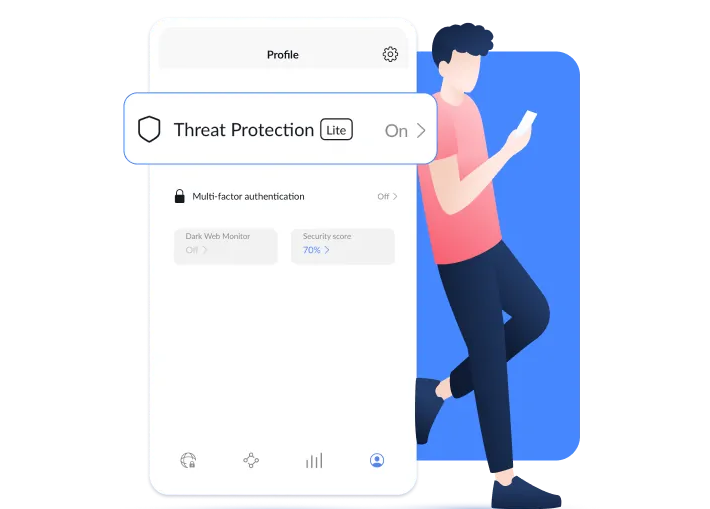

من غير الممكن عمليا تمكين الحماية بالكامل من بصمات المتصفح. ولكن ، هناك بعض الأدوات التي يمكن أن تساعد في حماية خصوصية المستخدمين وتقليل احتمالية الاحتيال. بعض طرق منع الاحتيال في أخذ البصمات للمتصفح هي:

باستخدام متصفح موثوق

# 1. متصفح Avast الآمن

امنع تتبع أنشطتك عبر الإنترنت باستخدام Avast Secure Browser وعزز خصوصيتك. إنه مصنوع من قبل خبراء الأمن ، وهو سهل الإعداد ويوفر تصفحًا أسرع.

سواء أكنت تريد الخدمات المصرفية والتسوق عبر الإنترنت ، قم بتشغيل وضع البنك واحتفظ ببياناتك الشخصية بأمان. يعمل متصفح Avast Secure Browser بشكل أفضل مع Avast Free Antivirus ويمكنه حماية جميع واجهاتك من خلال إقران متصفحه الآمن بمضاد الفيروسات.

يتيح لك Avast Secure Browser التصفح بأمان بمساعدة ميزات الأمان المتقدمة. سيساعد ذلك في منع المتسللين من سرقة بياناتك الشخصية ، وحظر التنزيلات والمواقع الضارة ، واكتشاف ما إذا كانت مواقع الويب التي تزورها مشفرة.

يمكنك إخفاء هويتك الرقمية وحظر التتبع عبر الإنترنت والتحكم في بيانات اعتماد تسجيل الدخول الخاصة بك باستخدام Avast Secure Browser. كما يسمح لك بإدارة إعدادات الخصوصية والأمان في مكان واحد. بالإضافة إلى ذلك ، يمكنك التصفح بشكل أسرع دون أي فواصل إعلانية.

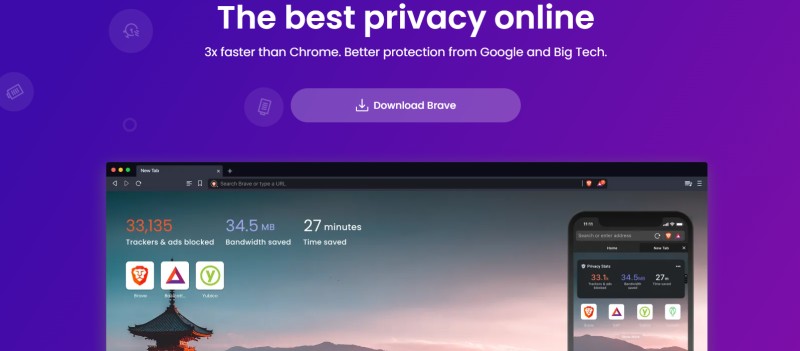

# 2. شجاع

احصل على أفضل خصوصية عبر الإنترنت مع Brave ، وهو أسرع بثلاث مرات من Chrome ويمكنه توفير الخصوصية عبر الإنترنت من الشركات الكبيرة المتمرسة في مجال التكنولوجيا.

يمكن لـ Brave منع الإعلانات المخيفة وأجهزة التتبع على كل موقع ويب تزوره. ما عليك سوى تنزيل الأداة والحصول على كل مزايا نوافذ التصفح المتخفي ، و VPN ، والبحث الخاص ، وحظر الإعلانات ، وما إلى ذلك ، في مكان واحد.

يمكنك بسهولة الإعلان بسرعة عن استيراد الإضافات وكلمات المرور المحفوظة والإشارات المرجعية والمزيد عن طريق التبديل إلى المتصفح المتقدم في غضون دقيقة. يوفر Brave البحث المستقل وقوائم التشغيل غير المتصلة بالإنترنت وخلاصة الأخبار القابلة للتخصيص ومكالمات الفيديو المجانية والمزيد.

ستحصل أيضًا على ميزات متقدمة لخصوصيتك عبر الإنترنت جنبًا إلى جنب مع الأمان المتقدم والمكافآت وما إلى ذلك. سيوفر لك الوقت والنطاق الترددي مع حماية أنشطتك عبر الإنترنت من أدوات التتبع وحظر الإعلانات.

# 3. متصفح تور

قم بحماية أنشطتك على الإنترنت ضد الرقابة والمراقبة والتتبع باستخدام متصفح Tor. وهو يدعم macOS و Windows و Android و Linux. إذا تم حظر Tor في بلدك ، فيمكنك تكوينه أثناء عملية الإعداد للاتصال بجسر.

يحظر المكونات الإضافية للمتصفح ، مثل QuickTime و RealPlayer و Flash وغيرها ، لمنع الكشف عن عنوان IP الخاص بك. مع Tor ، لا تحتاج إلى تثبيت الإضافات أو المكونات الإضافية لأنها قد تؤدي إلى المساومة على خصوصيتك.

يأتي متصفح Tor مع NoScript ووضع HTTPS-Only وتصحيحات أخرى لتأمين خصوصيتك. ينشر لك تقنيات خصوصية مجانية ومفتوحة المصدر.

استخدام VPN عالي الجودة

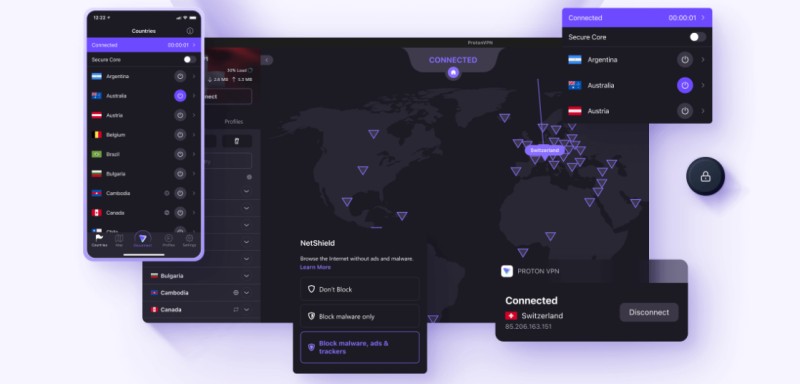

# 1. ProtonVPN

احمِ نفسك عبر الإنترنت باستخدام ProtonVPN وهي تقنية VPN سويسرية عالية السرعة تحمي خصوصيتك على الإنترنت. يرسل VPN الآمن الخاص به حركة مرور الإنترنت عبر نفق VPN بحيث تظل بياناتك السرية مثل كلمات المرور آمنة عبر اتصالات الإنترنت العامة غير الموثوق بها.

تحافظ ProtonVPN على خصوصية سجل التصفح. نظرًا لأنه مزود VPN سويسري ، فإنه لا يسجل أنشطة المستخدم أو يشارك أي بيانات مع أطراف ثالثة. ومن ثم فهي منصة آمنة لك. إنه يكسر الحواجز أمام الرقابة على الإنترنت ، ويسمح للنشطاء والصحفيين بالوصول إلى أي محتوى أو موقع ويب.

# 2. NordVPN

احصل على خدمة VPN الرائدة ، وأنشئ كلمات مرور قوية ، واحمِ جميع ملفاتك المهمة في سحابة آمنة مع NordVPN. يمكن أن تحميك أحدث ميزاته من أدوات التتبع والبرامج الضارة والإعلانات ، مما يرتقي بأمانك إلى المستوى التالي.

يوفر NordVPN نفقًا آمنًا ومشفّرًا لتدفق حركة المرور الخاصة بك على الإنترنت. يمنع الآخرين من رؤية النفق ويجعل من الصعب على الآخرين العثور على موقعك الحقيقي وسرقة معلوماتك.

كما أنه يتيح تشفيرًا سهلًا للإنترنت ويساعد في حماية جميع أجهزتك حتى تتمكن من الاستمتاع باتصال إنترنت أسرع وأكثر استقرارًا في أي مكان.

التعليمات

الإجابة: عندما تعتمد تقنية البصمة القياسية للمتصفح على المتصفحات المتعددة التي يستخدمها المستخدم ، فإن الطريقة تسمى البصمات عبر المتصفح. يتيح ذلك للباحثين إنشاء معرّف فريد للمستخدمين استنادًا إلى الأجهزة وحدها.

الإجابة: المتصفح المضاد لبصمات الأصابع هو تقنية لتقليل جودة وكمية البيانات التي يمكن استخدامها لأخذ البصمات. يُعرف أيضًا باسم انتحال المتصفح. يتم نشر هذه التقنية من قبل المحتالين لمحاكاة التكوينات المختلفة.

استنتاج

تعد بصمة المتصفح تقنية حديثة لتتبع أنشطة المستخدمين عبر الإنترنت. يستخدم مالكو مواقع الويب والمسوقون والشركات هذه التقنية لإنشاء قائمة شاملة بالمواقع التي تزورها بانتظام وتجمع معلومات مهمة أخرى. يساعدهم في تقديم إعلانات ومحتوى وتوصيات أفضل وتحسين نمو شركاتهم.

نظرًا لأن المخاطر عبر الإنترنت شائعة ، فقد تكون بصمات المتصفح خطيرة. ولكن يمكن للمستخدمين تقليل المخاطر من خلال طرق مختلفة ، مثل استخدام وضع التصفح المتخفي ، وتنفيذ المكونات الإضافية للأمان ، وتثبيت أدوات مكافحة البرامج الضارة ، واستخدام متصفح Tor ، واستخدام VPN ، وتعطيل Flash و JavaSript ، والمزيد.